Ипатов В.П. Широкополосные сигналы

Подождите немного. Документ загружается.

87

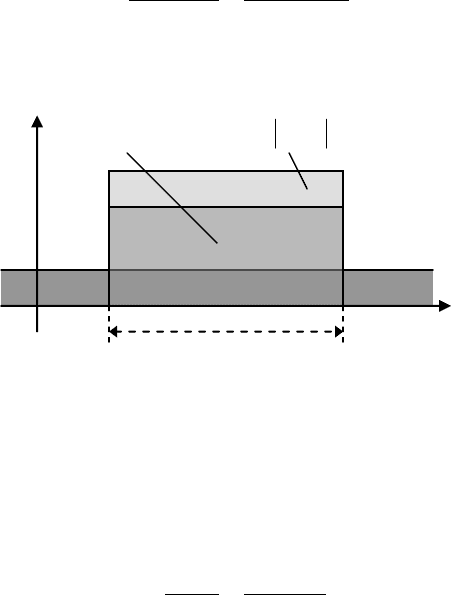

давляемая система окажется способной зарегистрировать присутствие помехи и соответ-

ственным образом отреагировать на ее воздействие. В частности, при использовании уз-

кополосной помехи система может прибегнуть к режекторной фильтрации или даже из-

менить сигнал путем переноса его спектра в зону свободную от помех. Для предотвраще-

ния любой такой возможности может быть применена т.н. заградительная шумовая поме-

ха, спектр которой без промежутков покрывает спектр сигнала (см. рис. 3.3). Очевидно,

что заградительная помеха воздействует на сигнал как дополнительный АБГШ со спек-

тральной плотностью мощности, равной

WJN

J

/

. Поэтому отношение SNR по мощно-

сти на выходе согласованного фильтра полезной системы будет определяться как

WJN

E

NN

E

q

J

J

/

22

00

2

,

что совпадает с отношением SIR в (3.1). В этом случае, однако, враждебные намерения

вынуждают постановщика помех обеспечить значительно больший эффект подавления по

сравнению с белым шумом. Это возможно, если

0

/ NWJ

, откуда следует, что

J

WTP

J

EW

q

J

)(22

2

. (3.3)

Из (3.3) следует, что при наложении ограничений, как на пиковую мощность полезного

сигнала, так и на мощностной ресурс постановщика помех, единственным способом по-

вышения иммунитета системы к заградительной помехи является привлечение сигналов

с большим значением частотно-временного произведения

WT

, т.е. широкополосных сиг-

налов.

Формула (3.3) объясняет другое популярное название частотно-временного произ-

ведения

WT

. Как следует из формулы, отношение мощностей сигнала и равномерного

шума в пределах полосы сигнала увеличивается на выходе согласованного фильтра в

WT2

раз по сравнению со входным значением

JP/

. Таким образом, естественно назвать

величину

WT

выигрышем от обработки (processing gain).

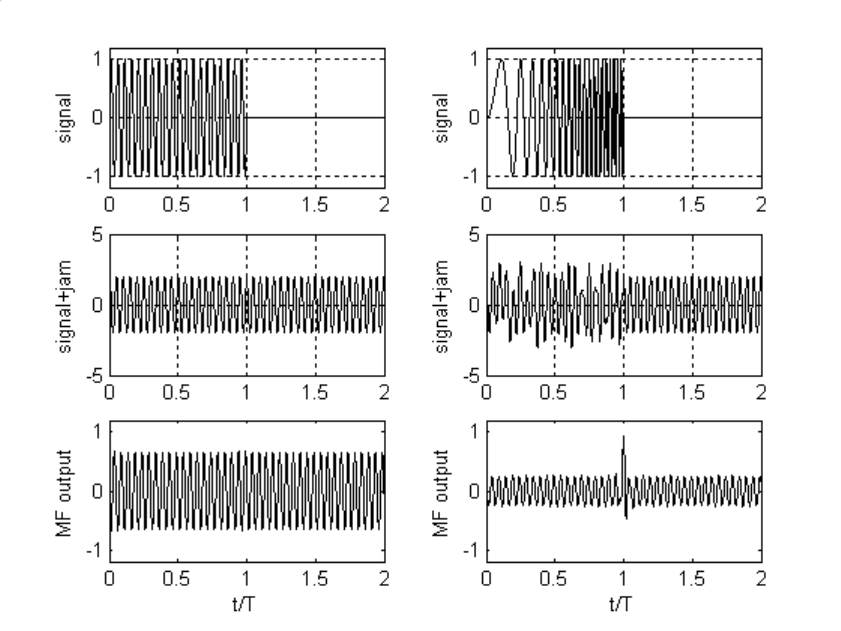

Для визуального подтверждения вышеупомянутого заключения приведем два ри-

сунка, полученных моделированием в среде Mathlab. Рис. 3.4 иллюстрирует согласован-

ную фильтрацию простого сигнала с прямоугольной огибающей (колонка a) и широкопо-

лосного сигнала (ЛЧМ,

)50WT

(колонка b) одинаковой длительности и энергии. Одна и

та же непрерывная помеха добавляется к обоим сигналам (вторая строка). В то время как

простой сигнал полностью замаскирован помехой и явным образом не виден на выходе

согласованного фильтра, широкополосный сигнал, отчетливо наблюдается на выходе по-

сле временного сжатия в согласованном фильтре.

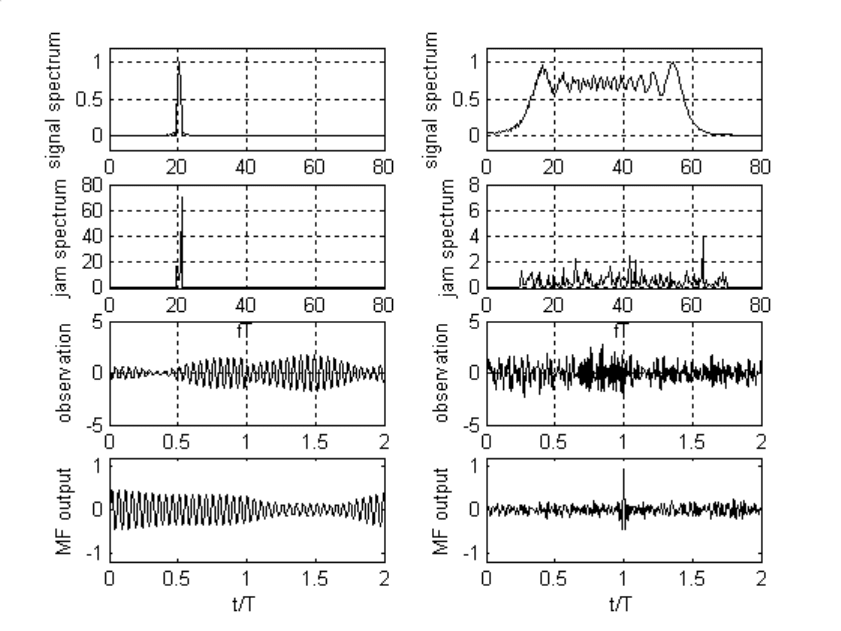

На рис. 3.5, где колонки соответствуют прежним сигналам, верхняя диаграмма от-

f

)(

~

fJ

)(

~

fs

WW

j

Рис 3.3. Спектр сигнала, заградительной помехи и АБГШ.

2/

0

N

88

вечает их спектрам. Диаграммы во второй строке демонстрируют спектр мощности двух

случайных реализаций различных заградительных помех с одинаковой средней мощно-

стью в полосе сигнала. Вследствие этого средний уровень спектра в колонке b) примерно

в 50 раз ниже уровня в колонке a). Третий ряд демонстрирует пример наблюдаемого коле-

бания, причем интенсивность помехи примерно одинакова для обоих сигналов, которые

достаточно хорошо ею скрыты. Что касается нижних диаграмм, то они снова недвусмыс-

ленно подтверждают превосходство широкополосного сигнала в устойчивости к загради-

тельной помехе.

Завершая параграф, еще раз отметим, что целью данного рассмотрения не являлось

получение ответа на следующие вопросы: какого рода помеха наиболее опасна в конкрет-

ной ситуации, и что необходимо предпринять системе для оптимизации своих характери-

стик в более сложных условиях, чем это было рассмотрено. Основная идея состояла толь-

ко в демонстрации основных достоинств распределенности спектра в борьбе с помехами.

Заинтересованных в данной проблеме можно отослать к многочисленным публикациям, в

которых они убедятся, что какими бы сложными не были исследуемые системы и страте-

гии, основная тенденция остается прежней: распределенный спектр повышает потенциал

иммунитета к воздействию помех.

3.2. Низкая вероятность обнаружения.

Как уже отмечалось ранее, перспективность распределенного спектра впервые бы-

ла признана разработчиками военных и разведывательных систем и, в соответствие с ре-

зультатами предыдущего параграфа, одной из причин этого являлась высокая стойкость

широкополосных сигналов к воздействию помех. Роль другого стимула к подобному ис-

a)

b)

Рис. 3.4. Примеры согласованной фильтрации сигнала и помехи.

89

пользованию будет рассмотрена в данном параграфе.

При радиоэлектронном противодействии эффективная помеха может быть органи-

зована только после обнаружения присутствия противостоящей системы в эфире и оценки

таких ее параметров как частотный диапазон и занимаемая полоса. Указанные условия

предполагают следующий широко распространенный сценарий конфронтации двух сис-

тем, при котором первая (назовем ее скрытной (intended)) старается действовать по воз-

можности скрытно и избежать обнаружения своего сигнала, тогда как вторая (перехват-

чик или eavesdropper) постоянно находится в готовности, предпринимая все возможное

для обнаружения первой, лишь иногда находящейся в активном режиме. Выступая на сто-

роне первой системы, исследуем возможности от применения расширенного спектра по

противодействию усилиям системы–перехватчика.

Существует множество стратегий и методов, которые гипотетически могут нахо-

диться в распоряжении системы–перехватчика. Они могут быть достаточно сложными и

трудно поддающимися анализу (см. [6, 9] и приведенную в них библиографию). Как и ра-

нее, основной целью является понимание общей идеи положительной роли расширения

спектра в этом противостоянии систем. Предположим, что скрытная система использует

сигнал с некоторым не тривиальным законом модуляции, параметры которого неизвестны

перехватчику, лишая последнего возможности применения согласованного фильтра или

коррелятора для обнаружения сигнала. В этих условиях естественно полагать, что у про-

тивостоящей системы нет иного выбора, как рассматривать перехватываемый сигнал в

виде случайного и основывать его обнаружение только на факте появления или отсутст-

вия некоторого избытка энергии в подозрительном участке частотного диапазона. Таким

образом, энергетический детектор, называемый также радиометром, который является

a)

b)

Рис. 3.5. Очистка сигнала от заградительной помехи.

90

оптимальным с точки зрения обнаружения ограниченного по полосе шумового сигнала на

фоне АБГШ, принимается в качестве рабочего инструмента на стороне перехвата. На рис.

3.6 изображена структурная схема подобного энергетического детектора. Полосовой

фильтр с полосой

i

W

, пропускающей весь спектр сигнала или только его часть, фильтрует

наблюдение с целью устранения внеполосного шума. Затем квадратичный амплитудный

детектор осуществляет оценку мгновенной мощности, которая в дальнейшем интегриру-

ется для выработки оценки энергии

E

ˆ

в пределах интервала наблюдения

ob

T

. Полученная

оценка энергии сравнивается затем с порогом

t

E

, а выполнение неравенства

t

EE

ˆ

вле-

чет принятие решения о наличии в наблюдении сигнала наряду с естественным шумом,

тогда как противоположное свидетельствует об отсутствии сигнала. В реальной практике

перехватчику могут быть неизвестны заранее сведения о частотном диапазоне и интервале

времени, занимаемом сигналом. Учитывая эти обстоятельства, его стратегия будет заклю-

чаться в комбинировании указанных параметров, осуществляя процедуру обнаружения

либо путем сканирования частотно-временной области, либо используя набор параллель-

ных каналов, каждый из которых ответственен за анализ ограниченного участка частотно-

временной области. В любом случае качество работы приемника системы-перехватчика

будет полностью определяться характеристикой энергетического детектора, настроенного

на истинную для перехватываемого сигнала частотно-временную зону. Это позволяет

идеализировать ситуацию с априорными сведениями перехватчика и предполагать, что он

осведомлен о возможном месте появления энергии на плоскости время–частота. Посколь-

ку наблюдение вне длительности сигнала не содержит информации о его присутствии,

можно положить

TT

ob

, как это было сделано в схеме на рис.3.6.

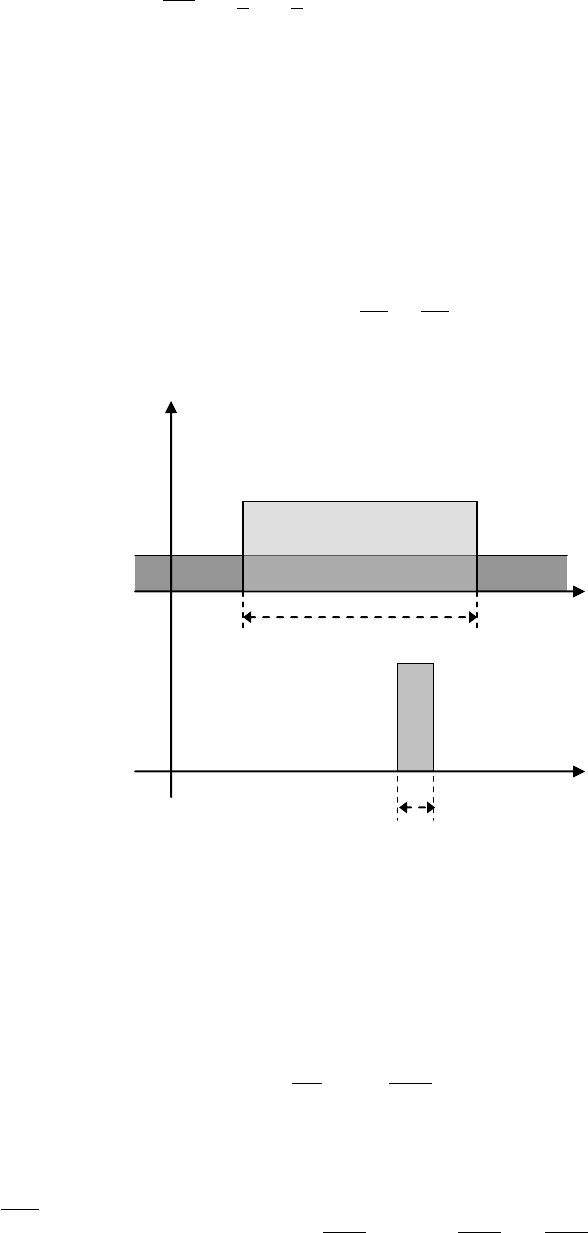

На рис. 3.7 представлена прямоугольная аппроксимация спектра сигнала вместе с

равномерной спектральной плотностью мощности естественного АБГШ (a) и амплитудно-

частотная передаточная функция полосового фильтра радиометра (b). С точки зрения пе-

рехватчика указанием на присутствие сигнала служит избыточная (сигнальная) спек-

тральная плотность мощности

WPN

s

2/2/

, дополнительная к спектральной плотности

мощности теплового шума

2/

0

N

. В отсутствии сигнала случайный процесс на выходе

полосового фильтра радиометра характеризуется мощностью

in

WN

0

2

, а при его нали-

чии –

iissn

WNWPWNN )/()(

00

22

.

Найдем среднее и дисперсию на выходе детектора огибающей. Прежде всего, вы-

ходное напряжение

d

u

детектора равняется мгновенной входной мощности. Следова-

тельно, математическое ожидание

d

u

напряжения

d

u

в отсутствии сигнала есть просто

средняя мощность отфильтрованного шума

2

0 nd

u

, тогда как при наличии сигнала его

значение возрастает до

22

1 snd

u

. Очевидно, что именно приращение

d

u

, обуслов-

ленное сигналом и равное

E

ˆ

)(ty

Полосовой

фильтр

Детектор

огибающей

T

0

Компаратор

t

E

ˆ

1

ˆ

H

0

ˆ

H

Рис. 3.6. Энергетический детектор.

91

WPWWNuuu

iissdd

d

/

2

01

, (3.4)

позволяет перехватчику надеяться зарегистрировать факт появления сигнала. С другой

стороны, этот полезный (с точки зрения перехватчика) эффект маскируется случайными

флюктуациями

d

u

, величина которых оценивается дисперсией

}{

d

uD

. Последняя харак-

теристика может быть найдена на основании того факта, что мгновенная мощность полос-

ного процесса совпадает с мгновенным значением его огибающей

Y

, возведенной в квад-

рат и умноженной на 0.5, так что

2/

2

Yu

d

, откуда

4/}{}{

2

YDuD

d

. В свою очередь,

дисперсия любой случайной величины может быть вычислена как среднее значение ее

квадрата минус квадрат ее среднего значения [1,13,14]:

2

242

}{

YYYD

. (3.5)

Теперь, используя тот факт, что огибающая

Y

гауссовского случайного полосного про-

цесса с дисперсией

2

имеет релеевский закон распределения [1]

0,0

,0,

2

exp

)(

2

2

2

Y

Y

YY

YW

а ее четные моменты находятся посредством интегрирования [13]

0 0

2

2

2

2

2

2

2

222

2!

22

exp

2

2)(

n

n

n

nn

n

Y

d

YY

dYYWYY

.

Подстановка полученного результата в (3.5) дает

4442

448}{ YD

. В случае от-

сутствия сигнала на входе приемник перехватчика в данном выражении следует положить

22

n

. Строго говоря, при появлении сигнала отфильтрованное наблюдение может от-

личаться от гауссовского процесса, делая применимость только что полученного резуль-

тата сомнительной. Данное замечание, однако, не имеет особой важности в рассматривае-

f

W

i

W

Рис 3.7. Спектр наблюдения на входе радиометра и ширина полосы полосового

фильтра.

2/

0

N

f

a)

b)

2/

s

N

92

мом вопросе, поскольку скрытная (intended) система спроектирована наилучшим образом

для сокрытия своего сигнала под тепловым шумом и имеются веские основания полагать,

что сигнал оказывает пренебрежимо малый эффект на дисперсию мгновенной мощности

и, таким образом, на дисперсию отклика детектора. Поэтому, независимо от присутствия

сигнала, значение дисперсии

d

u

можно считать неизменной, т.е.

2

0

42

)(4/}{}{

ind

WNYDuD

. (3.6)

С целью получения оценки среднего значения

d

u

и регистрации его увеличения,

обусловленного присутствием сигнала, интегратор в схеме на рис. 3.6 осуществляет ус-

реднение во времени величины отклика детектора на интервале наблюдения

T

. Для того,

чтобы сделать постоянную составляющую на выходе детектора заметной на фоне случай-

ных флюктуаций необходимо их сгладить посредством интегрирования. Данная процеду-

ра возможна только тогда, когда флюктуации отклика детектора около

d

u

достаточно бы-

стры и изменяют свою полярность много раз за период

T

, что и позволяет обеспечить их

компенсацию проведением усредняющего действия. Другими словами, число статистиче-

ски независимых отсчетов

s

n

отклика детектора на интервале

T

должно быть достаточно

большим. Протяженность во времени (время корреляции

c

) автокорреляционной функ-

ции случайного процесса служит достоверной начальной аппроксимацией минимального

интервала времени между отсчетами, начиная с которого отсчеты могут считаться незави-

симыми. Поскольку отфильтрованное наблюдение занимает полосу

i

W

, время корреляции

может быть оценено как

ic

W/1

, что обеспечивает

TWn

is

независимых отсчетов.

Хотя фактически процедура интегрирования может быть выполнена как непрерыв-

ная операция, ее результат оказывается достаточно близким с получаемым путем сумми-

рования

s

n

независимых отсчетов [6, 9], что реализуется значительно проще особенно

средствами цифровой техники. Для более точного выполнения анализа необходимо найти

плотность распределения выходного значения интегратора

E

ˆ

для обеих гипотез (отсутст-

вия и наличия сигнала) и затем, интегрируя по решающим областям, получить две вероят-

ности: ложной тревоги и правильного обнаружения. Эта плотность вероятности подчиня-

ется закону распределения хи-квадрат, который достаточно сложен и не поддается про-

зрачному физическому толкованию. Однако снова можно использовать тот факт, что сиг-

нал является слабым и для его надежного обнаружения требуется интегрирование боль-

шого числа отсчетов

s

n

. Тогда центральная предельная теорема позволяет полагать, что

плотность распределения величины

E

ˆ

на выходе интегратора является гауссовской и,

следовательно, нахождение среднего и дисперсии

E

ˆ

достаточно для выполнения вычис-

лений ранее упомянутых вероятностей.

Когда на входе присутствует только АБГШ, среднее и дисперсия

E

ˆ

определяются,

как

4

0

}{}

ˆ

{,

ˆ

nsdsds

nuDnEDunE

, где второй результат следует из (3.6) и статисти-

ческой независимости интегрируемых отсчетов. Аналогично, когда наблюдаются АБГШ и

сигнал,

1

ˆ

ds

unE

, однако дисперсия остается неизменной, поскольку сигнал слаб. Таким

образом, плотности распределения на выходе интегратора, отвечающие гипотезам

0

H

(сигнал отсутствует) и

1

H

(сигнал присутствует) представимы в виде

1,0,

2

)

ˆ

(

exp

2

1

ˆ

4

2

2

i

n

unE

n

HEW

ns

dis

ns

i

.

Когда

E

ˆ

превосходит порог

t

E

, ложная тревога происходит тогда, когда сигнал в

действительности отсутствует, а правильное обнаружение, если сигнал достиг приемника.

93

Следовательно, вероятности

f

P

и

d

P

указанных событий определяются соответственно

как

2

0

00

ˆ

)

ˆ

()

ˆ

(

ns

dst

E

tf

n

unE

QEdHEWHEEPp

t

и

2

1

11

ˆ

)

ˆ

()

ˆ

(

ns

dst

E

td

n

unE

QEdHEWHEEPp

t

.

Переписав второе соотношение в виде

2

01

2

0

)(

ns

dds

ns

dst

d

n

uun

n

unE

Qp

, (3.7)

можно увидеть, что если допустимый уровень вероятности ложной тревоги задан заранее,

то первая дробь в скобках (3.7) фиксирована, и вероятность обнаружения полностью оп-

ределяется отношением

}{

)(

2

01

ds

d

s

ns

dds

i

uDn

un

n

uun

q

. (3.8)

Фактическое содержание последнего соотношения очевидно: это отношение сигнал-шум

по напряжению на выходе интегратора, показывающее пропорцию между полезным (уве-

личением математического ожидания, обусловленное появлением сигнала) и мешающим

(стандартное отклонение случайных флюктуаций) компонентами

E

ˆ

.

Применяя (3.4) и (3.6) совместно с соотношением

TWn

is

в (3.8), получаем

00

WN

P

TW

WN

P

nq

isi

.

Это соотношение позволяет понять, что с точки зрения перехватчика максимально воз-

можная полоса фильтра, т.е. равная полосе сигнала

)( WW

i

, является оптимальной,

обеспечивая наибольшее отношение сигнал-шум

WT

q

NW

TP

q

i

2

2

0

, (3.9)

где

00

2

/2/2 NPTNEq

, как и ранее, отношение сигнал-шум на выходе согласованного

фильтра приемника скрытной системы.

Очевидно, что значение

2

q

должно быть достаточно большим, поскольку в про-

тивном случае скрытная система не сможет нормально функционировать. Совершенно яс-

но также, что у скрытной системы имеется только единственная возможность предотвра-

тить обнаружение своего сигнала потенциальным перехватчиком: использовать сигнала с

распределенным спектром, обладающие максимально возможным значением выигрыша

от обработки

WT

. Обращение к рис. 3.7 позволяет дать физическое обоснование данного

заключения. Расширение спектра сигнала с постоянной энергией и длительностью

уменьшает уровень его спектральной плотности мощности, скрывая ее под спектром есте-

ственного теплового шума.

Пример 3.2.1. Рассмотрим систему, которая спорадически и достаточно редко пе-

редает одно из 64 сообщений с использованием ортогональных сигналов. Для обеспечения

вероятности ошибочного приема не хуже, чем

3

10

, система работает при отношении

сигнал-шум (SNR) порядка 7 дБ на бит или 15 дБ на 6-ти битовое сообщение (см. рис. 2.9).

Таким образом,

15

2

q

дБ, а преобразовав отношение сигнал-шум (по напряжению) пере-

94

хватчика (3.9) в дБ, имеем

WTqq

dBdBi

lg102lg20)(2)(

2

.

При использовании системой широкополосных сигналов, для которых выигрыш от обра-

ботки составляет величину

1000WT

, для перехватчика рабочее отношение сигнал-шум

стремится к

6)(

dBi

q

дБ или

2/1

i

q

, что является совершенно недостаточным для на-

дежного обнаружения скрытной системы за один сеанс ее связи. Если, например, для пе-

рехватчика допустима вероятность ложной тревоги

3

10

f

p

, то, согласно (3.7), вероят-

ность правильного обнаружения составляет

3

105

d

p

, т.е. является чрезвычайно малой

и не представляет серьезной угрозы скрытной системе.

Завершая параграф, отметим, что рассмотренные преимущества распределенного

спектра в настоящее время широко используются не только военными потребителями и

спецслужбами. То обстоятельство, что широкополосный сигнал практически незаметен

для оборудования систем радиоконтроля, серьезным образом влияет на лицензионную по-

литику. В частности, число коммерческих систем, активно работающих в эфире, не прибе-

гая к получению лицензии, становится все шире, и в некоторых регионах выделяются

специальные участки частотного диапазона для подобного безлицензионного использова-

ния.

95

3.3. Структурная скрытность сигнала.

Продолжая линию предыдущего параграфа, напомним еще раз, что единственной

причиной, вынуждающей перехватчик прибегнуть к такому неэффективному инструменту

как энергетический приемник, является отсутствие информации о структуре обнаружи-

ваемого сигнала, т.е. его закона модуляции. По этой причине перехватчик не может обра-

батывать сигнал аналогично приемнику скрытной системы (т.е. осуществлять согласован-

ную фильтрацию). Очевидно, что в случае недостаточной структурной сложности сигнала

и осведомленности перехватчика о его возможных альтернативных вариантах, последний

может попытаться их все реализовать. Соответствующим оборудованием для этого может

служить набор параллельных согласованных фильтров либо единый перестраиваемый

фильтр (несколько фильтров), пригодный для обработки сигналов различных по структуре

последовательно во времени, если сигнал, который необходимо обнаружить, принимается

достаточно долго. Поэтому другая сторона стратегии скрытной системы в борьбе с пере-

хватчиком состоит в применении сигналов с практически не раскрываемой структурой.

Подобная задача характерна для военных и коммерческих систем, которые не

стремятся полностью скрыть факт своего присутствия в эфире. Одним из основных требо-

ваний, стоящих перед подобными системами, является стремление избежать несанкцио-

нированного доступа к обслуживанию, адресованного только разрешенным пользовате-

лям, или искажения передаваемой информации. Глобальная спутниковая навигационная

система GPS Navstar служит наглядным примером подобного рода. В ней используется

два дальномерных канала (см. 11.1): открытый (обозначаемый как C/A) и специальный

(P). Сигнал, применяемый во втором канале, позволяет с высокой точностью определять

свое местоположение, и правительство США, руководящее системой, не считает рацио-

нальным разрешать безусловный доступ к этому каналу. Для его защиты от несанкциони-

рованного использования предприняты специальные меры, касающиеся закона модуляции

сигнала.

В дисциплинах, имеющих дело с безопасностью информации, степень защиты дан-

ных определяется числом равновероятных конкурирующих ключей, с помощью которых

противостоящий криптоаналитик (eavesdropper) старается взломать шифротекст, т.е. за-

шифрованные данные. В применении к структуре сигнала каждый из таких ключей есть

ничто иное, как закон модуляции, который, как правило, повторяется с периодом

T

.

Предположим, что сигнал построен на основе

M

-ичного алфавита, т.е. возможны

M

реа-

лизаций индивидуального сигнального элемента (чипа). Если полоса, отводимая системе,

равна

W

, то общее сигнальное пространство имеет размерность, определяемое как

WT

(игнорируя возможность его удвоения при переходе к полосным сигналам, см. 2.3-2.5),

т.е. закон модуляции может быть сконструирован посредством

WT

чипов. Очевидно, что

величина

WT

M

определяет общее число различных законов модуляции, т.е. число конку-

рирующих ключей, и, значит, системный конструктор, отвечающий за секретность моду-

ляционного формата разрабатываемой системы, должен использовать сигналы с доста-

точно большим выигрышем от обработки.

Пример 3.3.1. Сигнал P–канала (P–код) в системе GPS Navstar является бинарным

)2( M

с полосой

10W

МГц. Его структура имеет регулярный характер и повторяется с

периодом

7T

суткам. Будучи скрытым под тепловым шумом, этот сигнал не может

быть восстановлен путем посимвольного приема и только знание его тонкой структуры

позволяет эффективно очисть его от АБГШ. Для раскрытия структуры данного сигнала

необходимо проанализировать

WT

2

альтернатив, а поскольку

127

1010864007 WT

,

то число ключей больше, чем 2 в степени 10 с двенадцатью нулями, что невозможно и во-

образить. По этой причине P–код считается не раскрываемым, и за 20 лет истории GPS не

появилось ни одной статьи с сообщениями об успешных попытках его взлома.

Заключим параграф еще одним заявлением о достоинствах широкополосности:

96

данная технология в значительной степени способствует криптографической защите

структуры сигнала.

3.4. Электромагнитная совместимость.

Проблема электромагнитной совместимости (ЭМС) является одной из наиболее

приоритетных в современной беспроводной технике. ЭМС подразумевает бесконфликт-

ное сосуществование различных систем в эфире, несмотря на то, что каждая из них при-

нимает не только свой собственный сигнал, но и сигналы остальных систем. Очевидно,

что невозможно полностью исключить взаимное влияние, когда несколько систем одно-

временно функционируют в относительно малой области. Любая активная, т.е. излучаю-

щая электромагнитную волну, система неизбежно окажет воздействие на все соседние, и в

задачу разработчика систем входит сделать это потенциально вредное воздействие терпи-

мым.

В задаче ЭМС принимают участие две стороны. Первая из них, которую можно на-

звать «излучающей», старается минимизировать свое вмешательство, обусловленное из-

лучаемой мощностью, на другую соседнюю, называемую «принимающей» системой [15].

Мотивацией подобного поведения являются не только этические принципы, но и строгие

международные и национальные правила, за исполнением которых тщательно следят

службы, уполномоченные налагать соответствующие санкции. Любая из систем второй,

«принимающей» стороны также предпринимает собственные меры, нацеленные на ней-

трализацию чужих сигналов, попадающих в ее приемник.

К числу традиционных способов обеспечения ЭМС относятся строгое частотное

планирование, контроль за которым осуществляют национальные и международные ин-

ституты, использование антенн с узкой направленностью, тщательная разработка высоко-

частотных узлов и др. В данном параграфе кратко рассмотрим вопрос, почему технология

распределенного спектра также может быть отнесена к приведенному перечню мероприя-

тий.

Со стороны излучающей системы оправданной является следующая логика пове-

дения. Сделать излучаемый сигнал, насколько это возможно, почти незаметным для спе-

циальных приемников радиоперехвата (см. 3.2), путем усложнения закона модуляции, т.е.

расширением спектра, в результате чего подобный сигнал почти не будет оказывать вред-

ного влияния на обычную стороннюю систему, работающую в той же полосе частот. За-

дача состоит только в выборе такого выигрыша от обработки, который гарантировал бы

достаточно низкий уровень спектральной плотности мощности используемого сигнала от-

носительно спектральной интенсивности естественного шума на входе приемника сто-

ронней системы. Как правило полагают, что «достаточно низким» считается уровень в

7

дБ, т.е.

2.0/

0

NN

s

. Подстановка

WTEWPN

s

//

в последнее соотношение при-

водит к критерию ЭМС

2.0/

0

WTNE

или

4.0/

2

WTq

, где снова целевой параметр оп-

ределен в терминах отношения сигнал-шум скрытного приемника

2

q

и выигрыша от об-

работки

WT

. Если, например, отношение сигнал-шум скрытной системы на входе сто-

роннего приемника было бы 20 дБ, то величину

400WT

можно было бы считать удовле-

творительной в смысле ЭМС. На практике подобные оценки должны координироваться с

дальностью, определяющей радиус окружности вокруг излучающей системы, вне которой

сигнал от излучателя считается практически безвредным для других систем [16].

Со стороны принимающей системы любой сторонний сигнал на входе приемника

может трактоваться как узкополосная или широкополосная помеха, и все доводы о пользе

широкополосности в борьбе с помехами (см. 3.1) снова применимы. Следовательно, ши-

рокополосная философия хорошо ложится в русло обеспечения ЭМС.