Тютюнник А.В. Банковское дело

Подождите немного. Документ загружается.

• Ошибки проектирования информационной системы

использование недостаточно защищенной среды для разработки ин-

формационной системы Очень часто, особенно для систем, распо-

лагаемых на локальных компьютерах, доступ к информации мож-

но получить не через интерфейс программы, который требует паро-

ля, а напрямую читая из таблиц базы данных,

ошибки алгоритмов доступа к данным. Особенно зто касается раз-

работки систем криптозащиты. где очень часто вместо дорогостоя-

щих систем в целях экономии используются собственные разработ-

ки, только имитирующие систему защиты.

небрежность в разработке системы защиты Один из примеров - за-

бытая разработчиками точка доступа в систему, такая, как универ-

сальный пароль

• Небрежность пользователей в вопросах информационной безо-

пасности

нарушение хранения паролей для доступа в информационную сис-

тему Часто пользователи просто пишут пароль на бумаге и остав-

ляю! ее около компьютера. Особенно это распространено в орга-

низациях, где администратор системы требует сложных паролей,

которые легко забыть Часто встречается также абсолютно недо-

пустимая практика передачи паролей сотрудниками друг другу;

сохранение закрытого соединения после окончания работы. Уходя

на обед или домой, часть пользователей не выключают компьютер

и не выходят из банковской системы Если она не имеет механизма

временного отключения неактивных пользователей, такое наруше-

ние делает бессмысленным большинство других требований систе-

мы безопасности,

нерегламентированное обсуждение закрытой информации При рас-

смотрении зто го нарушения особенно следует обращать внимание

на сотрудников информационных служб.

• Умышленный взлом системы

через внешние точки доступа в информационную систему (напри-

мер, через Интернет) - самый опасный вид взлома, так как наруши-

тель недоступен или почти недоступен для службы безопасности и,

чувствуя свою безнаказанность, может нанести максимальный вред

организации;

нерегламентированное подключение к собственной сети (информа-

ционным коммуникациям) банка. С развитием сетевых технологий

этот вид нарушений встречается достаточно редко, однако остает-

ся возможным, особенно если банк имеет развитую систему комму-

никаций, выходящих за пределы одного здания;

анализ неуничтоженных черновых документов системы. Такой ва-

риант утечки информации практически не рассматривается служ-

бами безопасности, но является самым легким методом получения

информации для злоумышленников В первую очередь это отно-

сится к черновым распечаткам из отдела информационных техно-

логий

ТОЛЬКО для ОЗНАКОМЛЕНИЯ www.moimirknig.com для www.mirknig.com

Изменения в системе

Нарушение целостности или нерегламентированные изменения в ин-

формационной системе приводят к более серьезным последствиям, чем

нарушения конфиденциальности. Однако при правильном построении

информационной безопасности нерегламентированные изменения могут

быть зарегистрированы и выявлены в процессе работы Кроме того, су-

ществуют дополшпельнме механизмы защиты от них, такие, как элект-

ронная подпись, благодаря чему общее количество этих нарушений мень-

ше, чем нарушений доступа на просмотр информации, хотя их послед-

ствия более серьезны.

Причины, приводящие к нарушениям записи информации в системе,

можно сгруппировать следующим образом

• Ошибки программирования*

ошибка кодирования системы. Этого типа нарушении невозможно

избежать в случае развггтия системы Безусловно, качественное те-

стирование, опытная эксплуатация снижают их количество, при

достаточно тщательном тестировании потерн от них сводятся к нулю,

однако при этом часто страдает оперативность предлагаемого ре-

шения, что приподпт к потере того преимущества, которое должна

была дать такая разработка, причем стоимость тестирования мо-

жет превысить ожидания,

ошибки в обновлении версий. Современные механизмы обновления

версий, как правило, позволяют избежать сбоев при установке но-

вой версии Однако полностью избежать такой опасности невоз-

можно, особенно когда речь идет о сложной многомодульной си-

стеме. Разработчики в принципе не могут смоделировать все ситу-

ации взаимодействия модулей различных версий. Поэтому типичной

рекомендацией при установке новой версии является сохранение

возможности вернуться на старую версию и предварительное тес-

тирование

• Ошибки ввода:

ошибка ручного ввода - самая распространенная. Рост таких оши-

бок наблюдается в случаях обновления системы, изменения техно-

логической цепочки, роста загруженности персонала или при смене

сотрудника Отсутствие этих факторов обычно приводит к сниже-

нию вероятности данной ошибки.

• Технические сбои:

сбой в работе системы, нарушение обработки транзакций. Особенно

подвержены такому виду сбоев системы, базирующиеся на метран-

закционных базах данных. Промышленные СУБД, такие, как Oracle,

MS SQL, Sybase, как правило, обеспечивают целостность данных при

любом втие сбоев, хотя и не дают абсолютных гарантий;

нарушения передачи данных в каналах связи. Крайне редки случаи,

когда такой вид сбоя системы приводит к изменению данных. Это

связано с наличием механизма учета контрольных сумм, применяе-

мого во всех имеющихся на сегодняшний лень протоколах связи

ТОЛЬКО для ОЗНАКОМЛЕНИЯ www.moimirknig.com для www.mirknig.com

• Умышленные нарушения в системе:

несанкционированный умышленный ввод данных в системе через

пользовательский интерфейс;

несанкционированные изменения в системе, осуществленные минуя

п о j i ьзовател ьс к и и m перфей с;

подмена отдельных компонентов системы. Достаточно просто вы-

являемый путем проверки контрольных сумм тип нарушений;

вирусы. Они встречаются часто, и поэтому в каждой организации осу-

ществляется мониторинг на их наличие. Вирусы и другие «зловред-

ные» программы, как правило, распространяются случайным обра-

зом, н их ущерб ограничивается потерей работоспособности системы

и данных. Поэтому они могут быть о л несены и к следующей группе.

Утрата работоспособности

или производительности

Этот вид нарушений не связан с информационными потоками. Его

причины кроются в механизмах самой системы, в ее способности совер-

шать различные действия. Ущерб от подобных нарушений зависит от сте-

пени частичного снижения или полной потери работоспособности. Как

правило, ущерб от таких сбоев определяется временем задержки работы

и стоимостью работ на их устранение.

Выделим причины, связанные с работоспособностью.

• Ошибки разработки и проектирования:

ощибка в требованиях масштабируемости системы. К ним относят-

ся потери производительности при росте числа пользователей или

объема обрабатываемой информации;

превышение критических размеров системы. Как правило, эта ошиб-

ка связана с работой баз данных и неправильной индексацией име-

ющейся информации. Запросы, которые в тестовом варианте рабо-

тали моментально, часто начинают существенно тормозиться при

росте количества записей в таблице.

• Технические проблемы, связанные с программно-аппаратным комп-

лексом:

неисправность оборудования и сбой по электропитанию;

конфликты между различными приложениями. Очень часто встре-

чающийся вид технического сбоя в мультизадачных средах, осо-

бенно в операционной системе Windows. Единственное эффектив-

ное средство устранения этой угрозы - разнесение задач по разным

группам оборудования;

ошибки администрирования. Примером может являться игнориро-

вание профилактических процедур на базах данных, запуск различ-

ных оптимизаторов и неправильное распределение приоритетов

между задачами;

слабая защищенность от целенаправленных действий со стороны

по снижению работоспособности или полному выводу из строя ин-

формационных систем организации.

ТОЛЬКО для ОЗНАКОМЛЕНИЯ www.moimirknig.com для www.mirknig.com

Источники и мотивы нарушений

Разрабатывая систему информационной безопасности, необходимо

четко понимать, кто или что может выступать причиной нарушения,

случайно ли оно или ото целенаправленная акция, может ли повторить-

ся, какие механизмы устранения последствий доступны в тех или иных

случаях.

Наиболее распространенной причиной нарушений в работе информа-

ционных систем являются ошибки их пользователей непреднамерен-

ные ошибки сотрудников организации, как правило не приводящие к боль-

шому ущербу, хотя возможны и исключения. Особенность таких нару-

шений стремление всех сторон избежать появления подобных ситуаций

и минимизировать нанесенный ущерб. Вследствие этого рекомендуется

применять административные санкции в отношении совершившего ошиб-

ку сотрудника только в случае ее сокрытия им. Основными же виновни-

ками таких ошибок являются бизнес-технологи и разработчики систем.

Современные механизмы контроля и мониторинга позволяют почти пол-

ностью исключить 'лот тип нарушений. Однако из-за большого количе-

ства разновидностей ошибок создание системы, полностью исключаю-

щей их появление, как правило, невозможно или связано с неоправдан-

ными затратами.

Рассмотрим непреднамеренные ошибки сотрудников.

Ошибки ввода составляют более 80% ошибок персонала, связанного

с информационными системами. Усталость, различные помехи, неразбор-

чивые записи - все эти факторы могут стать причиной ошибки при руч-

ном вводе данных. Подавляющее число подобных ошибок носят не прин-

ципиальный характер, однако такие ошибки, как ввод неправильной сум-

мы, неправильных реквизитов, могут привести к серьезным последствиям.

Основным средством борьбы с ошибками ручного ввода являются его

автоматизация и развитие систем электронного документооборота. В

случае, когда возможности такого решения исчерпаны, используются

следующие механизмы:

контроль ключевых параметров по справочнику;

двойной ввод документов;

использование шаблонов;

снижение нагрузки на персонал;

дополнительный визуальный контроль документа.

Ошибки в эксплуатации системы связаны с недостаточным опытом

работы сотрудников с системой. Наиболее часто такой тип ошибок встре-

чается при внедрении новых информационных систем или при изменении

функционала уже существующих. В качестве меры по предотвращению

подобных ошибок, которых следует также ожидать при изменении обя-

занностей сотрудников или при найме новых работников, обычно исполь-

зуются более совершенная система обучения в организации и четкая си-

стема ограничения прав, не допускающая возможности неправильных

действий пользователя.

ТОЛЬКО для ОЗНАКОМЛЕНИЯ www.moimirknig.com для www.mirknig.com

Ошибки систематизации связаны с неправильной классификацией

различных объектов (например, установка неправильной категории сче-

та при его открытии). Такие ошибки достаточно редки и обычно не при-

водят к серьезным потерям. Их наиболее вероятное следствие • ошибки в

отчетах или ошибки при прохождении докуменюв. причиной которых в

основном является недостаток знаний и опыта, а стоимость устранения

которых, как правило, зависит от гибкости информационной системы и

скорости их обнаружения. Защитой от ошибок можег стать автоматиза-

ция процесса принятия решения иди автоматизированные фильтры, ог-

раничивающие диапазон возможных значений Но следует помнить, что

поддержка данных механизмов в условиях меняющейся среды может быть

очень дорогостоящей.

Небрежность, нарушение технологической цепочки. К сожалению,

ошибки, связанные с небрежным отношением сотрудников к выполне-

нию своих обязанностей, не редкость Эта группа нарушений единствен-

ная из непреднамеренных ошибок, которая требует системы наказаний.

Однако следует учитывать неопределенность формулировки данной груп-

пы. Очень трудно оценить, что явилось причиной усталость сотрудника

или небрежное отношение к работе

Рассмотрим теперь преднамеренные действия сотрудников, наруше-

ния, которые являются самыми сложными для предотвращения. Сотруд-

ник организации, как правило, хорошо ориентируется во внутренних про-

цессах и системах. Часто он знает о механизмах безопасности и, что бо-

лее опасно, об их отсутствии в определенных модулях системы. У него

есть время и возможность смоделировать и протестировать свои действия,

оценить последствия.

Еще одним слабым местом в системе безопасности от умышленных

действий сотрудников является доверие к ним других работников орга-

низации. Часто достаточно простой просьбы к администратору для полу-

чения доступа к закрытым данным или требования у разработчика до-

бавления какой-либо, на первый взгляд безопасной, функции системы,

чтобы впоследствии использовать ее для противоправных действий.

Причинами, побуждающими сотрудников к умышленному наруше-

нию информационной безопасности, являются:

обида на действия менеджеров, как правило, связанная с конфликта-

ми или увольнением сотрудника;

попытка дополнительного заработка;

попытка хищения денег из организации;

попытка создания зависимости организации от конкретного сотруд-

ника:

карьерная борьба.

В качестве мер противостояния нарушениям этого типа наиболее эф-

фективны социальные меры, разграничение доступа и мониторинг дей-

ствий пользователей.

Причинами нарушений в работе информационных систем могут быть

также действия сторонних лиц криминального характера. Несмотря на

повышенное внимание к этой теме в прессе, кино, объем таких наруше-

ТОЛЬКО для ОЗНАКОМЛЕНИЯ www.moimirknig.com для www.mirknig.com

ний, повлекших реальный ущерб, скорее растет, чем снижается. Возмож-

но, ото вызвано именно завышенной рекламой данных нарушении и как

следствие тратится максимальное количество средств в области инфор-

мационных технологий на зашиту от них. Однако следует признать, что

кредитные организации действительно являются объектом пристального

внимания.

Цель у преступников, как правило, одна - деньги, методы ее достиже-

ния постоянно совершенствуются. Поэтому, анализируя потенциальные

нарушения, следует выделять объекты возможной атаки. В первую оче-

редь - это системы удаленных платежей, особенно системы расчета пла-

стиковыми карточками В случае удачи у преступника много шансов

остаться безнаказанным.

Другим объектом атаки могут стать информационные хранилища

банка с последующим шантажом их публикации.

Третьим вариантом противоправных действий может стать создание

помех в работе информационной системы кредитной организации с це-

лью продвижения собственных услуг по их устранению. Как правило,

подобные попытки легко разоблачаются, поэтому такой вариант нару-

шений встречается достаточно редко и практикуется фирмами, не име-

ющими собственного имени на рынке услуг информационной безопас-

ности.

Еще одна угроза со стороны злоумышленников - внедрение изменен-

ных компонент системы (этого практически невозможно сделать без со-

трудничества кого-либо из персонала банка), что может привести к хи-

щению значительных средств. Всем известны случаи, когда злоумыш-

ленники вносили свои изменения в алгоритмы округления и весь остаток

переводили на свои счета. Единственной защитой от подобных атак мо-

жет быть постоянный аудит используемых алгоритмов и параллельный

независимый контроль сумм, определяемых в автоматическом режиме.

Перечисленные выше примеры не охватывают всех возможных слу-

чаев. Противостояние преступникам, постоянно пытающимся придумать

новые пути хищения средств, является наиболее важной задачей систе-

мы информационной безопасности.

Следующая возможная причина • это деятельность конкурентов. Не-

смотря на то что законы банковского бизнеса требуют честной конку-

рентной борьбы, встречается использование информационных техноло-

гий для незаконной борьбы с соперниками. Здесь можно рассмотреть два

варианта атаки на систему информационной безопасности.

Целью первого варианта является простой сбор данных: о клиентах,

операциях, рынке. Обычно все сводится к попытке купить какие-либо

сведения у сотрудников банка. Еще чаще недобросовестные лица из их

числа сами пытаются продать информацию конкурентам. Противосто-

ять этому можно различными социальными мерами, а также пресечени-

ем подобной деятельности сотрудников других организаций, пытающих-

ся продать такие сведения вам.

Второй вариант атаки возможен, когда конкурент напрямую заинте-

ресован в доступе к информационной системе. В случае банковского бю-

ТОЛЬКО для ОЗНАКОМЛЕНИЯ www.moimirknig.com для www.mirknig.com

неса для этого могут быть привлечены огромные ресурсы. Противосто-

ять подобной атаке на уровне менеджеров среднего звена практически

невозможно. Решение проблемы лежит на высшем уровне и выходит за

рамки данной книги.

И наконец, последняя причина - это аварии, стихийные бедствия и

прочие случайные собычия.

Основная проблема в защите от случайных событий это их непред-

сказуемость и отсутствие методики расчета степени риска. Малая веро-

ятность подобных событий компенсируется высокой стоимостью послед-

ствий. Часто случайные события (пожар, стихийное бедствие или баналь-

ный разрыв трубы) приводят к полному уничтожению информационной

системы Нел и миссия организации требует продолжения работы даже в

экстремальном случае, менеджер должен знать и использовать основные

приемы мщиты и в таких ситуациях.

Международная практика рекомендует несколько защитных мер в

зависимости от доступного бюджета организации. В основном они свя-

заны с резервным копированием системы. К ним относятся:

• для многофилиальных организаций - создание взаимных резервных

копий различных подразделений на территории друг друга. В случае ава-

рии данные восстанавливаются, и территория одного подразделения мо-

жет использоваться как резервный офис для другого;

• для организаций с большим бюджетом - создание резервного офи-

са. Как правило, он дублирует базовые функции основного и обеспечи-

вает работоспособность организации только в аварийном режиме. Для

этого достаточно одного сервера, двух-трех комнат и выхода к внешним

информационным системам. Для банков это SWIFT, REUTERS, локаль-

ные расчетные системы. В случае аварии резервный офис должен обес-

печить работоспособность организации не более чем в течение одной не-

дели. За это время должен решиться вопрос или с восстановлением ос-

новного офиса, или с арендой нового;

• для организаций с ограниченным бюджетом рекомендуется ежед-

невное резервное копирование информационной системы и хранение ко-

пий на другой территории. Это может быть либо дружественная структу-

ра, либо специализированная компания, предоставляющая услуги по хра-

нению архивов.

Организация информационной безопасности

Организация информационной безопасности начинается с политики

информационной безопасности - внутреннего документа, содержащего

в себе основные принципы такой безопасности организации, используе-

мые защитные механизмы и правила их эксплуатации.

Основой этой политики в коммерческом банке является общая поли-

тика безопасности организации. Часто информационная безопасность

рассматриваются как часть общей системы безопасности. Постоянное

сравнение базовых принципов зашиты организации и механизмов защи-

ТОЛЬКО для ОЗНАКОМЛЕНИЯ www.moimirknig.com для www.mirknig.com

ты информационной системы может привести к значительному росту ее

надежности и эффективности.

Однако система информационной безопасности тесно связана с техни-

ческими проблемами, решение которых может потребовать значительных

сроков и ресурсов, что может привести к экономической нецелесообраз-

ности использования рассматриваемых механизмов. Наиболее эффектив-

ной схемой создания политики информационной безопасности является

последовательная разработка ее составляющих с привлечением специали-

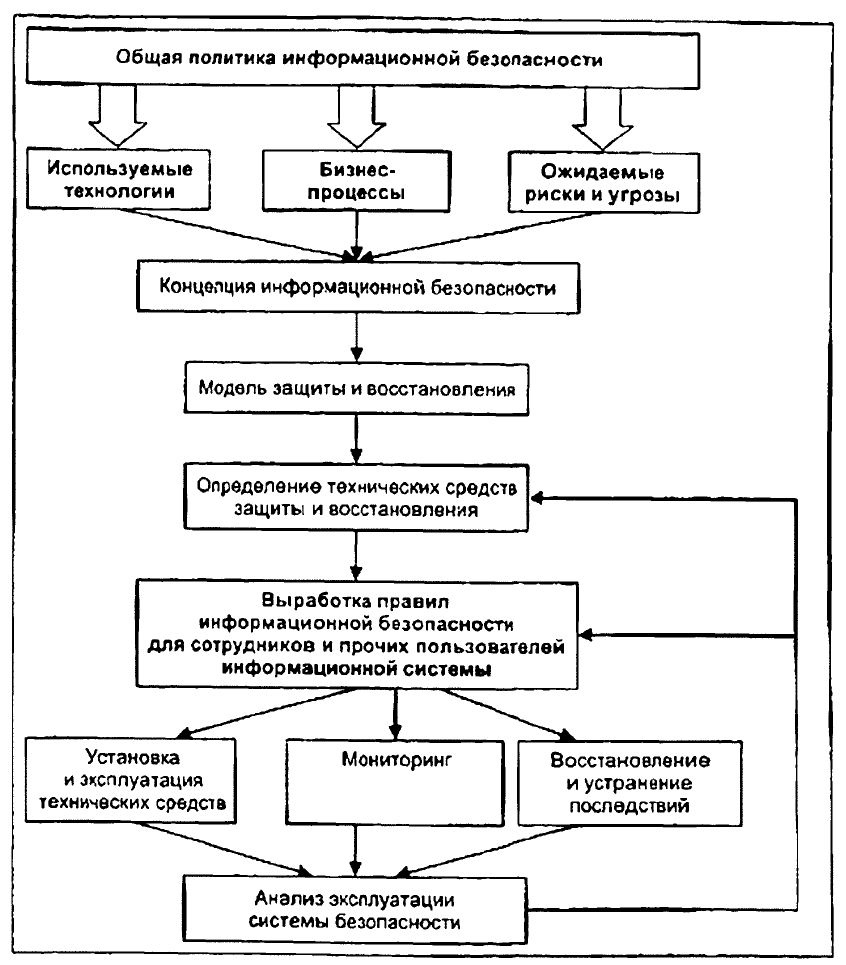

стов различных областей. Возможный порядок работ приведен на рис. 9.10.

Рис. 9.10. Схема организации информационной безопасности

ТОЛЬКО для ОЗНАКОМЛЕНИЯ www.moimirknig.com для www.mirknig.com

Результатом этих работ становится рабочая система информацион-

ной безопасности, регламентируемая документом «Политика информа-

ционной безопасности».

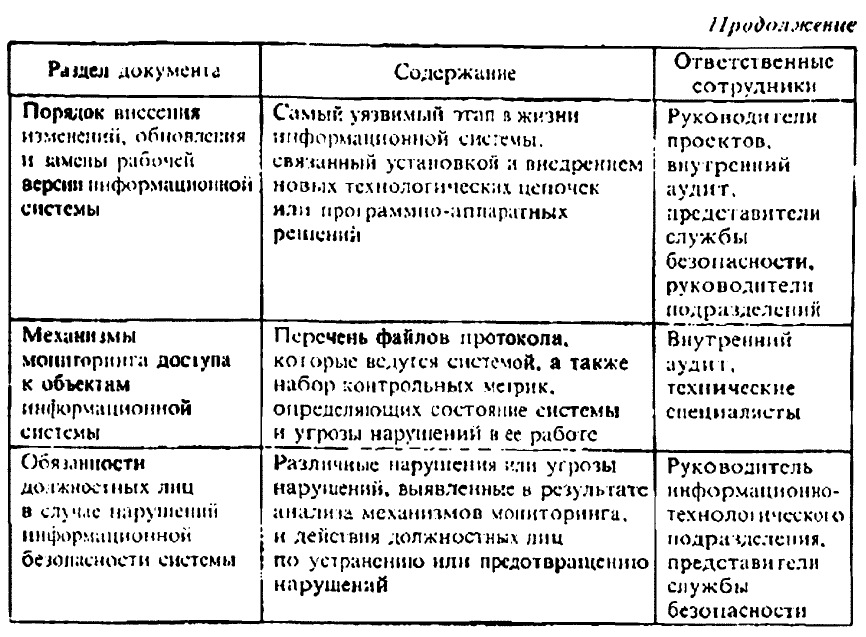

Рассмотрим пример структуры данного документа (табл. 9.7)

Та б л и ца 9.7

Примерная структура политики информационной безопасности

Раиел документ Содержание

1 01ветст венные

сотрудники

Общие положения Од туе документа

РуководиiЕЛЬ

высшего звена.

Прсдаапители

службы

безопасности

Классификация

данных по степени

ОТКРЫТОСТИ

Опреде. lesnie владельцев

информационных

ресурсов

Группы обьекюв информационной

системы, их владельцы и степень

доступа H ним.

Пример, аналитические счета

банка, синтетические счета,

справочники

Техполо1п банка

Правила доступа

и группы пользова гелей

Основные правила доступа к данным

Пример, доступ к данным на чтение

руководитель должен видеть всю

информацию, к котором имеют

доступ все его подчиненные

Технологи банка,

администратор

системы

Правили зкеплуагацни

Правила но технике информационной

безопасности для пользователей

(правила хранения носи гелей

информации, структура паролей,

доступ к аппаратным составляющим

системы)

Руководители

подразделений,

сотрудники

информационно-

технических

служб, сотрудник

отдела

безопасности

Правила хранения

информационных

объектов в системе

Глава определяет:-

• какой программный лродум

обеспечивает хранение

и обработку различных объектов;

• на каких вычислительных

ресурсах (серверах или

п о л ьзо в а г е л ьск и х станциях)

выполняются различные задачи;

• как осуществляется резервное

копирование системы

Руководитель

информационно-

технических

подразделений,

разработчики

системы,

внутренний аудит

Правила разработки

информационной

системы

Глава включает в себя:

• перечень технических

и программных средств,

допустимых к использованию

з системе;

• утвержденные алгоритмы

криптографии и электронной

подписи:

• порядок веления проектной

документ ацпи

Руководители

проектов,

внутренний

аудит,

представители

службы

безопасности

ТОЛЬКО для ОЗНАКОМЛЕНИЯ www.moimirknig.com для www.mirknig.com

Такой документ позволит сотрудникам, ответственным за обеспече-

ние информационной безопасности, контролировать систему в целом на

основании общих правил, что позволит существенно сократить расходы

и потери в случае различных нарушений.

Рассмотрим основные механизмы защиты информационных снегем.

Реализация концепции информационной безопасности, как правило, стро-

ится на стандартных механизмах. Преимуществом использования типо-

вых решений являются их надежность, наличие опыта их эксплуатации у

персонала, прозрачность возможности реализации и низкая стоимость.

Недостаток стандартных механизмов - их доступность для злоумышлен-

ника. Поэтому, используя типовые решения, следует знать об их слабых

сторонах, особенно когда информация имеет высокую коммерческую

стоимость и возможно привлечение злоумышленниками профессиональ-

ных специалистов в области информационной безопасности.

Ее меры можно разделить на четыре категории.

1. Сдерживающие социальные меры. Обычно направлены на устра-

нение первичных причин нарушений в информационном пространстве

организации. К ним относятся:

• создание здорового социального климата в организации;

• снижение нагрузки на персонал и развитие системы, восстановле-

ние работоспособности сотрудников;

• разработка системы наказания за различные нарушения, в том чис-

ле и за нарушение режима информационной безопасности, информиро-

вание всех о применяемых наказаниях;

ТОЛЬКО для ОЗНАКОМЛЕНИЯ www.moimirknig.com для www.mirknig.com