Стюарт Мак-Клар, Джоел Скембрэй, Джордж Куртц. Секреты хакеров. Безопасность сетей - готовые решения

Подождите немного. Документ загружается.

^

0

'

/<7

I

Прослеживание маршрута

С

помощью

traceroute

Популярность

Простота

Ощсцрсть

Степень риска

10

10

3

8

С

помощью утилит

traceroute

или

tracert,

входящих

в

комплект поставки

UNIX и NT, соответственно, можно определить основные маршруты, по которым

проходят пакеты от вашего узла к другому узлу Internet или внутренней сети TCP/IP.

Обладая этой информацией, можно обнаружить очень важный элемент сетевой ин-

фраструктуры — маршрутизатор. Именно маршрутизатор чаще всего становится

"мишенью № 1" в попытках злоумышленника обследовать структуру сети. Ниже при-

веден пример работы утилиты traceroute, из которого видно, как пакеты проходят

от одного маршрутизатора (или брандмауэра) к другому.

[smgtsunami

sm]$

traceroute

www.destination.com

traceroute to

www.destination.com

(192.168.21.3),

30 hops max, 40 byte packets

1 happy

(172.29.10.23)

6.809

ms

6.356 ms 6.334 ms

2

rtrl.internal.net

(172.30.20.3)

36.488

ms

37.428

ms

34.300

ms

3

rtr2.internal.net

(172.30.21.3)

38.720 ms 38.037 ms 35.077 ms

4

core.externalp.net

(10.134.13.1)

49.188 ms 54.787 ms 72.094 ms

5

nj.externalp.net

(10.134.14.2)

54.420 ms 64.554 ms 52.191 ms

6 sfo.externalp.net

(10.133.10.2)

54.726 ms 57.647 ms 53.813 ms

7

lax-rtr.destination.com

(192.168.0.1)

55.727 ms 57.039 ms 57.795 ms

8

www.destination.com

(192.168.21.3)

56.182 ms 78.542 ms 64.155 ms

Зная, что перед представляющим интерес узлом находится узел

192.168.0.1,

можно

предположить,

что он представляет собой не что иное, как маршрутизатор,

управляющий распределением пакетов по узлам сети. Именно поэтому на это устрой-

ство (равно как и на другие, попавшие в выявленный маршрут прохождения пакетов),

злоумышленник обратит внимание в первую очередь. (Строго говоря, скорее всего,

что объектом его внимания станет вся подсеть, в которую входит данное устройство.)

Однако знание IP-адреса маршрутизатора не влечет за собой автоматического получе-

ния сведений об изъянах в его архитектуре и настройке. Для того чтобы получить та-

кие сведения, необходимо прибегнуть к сканированию портов, определению операци-

онной системы, а также сбору любой дополнительной информации, которая может

дать ключ к взлому системы защиты устройства.

О Контрмеры: защита от прослеживания маршрута

Для того чтобы запретить маршрутизатору Cisco отвечать на запросы со значением

TTL больше допустимого, воспользуйтесь следующей командой.

access-list 101 deny

icmp

any any 11 0

Если же вы хотите разрешить прохождение

ICMP-запросов,

поступающих лишь из

определенных доверенных сетей, и запретить маршрутизатору отвечать на запросы,

отправляемые из других сетей, воспользуйтесь следующими

командами,

access-list

101

permit

icmp

any

172.29.20.0

0.255.255.255

11 О

access-list

101

deny

ip any any log

Глава

10.

Сетевые устройства 453

Сканирование портов

Популярность

Простота

Опасность

10

10

3

Степень риска

8

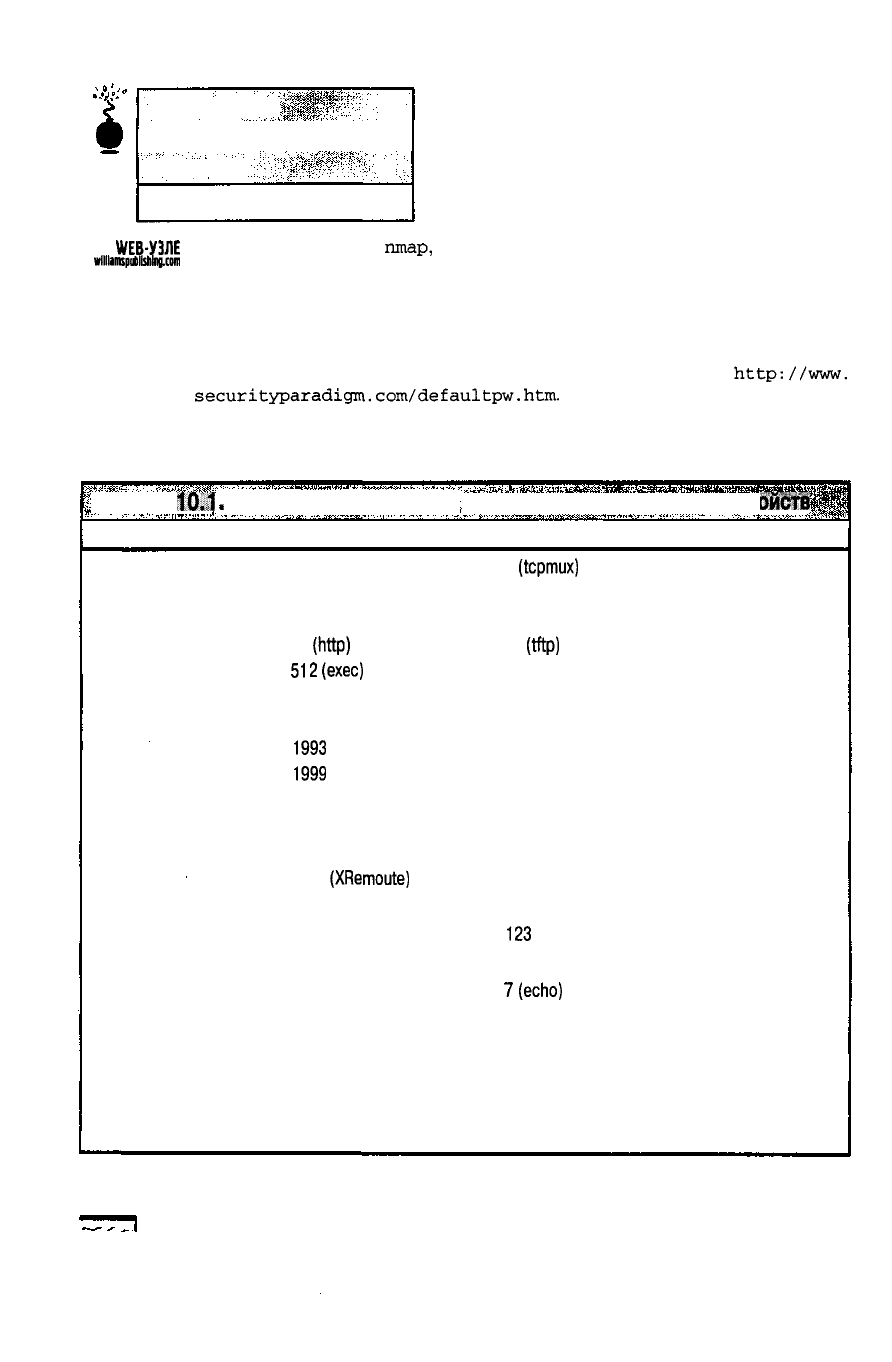

НА WEB-УЗЛЕ

wllllimspiillslHm.com

С помощью утилиты

шпар,

к которой мы очень часто прибегаем в подоб-

ных ситуациях, из операционной системы Linux можно выяснить, какие

порты маршрутизатора (192.168.0.1) находятся в состоянии ожидания за-

просов. По комбинации обнаруженных портов часто можно судить о типе

маршрутизатора. В табл. 10.1 перечислены стандартные порты TCP и UDP,

используемые на самых популярных сетевых устройствах. Для получения

более полного перечня паролей обращайтесь по адресу

http://www.

securityparadigm.com/defaultpw.htm.

Для того чтобы идентифициро-

вать тип устройств, можно прибегнуть к сканированию портов, а затем

проанализировать полученные результаты. Не забывайте о том, что в раз-

личных реализациях комбинации портов могут отличаться от приведенных.

Таблица

10.1

Устройство

Маршрутизаторы

.

Стандартные TCP- и UDP

TCP

Cisco 21 (ftp)

23 (telnet)

79 (finger)

80

(http)

51

2

(exec)

513 (login)

514 (shell)

1993

(Cisco SNMP)

1999

(Cisco ident)

2001

4001

6001

9001

(XRemoute)

Коммутаторы Cisco 23 (telnet)

Маршрутизаторы

7161

Bay 21

(ftp)

23 (telnet)

-порты некоторых сетевых устр

ойств

UDP

0

(tcpmux)

49 (domain)

67 (bootps)

69

(tftp)

123

(ntp)

161 (snmp)

0 (tcpmux)

123

(ntp)

161 (snmp)

7

(echo)

9 (discard)

67 (bootps)

68 (bootpc)

69 (tftp)

161 (snmp)

520 (route)

454

Часть III. Хакинг сетей

'

.

>'"•"-•••••

Окончание табл.

10.1

Устройство TCP

Маршрутизаторы Ascend 23 (telnet)

UDP

7

(echo)

2

9 (discard)

161 (snmp)

162 (snmp-trap)

51

4

(shell)

520 (route)

Так, если вас интересуют маршрутизаторы Cisco, выполните сканирование портов

1-25, 80, 512-515, 2001, 4001, 6001 и

9001.

Полученные при этом результаты помогут

определить изготовителя устройства и его тип.

[/tmp]#

nmap

-pl-25,80,512-515,2001,4001,6001,9001

192.168.0.1

Starting

nmap

V.

2.12

by

Fyodor

(fyodor@dhp.com,

www.insecure.org/nmap/)

Interesting ports on

(192.168.0.1):

Port

7

9

13

19

23

2001

6001

State

open

open

open

open

filtered

open

open

Protocol

tcp

tcp

tcp

tcp

tcp

tcp

tcp

Service

echo

discard

daytime

chargen

telnet

dc

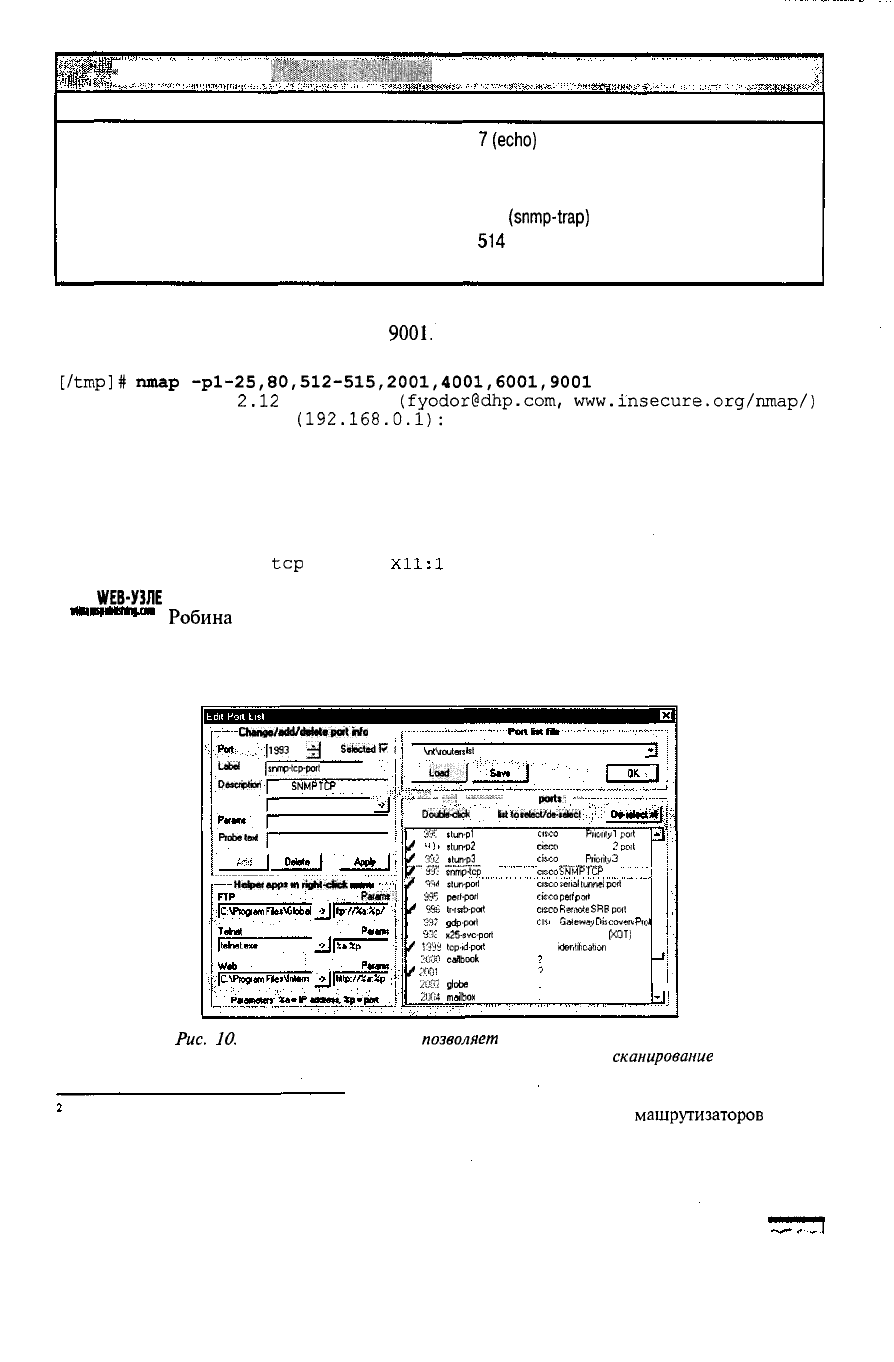

HA

WEB-УЗЛЕ

С

помощью

еще

одного

из

наших любимых средств, утилиты SuperScan

р

0

5

ина

Кейра (Robin Keir), сканирование можно выполнить

из

системы

NT и найти все открытые порты маршрутизатора. Эта программа позво-

ляет задать список портов, который впоследствии можно применять при

каждой операции сканирования (рис. 10.1).

Chme/«M/iM*l«l»rtWo

;

[1393

;rj

SsbcledR

i

L»be!

jsnmp-tcp-poft

Descrptbn

ttogum

Cisco

SNMP

TCP

роя

Piobetoxt

|D

Vrt\mjleis

Ы

load|

^

„

^

,„..*..*..,.*,,..

Select

port*-

—

OouttK*ds

tomb

Ы

(о

Шес1ЛЫа|«Я

Ha|p«

«pf>»

«

rigM-dfcfc

Pan»,

/

,/•"

ttun-p1

/

•'

!

>

slun-p2

/

^

ilun-p3

/""

S/.'

Vn'mp^cp

port

jf

Я-irf

slurvpofl

/

'ri

q

"

peif-port

(*

9%

Ir-isrb-poit

/

:

;

'J7

дф-port

/

i".

x2S-svc-port

/

1'to

Icp-id-pott

l-t№

caHbook

/

?00!

dc

/L'O"

nlobe

?')Ь4

m«lbox

civ:o

STUN

Flic-lily

1

port

cisco

STUN Priority

?

potl

cisco

STUN

Priority

3

port J

cstsco

SUMP

f№

port

Cisco

serial

tumel

port

Cisco

petf

p-yt

Cisco

Remote

SRB

poit

ci^.

о

G^ew«^

Diicov*rw

PicJ

cisco X 25 service

fXOT)

cisco

tderitihc^tiai

port

'/

7

?

Pwc.

7Л

/. Утилита SuperScan

позволяет

задать множество портов,

благодаря чему значительно облегчается их последующее

сканирование

Как сообщалось в отчете компании Network Associates Inc., этот порт

машрутизаторов

Ascend

принимает лишь специальным образом отформатированные пакеты, так что сканирование этого

порта далеко не всегда окажется успешным.

Глава 10. Сетевые устройства

455

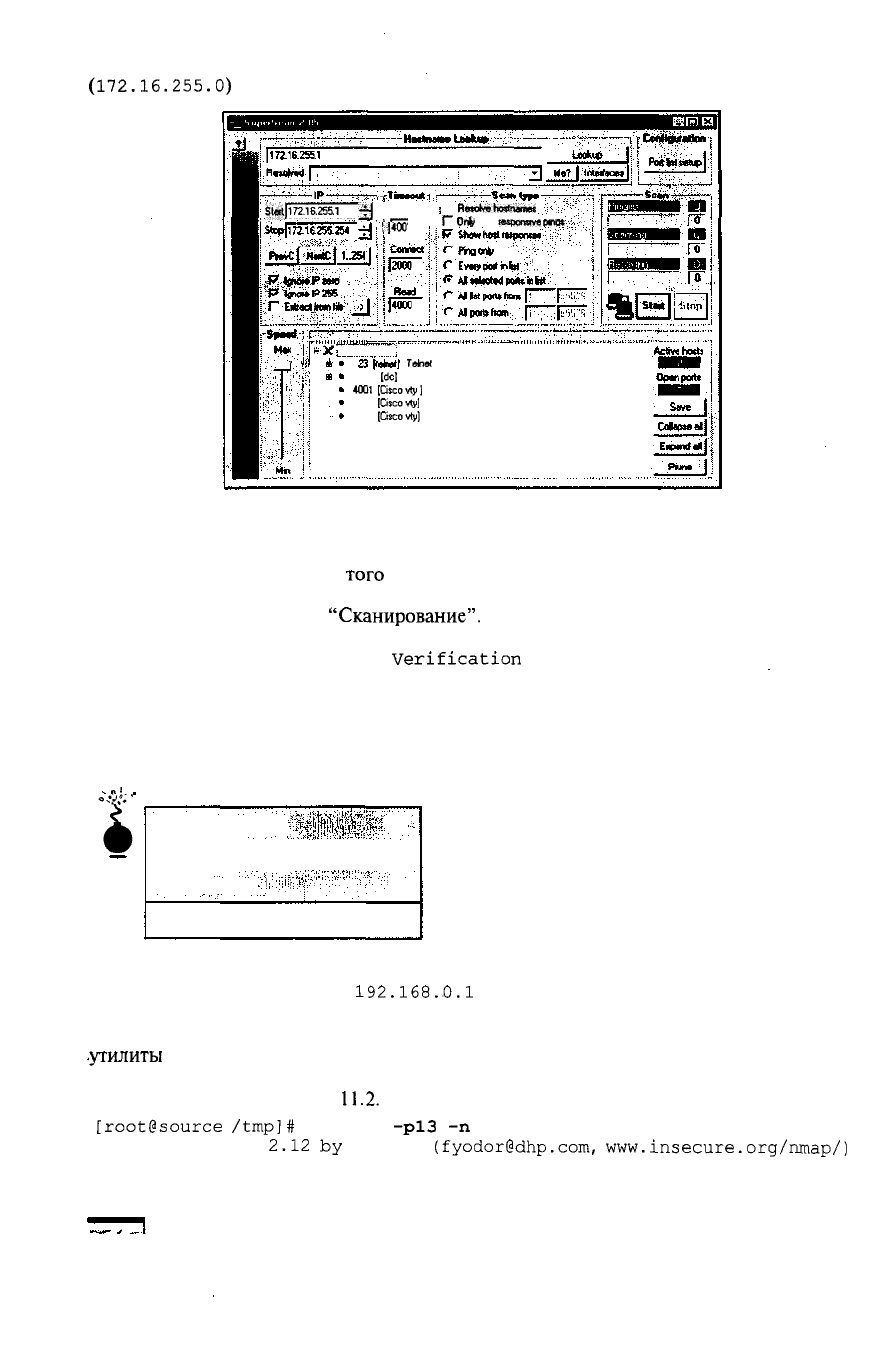

После выбора требуемого перечня портов можно приступать к сканированию сети

(172.16.255.0)

на предмет поиска устройств Cisco.

.

Sl«t|172l6.255.l-ji

'. ' ftp .

i

Г

Ro«ofc»ho»ln»i>M

\

1.~,

' '

Г"

Onto

scan

tesponeve

nrat

-«*>

Telnet

2001

[do]

?

40Q1

[Dicov^yJ

6001 [Oscovty]

9001 [DscovtyJ

Полученная картина использования портов подталкивает к мысли о том, что в

данном случае мы имеем дело с маршрутизатором Cisco. Конечно, пока этого нельзя

сказать со всей определенностью, поскольку мы еще не установили тип используемой

операционной системы. Для

того

чтобы подтвердить или опровергнуть наши предпо-

ложения, необходимо провести предварительный сбор информации, что подробно

рассматривалось в главе 2,

"Сканирование".

Характерной особенностью большинства маршрутизаторов Cisco является также на-

личие приглашения User Access

Verification

при подключении к портам vty (23 и

2001). Попробуйте связаться

с

данными портами устройства

с

помощью утилиты

telnet

и, если это действительно маршрутизатор Cisco, вы увидите следующее приглашение.

User Access Verification

Password:

,,,

.

Идентификация операционной системы

I

Популярность

Простота

Опасность

Степень риска

10

10

2

7

В предыдущем примере, для того, чтобы удостовериться в том, что мы не ошиб-

лись, идентифицировав узел

192.168.0.1

как маршрутизатор Cisco, можно прибег-

нуть к утилите nmap и использовать ее для определения типа операционной системы

(ОС). Поскольку порт TCP 13 открыт, мы можем просканировать узел с помощью

.утилиты

nmap, указав параметр -О, и установить, под управлением какой операцион-

ной системы работает узел. В данном случае, как видно в приведенном ниже листин-

ге, эта система — Cisco IOS

11.2.

[root@source

/tmp]#

nmap -0

-p!3

-n

192.168.0.1

Starting nmap V.

2.12

by

Fyodor

(fyodor8dhp.com,

www.insecure.org/nmap/)

456

Часть III. Хакинг сетей

Warning:

No

ports

found open

on

this

machine,

OS

detection

will

be

MUCH

less

reliable

Interesting ports on

(172.29.11.254):

Port State Protocol Service

13 filtered tcp daytime

Remote operating system guess: Cisco Router/Switch with

IDS

11.2

j Всегда, когда это возможно, для идентификации типа операционной системы

сканируйте только один порт. Многие операционные системы, в том числе IOS

компании Cisco и Solaris компании Sun, известны тем, что в качестве ответа

возвращают отправителю пакеты, не соответствующие стандартам RFC, что

может привести к зависанию отдельных систем. Для получения более под-

робной информации об исследовании стека читайте главу 2.

О Контрмеры: защита от идентификации типа ОС

Методы обнаружения и предупреждения попыток сканирования с целью иденти-

фикации типа операционной системы подробно описаны в главе 2,

"Сканирование".

.;..

Утечка информации в пакетах Cisco

Популярность

Простота

Опасность

Степень риска

10

ю

1

7

Хотя этот изъян нельзя отнести к устройствам Cisco напрямую, он все же обеспе-

чивает возможность идентификации таких устройств. Информация об этом изъяне

впервые была опубликована в бюллетене Bugtraq хакером по прозвищу JoeJ из группы

Rhino9.

Она заключается в том, каким образом устройства Cisco отвечают на TCP-

запросы SYN, передаваемые через порт 1999 (порт, используемый службой ident

Cisco). Неофициальный ответ на эту проблему был опубликован в бюллетене Bugtraq

Джоном

Башински

(John Bashinski).

Метод получения информации тривиален. Для того чтобы определить, является ли то

или иное устройство маршрутизатором Cisco, просто просканируйте TCP-порт с номе-

ром 1999. С применением утилиты

nmap

эта задача решается следующим образом.

[root@source

/tmp]#

nmap

-nw

-p!999

172.29.11.254

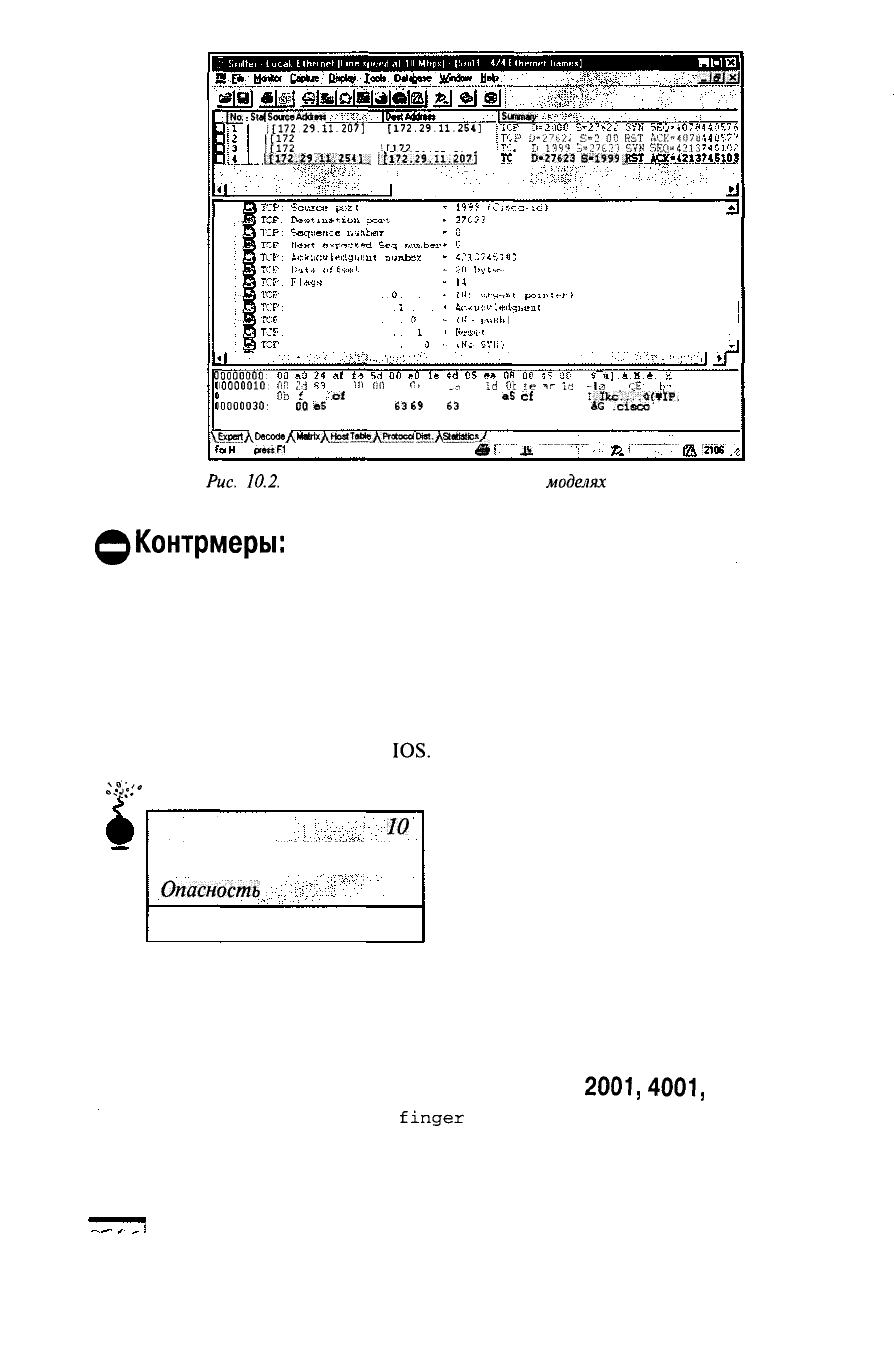

После этого с помощью специального программного обеспечения нужно перехва-

тить ответный пакет RST/ACK. Как видно из рис. 10.2, среди данных этого пакета

можно обнаружить слово cisco.

Глава

10.

Сетевые устройства 457

.JilXf

(No,

:

5|а(5очссА1Цге

И

[[172,29.11.207]

[172.29.11.254]

[[172

29.11.254] [172 29 11 207]

[[172

29.11.207]

'[172

29 11 254]

U17.2.2;?.1,1.254]..

jjm.29.11.207]

•

(SuHmw

?

J-.•"'.',

I--'.

1

I

1

''

ksT

.V.'V.-'H7d

.

П

П"

'-,''1Г<

',VN

",Г-Х"4''Г,

P:

D"27«23

S-15S9

J

J

OQOOOOOO

10000010:

0000020:

ЮООООЗО:

II'

1

,'i

'

n:.

!

07

00

00

e5

t

Hi

(П

:t

''•

-/

--

3-

tJ

'".

Je

•<-

Т-'-

-1Ч

7

',£

at

№ e7 00 00 00 00 fb 28

aS

cf

$0 14

:.Ike....u(»lF.

•47 00 00

(3

69

73

63

61 Ь4 .

*G

.cisco'

YExpert

Д

Decode

Д

Matrix

AHpsI

TaM«^PratCKC4

р«1.Д

SteBettes/

rts.

f«»t!F1

^

Jk

I

Pwc.

7Л2.

Подобный изъян имеется во всех

моделях

маршрутизаторов

Cisco, что значительно облегчает их идентификацию

QКонтрмеры:

защита маршрутизаторов Cisco

от утечки информации

Самый простой способ защиты от утечки информации заключается в том, чтобы в

списке управления доступом полностью запретить прохождение входящих пакетов

TCP через порт 1999. Это можно осуществить следующим образом.

access-list

101

deny

tcp any any eq

1999

log !

Блокирование

сканирова-

ния устройств Cisco

К сожалению, подобную утечку информации невозможно предотвратить средства-

ми самой операционной системы

IOS.

•&."

Инвентаризация и сбор маркеров Cisco

Популярность

Простота

Опасность

Степень риска

10

10

1

7

Если по всем признакам устройство ведет себя как устройство Cisco, то, скорее всего,

так оно и есть. Однако в некоторых случаях данное утверждение все же оказывается

ложным — обнаружения только ожидаемых открытых портов недостаточно, чтобы быть

уверенным в том, что вы имеете дело именно с Cisco. Однако можно воспользоваться

некоторыми дополнительными проверками, характерными именно для этой платформы.

Служба finger и порты виртуальных терминалов

2001,

4001,

6001

На некоторые запросы служба

finger

компании Cisco может выдавать совершен-

но бесполезную (для пользователя или администратора, но не для злоумышленника)

458

Часть III. Хакинг сетей

информацию. Виртуальные терминалы vty Cisco (обычно с номером 5) отвечают на

простой запрос

finger

-1

%<узел>,

но в

выдаваемых результатах

нет

ничего инфор-

мативного, за исключением лишь того, что по самому факту получения ответа можно

судить о том, что мы имеем дело с маршрутизатором Cisco.

Еще одним методом получения информации является обращение к портам

2001,

4001 и

6001,

которые в маршрутизаторах Cisco предназначены для управления устрой-

ством. С помощью утилиты netcat взломщик может подключиться к любому из этих

портов и проверить, будет ли получена какая-либо информация от узла. В большин-

стве случаев полученную тарабарщину трудно назвать информацией, однако если

подключиться к этим портам с помощью броузера, указав, например, адрес типа

172.29.11.254:4001,

то результат может выглядеть следующим образом.

User Access Verification Password: Password: Password: % Bad passwords

Такое сообщение поможет злоумышленнику удостовериться в том, что он имеет

дело с устройством Cisco.

Служба XRemote Cisco

(9001)

Еще одним часто используемым портом Cisco является TCP-порт службы XRemote

с номером 9001. Эта служба позволяет узлам вашей сети подключаться с помощью

клиента XSession к маршрутизатору (обычно через модем). Когда злоумышленник

подключается к этому порту с помощью утилиты netcat, то устройство, как правило,

передает обратно идентификационный маркер, как показано в следующем примере.

C:\>nc

-nw

172.29.11.254 9001 (UNKNOWN)

[172.29.11.254]

9001 (?) open

Outbound

XRemote service

Enter X server name or IP address:

Контрмеры: защита от сбора информации

об устройствах Cisco

Единственный метод, позволяющий предотвратить инвентаризацию устройств

Cisco, заключается в ограничении доступа с помощью списка ACL. Можно либо ис-

пользовать установленное по умолчанию правило "очистки", либо в явной форме за-

претить подключение к

соответствующим

портам, чтобы все подобные попытки реги-

стрировались в контрольном журнале. Для этого можно воспользоваться командами

следующего вида.

access-list 101

deny

tcp any any 79 log

или

access-list 101 deny tcp any any 9001

SNMP

Протокол SNMP (Simple Network Management Protocol) предназначен для облегче-

ния работы администратора по управлению устройствами сети. Однако огромной

проблемой протокола SNMP версии 1

(SNMPvl)

(RFC

1157—

http://www.ietf.

cnri.reston.va.us/rfc/rfcll57.txt) всегда была абсолютная незащищенность

узла, на котором работали средства поддержки этого протокола. В исходной версии

применялся только один механизм обеспечения безопасности, основанный на ис-

пользовании специальных паролей, называемых также строками доступа (community

string). В ответ на жалобы о наличии слабых мест в системе обеспечения безопасности

была быстро разработана значительно улучшенная версия SNMP

(SNMPv2)

(RFC 1446 —

http://www.ietf.cnri.reston.va.us/rfc/rfcl446.txt).

В этой версии для

аутенти-

Глава 10. Сетевые устройства 459

фикации

сообщений, передаваемых между серверами и агентами SNMP, используется

алгоритм хэширования

MD5.

Это позволяет обеспечить как целостность пересылаемых

данных, так и возможность проверки их подлинности. Кроме того,

SNMFV2

допускает

шифрование передаваемых данных. Это ограничивает возможности злоумышленников

по прослушиванию трафика сети и получению строк доступа. Однако в то же время ни-

что не мешает администраторам использовать на маршрутизаторах простейшие пароли.

Третья версия протокола SNMP

(SNMPv3)

(http://www.ietf.cnri.reston.va.

us/rfc/rfc2570.txt)

является текущим стандартом и позволяет достичь необходи-

мого уровня безопасности устройств, но его принятие, по-видимому, затянется на до-

вольно длительное время. Достаточно изучить типичную сеть, чтобы убедиться в том,

что большинство устройств работает под управлением даже не

SNMPv2,

a

SNMPvl!

Более подробная информация о протоколе

SNMPv3

находится по адресу

http://www.

ietf.org/html.charters/snmpv3-charter.html.

Однако ни одна из версий прото-

кола SNMP не ограничивает возможности использования администраторами строк

доступа, предлагаемых разработчиками. Как правило, для них устанавливаются легко

угадываемые пароли, которые хорошо известны всем, кто хоть немного интересуется

подобными вопросами.

Еще хуже то, что во многих организациях протокол SNMP практически не учиты-

вается в реализуемой политике безопасности. Возможно, это происходит из-за того,

что протокол SNMP работает поверх UDP (который, как правило, не учитывается),

или потому, что о его возможностях известно лишь немногим администраторам. В

любом случае необходимо констатировать, что вопросы обеспечения безопасности

при использовании протокола SNMP часто ускользают из поля зрения, что нередко

дает возможность взломщикам проникнуть в сеть.

Однако перед тем, как перейти к подробному рассмотрению изъянов протокола

SNMP, давайте кратко познакомимся с основными понятиями, которые с ним связаны.

Строки доступа могут быть одного из двух типов — позволяющие только чтение (тип

read) и позволяющие как чтение, так и запись

(read/Write).

При использовании строк

доступа SNMP, позволяющих только чтение, можно лишь просматривать сведения о

конфигурации устройства, такие как описание системы, TCP- и

UDP-соединения,

раз-

личные интерфейсы и т.д. Строки доступа, предоставляющие права чтения и записи,

обеспечивают администратору (и, конечно, злоумышленнику) возможность записывать

информацию в устройство. Например, с использованием всего одной команды SNMP

администратор может изменить контактную системную информацию.

snmpset

10.12.45.2

private

.1.3.6.1.2.1.1

s

Smith

.«;.'•

Маршрутизаторы Ascend

Популярность

Простота

Опасность

Степень риска

10

10

10

10

По умолчанию маршрутизаторы Ascend обеспечивают доступ по протоколу SNMP

с помощью строк доступа public (для чтения — read) и write (для чтения и запи-

си — read/write). Изъян в системе защиты, связанный с

SNMP-доступом

для чтения и

записи, впервые был обнаружен специалистами из Network Associates, Inc.

460 Часть III.

Хакинг

сетей

О Контрмеры: защита маршрутизаторов Ascend

Для того чтобы изменить установленные по умолчанию строки доступа на маршру-

тизаторе Ascend, просто воспользуйтесь командой

Ethernet^Mod

Config^SNMP

Options.

^

о / о

Маршрутизаторы Bay

Популярность

:.

8

Простота 9

Опасность 7

Степень риска 8

Маршрутизаторы компании Bay Networks по умолчанию предоставляют доступ по

протоколу SNMP, контролируемый на уровне пользователей, как для чтения, так и

для записи. Для того чтобы воспользоваться этой возможностью, достаточно попы-

таться использовать установленное

по

умолчанию пользовательское

имя

user

без па-

роля. В командной строке маршрутизатора введите команду

show

snmp

comm

types

Эта команда позволяет просматривать имеющиеся строки доступа. То же самое с

помощью диспетчера Site Manager может проделать любой пользователь (команда

Protocols^lP^SNMP^Communities).

О Контрмеры: защита маршрутизаторов Bay

В диспетчере Site Manager, который входит в состав программного обеспечения

маршрутизаторов компании Bay Networks, выберите команду

Protocols

[

=>IP

t

>SNMP

c

>

Communities. После этого выберите команду

Community

1

*Edit

Community и измените

строки доступа.

О Контрмеры: защита SNMP

Если вы разрешаете осуществлять

SNMP-доступ

через пограничный брандмауэр к

какому-либо одному устройству, а в использовании протокола SNMP для доступа к

остальным узлам сети нет острой необходимости, то можно просто внести соответст-

вующие ограничения в список ACL

маршрутизатора,

access-list

101

deny

udp

any any eq 161 log !

Блокирование

трафика

SNMP

Еще проще заменить строки доступа трудно угадываемыми паролями. Например, в

устройствах Cisco это достигается с помощью следующей простой

команды,

snmp-server

community <трудно угадываемый

пароль>

RO

Кроме того, всегда, когда это возможно, запрещайте SNMP-доступ для чтения с

возможностью записи.

Для снижения риска применения протокола SNMP можно воспользоваться также

и рекомендацией самой компании Cisco

(http://www.cisco.com/univercd/cc/td/

doc/cisintwk/ics/cs003.htm):

"К сожалению, строки доступа SNMP передаются по сети в виде незашифрован-

ного текста... По этой причине отказ от использования сервера SNMP, поддержи-

вающего передачу сообщений trap, позволит предотвратить перехват этих сообщений

взломщиками (передаваемых между диспетчерами и агентами SNMP) и их использо-

вание для получения строк доступа."

Глава 10. Сетевые устройства 461

Если в строке доступа вы хотите использовать символ

?,

то перед ним необ-

ходимо нажать комбинацию клавиш <Ctrl+V>. Например, для того чтобы уста-

новить строку доступа, равную

secret?2me,

введите

secret<Ctrl+V>?2me.

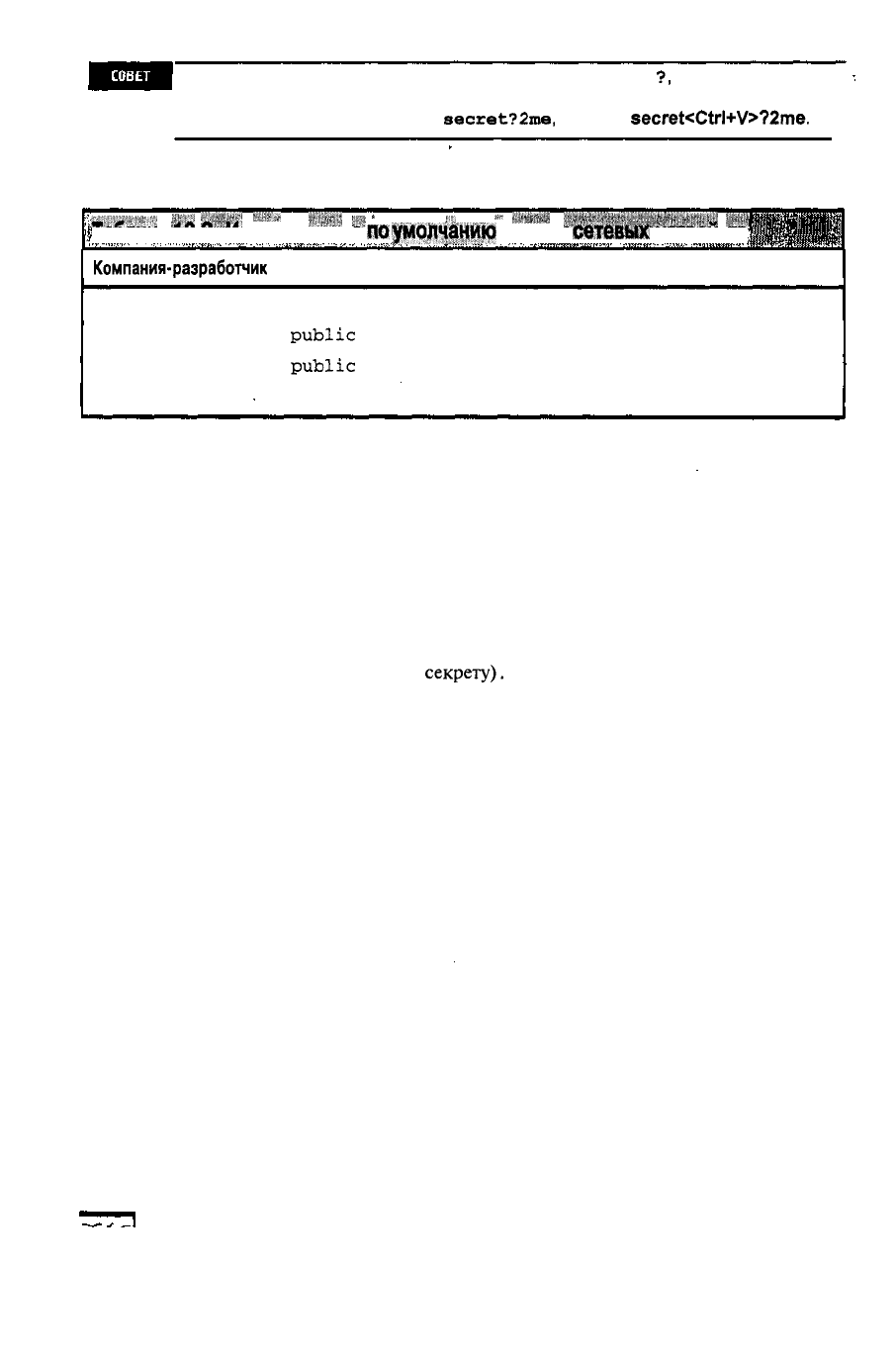

В табл. 10.2 перечислены основные разработчики сетевых устройств и строки дос-

тупа, используемые ими по умолчанию для чтения и для чтения/записи.

«*•''*'

;

5*'<*

л^*/

''***

1

*"(»*'•

,_'

'

- »

.

i.

.

"

"«и*

1

-'i^^*'vi^fft,»fft<,i

'•£*''

Таблица 10.2, Используемые

по

умолчанию

пароли

сетевых

устройств

Компания-разработчик

Строка доступа для чтения Строка доступа для чтения/записи

Ascend

Bay

Cisco

3Com

public

public

public

public, monitor

write

private

private

manager, security

Ниже приведен список часто используемых строк доступа.

public private secret world

read network community write

Cisco

all

private

admin

default

password tivoli openview monitor

manager security

Помимо перечисленных строк доступа, используемых по умолчанию, многие ком-

пании в качестве таковых используют собственное название. Например, руководству-

ясь этим принципом, издательство Osborne может использовать в качестве строки дос-

тупа слово osborne (но это только по

секрету).

"Потайные" ходы

"Тайная" учетная запись (backdoor account) — это одна из наиболее сложных про-

блем. Такие учетные записи создаются разработчиками для того, чтобы при отладке

обходить случайно заблокированные учетные записи администраторов, однако гораздо

чаще они предоставляют злоумышленникам возможность проникновения в вашу сис-

тему. В последние годы было выявлено немало таких встроенных пользовательских

имен и паролей, позволяющих получить доступ ко многим популярным сетевым уст-

ройствам, включая 3Com, Bay, Cisco и Shiva. Суть проблемы заключается в том, чтобы

найти все подобные устройства и запретить или ограничить к ним доступ.

Установленные по умолчанию учетные записи

Одним из чаще всего обнаруживаемых изъянов является установленные по умол-

чанию имя пользователя и пароль. Практически все разработчики поставляют на ры-

нок сетевые устройства, позволяющие получить с помощью подобной учетной записи

доступ на уровне пользователя, а иногда — и администратора (подробнее см.

табл. 10.3). Поэтому вашим первым шагом при настройке таких устройств должно

быть немедленное удаление таких учетных записей.

462 Часть III. Хакинг сетей