Красина Ф.А. Автоматизированная обработка налоговой информации

Подождите немного. Документ загружается.

60

ве и оборудовании вычислительных центров и других объектов систем об-

работки данных;

• мероприятия по разработке правил доступа пользователей к ресур-

сам системы (разработка политики безопасности);

• мероприятия, осуществляемые при подборе и подготовке персона-

ла системы;

• организацию охраны и надежного пропускного режима;

• организацию учета, хранения, использования и уничтожения до-

кументов и носителей с информацией;

• распределение реквизитов разграничений доступа (паролей, клю-

чей шифрования и т.п.);

• мероприятия, осуществляемые при проектировании, разработке,

ремонте и модификациях оборудования и программного обеспечения и т.п.

Реагирование на нарушение режима безопасности. В документах,

определяющих политику информационной безопасности предприятия,

должны быть описаны процедуры реагирования на нарушение режима

безопасности, в частности информационной безопасности. Основные раз-

делы следующие.

• Оперативное реагирование на сигналы пожарной, аварийной и

тревожной сигнализации.

Задача обеспечения оперативного реагирования на тревожные собы-

тия, случившиеся на объекте, обычно возлагается на службу охраны объ-

екта, куда должна сообщаться подобная информация.

• Реагирование на неправомочные действия сотрудников.

В организации должен существовать перечень нарушений, за кото-

рые налагаются административные взыскания.

• Реагирование на неправомочные действия сторонних лиц и орга-

низаций.

В организации должен быть описан порядок реагирования на подоб-

ные события.

Программно-технический уровень

Используемые программно-технические средства подсистемы безо-

пасности АИС представляют встроенно-наложенную структуру (рис. 4.5).

Безопасность и надежность всей системы обеспечивается комплексом ме-

ханизмов, имеющимся в составе используемых приложений и ОС (таких,

как аутентификация пользователей, разграничение доступа к данным и

приложениям, журнализи-рование, шифрование, сегментирование сети и

т.д.).

Программно-технические меры, обеспечивающие безопасность

АИС, включают в себя создание в региональных и районных инспекциях

сегментированных сетей с поддающимися контролю точками взаимодей-

61

ствия, настраиваемыми механизмами управления доступом, развитой сис-

темой регистрации и учета, средствами обеспечения целостности инфор-

мации, дополненными программными средствами автоматического реаги-

рования на попытки НСД и средствами кодирования информационных по-

токов при обмене информацией.

Рис. 4.5 – Встроенно-наложенная структура программно-технических

средств подсистемы безопасности

Согласно техническим требованиям, все компоненты подсистемы

безопасности должны допускать централизованное администрирование,

автоматизацию административных действий, проактивное управление.

Наложенные средства

Ши

фр

ование

Межсетевой экран

разграничения доступа

фильтрация соединений

Реагирование на

попытки НСД

Анализ записей

аудита

Управление

доступом

Средства

резервирования

и архивирования

Антивирусные

пакеты

Средства

тестирования

Встроенные средства

Сегментирование

сети

Конфигурирование

маршрутизаторов

Журнализирование

СКС

С

р

едства ОС

Использование встроенных

средств приложений

Аутентификация

Списки контроля

д

оступа

Журнализирование

Конфигурирование

shell

Аутентификация

Разграничение доступа

к файлам и базам

данных

Журнализирование

62

Помимо этого, одним из обязательных механизмов защиты в подсистемах

безопасности должен быть механизм протоколирования и аудита, все под-

системы должны предоставлять регистрационную информацию в объеме,

достаточном для выявления несанкционированных действий в реальном

масштабе времени.

К клиентским рабочим местам, построенным на ПК под управлением

OC Windows, предъявляются дополнительные меры безопасности. К ним

относятся минимизация числа ПК с внутренними дисководами гибких маг-

нитных дисков и введение дополнительных мер физического контроля для

ПК с этими дисководами, использование в сетях под управлением ОС

Windows только сетевых принтеров, организация контроля за возможно-

стью подключения к ПК локальных внешних устройств записи и хранения

информации и локальных принтеров путем проверки целостности файлов

конфигурации ПК.

Подсистема безопасности включает в себя фильтрующие (экрани-

рующие) маршрутизаторы для обеспечения первого рубежа защиты ин-

формации и контроля информационных потоков, межсетевой экран для

контроля доступа к информационным и сетевым ресурсам, криптошлюз и

систему управления ключами для создания защищенной виртуальной ве-

домственной сети, кодирования информационных потоков, системы иден-

тификации и аутентификации, средства тестирования защищенности сете-

вых ресурсов, средства аудита, средства контроля и предупреждения о по-

дозрительной активности и попытках НСД.

Аутентификация и авторизация. Каждый пользователь, прежде

чем получить право доступа к информационным ресурсам и совершить ка-

кое-либо действие, должен идентифицировать себя. Обычный способ

идентификации - введение имени пользователя при входе в систему. В

свою очередь система должна проверить подлинность личности пользова-

теля. Стандартное средство проверки подлинности (аутентификация) – па-

роль, хотя могут использоваться и другие средства и их комбинации.

Существенной оказывается политика управления пользовательскими

паролями, определяющая правила их назначения, хранения, изменения и

другие связанные с этим вопросы.

Формулируя требования к паролю, необходимо указать, какой набор

символов может служить надежным паролем, а какой – нет. Лучшим паро-

лем, с точки зрения неугадываемости, является случайный бессмысленный

набор символов. К сожалению, запомнить такой набор достаточно сложно,

что заставляет пользователя записывать его на бумаге с риском потерять

запись либо случайно показать ее кому-либо. Разумной альтернативой яв-

ляется пароль, составленный из первых букв каждого слова какой-либо

легко запоминающейся фразы.

63

В подсистемах с низкими требованиями к обеспечению безопасности

пароль должен меняться каждые три месяца, а по мере увеличения значи-

мости вопросов, связанных с несанкционированным доступом, указанный

срок должен быть уменьшен. По истечении срока жизни пароля пользова-

тель извещается о необходимости его изменения и блокировании доступа в

систему в случае неподчинения.

При запросе внешних пользователей на получение информационных

ресурсов аутентификация осуществляется средствами межсетевого экрана.

Для этого используется система одноразовых паролей S/Кеу, позволяющая

защитить систему аутентификации от пассивного прослушивания сетевого

графика.

Для аутентификации пользователей на серверах используются одно-

разовые точки входа и управление паролями средствами 88 М.

Разграничение доступа. Разграничение доступа к информационным

ресурсам АИС для внешних пользователей осуществляется средствами

межсетевого экрана и заданными правилами доступа к приложениям по-

средством использования шлюзов приложений.

Для обеспечения системной безопасности на серверах, на которых

выполняются критически важные приложения, используется специальное

программное средство, например Solstice Security Manager (SSM). SSM

поддерживает выполнение таких функций обеспечения безопасности, как

администрирование пользователей, управление доступом, аутентификация

пользователей, мониторинг активности пользователей, управление регист-

рацией и контроль целостности.

Мониторинг и аудит. Сканер безопасности сетевых сервисов

(CyberCopScaner) выполняет периодический анализ состояния безопасно-

сти сетевой среды и ее конфигурации. Эти работы проводятся с рабочего

места администратора безопасности.

Автоматический сканер безопасности CyberCopScaner обеспечивает

проверку приложений Intranet, WWW-серверов, межсетевых экранов и

фильтрующих маршрутизаторов, сканируя имеющиеся сетевые интерфей-

сы и сервисы и определяя надежность системы и ее защищенность по от-

ношению к попыткам НСД.

Межсетевое экранирование. Подсистема безопасности включает в

себя фильтрующий (экранирующий) маршрутизатор для обеспечения пер-

вого рубежа защиты информации и контроля информационных потоков,

межсетевой экран для обеспечения контроля доступа к информационным и

сетевым ресурсам, средства идентификации и аутентификации, средства

тестирования защищенности сетевых ресурсов, средства аудита, средства

контроля и предупреждения о подозрительной активности и попытках

НСД, средства кодирования информационных потоков и систему управле-

64

ния ключами кодирования.

Информационные потоки после межсетевого экрана разделяются эк-

ранирующим маршрутизатором на нешифрованные (для организации ог-

раниченного внешнего доступа) и шифрованные (проходящие через уста-

новленный шлюз кодирования).

Подсистема канального шифрования. Одна из важнейших задач

обеспечения информационной безопасности – защита потоков данных, пе-

редаваемых по открытым сетям. Открытые каналы могут быть надежно

защищены лишь одним методом – криптографическим.

Использование выделенных линий не дает особых преимуществ в

плане безопасности перед линиями общего пользования. Некоторая часть

выделенных линий хотя бы частично располагается в неконтролируемой

зоне, где ее могут повредить или организовать несанкционированное под-

ключение к ней. Реальным достоинством этого типа линий является их га-

рантированная пропускная способность.

Криптографический комплекс (КК) ШИП позволяет создать защи-

щенную виртуальную ведомственную IР-сеть.

КК ШИП обеспечивает:

• защиту (шифрование и проверку целостности) данных, переда-

ваемых между узлами сети, согласно ГОСТ 28147-89;

• одностороннюю аутентификацию узлов защищенной сети на ос-

нове имитовставки, согласно ГОСТ 28147-89;

• управление ключевой системой защищенной сети из одного или

нескольких центров управления.

Любой абонент защищенной сети, подсоединенный к КК ШИП, мо-

жет обмениваться данными с любым другим абонентом сети, причем

шифрование передаваемых данных для абонентов является прозрачным.

Управление ключами, используемыми в системе, выполняется из

Центра управления ключевой системой (ЦУКС) ШИП.

При управлении ключевой системой производятся:

• формирование и распространение по сети справочников соответ-

ствий, определяющих, какие именно абоненты ЛВС имеют доступ в вирту-

альную приватную сеть;

• периодическая (плановая) смена ключей шифрования, используе-

мых в системе;

• оповещение криптошлюзов о компрометации ключей;

• сбор и хранение информации о всех нештатных событиях в сети,

возникающих при аутентификации узлов, передаче зашифрованной ин-

формации, ограничении доступа абонентов ЛВС.

В комплексе ШИП применяется симметричная ключевая система с

использованием парных ключей шифрования.

65

4.8 Подсистема управления АИС

Назначение подсистемы управления. Подсистема предназначена

для организации эффективного автоматического управления компонента-

ми АИС в целях повышения надежности, обеспечения заданной произво-

дительности и необходимых технико-эксплуатационных параметров. Под-

система должна обеспечивать взаимосвязанное управление следующими

подсистемами АИС:

• инфраструктурой АИС налоговой инспекции;

• аппаратурой серверных платформ АИС налоговой инспекции;

• ЛВС;

• рабочими местами;

• ППО;

• хранилищами и базами данных.

Задачи управления АИС ГНИ. Управление АИС строится на основе

операционной цепочки «событие – классификация – действие – событие»,

которая есть отражение взаимодействия двух систем АИС: системы при-

кладной функциональности и системы управляющей функциональности.

Информация о функционировании АИС обрабатывается управляю-

щим сервером (или серверами). Содержательные данные о состоянии ин-

формационных ресурсов (события), с одной стороны, порождаются при-

ложениями-агентами, распределенными в информационной среде. Прин-

ципиальный интерес для управления представляют события, связанные с

критическим состоянием ресурса. Появление таких событий в работающей

АИС неизбежно, а предсказать точный момент их появления невозможно.

Такие события называются асинхронными. С другой стороны, подсистемы

управления сами также могут порождать как заранее запланированные со-

бытия (синхронные), так и асинхронные. Поток событий собирается и обра-

батывается приложениями-менеджерами управляющего сервера, которые

идентифицируют, классифицируют и коррелируют события согласно задан-

ным правилам. По результатам обработки событию (группе событий – кор-

реляту) присваивается некоторый набор атрибутов, определяющих его

смысл и приоритет значимости в соответствии с определенными заранее

политиками управления. Далее событие (коррелят) либо игнорируется, ли-

бо автоматически формируется и исполняется, (возможно, восстанови-

тельная реакция), либо генерируется сигнал проблемной ситуации, тре-

бующей оперативного, согласованного и контролируемого разрешения.

В соответствии с описанным общим сценарием управления в основу

Системы управления АИС налоговой инспекции целесообразно заложить

четыре функциональные подсистемы:

66

1) подсистема Управления конфигурациями информационных ре-

сурсов обеспечивает инвентаризацию аппаратных и программных компо-

нент, их функциональное описание, статическое и адаптивное конфигури-

рование;

2) подсистема Управления событиями обеспечивает мониторинг со-

стояния ресурсов, отслеживание значимых событий, их классификацию,

формирование ответных реакций и генерацию сигналов о проблемных си-

туациях;

3) подсистема Контроля проблемных ситуаций и сбоев обеспечива-

ет оперативный контроль действий по устранению обнаруженных нештат-

ных ситуаций, включая распределение выявленных проблем по уровням

компетентности ответственных лиц;

4) подсистема Генерации отчетов обеспечивает создание иерархи-

ческой системы отчетов о функционировании информационной системы и

распределение отчетов по уровням компетентности.

Резервное копирование и архивирование. Это процесс сохранения

на сменных носителях (обычно на магнитных лентах) избыточных копий

файлов и каталогов, находящихся на локальных дисках. Избыточные ко-

пии могут использоваться для восстановления в случае, если оригиналь-

ные файлы потеряны или повреждены. Системный администратор обычно

планирует ежедневное резервное копирование. Любые новые файлы или

файлы, измененные с момента последнего копирования, оказываются на

лентах и таким образом будут доступны для восстановления на диск.

Инкрементальное копирование означает создание копий компонен-

тов файловой системы или базы данных, отобранных по некоторому кри-

терию. Обычно имеются в виду файлы или таблицы, модифицированные

со времени создания последней (полной) резервной или предыдущей ин-

крементальной копии. Для сервера СУБД инкрементальному копированию

могут подвергаться журналы выполненных транзакций.

Архивирование данных – это процесс получения слепка файлов и ка-

талогов в том виде, в котором они располагаются на первичном носителе

(обычно на диске) в данный момент времени. Образ слепка обыкновенно

сохраняется на сменном носителе, как правило, на лентах или оптических

дисках. Когда он полностью переписан на сменный носитель, соответст-

вующие файлы могут быть удалены для освобождения места на дисках.

Архивирование обычно выполняется над данными, ассоциирован-

ными с конкретным проектом, а не с системой в целом. В отличие от ре-

зервного копирования, пользователи обычно сами инициируют процесс

архивирования данных по мере необходимости. Процедуры резервного ко-

пирования всегда характеризуются уровнями (полная, разностная или ин-

67

крементальная), тогда как процедуры архивирования уровней не имеют.

В качестве собирательного названия для резервного копирования и

архивирования в дальнейшем будет использоваться термин сохранение.

Восстановление позволяет воссоздать базу данных или файловую

систему на основании информации, хранящейся в полной и/или инкремен-

тальной копии. Различают физическое и логическое восстановление.

При физическом восстановлении используется только (полная) ре-

зервная копия.

Логическое восстановление дополнительно опирается на интерпре-

тацию инкрементальных копий (в случае СУБД – на интерпретацию жур-

налов транзакций), что позволяет получить более позднее состояние базы

данных или файловой системы по сравнению со временем (полного) ре-

зервного копирования.

Под поколением файла или таблицы базы данных понимается их це-

лостное состояние, зафиксированное в некоторый момент времени.

4.9 Обеспечение надежности АИС и ее компонентов

Системы высокой готовности не могут быть поставлены как готовый

продукт, их создание требует больших усилий и со стороны поставщика

этих решений, и со стороны компании, эксплуатирующей эти системы.

Создание и поддержка систем высокой готовности – это серьезный проект,

имеющий свои этапы и технологию реализации.

Архитектурные и технологические решения, применяемые при по-

строении систем высокой готовности, зависят прежде всего от решаемых

системой задач и от предъявляемых к системе требований. Эти требования

должны быть сформулированы на первом этапе реализации проекта, и на

их основе производится выбор той или иной архитектуры системы.

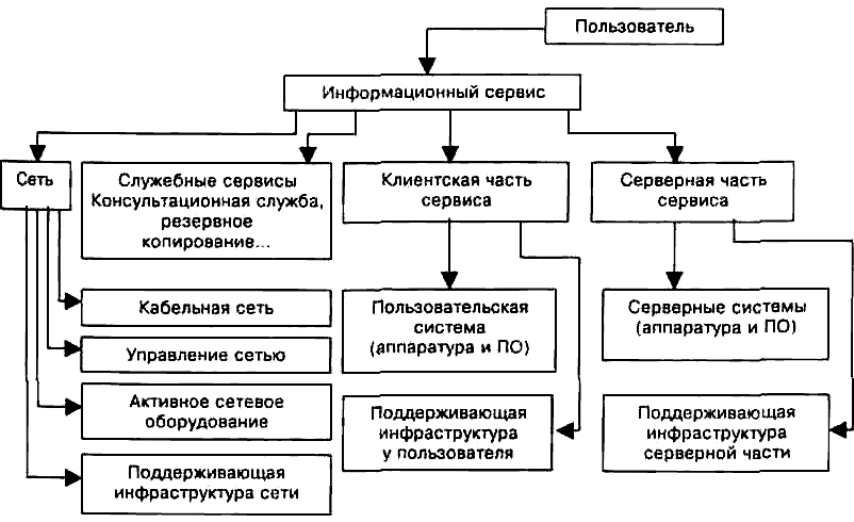

Общие положения. Информационная система предоставляет своим

пользователям определенный набор услуг (сервисов). Полная конфигура-

ция любого пользовательского сервиса, включающая прикладные компо-

ненты, показана на рис. 4.6.

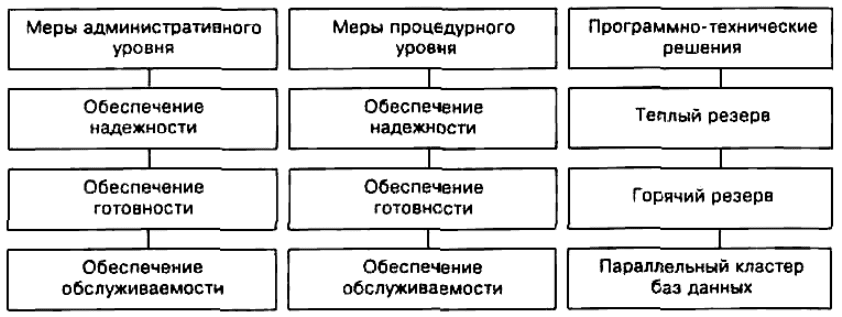

Высокая доступность может быть достигнута только в рамках ком-

плексного подхода, включающего в себя меры, направленные на достиже-

ние следующих целей:

• надежности (минимизации числа отказов);

• готовности (способности продолжать работу, несмотря на отказы);

• обслуживаемости (минимизации времени восстановления после

отказов).

68

Рис. 4.6 − Серверные и клиентские компоненты пользовательского сервиса

Комплексный подход к обеспечению высокой доступности означает

также сочетание мер административного, процедурного и программно-

технического уровней. Чисто техническими средствами высокую доступ-

ность обеспечить невозможно.

Нужный уровень доступности сервисов будет обеспечен, если сле-

дующие показатели находятся в заданных пределах:

• эффективность сервисов. Для серверов СУБД эффективность оп-

ределяется в терминах максимального времени обслуживания запроса, ко-

личества поддерживаемых пользователей и т.п. Требуется, чтобы эффек-

тивность не опускалась ниже заранее установленного порога.

• время недоступности. Если эффективность информационного

сервиса не удовлетворяет наложенным ограничениям, СУБД считается не-

доступной. Требуется, чтобы максимальная продолжительность периода

недоступности и суммарное время недоступности за некоторой период

(месяц, год) не превышали заранее заданных пределов.

Задача достижения высокой доступности серверов СУБД должна

решаться при соблюдении следующих условий:

• обеспечение эволюционного развития технических средств без

снижения технических возможностей и характеристик, преемственность

информационных и программных средств при развитии технического

обеспечения;

• высокая адаптируемость технических средств к увеличению объе-

мов обрабатываемой, накапливаемой и передаваемой информации, к рас-

ширению перечня сервисов и сферы их применения, к модификации

средств вычислительной техники и телекоммуникаций;

69

• простота переключения на резервный режим работы. Такое пере-

ключение не должно требовать переконфигурирования пользовательских

рабочих мест. Следует стремиться к тому, чтобы переключение на резерв-

ный режим не вызывало перерывов в работе пользователей и оставалось

невидимым для них.

Построение корпоративной политики использования информацион-

ных ресурсов и выбор средств для ее реализации должны быть основаны

на анализе рисков, актуальных для рассматриваемого аспекта функциони-

рования информационной системы.

Ниже рассматриваются административные, процедурные и про-

граммно-технические меры, обеспечивающие доступность системы на за-

данном уровне. На рис. 4.7 приведена общая структура применяемых мер.

Рис. 4.7 − Структура компонентов обеспечения высокой доступности

Меры административного уровня включают программу повышения

доступности и направлены на повышение надежности.

Программа повышения доступности. При разработке программы

повышения доступности АИС, являющейся основой мер административ-

ного уровня, следует руководствоваться стратегическими принципами:

• полнота охвата проблемы. Меры по обеспечению высокой доступ-

ности эффективны только тогда, когда предусмотрена защита от всех ре-

альных рисков;

• апробированность всех процессов и составных частей информаци-

онной системы. Солидная организация не может полагаться на реализацию

критически важных информационных сервисов, если высокое качество

этой реализации не подтверждено значительным опытом;

• унификация процессов и составных частей. Если система состоит

из большого числа разнородных частей, практически невозможно наладить

эксплуатацию и обслуживание;

• управляемость процессов, контроль состояния частей. Неконтро-

лируемая, неуправляемая информационная система не способна работать

устойчиво;