Стюарт Мак-Клар, Джоел Скембрэй, Джордж Куртц. Секреты хакеров. Безопасность сетей - готовые решения

Подождите немного. Документ загружается.

Удаленное управление

Все описанные в главе 5 механизмы удаленного управления по-прежнему работают в

новой версии операционной системы. Утилита remote из набора NTRK теперь входит в

состав средств поддержки Windows 2000 Support Tools (как и многие другие базовые ути-

литы NTRK). Обновленная версия этой утилиты называется

wsremote,

но ее функцио-

нальность в целом сохранилась. Средства NetBus и

WinVNC

не претерпели никаких из-

менений. В Windows 2000 может работать и пакет Back Orifice 2000 (ВО2К), поэтому

особо беспечным администраторам, которые потешались над возможностью работы ис-

ходной версии ВО только в среде Win 9x, теперь будет не до шуток.

Терминальный сервер

Конечно, значительным новшеством Windows 2000 является включение терминальных

служб в состав базовых серверных продуктов. Дополнительно устанавливаемый терми-

нальный сервер превращает Windows 2000 в абсолютно новую систему, позволяющую вы-

полнять клиентские процессы в пространстве центрального процессора сервера. Во всех

предыдущих версиях Windows, за исключением отдельного продукта NT Terminal Server

Edition, все клиентские программы всегда выполнялись процессором клиента. Для пользо-

вателей операционной системы

UNIX

и больших машин такой подход не нов, однако ад-

министраторам NT/2000, безусловно, понадобится некоторое время, чтобы научиться от-

личать удаленные интерактивные сеансы от сеансов работы в режиме консоли.

Из предыдущего раздела, посвященного сканированию, ясно, что верным призна-

ком терминального сервера является открытый TCP-порт 3389. При его выявлении

хакеры наверняка постараются воспользоваться клиентом терминальной службы (тем

более, что его установочный комплект занимает две дискеты и находится в каталоге

%windir%\system32\clients

сервера Windows 2000) и предпринять атаку, направ-

ленную на взлом пароля учетной записи администратора. Если эта учетная запись яв-

ляется интерактивной, то взломщики беспрепятственно продолжат атаковать контрол-

лер домена Windows 2000, даже если включен режим блокировки пароля passprop

/adminlockout

(более подробная информация об этом содержится в главе 5). Однако

процесс подключения клиента терминальной службы после пяти неудачных попыток

прекращается, поэтому для взлома пароля потребуется немало времени.

:'

ж

Захват отключенных соединений

с терминальным сервером

Популярность

Простота

Опасность

Степень риска

2

3

10

5

Что может сделать взломщик, имея привилегии администратора на терминальном

сервере? Если на момент подключения хакера с данными учетной записи Administra-

tor последний работавший администратор забыл завершить терминальный сеанс (или

несколько сеансов), то взломщик получит следующее информационное сообщение.

Глава 6. Хакинг Windows 2000 281

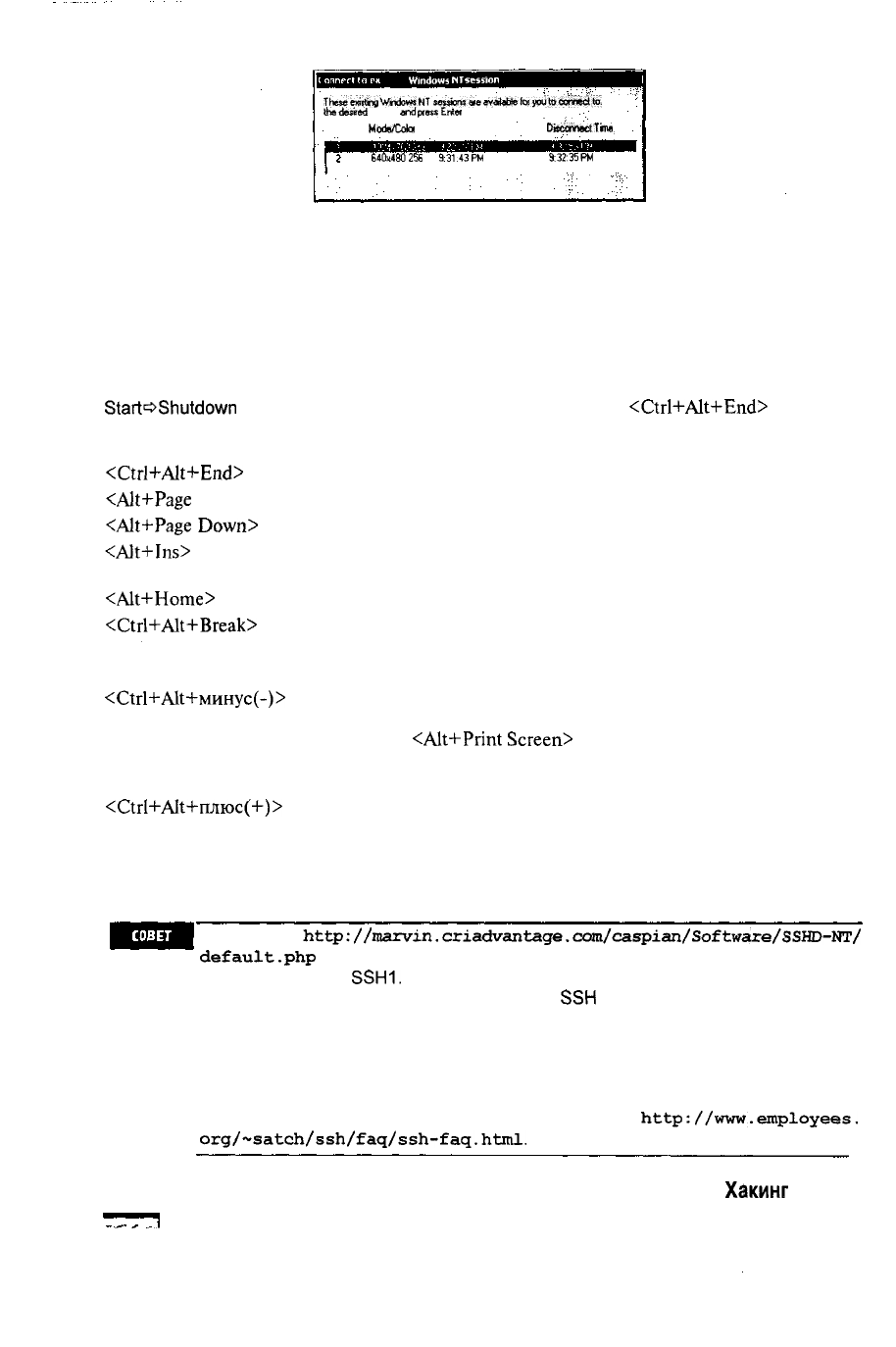

feting

Windows

NT

session

TheseM^WiretowsNTsessioraaeeYabbtetajrotoajnneoito.

Select

the

desired

session

end

ptess

Entei

to connect to it

ID

MotWCoki

Connect Tine

DjtctmectTiM

640*480256

9:31.43PM

9:32:35PM

Выбрав один из открытых сеансов, хакер может получить доступ к конфиденциальным

документам или другим секретным данным, а также автоматически получить доступ к ра-

ботающим приложениям, которые в другое время ему пришлось бы запускать вручную.

О Завершение терминальных сеансов

Если просто закрыть клиентское окно терминального сеанса или щелкнуть на

кнопке Disconnect, сеанс останется активным. Для завершения терминального сеанса

необходимо выбрать соответствующий режим при выполнении команды

Start^Shutdown

или воспользоваться комбинацией клавиш

<Ctrl+Alt+End>

в режиме

работы клиента терминального сервера. Вот список других клавиатурных эквивален-

тов команд, доступных в режиме работы клиента терминального сервера.

<Ctrl+Alt+End>

<Alt+Page

Up>

<Alt+Page

Down>

<Alt+Ins>

<Alt+Home>

<Ctrl+Alt+Break>

<Alt+Del>

<Ctrl+Alt+MHHyc(-)>

<Ctrl+Alt+iunoc(+)>

Открывает диалоговое окно безопасности Windows

Позволяет переключаться между программами слева направо

Позволяет переключаться между программами справа налево

Позволяет переключаться между программами в порядке их

запуска

Отображает меню Start

Выполняет переключение между оконным (если это возмож-

но) и полноэкранным режимом

Отображает всплывающее меню данного окна

Помещает копию активного окна на компьютере клиента в

буфер обмена терминального сервера (выполняет Ту же функ-

цию, что и

<Alt+Print

Screen>

на локальном компьютере). Для

выполнения этой операции используется клавиша <-> на

цифровой клавиатуре

Помещает копию всей области экрана компьютера клиента в

буфер обмена терминального сервера (выполняет ту же функ-

цию, что и <Print Screen> на локальном компьютере). Для вы-

полнения этой операции используется клавиша <+> на циф-

ровой клавиатуре

По адресу

http://marvin.criacivantage.com/caspian/Software/SSHD-NT/

default.php

можно

найти

свободно распространяемый

и

совместимый

с

Win-

dows 2000 сервер

SSH1.

В настоящее время доступны также и различные ком-

мерческие версии сервера SSH2. Утилиты

SSH

(Secure Shell) в течение многих

лет обеспечивают безопасность удаленного управления UNIX-системами, по-

этому на них возлагаются большие надежды и в области удаленного управле-

ния Windows 2000. Набор SSH1 является достойной альтернативой терминаль-

ному серверу в смысле безопасного удаленного управления из командной стро-

ки. Более подробная информация по этому вопросу содержится в разделе часто

задаваемых вопросов по Secure Shell по адресу

http://www.employees.

org/~satch/ssh/faq/ssh-faq.html.

282

Часть II.

Хакинг

систем

Регистраторы нажатия клавиш

В Win 2000 по-прежнему хорошо работают программы, регистрирующие нажатия

клавиш, NetBus и Invisible Keylogger Stealth (IKS), описанные в главе 5.

Контрмеры общего назначения:

новые средства обеспечения

безопасности Windows

В Windows 2000 включены новые средства обеспечения безопасности. Теперь эти

средства гораздо лучше систематизированы, чем в NT 4. Эти утилиты позволяют же-

стко настроить защиту системы, чтобы избежать возможных брешей.

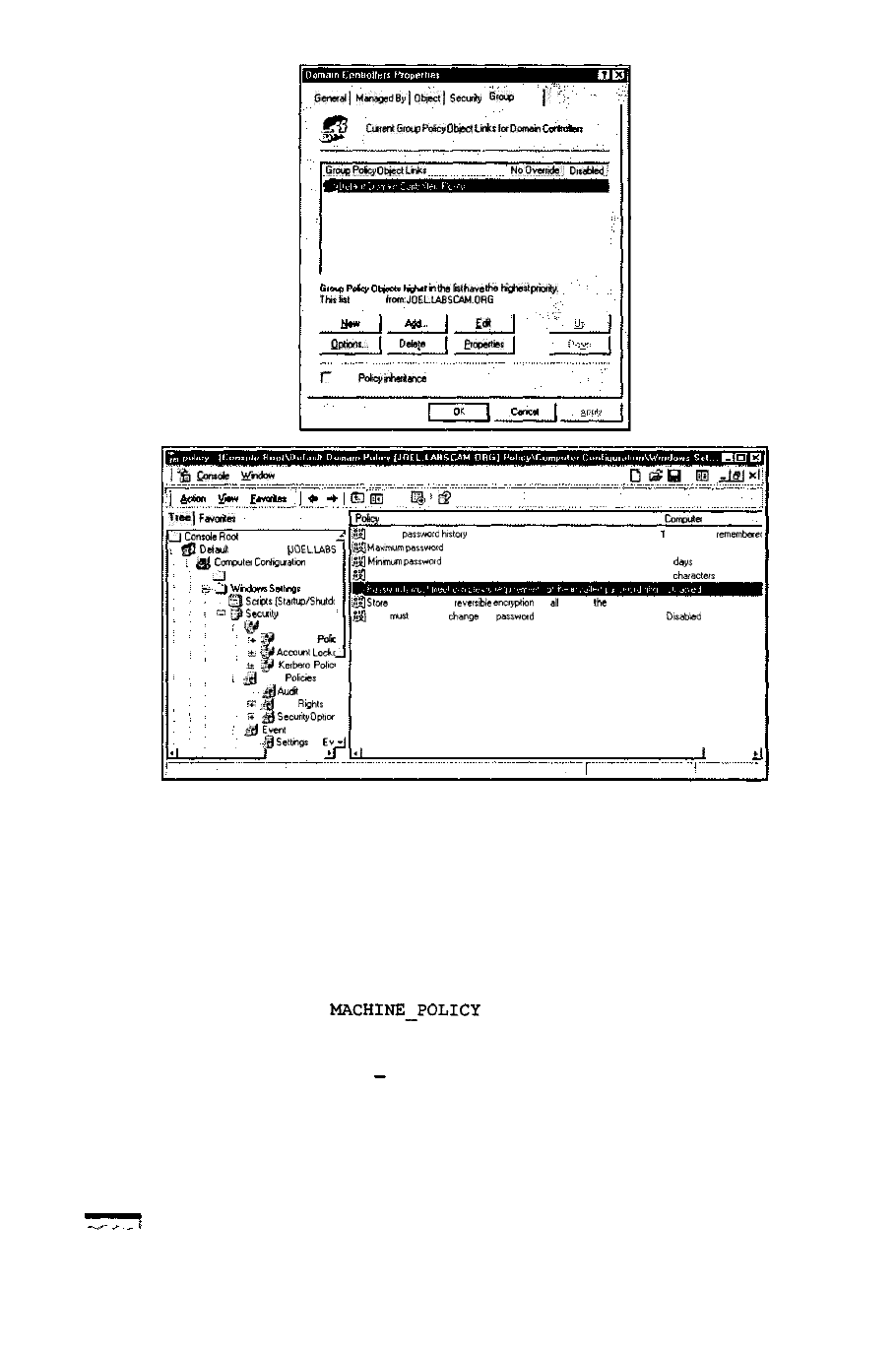

О Политика групп

Одним из наиболее мощных новых средств в Windows 2000 является политика

групп, которая уже несколько раз упоминалась в этой главе. Объекты политики групп

могут храниться как в активном каталоге, так и на локальной машине, и определять

параметры конфигурации в масштабах домена или одного компьютера соответствен-

но. Политику групп можно применять к узлам, доменам или организационным еди-

ницам. Параметры политики наследуются пользователями или компьютерами, входя-

щим и в состав этих единиц (называемых "членами" группы).

Объекты политики групп можно просматривать и редактировать в любом окне управ-

ляющей консоли. (При этом необходимо обладать привилегиями администратора.) В ком-

плект поставки Windows 2000 входят следующие объекты политики групп: Local Computer,

Default

Domain

и

Default

Domain

Controller.

При

запуске программы

gpedit.msc

из

меню

Start вызывается объект политики групп локального компьютера. Объекты политики групп

можно также просмотреть во вкладке Group Policy окна свойств каждого объекта активного

каталога (домена, организационной единицы или узла). Там отражена конкретная полити-

ка, применяемая к выбранному объекту (типы политики перечислены в соответствии с

приоритетом), а также указано, где блокируется наследование объектов политики. Здесь же

можно редактировать объекты политики групп.

Благодаря возможности редактирования политики можно обеспечить множество

безопасных конфигураций для объектов каталога. Особый интерес представляет под-

раздел Security Options раздела Computer

Configuration^Windows

Settings^Security

Set-

tings^Local

Policies. В нем содержится более 30 различных параметров конфигурации,

обеспечивающих безопасность любого компьютерного объекта, к которому применя-

ется данная политика. В число этих параметров входят режим ограничения аноним-

ных соединений Additional Restrictions For Anonymous Connections (параметр систем-

ного реестра

RestrictAnonymous),

параметр уровня аутентификации

LanManager

и

опция переименования учетной записи администратора.

В разделе Security Settings можно также выбрать политику для учетных записей,

политику аудита, параметры журнала регистрации событий, использования открытого

ключа, а также настроить политику

IPSec.

Благодаря возможности настройки этих по-

литик на уровне узла, домена и организационной единицы задача обеспечения безо-

пасности в больших сетях значительно упрощается. Предлагаемая по умолчанию по-

литика групп на уровне домена показана на рис. 6.4.

Глава 6.

Хакинг

Windows 2000 283

в«ма(|

Managedey)

Ob(ect|

Security

Sroup

ft**

|'

'

вГЗ

CutentGrous

Policy

Obpct

Unks

lor

Oomen

Groug

Pofcji

Object

Inks

i

NoOvemde;

Ditafafcd

r

in

ttioW

have

the

highest

priority

tb»

Ssl

obtained

(torn

JOELLABSCAM.ORS

Options..

Delete

.

£dt

Bopeities

Г

fib*

Poky

inheritance

'

1

1й

&**ofe

Itfndow

fcfetp j ]

Q

Es£

Q

,

НЭ

_,iS.\

xi

]

.

Treej

Favorite*

}

Lj

Console

Root

.i

-

gfj

Default

Domain Policy

[JOELLABS

-

3J

Computei

Contigutalion

A

i_J

Software Settings

SJ

SctptsfStartup/Shutdc

•=•

^

Secuity

Settings

-

1^1

Account Policies

*

у

Password

Pofc

+,

<,jt

Account

Lockc_

<+

^

Kerbero

Potic'

-

^

Local

Polices

^

Aud«

Poky

f

^

User

Rights

As

i+

^j

Security

Optior

-

£jj

Event

Log

Э

Settings

for

Ev-J

О

Ш

X

Щ

!

cf

Pofcy

]

Conputei

Setting

:«s\

Enforce

passi/wrd

histay

1

passwords

rememberei

i§|>j

Maximum

password

age 42 days

дЯ

Minimum

password

age 0

day*

8jQ

Minimum password length 0

characters

iKS]

Stoce

password using

reversible

encryption

for

all

users in

the

domain Disabled

8)8

U er

must

log on to

change

the

passwod

Disabled

-I

1

fl

.

Рис. 6.4. Политика групп на уровне домена, используемая по умолчанию

Объекты политики групп обеспечивают один из способов защиты больших доме-

нов Windows 2000. Однако зачастую политика уровня домена может входить в проти-

воречие с локальной политикой. Кроме того, губительный результат может иметь за-

держка, возникающая до вступления в силу политики групп. Такую задержку можно

устранить, например,

с

помощью утилиты

secedit (эта

утилита более подробно

об-

суждается в следующем разделе), выполняющей немедленное обновление политики.

Для

обновления политики

с

помощью утилиты

secedit

откройте диалоговое окно

Run и введите команду

secedit /refreshpolicy

MACHINE_POLICY

Для обновления политики, заданной в разделе User Configuration, введите

secedit

/refreshpolicy

USER POLICY

284

Часть II. Хакинг систем

Средства настройки безопасности

Для настройки политики групп можно воспользоваться набором утилит для на-

стройки безопасности, в состав которого входят две программы: Security Configuration

and Analysis и Security Templates.

Программа Security Configuration and Analysis позволяет администраторам выпол-

нять проверку соответствия конфигурации локальных систем определенному шаблону

и изменять любые несовместимые параметры. Эта программа встроена в управляю-

щую консоль, а также существует в виде утилиты командной строки secedit. Это до-

вольно мощный механизм для быстрой проверки безопасности системы. К сожале-

нию, эта утилита позволяет анализировать только локальную систему и не работает в

масштабе домена. Ее можно использовать в командном файле сценария регистрации

и распространить таким образом ее действие на удаленные системы, однако она не

так удобна для распределенной среды, как средство Group Policy.

К счастью, шаблоны защиты можно импортировать в программу Group Policy, обес-

печив передачу шаблона каждому домену, узлу или организационной единице, к кото-

рым применяется политика групп. Чтобы импортировать шаблон защиты в утилиту

Group Policy, щелкните правой кнопкой на элементе Computer

ConfigurationWVindows

SettingsVSecurity

Settings и выберите из контекстного меню команду Import. По умолча-

нию импортирование выполняется из каталога

%windir%\security\templates,

где

хранится

11

стандартных шаблонов.

Фактически эти 11 шаблонов и составляют средство Security Templates. Файлы

шаблонов соответствуют различным уровням безопасности, которые могут использо-

ваться совместно со средством Security Configuration and Analysis. Хотя многие пара-

метры этих шаблонов не определены, они являются хорошей отправной точкой при

разработке шаблона для конфигурирования и анализа системы. Эти файлы можно

просмотреть с помощью управляющей консоли Security Templates или вручную скон-

фигурировать в любом текстовом редакторе (напомним, что файлы шаблонов имеют

расширение . inf и расположены в каталоге

%windir%\security\templates\).

Команда

runas

К радости поклонников операционной системы

UNIX

в состав Windows 2000 вклю-

чена собственная команда переключения привилегий пользователей runas (аналог su).

В соответствии с требованиями безопасности для выполнения задач пользователю

желательно предоставлять минимально необходимые для этого привилегии. Исполняе-

мые файлы, почтовые сообщения и удаленные Web-узлы, посещаемые через броузер,

могут запускать команды с привилегиями текущего пользователя. Значит, чем выше

привилегии этого пользователя, тем больше потенциальная опасность таких операций.

Многие из опасных атак могут происходить в процессе выполнения повседневных

операций. Об этом особенно нужно помнить тем пользователям, которым для выпол-

нения части задач приходится использовать привилегии администратора (к числу та-

ких задач относятся добавление рабочей станции к домену, управление пользователя-

ми, аппаратными средствами и т.д.). Положа руку на сердце, можно сказать, что ад-

министраторы никогда не регистрируются как обычные пользователи, как того

требуют правила безопасности. Это особенно опасно в современном мире тотального

подключения к Internet. Если пользователь с правами администратора посетит хакер-

ский Web-узел или прочтет сообщение в формате HTML с внедренным активным со-

держимым (см. главу 16), то он нанесет своей системе гораздо больше вреда, чем до-

пустивший эту же ошибку обычный пользователь Вася Иванов.

Команда runas позволяет любому пользователю зарегистрироваться в системе с

более низкими привилегиями и получать права администратора для выполнения кон-

Глава 6. Хакинг Windows 2000 285

кретных

задач. Предположим, Вася Иванов зарегистрировался на контроллере домена

через терминальный сервер как обычный пользователь, а затем ему срочно потребова-

лось изменить пароль одного из администраторов домена (скажем, потому, что этого

администратора только что уволили и он в ярости грозится напомнить о себе). К со-

жалению, зарегистрировавшись как обычный пользователь, Вася не сможет даже за-

пустить службу Active Directory Users and Computers, а не только изменить пароль ад-

министратора. Для этого Васе придется выполнить следующие действия.

1. Выбрать команду

Start^Run

и ввести

runas

/user:mydomain\Administrator

"mmc

%windir%\system32\dsa.msc"

2. Ввести пароль администратора.

3. После запуска службы Active Directory Users and Computers (файл

dsa.mmc)

с

привилегиями администратора домена изменить пароль администратора.

4. Затем он завершит сеанс службы Active Directory Users and Computers и продол-

жит работу как обычный пользователь.

Таким образом, Вася избавит себя от необходимости завершения сеанса терми-

нального сервера, регистрации с правами администратора и повторной перерегистра-

ции

с привилегиями обычного пользователя. Основным правилом должно стать ис-

пользование минимального уровня привилегий.

Более наглядный пример осторожного использования утилиты runas — пониже-

ние привилегий для запуска Web-броузера или чтения почты. В конце марта 2000 года

состоялась интересная дискуссия

(http://www.ntbugtraq.com)

о том, какие приви-

легии должны использоваться при вызове некоторого адреса URL в окне броузера, ес-

ли в системе открыто несколько окон, в том числе некоторые с привилегиями адми-

нистратора runas

/u:Administrator.

Один из подходов сводился к тому, чтобы яр-

лык броузера поместить в группу автозагрузки Startup и всегда запускать его с

минимальными привилегиями. Последняя точка в этом споре относительно целесооб-

разности использования runas так и не была поставлена. Дело в том, что приложе-

ния, запускаемые в рамках динамического обмена данными DDE, типа IE, информа-

цию о ключах защиты получают из порождающего их родительского процесса. Следо-

вательно, runas никогда не создает процессы IE, необходимые для обработки

гиперссылок, внедренных документов и т.д. Создание порождающего процесса зави-

сит от программы, поэтому очень сложно определить реального владельца этого про-

цесса. Возможно, компания Microsoft когда-нибудь разъяснит, действительно ли

runas обеспечивает большую безопасность, чем полное завершение работы всех про-

грамм, требующих привилегий администратора, перед использованием броузера.

Утилита

runas

— не

панацея.

По

словам Джеффа Шмидта

(Jeff

Schmidt),

"устраняя некоторые угрозы, она открывает возможности для других". Поэтому ее

следует использовать с осторожностью.

j Команда Run as теперь доступна через контекстное меню. Для ее запуска

нужно щелкнуть правой кнопкой мыши на имени файла в окне проводника

Windows 2000 при нажатой клавише

<Shift>.

Будущее Windows 2000

В данном разделе будут рассмотрены некоторые новые технологии, связанные с

обеспечением безопасности системы Windows 2000, которые получили дальнейшее

развитие в последующие несколько лет. В частности, вы познакомитесь со следую-

щими программными платформами.

286 Часть II.

Хакинг

систем

Т

.NET

Framework

A Windows

XP/Whistler

,NET

Framework

Платформа

.NET

Framework

(.NET

FX) компании Microsoft представляет собой

среду для разработки, развертывания и запуска Web-служб и других приложений. Ее

не стоит путать с более общей концепцией

.NET

компании Microsoft, основой кото-

рой являются такие модные технологии, как XML, SOAP (Simple Object Access Proto-

col) и средства, разрабатываемые в рамках проекта

UDDI

(Universal Discovery, De-

scription and Integration — Универсальные средства описания, обнаружения и интегра-

ции).

.NET

Framework составляет ядро этой концепции и в то же время представляет

собой совершенно определенную платформу внутри более общей концепции

.NET,

в

которой персональный компьютер рассматривается как

"сокет

служб".

Фактически, многие называют систему

.NET

Framework соперником среды про-

граммирования Java и связанных с ней служб компании Sun Microsystems. Эта систе-

ма компании Microsoft предоставляет среду разработки и использования программных

компонентов, которая коренным образом отличается от традиционной архитектуры

программного интерфейса Win32 и служб NT, используемых в семействе Windows до

сих пор. Подобно сделанному в середине 90-х годов выбору основного направления

развития всех своих программных продуктов и началом быстрого развития Internet,

платформа

.NET

Framework является существенной сменой курса компании Microsoft.

Возможно, в будущем эта концепция будет тесно интегрирована со всеми другими

разрабатываемыми технологиями. Понимание результатов, которые будут достигнуты

после выбора этого нового направления, является чрезвычайно важным для всех спе-

циалистов, занимающихся обеспечением безопасности продуктов компании Microsoft.

да

Для получения более подробной информации о платформе

.NET

Framework чи-

тайте книгу Стюарта Мак-Клара и

Джоела

Скембрея Секреты хакеров.

Безо-

пасность Windows 2000 — готовые решения Издательского дома "Вильяме".

WHISTLER

Любая глава о безопасности Windows 2000 была бы неполной без обзора

новых

возможностей обеспечения защиты, которые планируется реализовать в новой версии

операционной системы. В момент написания этой книги была выпущена бета-версия 1

системы под кодовым названием Whistler, так что полный анализ всех новых средств

не представляется возможным. Однако мы все же решили представить краткое описа-

ние ожидаемых возможностей и наши оценки.

Версии Whistler

Теперь новое поколение Windows делится на клиентские и серверные продукты.

Семейство клиентских версий получило название Windows XP (сокращение от анг-

лийского слова

"eXPerience").

В его состав входит настольная версия Professional Edi-

tion (Windows XP Pro), версия Home Edition, предназначенная для малого/домашнего

офиса и конечных потребителей, и профессиональная версия Windows XP 64-bit Edi-

tion. Серверные версии, очевидно, получат название

.NET

Server (хотя сейчас их по-

Глава 6. Хакинг Windows 2000 287

прежнему упоминают под кодовым названием Whistler). В это семейство традиционно

входит обычный сервер Standard Server, а также серверы с расширенными возможно-

стями Enterprise Server и Datacenter Server. To есть к операционным версиям Windows

нового поколения относятся следующие.

Т Клиенты

• Windows XP Professional (профессиональная клиентская операционная система)

• Windows XP Home Edition (для конечных потребителей)

• Windows XP

64-Bit

Edition (для использования высокопроизводительных

приложений)

А Серверы

•

.NET

Server (Whistler)

Система Win XP Home Edition более подробно обсуждается в главе 4.

Средства обеспечения безопасности системы Whistler

Ниже приводятся наиболее

существенные

возможности по обеспечению безопас-

ности систем Windows XP и Whistler бета-версии 2, которые нам удалось протестиро-

вать до настоящего времени.

I Ниже приведены лишь общие сведения. Для получения более подробной инфор-

мации читайте книгу Стюарта

Мак-Клара

и

Джоела

Скембрея Секреты хакеров.

Безопасность Windows

2000—готовые

решения Издательского дома "Вильяме".

Брандмауэр подключения к Internet

Возможно, брандмауэр подключения к Internet (ICF — Internet Connection Firewall)

является наиболее заметным нововведением в подсистеме защиты, появившемся в

новой операционной системе. Он обеспечивает возможность фильтрации пакетов,

при котором блокируются нежелательные входящие соединения, тогда как на исхо-

дящий трафик не накладывается никаких ограничений.

Ограничивающие политики, применяемые к программному

обеспечению

Средство Software Restriction Policies системы Windows XP — это очередной шаг

компании Microsoft в борьбе против небезопасного кода. При этом различные воз-

можности операционной системы, ранее не сопоставимые друг с другом, теперь со-

вместно используются для противостояния "зловредному" коду, такому как вирусы,

передаваемые по электронной почте.

Встроенные средства аутентификации и шифрования

для построения беспроводных сетей

Средства развертывания безопасных беспроводных сетей и сетей Ethernet в Win-

dows XP основаны на спецификации IEEE

802.11.

Вспомните, что для использования

этих возможностей в сети должен быть реализован механизм управления доступом.

Встроив поддержку такого механизма в саму Windows, компания Microsoft значитель-

но упростила возможность применения своей операционной системы при построении

более защищенной сетевой среды.

288 Часть II. Хакинг систем

Существуют различные атаки, позволяющие обойти механизмы обеспечения

безопасности, определенные в спецификации

802.11.

Для получения по этому

вопросу более подробной информации читайте главу 14.

Однократная регистрация Passport для Internet

В Windows XP поддержка протокола аутентификации Passport добавлена в динами-

чески подключаемую библиотеку

Winlnet,

используемую при взаимодействии с Inter-

net. Passport — это решение компании Microsoft, обеспечивающее однократную реги-

страцию в Internet. Пользовательские учетные записи Passport хранятся на серверах,

управляемых операционными системами Microsoft. После того как пользователь про-

шел аутентификацию Passport, на его машину в заданный промежуток времени поме-

щаются защищенные данные cookie.

Эти

данные можно использовать для получения

доступа к другим узлам, которые поддерживают схему аутентификации Passport.

Если вы хотите воспользоваться средствами обработки конфиденциальной инфор-

мации, разработанными компанией Microsoft, то протокол Passport вполне заслужива-

ет внимания.

Новые локальные политики и политики групп

В системах Windows

XP/Whistler

появились новые параметры обеспечения безо-

пасности, которые можно использовать для задания политики групп и локальной по-

литики. В частности, теперь можно воспользоваться параметром, определяющим спо-

соб хранения хэш-кода LAN Manager.

Кроме многих других новых параметров обеспечения безопасности, в системе

Whistler появилось средство Resultant Set of Policy (RSOP). Эта новая возможность

предоставляет гораздо больше возможностей, чем может показаться на первый взгляд.

С ее помощью можно оценить пересечение между объектами политики групп, приме-

няемых на различных уровнях активного каталога (узел, домен организационная еди-

ница), и получить эффективное значение заданной политики. Наличие подобного

средства отслеживания политики способно существенно упростить разрешение про-

блем. Доступ к средствам RSOP можно получить и из командной строки (gpresult).

Управление данными учетных записей

Новые средства управления данными учетных записей обеспечивают возможность

безопасного хранения конфиденциальной информации, в том числе паролей и серти-

фикатов Х.509. При этом у пользователей, включая тех из них, которые применяют ди-

намические профили, появляется возможность однократного ввода пароля и прозрач-

ного получения доступа с указанием часто используемых регистрационных данных.

По нашему мнению, упрощение механизма повторного использования паролей в дру-

гих системах и их хранение в одном месте является не

очень

удачной идеей. Конечно, в

настоящее время система Windows хранит самые разнообразные регистрационные данные

в различных местах (пароли для доступа к Web-узлам через броузер IE, пароли учетных за-

писей удаленных соединений, пароли для доменной регистрации и т.д.). Так что вполне

возможно, что централизованное и более защищенное хранение подобной информации

окажется значительным улучшением. Будущее покажет, так ли это на самом деле.

Активизация продуктов компании Microsoft

Требование активизации продуктов (Windows Product Activation — WPA) рассмат-

ривается компанией Microsoft как важная мера по обеспечению безопасности, хотя с

точки зрения потребителей это и не совсем так. Так или иначе, это заметная веха в

Глава 6. Хакинг Windows 2000 289

эволюции системы Windows. За исключением копий, приобретенных в рамках так на-

зываемой лицензии Volume License, для возможности использования всех клиентских

комплектов Windows по всей видимости будет требоваться активизация по телефону

или через Internet.

Удаленное управление

В состав систем Windows

XP/Whistler

входит два встроенных средства удаленного

управления, доступ к которым можно получить через панель управления. Первым

компонентом является Remote Assistance, упоминавшийся выше в главе 4.

Второй компонент, Remote Desktop, по существу является терминальным сервером

системы Win XP Professional. (В версии Home Edition он отсутствует.) Подобно тер-

минальному серверу, он предоставляет возможность интерактивной удаленной реги-

страции в оболочке Windows XP через протокол RDP (Remote Desktop Protocol). Про-

токолом RDP используется TCP-порт 3389, который становится доступным на ком-

пьютерах, на которых установлен компонент Remote Desktop. В документации,

предоставляемой компанией Microsoft, приводится популярный сценарий использова-

ния компонента Remote Desktop. Он заключается в том, что корпоративные служа-

щие, установив на своем рабочем компьютере средство Remote Desktop, могут подсое-

диниться к нему ночью со своего домашнего компьютера и закончить дела, оставлен-

ные днем. Нам кажется, что многие администраторы только и мечтают о том, чтобы

это оказалось возможным в поддерживаемой ими сети.

Универсальная технология Plug and Play

В системах Windows

XP/Whistler

добавлена дополнительная поддержка универсаль-

ной технологии Plug and Play (UPnP), являющейся развивающимся стандартом распо-

знавания и выявления устройств в сети. Представьте, что ваш компьютер незаметно

анализирует сеть и идентифицирует принтеры, их характеристики и т.д. Конечно,

этот процесс исследования является двусторонним, и многие другие устройства с по-

мощью технологии UPnP также могут собирать информацию о вашей системе. Этот

очень напоминает применение протокола SNMP, когда ресурсы обнаруживаются ав-

томатически и при этом не используется аутентификация (в настоящее время). Если

служба UPnP установлена вручную (с помощью

аплета

Add/Remove Programs, Windows

Components^Networking

Services^Universal

Plug and Play) и запущена служба UPnP

Device Host, то системой будет прослушиваться TCP-порт

2869-

Эта служба выполняет

специальные команды HTTP. Кроме того, в этом случае устанавливается также и про-

токол SSDP (Simple Service Discovery Protocol), используемый для прослушивания

группового IP-трафика. В версии 2 протокола UPnP планируется добавить механизм

аутентификации. По нашему мнению, до появления этой версии компания Microsoft

не должна включать этот протокол в свою операционную систему.

Несколько слов о сокетах и другие необоснованные

утверждения

До настоящего времени было сделано много необоснованных заявлений о недоста-

точной защищенности систем Windows

XP/Whistler.

Мы уверены, что после появле-

ния первой коммерческой версии подобных утверждений станет еще больше. Что бы

ни предпринимала компания Microsoft, ее сторонники или критики, такие заявления

можно опровергнуть лишь с течением времени и в результате тестирования в реаль-

ных условиях. Недавно "рьяный" исследователь вопросов безопасности Стив Гибсон

(Steve Gibson) сделал сенсационное заявление о том, что реализованная в Windows XP

поддержка программного интерфейса, называемая сокетами низкого уровня, в буду-

290 Часть II.

Хакинг

систем