Чернега В., Платтнер Б. Компьютерные сети. Учебное пособие для вузов

Подождите немного. Документ загружается.

Раздел 6. Безопасность компьютерных сетей

479

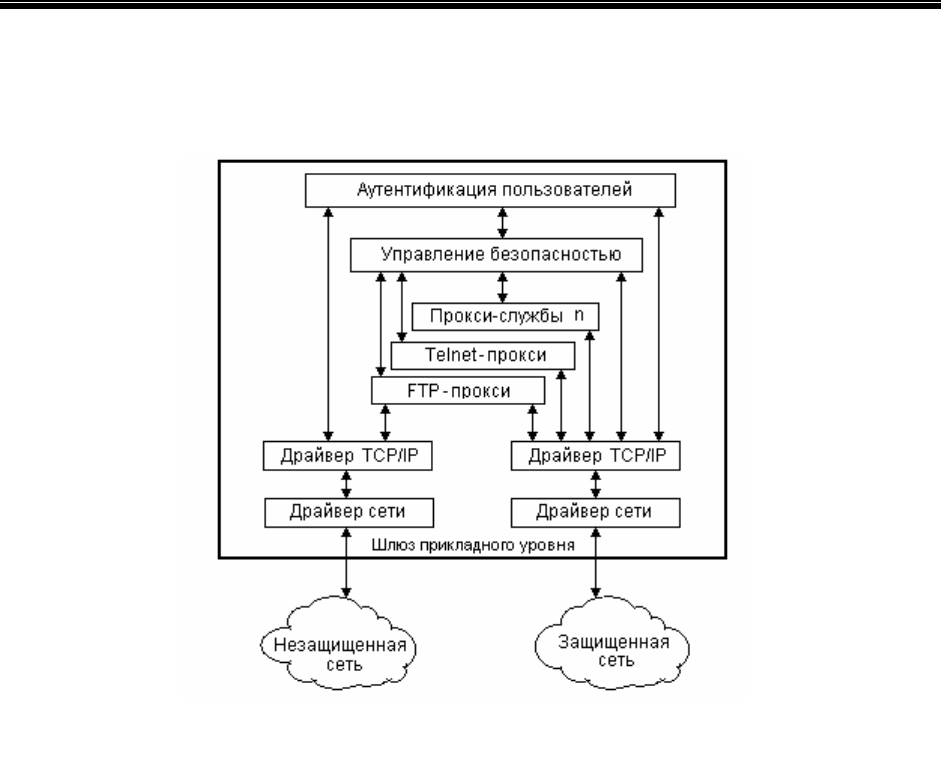

ступающих сообщений, так как для соответствующих служб четко опреде-

лен контекст прикладных данных.

Число прокси-агентов, функционирующих в шлюзе прикладного уров-

ня, определяется количеством служб, разрешаемых к использованию в за-

щищаемой сети. В прокси-агенте может производиться дополнительное

шифрование и кодировка данных.

Пользователь, желающий получить доступ к сети, сначала обязан

идентифицировать себя и пройти аутентификацию. Для прохождения аутен-

тификации пользователь предварительно должен установить соединение со

шлюзом прикладного уровня. В этом случае коммуникационным партнером

для пользователя будет не компьютерная система-получатель, а шлюз. Од-

нако после завершения процедур идентификации и аутентификации шлюз

становится прозрачным, транслируя пакеты получателю и попутно осущест-

вляя их анализ. У пользователя создается впечатление, что он работает непо-

средственно с компьютерной системой.

Поскольку шлюзы подключены как к компьютерным системам неза-

щищенной сети, так и к компьютерным системам защищенной сети, шлюз

должен обеспечивать также и трансляцию сетевых адресов. Шлюз приклад-

ного уровня имеет свой официальный IP-адрес в незащищенной сети и ча-

Рисунок 6.7 – Структура шлюза прикладного уровня

Компьютерные сети

480

стный IP-адрес в защищенной. В процессе обмена пакетами с компьютерны-

ми системами, расположенными в незащищенной сети, шлюз использует IP-

адреса незащищенной сети. При обмене пакетами с компьютерами, подклю-

ченными к защищенной сети, шлюз прикладного уровня пользуется внут-

ренними адресами этой сети.

Прокси-агенты прикладного уровня применяются для обеспечения

конкретных служб или приложений. Им известны команды определенного

прикладного протокола, в связи с чем они могут анализировать их на пред-

мет корректности применения в той или иной ситуации. Прокси-агенты при-

кладного уровня работают со стандартным клиентским программным обес-

печением протоколов FTP или Telnet, либо с браузерами – для протокола

НТТР.

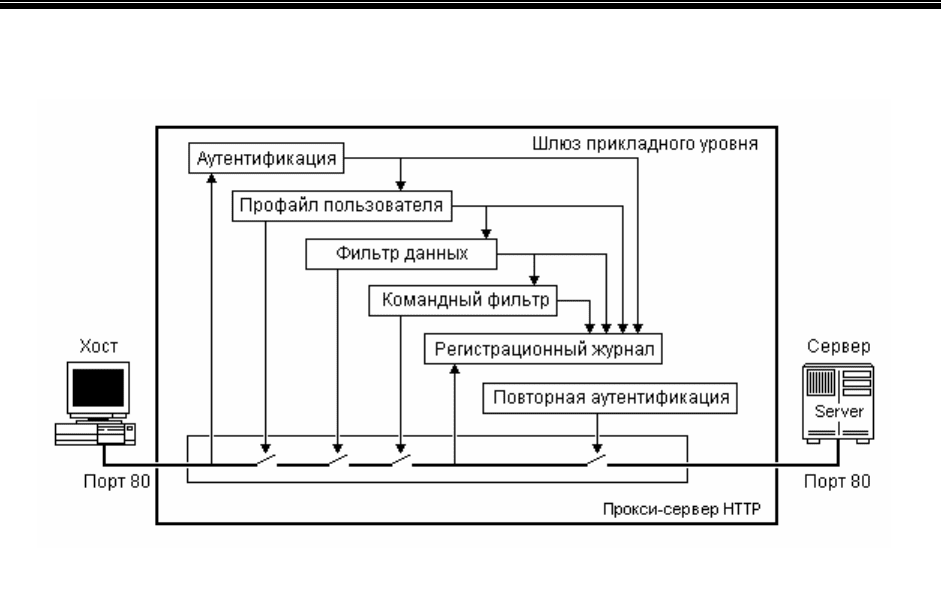

В настоящее время наиболее широко используется НТТР-прокси. На

него возлагаются задачи обеспечения управляемого обмена пакетами с по-

мощью протокола НТТР и выполнения специальных функций для обеспече-

ния безопасности этого вида сервиса. Структура шлюза прикладного уровня

для службы НТТР изображена на рисунке 6.8.

В состав шлюза входят ряд блоков, осуществляющих определенные

проверки. Если пакет не удовлетворяет условиям проверки, то связь хоста с

сервером разрывается, а в журнал регистрации заносятся данные о парамет-

рах соединения и причинах разъединения. В процессе установления соеди-

нения клиент сначала выходит на порт 80 шлюза прикладного уровня. Затем

он выполняет процедуры идентификации и аутентификации и указывает

службе НТТР желаемый адрес соединения. В случае успешной идентифика-

ции и аутентификации НТТР-прокси активизирует профайл, содержащий за-

писи с IP-адресами отправителя и получателя, а также имя пользователя,

указанное в процессе аутентификации. После этого НТТР-прокси устанавли-

вает второй канал от шлюза прикладного уровня к порту 80 компьютерной

системы получателя. Теперь пользователь может использовать службу НТТР

на компьютере адресата через шлюз прикладного уровня.

Фильтр данных позволяет осуществлять доступ к одним URL и за-

претить к другим. Например, путем настройки параметров фильтра данных

можно разрешить обращение только к серверам с доменом *.ua, исключить

доступ к определенным страницам, предотвратить применение некоторых

языков (Java, JavaScript или Active X) и др. Он может быть также использо-

ван для отсева известных нежелательных файлов, обнаружения вирусов,

"червей" и "троянских коней". Посредством командного фильтра выполня-

ется анализ и проверка разрешенных к применению на сервере протоколов

(HTTP, FTP, SMTP) и команд (cd, put, get и т.д.).

Любая попытка использовать ошибочный протокол или команду при-

водит к разрыву соединения, результаты проверки заносятся в журнал и со-

Раздел 6. Безопасность компьютерных сетей

481

общаются администратору.

В процессе функционирования НТТР-прокси в его регистрационном

журнале фиксируются следующие сведения:

IP-адреса и имена компьютеров отправителя и получателя;

имя пользователя;

время и дата установления соединения;

количество данных в байтах;

имена переданных файлов или HTML-страниц;

время и дата разрыва соединения;

другие сведения, касающиеся безопасности сети.

В ряде случаев в шлюзах прикладного уровня после успешного вы-

полнения первичной аутентификации запускается тайм-аут и после его исте-

чения выполняется повторная аутентификация. При этом второй пароль мо-

жет отличаться от первого. За счет такого приема повышается степень безо-

пасности доступа к серверу службы.

К преимуществам шлюзов прикладного уровня следует отнести сле-

дующие:

локальная сеть невидима из Интернета и тем самим сохраняется в сек-

рете структура внутренней сети;

при нарушении работоспособности брандмауэра пакеты перестают

проходить через межсетевой экран, поэтому не возникает угрозы для

защищаемых им компьютеров;

защита на уровне приложений позволяет осуществлять большое коли-

Рисунок 6.8

–

Структура НТТР прокси-сервера

Компьютерные сети

482

чество дополнительных проверок, снижая тем самым вероятность

взлома с использованием дыр в программном обеспечении;

сведения о соединениях и прикладные данные регистрируются, доку-

ментируются параметры пользователей, производящих обмен данны-

ми через шлюз;

при аутентификации на пользовательском уровне может быть реализо-

вана система немедленного предупреждения о попытке взлома.

Недостатками этого типа межсетевых защитных экранов являются бо-

лее высокая, чем для пакетных фильтров стоимость; производительность

шлюзов прикладного уровня ниже, чем для пакетных фильтров.

6.4.5. Персональные брандмауэры

Центральный межсетевой защитный экран представляет собой очень

эффективный механизм обеспечения безопасности сетей. Однако использо-

вание центральной брандмауэрной системы имеет определенные концепту-

альные ограничения. Так, в связи с тем, что брандмауэрная система защища-

ет коммуникационные каналы, проходящие через нее, то защита окажется

совершенно бесполезной в случае наличия каналов, обходящих межсетевой

экран. Кроме того, центральная брандмауэр-система не защищает от внут-

ренних атак. Она не может также обнаружить атаки на уровне данных в раз-

решенных соединениях. Такие атаки включают рассылку агрессивных про-

грамм в виде вложений электронной почты, загружаемого программного

обеспечения из Web-узлов, Java-аплетов и др.

Эффективным решением для противодействия внутренним атакам,

вредному программному обеспечению на уровне данных является использо-

вание персональных брандмауэров. В их задачи входит перекрытие всех

возможных брешей, которые содержатся в центральном межсетевом экране

и обеспечить полную защиту всех ресурсов персонального компьютера. Для

мобильных станций, подключаемых к сети Интернет, персональный бранд-

мауэр становится основным защитным экраном.

В состав персонального брандмауэра входит пользовательский интер-

фейс (агент), отображающий сведения о его состоянии. Он также контроли-

рует атаки на компьютерное ПО и его ресурсы. В персональном брандмауэре

реализованы механизмы безопасности пользовательского режима и безо-

пасности режима ядра. Механизм безопасности пользовательского ре-

жима выполняет защиту высокого уровня и защищает рабочую среду спосо-

бом, ориентированным на пользователя. Механизм безопасности режима

ядра обеспечивает расширенные защитные меры низкого уровня и защища-

Раздел 6. Безопасность компьютерных сетей

483

ет рабочую среду. Компонентом персонального брандмауэра является также

модуль удаленного доступа, который упрощает реализацию политики безо-

пасности данного предприятия посредством управления брандмауэром от

центрального диспетчера безопасности.

Персональный брандмауэр может быть настроен для работы в режиме

"off-line" или "on-line". В первом режиме настройка брандмауэра произво-

дится непосредственно на персональном компьютере, а во втором – выпол-

няется централизованно.

6.5. Выводы по разделу

1. Вопросы безопасности компьютерных сетей в сетевых технологиях

являются в настоящее время одними из важнейших, так как проникновение

злоумышленника в сеть может иметь катастрофические последствия для ор-

ганизации, ставшей жертвой нападения.

2. Одна из причин уязвимости сетей – игнорирование разработчиками

объединенной сети требований безопасности, поскольку изначально сеть

предназначалась для использования в научных организациях и основывалась

на принципах доверия.

3. Важную роль в обеспечении безопасности компьютерной сети играет

политика безопасности, представляющая собой совокупность правил, кото-

рые должны соблюдаться всеми лицами, желающими получить доступ к

корпоративной сети или технологии.

4. Проникновение в компьютерную сеть осуществляется в форме атаки,

представляющей собой действия, в результате которых злоумышленник пы-

тается получить доступ к ресурсам сети или нарушить ее функционирование.

5. Информация с точки зрения безопасности обладает такими категория-

ми как конфиденциальность, целостность, аутентичность, аппелируемость,

надежность, контроль доступа, контролируемость, устойчивость к умыш-

ленным сбоям.

6. Существует ряд моделей защиты информации: модель Биба – субъек-

ты и объекты предварительно разбиваются на несколько уровней доступа, а

на их взаимодействие накладываются определенные ограничения; модель

Гогена-Мезигера, основанная на теории автоматов; переход из одного со-

стояния в другое выполняется только в соответствии с таблицей разрешений;

сазерлендская модель, в которой используется автоматная модель с множе-

ством разрешенных комбинаций состояний, однако упор сделан на взаимо-

действие субъектов и потоков информации; модель Кларка-Вильсона осно-

вана на тщательном оформлении прав доступа, идентификация осуществля-

Компьютерные сети

484

ется перед и после выполнения команды; последняя модель является самой

совершенной на настоящее время.

7. Проникновение нарушителя в систему осуществляется путем физиче-

ского, системного или удаленного вторжения. Одним из распространенных

способов вторжения является взлом паролей.

8. Злоумышленники используют слабые стороны парольной защиты, в

частности, слабые пароли, осуществляют атаки по словарю, выполняют под-

бор паролей, перехватывают трафик с данными о пароле, осуществляют

кражу файлов с паролями.

9. Проникновению нарушителя в сеть предшествует фаза внешней и

внутренней разведки, при которой он пытается получить максимум инфор-

мации об атакуемом объекте. Затем последовательно наступают фазы ата-

кующего воздействия, развития атаки и завершение вторжения.

10. Одним из распространенных способов разведки является процедура

сканирования сетей с целью обнаружения активных компьютеров, открытых

ТСР- и UDP-портов.

11. Для идентификации используемой сетевой ОС производится посылка

некорректных ICMP- или TCP-пакетов.

12. Для нарушения функционирования сети злоумышленники широко

применяют сосредоточенные DoS- и распределенные DDoS-атаки, направ-

ленные на нарушение работы или полный отказ обслуживания атакуемой се-

ти или сетевого ресурса. Это осуществляется путем насыщения пропускной

способности сети, захвата системных ресурсов, генерирования ошибочных

команд или подмены маршрутов.

13. Распределенные атаки выполняются путем "зомбирования" компьюте-

ров других сетей.

14. Обнаружение вторжения злоумышленников может осуществляться на

основе выявления аномалий поведения нарушителя: рост ошибок идентифи-

кации и аутентификации, повышенная интенсивность использования сете-

вых служб и обращений к серверу пользователей, нарушение правил обмена,

ненормальное поведение программного обеспечения компьютера и сетевых

компонентов.

15. Другим способом обнаружения вторжений является сигнатурный ана-

лиз. Сигнатура представляет собой шаблон разновидности компьютерной

атаки (строка символов, семантическое выражение или формальная модель,

последовательность переходов компьютерной системы).

16. К перспективным методам обнаружения вторжений относятся экс-

пертные системы с использованием элементов искусственного интеллекта и

методы, основанные на биологических моделях.

17. Для защиты компьютерных систем от злоумышленников разработаны

системы обнаружения вторжений IDS (Intrusion Detection Systems). Они ис-

Раздел 6. Безопасность компьютерных сетей

485

пользуются для выявления не только внешних, но и внутренних нарушите-

лей. Различают пассивные и активные IDS. Первые только фиксируют втор-

жение, а вторые пытаются его остановить.

18. Эффективным средством повышения компьютерной безопасности яв-

ляется использование защитной оболочки SSH. Весь трафик, передаваемый

по протоколу SSH, шифруется. Для организации безопасного доступа при-

меняется процедура аутентификации с использованием асимметричного

шифрования с открытым ключом.

19. Для разделения компьютеров защищаемой сети от незащищенной ши-

роко применяются межсетевые защитные экраны – брандмауэры. Брандмау-

эр представляет собой систему, реализующую правила обмена данными ме-

жду двумя или несколькими компьютерными сетями с целью защиты сети

от проникновения злоумышленников.

20. Существует несколько различных реализаций брандмауэров: пакетный

фильтр, шлюз прикладного уровня и гибридные шлюзы. В прикладных и

гибридных шлюзах применяются специальные программы, называемые

прокси-серверами.

21. Прокси-сервер принимает запросы из незащищенной сети, анализиру-

ет их и передает безопасные запросы внутренним хостам, предоставляющим

соответствующие услуги.

22. Для противодействия внутренним атакам, вредному программному

обеспечению на уровне данных необходимо применять персональные

брандмауэры. В их задачи входит перекрытие всех возможных брешей, ко-

торые содержатся в центральном межсетевом экране и обеспечение полной

защиты всех ресурсов персонального компьютера.

23. Более детально вопросы безопасности компьютерных сетей изложены

в [19, 20, 25, 29]. Особенно полезной для практического применения являет-

ся книга [20], в которой приведено много фрагментов программной реали-

зации отдельных видов атак и защиты от них.

6.6 . Контрольные вопросы

1. Что входит в понятие "политика безопасности" организации?

2. Проанализируйте правила пользования компьютером и действия персо-

нала при обнаружении нарушения системы безопасности.

3. Почему сеть Интернет обладает слабой защищенностью от проникнове-

ния злоумышленников?

4. В чем состоит суть компьютерной атаки и какие существуют виды атак?

Компьютерные сети

486

5. Перечислите и проанализируйте категории компьютерной информаци-

онной безопасности и проведите сравнительный анализ абстрактных

моделей защиты информации.

6. Как злоумышленник может заполучить пароль для доступа в компью-

терную систему и с какой целью при выборе пароля следует включать

небуквенные символы?

7. Каким образом можно узнать пароль, наблюдая за сетевым трафиком?

8. Какими средствами выполняется сканирование сети и что можно узнать

в результате таких действий?

9. Почему злоумышленника может интересовать тип используемой опера-

ционной системы у предполагаемого объекта атаки?

10. В чем состоит суть точечной атаки типа DoS и как можно нарушить ра-

ботоспособность сети?

11. Расскажите о распределенной атаке типа DDoS и поясните термин "зом-

бирование компьютера"?

12. Проанализируйте используемые сценарии насыщения пропускной спо-

собности сети.

13. Каким образом можно обнаружить факт нарушения безопасности сети?

14. Что означает понятие "сигнатурный анализ" и как на его основании

можно обнаружить вторжение в сеть?

15. Раскройте методы, положенные в основу систем обнаружения вторже-

ний и проанализируйте способы защиты от компьютерных атак типа

DoS и DDoS.

16. Каким образом защитная оболочка SSH повышает степень безопасности

компьютерной сети?

17. Какие типы защиты может выполнять брандмауэр?

18. Каким образом брандмауэр отсеивает пакеты злоумышленников?

19. Проведите сравнительную характеристику пакетного фильтра и при-

кладного шлюза, приведите формат таблицы описания правил прохож-

дения пакетов через фильтр и обоснуйте необходимость введения соот-

ветствующих ячеек.

20. Поясните значение понятия "прокси-агент", перечислите его функции и

укажите место его нахождения в системе безопасности.

21. Какая информация заносится в регистрационный журнал системы безо-

пасности?

22. Какие блоки входят в состав брандмауэра и каковы их функции?

23. Какие действия необходимо выполнить при настройке пакетного фильт-

ра и в чем состоит проблема настройки?

24. С какой целью в защищенной сети устанавливают персональные бранд-

мауэры?

Заключение

487

ЗАКЛЮЧЕНИЕ

В данном учебнике изложены теоретические основы построения ком-

пьютерных сетей, знание которых поможет студенту подготовиться к вы-

полнению квалификационных выпускных работ бакалавра и магистра, а

также к началу практической деятельности. Для практической работы выпу-

скника в качестве разработчика или администратора компьютерных сетей

этих знаний явно недостаточно. Каждый раздел и даже подраздел учебника –

это самостоятельная область науки и техники, базирующаяся на специфиче-

ском математическом аппарате, архитектурных, системных и схемотехниче-

ских принципах, алгоритмических и программных особенностях реализации.

По этой причине начало практической деятельности специалиста со-

стоит в глубоком изучении механизмов и особенностей функционирования

конкретных компьютерных сетей и их компонентов, системы команд и осо-

бенностей программирования и настройки конкретных аппаратных средств,

способов администрирования сети, тестирования ее подсистем и всей сети в

целом.

Кроме этого, известно, что около половины знаний в этой бурно раз-

вивающейся области устаревает за 5 лет. История создания и развития ком-

пьютерных сетей свидетельствует, что за последние несколько десятилетий

коренным образом изменились концепции построения сетей, их архитектура,

способы передачи сигналов и протоколы обмена информацией, способы

управления сетями и их администрирования. Достижения микроэлектроники

и внедрение микропроцессорной техники и цифровой обработки сигналов, с

одной стороны, привели к значительному уменьшению габаритов аппарат-

ных средств и расширению их функциональных возможностей. С другой

стороны, каждое из технических средств превратилось в специализирован-

ный одно- или многопроцессорный компьютер со своим набором команд,

собственной операционной системой и языком программирования, что по-

вышает требования к теоретическому уровню технического персонала, за-

нимающегося обслуживанием и эксплуатацией компьютерных сетей.

Несмотря на то, что конкретные знания архитектуры сетей, системы

команд и способов управления быстро меняются, базовые принципы по-

строения компьютерных сетей на многие годы остаются незыблемыми, диа-

лектически изменяясь по законам философии. Так, например, средства час-

тотного уплотнения линий связи были вытеснены с появлением систем вре-

менного разделения каналов с импульсно-кодовой модуляцией. Однако с по-

явлением в компьютерных сетях волоконно-оптических линий связи и необ-

ходимостью повышения их пропускной способности снова произошел воз-

Компьютерные сети

488

врат к частотному разделению каналов, но на более высоком технологиче-

ском уровне (разделение каналов по длине волны). Пространственная ком-

мутация каналов, доживающая свой век в городских АТС, в настоящее время

реализована в некоторых типах коммутаторов локальных сетей.

К основополагающим принципам сетевых технологий относятся спо-

собы пакетной коммутации, передачи и синхронизации сигналов, связь по-

лосы пропускания канала со скоростью передачи, способы борьбы с помеха-

ми и защиты от ошибок, способы маршрутизации, управления потоками и

др. Знание таких принципов позволит молодому специалисту быстро осво-

ить новые сетевые технологии и успешно управлять современными компью-

терными сетями.

Авторы надеются, что знания, полученные Вами при работе с данной

книгой, помогут создать прочный теоретический фундамент, который позво-

лит Вам успешно решать насущные и перспективные сетевые задачи на про-

тяжении Вашей трудовой деятельности.