Антонюк А.О. Теоретичні основи захисту інформації

Подождите немного. Документ загружается.

171

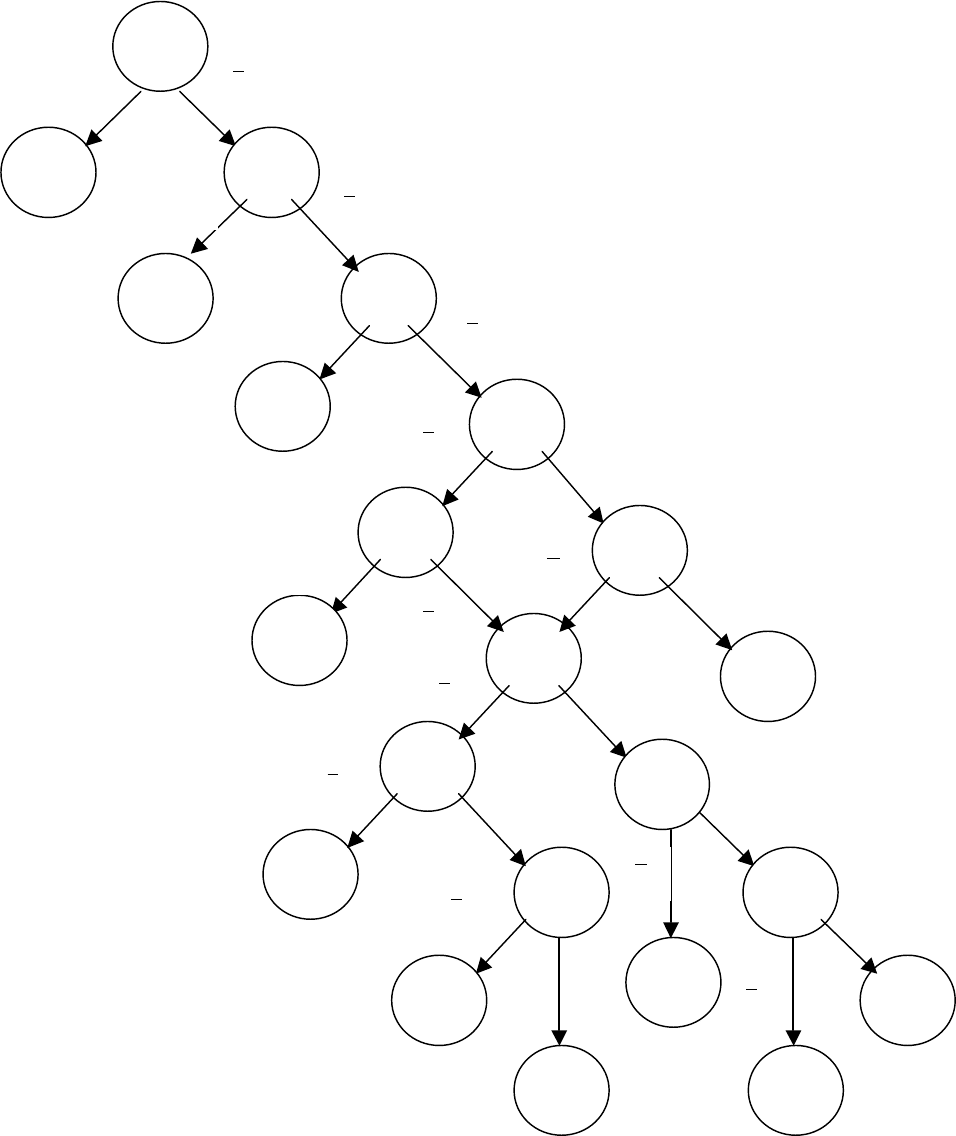

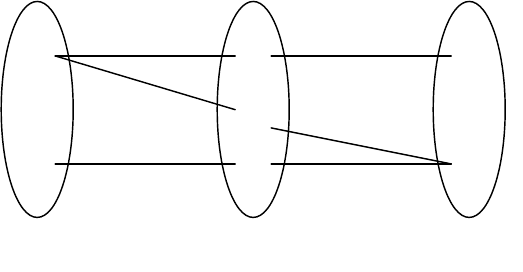

Рис. 2. Граф функцій захисту

F

1

1

x

1

2

1

x

F

2

3

4

F

4

6

F

11

5

7

9

F

10

F

8

11

F

6

F

3

8

F

7

F

9

2

x

2

x

3

x

3

x

4

x

4

x

6

x

5

x

9

x

11

x

9

x

11

x

8

x

7

x

5

x

7

x

8

x

10

F

5

10

x

10

x

6

x

172

Користуючись графом та відомими правилами, легко одерж а ти яв ні в и р ази

для булевих функцій:

11

xF =

,

212

xxF ∧=

,

3213

xxxF ∧∧=

,

543214

xxxxxF ∧∧∧∧=

,

108764543215

)( xxxxxxxxxxF ∧∧∧∧∨∧∧∧∧=

,

119764543216

)( xxxxxxxxxxF ∧∧∧∧∨∧∧∧∧=

,

643217

xxxxxF ∧∧∧∧=

,

108764543218

)( xxxxxxxxxxF ∧∧∧∧∨∧∧∧∧=

,

119764543219

)( xxxxxxxxxxF ∧∧∧∧∨∧∧∧∧=

,

87645432110

)( xxxxxxxxxF ∧∧∧∨∧∧∧∧=

,

97645432111

)( xxxxxxxxxF ∧∧∧∨∧∧∧∧=

.

Таким чином, кожній з функцій захисту

aai

SS ∈

, i=1,...,11 поставлена у

відповідність конкретна булева функція. Неважко також переконатися, що

кожний з одинадцяти відмічених результатів є випадковою подією, причому ці

події в осно в но м у незал еж н і і всі вони складают ь повн у груп у несум існ и х

подій. Тому сума їх ймовірностей повинна дорівнювати 1

∑

=

=

11

1

1

i

i

P

,

де

i

P

– ймовірність i-го результату.

Насправді перераховані події не є повною мірою незалежними, проте в

більшості випадків в першому наближенні припущенн я їх незалежності є

цілком задовільним. Детальніший облік цієї обставини вимагає додаткового

дослідження.

З 11 можливих результатів лише результати 1-7 приводять підсумковій

події

AA ∈

1

; результати 8 і 9 – до підсумкової події

AA ∈

2

; результати 10 і 11

– до підсумкової події

AA ∈

3

. З то чки зору зах и с ту інформації сприятливим и

якраз є результати 1-7 (і частково 8-9), тому сума їх ймовірностей буде не чим

іншим як ймовірністю того, що захищеність інформації буде повністю (або

173

частково, якщо враховувати результати 8-9) забезпечена. Отже, для випадку

повного забезпечення захищеності це буде:

∑

=

=

7

1i

is

PP

.

Ймовірності сприятливих результатів можна виразити через ймовірності

успішної реалізації окремих функцій захисту, визначення яких є значно

простішим завданням. Це можна зробити, застосовуючи до одержаних раніше

булевих функцій відомий логико-ймовірнісний підхід, оскільки вони

задовольняють всім необхідним для цього умовам. Тому, позначаючи

ймовірність успішної реалізації функцій захисту

11,...,1, =iP

fi

, для ймовірності

сприятливих результатів одержимо наступ ні форму ли:

11 f

PP =

,

212

)1(

ff

PPP −=

,

3213

)1)(1(

fff

PPPP −−=

543214

)1)(1)(1(

fffff

PPPPPP −−−=

,

108764543215

))1)(1()1()(1)(1)(1(

ffffffffff

PPPPPPPPPPP −−+−−−−=

,

,)1))(1)(1()1()(1)(1)(1(

119764543216 ffffffffff

PPPPPPPPPPP −−−+−−−−=

643217

)1)(1)(1)(1(

fffff

PPPPPP −−−−=

.

Для випадку часткового забезпечення захищеності інформації слід

врахувати результати 8 і 9, тобто отримаємо співвідношення

∑

=

=

9

1i

is

PP

,

у якому використані дві відповідні формули для ймовірності:

),1())1)(1()1()(1)(1)(1(

108764543218 ffffffffff

PPPPPPPPPPP −−−+−−−−=

).1()1))(1)(1()1()(1)(1)(1(

119764543219 ffffffffff

PPPPPPPPPPP −−−−+−−−−=

У обох випадках для сум ймовірностей підстановкою в них формул для

ймовірності виходить загальна символічна залежність

),...,(

111 ffs

PPFP =

,

174

з якої видно, що захищеність інформації в ІТС повністю визначається

ймовірностями реалізації перерахованих функцій захисту. У свою чергу, ці

імовірності визначаються набором конкретних практичних заходів щодо

реалізації функцій захисту і/або рівнем їх реалізації.

З цього виникає, що можна ставити задачу забезпечення певного рівня

захищеності

s

P

шляхом вибору такої сукупності заходів для здійснення кожної

з функцій захисту

a

S

, при яких

sff

PPPF ≥),...,(

111

,

тобто досягнути рівня захищеності не нижче заданого.

Більше того, стає можливим сформулювати наступну задачу оптимізації

СЗІ. Дійсно, реалізація кожної з функцій захисту

a

S

завжди пов'язана з

певними витратами на них і, природно, рівень реалізації кожної з них

залежатиме від величини цих витрат. Тому, якщ о кількість витрат (у деяких

умовних одиницях) на реалізацію i-ої функції позначити

i

C

, то , зви ч ай н о ,

)(

iifi

CfP =

і

),...,())(),...,((

111111111

CCGCfCfFP

s

==

.

Тоді задача оптимізації формулюється та ким чином: мінімізувати витрати

на захист, забезпечивши її рівень не нижче заданого

!

"

!

#

$

≥

∑

=

.),...,(

,min

111

11

1

s

i

ii

PCCG

C

α

Тут

i

α

– вагові коефіцієнти, за допомогою яких можна урахувати

важливість тої чи іншої функції захисту. Їх значення встановлюються,

наприклад, шляхом експертних оцінок.

Крім того, тепер легко також сформулювати задачу максимізації рівня

захищеності при обмеженні на витрати зверху

175

!

"

#

=≥ .11,...1,

ma x

iCC

P

ii

s

Очевидна практична важливість і цінність таких оптимізаційних задач,

проте використання їх на практиці наштовх ується на винятково складну

проблему визначення функціональних залежностей

)(

iifi

CfP =

. Ці трудно щ і

виникають унаслідок того, що рівні успішної реалізації окремих функцій

захисту мно жи ни

a

S

істо т но залежать ряду від інших чинників, які дуже важко

формалізуються (уразливості, атаки, загрози, наявність або відсутність засобів

захисту, людський чинник і ін.).

Таким чином, описано повну множину функцій захисту інформації і

множину можливих підсумкових подій в ІТС. За допомогою графа далі

встановлено взаємозв'язок функцій захисту і підсумкових подій, що дозволило

одержати вирази для імовірностей успішної реалізації окремих функцій

захисту. У свою чергу, це дозволи ло сформулювати деякі важливі задачі

оптимізації СЗІ.

Практична реалізація необхідної сукупності заходів для здійснення

кожною з функцій захисту

a

S

може здійснюватися за допомогою наборів

функціональних послуг [1]. Коректна їх реалізація і підтримка повинні

базуватися на відповідній політиці безпеки [1-4].

6.4. Модель з пов н и м п ер е кр и т т я м

Розглянемо модель безпеки з повним перекриттям [68], о с но в н и м

положенням якої є те, що система, яка спроєктована на її основі, повинна мати

принаймні один засіб (суб’єкт) для забезпечення безпеки на кожному

можливому шляху проникнення зловмисника до системи. В моделі точно

визначається кожна область, яка вимагає захисту (множина об’єктів захисту),

оцінюються засоби забезпечення безпеки з точки зору їх ефективності і їх

внеску в процес забезпечення безпеки всієї комп’ютерної системи. Вважається,

що НСД до кожного з набору об’єктів, що захищаються, пов’язаний з деякою

величиною збитку і цей збиток мож е (або не може) бути визначений кількісно.

176

Якщо збиток не можна визначити кількісно, його дорівнюють деякій умовній

(як правило, середній) велич ині. Кількісна кате гор ія «збитку» мо же виражатися

в вартісному (ціновому) еквіваленті або в термінах, що описують системи

(наприклад, в одиницях часу , необхідних для досягнення тих або інш и х

характеристик КС післ я зл овми сної дії). Збиток також може бути пов’язани й з

цільовою функцією системи (наприклад, для фінансової системи збиток від

конкретної зловмисної дії є сума фінансових втрат учасників системи).

З кожним об’єктом, що вимагає захисту, зв’язується деяка множина дій,

якою може скористатися зловмисни к для отримання НСД до об’єкта. М ожн а

спробувати перераху вати всі потенційні зловмисні дії по відношен ню до всіх

об’єктів безпеки для формування набору загроз, скерованих на порушення

безпеки. Основною характеристикою набору загроз є імовірність проявлення

кожного з зловмисних дій.

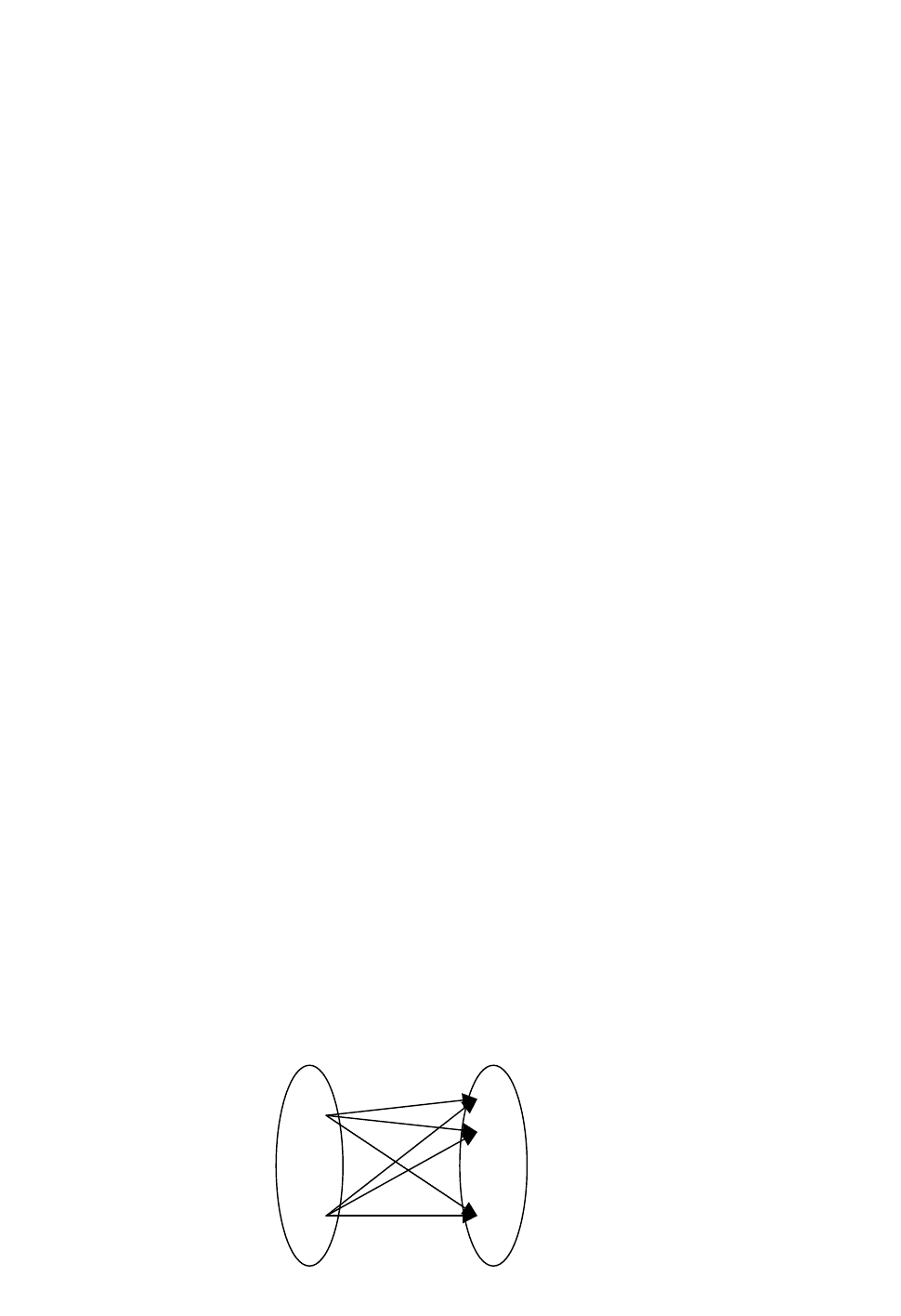

Таким чином, у моделі з повним перекриттям розглядається взаємодія

«області загроз», «області, що захищається» і «системи захисту», тобто м аємо

три множини:

Т={t

i

} – множина загроз безпеки;

О={o

j

} – множина об'єктів (ресурсів) захищеної системи;

М={m

k

} – множина механізмів безпеки ІТС.

Елементи цих множин знаходяться між собою у певних відносинах, власне

і захисту, що описують систему. Для о п и су системи захисту звичайно

використовується графова модель. М ножи на відносин об'єкт-загроза-об'єкт

утворить дводольний граф, дугами якого є множина пар {<T,O>}.

t

1

…

…

…

t

n

o

1

…

…

…

o

n

T O

177

Ціль захисту полягає в тому, щоб перекрити всі можливі ребра (шляхи

зловмисних дій) в графі. Це досягається в веденням третього набору М; у

результаті виходить тридольний граф {<T,М,O>}

Визначаються ще дві множини:

V – набір уразливих місць (дуг графа), обумовлений підмножиною

декартова добутку V=Т×О={v

i

=<t

i

,o

j

>}. Під уразливістю системи захисту

розуміють можливість здійснення загрози t

i

відносно об'єкта o

j

. На практиц і під

уразливістю системи захисту звичайно розуміють не саму мож ливість

здійснення загрози безпеки, а ті властивості системи (зазвичай, їх вважають

негативними), що або сприяють успішному здійсненню загрози, або можуть

бути використані ЗЛ для здійснення загрози;

B – набір бар'єрів, обумовлений декартовим добутком

B=V×M={b

i

=<t

i

,o

j

,m

k

>}, що представляють собою шляхи здійснення загроз

безпеки, перекриті засобами захисту.

У результаті виходить система, яка складається з п'яти елементів

<T,O,M,V,B> і описує систему захисту з урахуванням наявності в ній

уразливостей.

Звичайно, бар’єр не може забезпечити абсолютний захист, внаслідок чого

для характеристики його ефективності уводиться трійка (P

i

,L

i

,R

i

), де

P

i

– ймовірність ви н и кн ен н я з аг ро з и ;

L

i

– величина можливих збитків (за оцінкою ризиків) при реалізації

загрози;

R

i

– ймовірність подолання бар’єра, яка характеризує ступінь його

опірності загрозам.

t

1

…

…

…

t

n

m

1

…

…

…

m

n

T M O

o

1

…

…

…

o

n

178

Тепер залишається ідентифікувати елементи наведених множин (об’єкти,

загрози, механізми, ймовірності) і форму люв ати в ідповідну задачу організації

захисту.

Як бачимо, отримана модель знову виглядає досить простою і

привабливою, проте її застосування наштовхується на цілий ряд принципових

труднощів. Зокрема, навіть задача ідентифікації множин загроз та об’єктів є

дуже складною, не говорячі вже про множину V і, тим більш е, про ймовірності

та можливі збитки. Однак така модель все ж мож е бути корисн ою, особли во у

комбінації з іншими моделями, для отримання загальних оцінок щодо системи

захисту.

6.5. Інформац ій но-аналітична модель з оцінки захисту інформації від

загроз НСД

Носії різних видів інформації ІС здебільшого знаходяться у виділених

приміщеннях, за винятком телекомунікаційних засобів, які можуть бути як у

приміщеннях, так і на великих тери торіях. А ле в усіх випадках навколо них, як

об'єктів захисту, створюються так звані перешкоди технічному захисту

інформації (ТЗІ) (фізичні, режимні, організац ійні, апаратні, тех нічні, програмні,

віртуальні та ін.).

Таким чином, об'єкт захисту знаходиться в замкненій та однорідній

оболонці, яка називається перешкодою ТЗІ. Стійкість захисту залежить від

властивостей перешкоди. Принципове значення має здатність перешкоди

протистояти спробам подолання її порушником ТЗІ. Властивість об'єкта

захисту — здатність приваблювати його власни ка та потенційного порушника

ТЗІ. Привабливість об'єкта захисту полягає у вагомості, ступеню обмеженості,

цінності його інформації. Ця властивість об'єкта захисту широко

використовується при експертній оцінці захищеності інформації у будь-яких

інформаційни х системах [52,57]. З цих позицій можна с ф ор м у л ю в ат и два

концептуальних правила достатності стійкості ТЗІ від її порушника:

179

1) стійкість створеної перешкоди ТЗІ достатня, якщо вартість очікуваних

витрат на її подолан ня потенційним поруш нико м ТЗІ перевищує вартість

інформації, що під л яга є з ах и ст у;

2) стійкість створеної перешкоди ТЗІ достатня, якщо витрати часу на

подолання цієї перешкоди порушником ТЗІ перевищують час життєвого циклу

(вагомості, обмеженост і, старіння, цінності) інформації, що підлягає захисту.

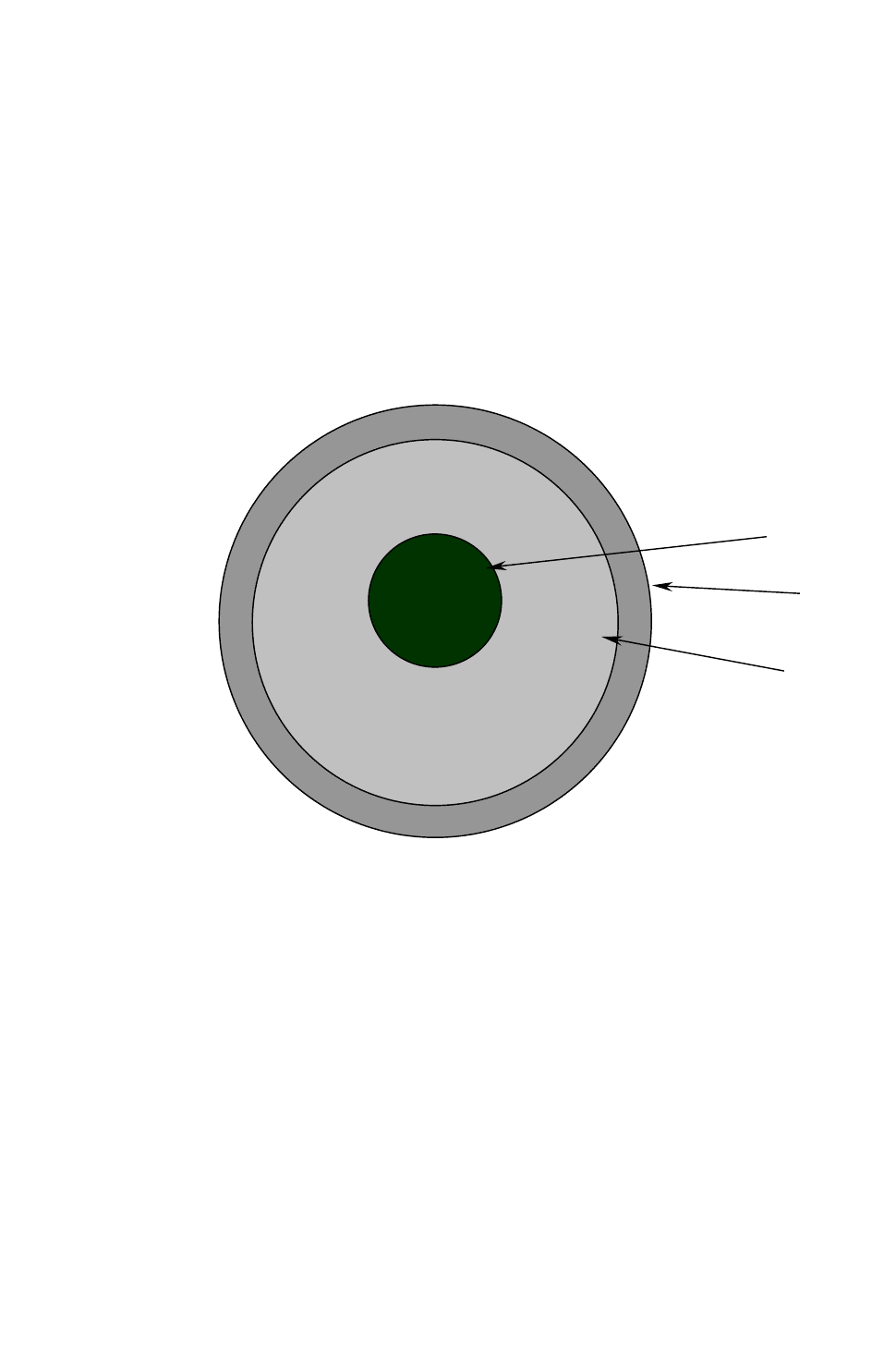

У загальному випадку найпростіша модель базового первинного

(одноланкового і однорівневого) захисту будь-якого об'єкта від загроз НСД

може бути формалізована у вигляді, наведеному на рис. 3.

Рис. 3. Модель первинного базового захисту ІТС від загроз НСД: 1 – об'єкт

захисту від загроз НСД; 2 – перешкода ТЗІ; 3 – стійкість перешкоди ТЗІ

Якщо позначити ймовірність неподолання СЗІ через Р

сзі

, термін життєвого

циклу (старіння, цінності) інформації – t

ж

, очікуваний т ер м ін подолання

перешкоди порушником – t

п

, ймовірність обходу перешкоди порушником – Р

обх

,

то для випадку старіння інф ормації умову достатності захи сту одержимо у

вигляді таких співвідношень

Р

сзі

=1, якщо t

ж

<t

п

і Р

обх

=0, (6.1)

де Р

обх

, що дорівнює нулю, відображає необхідність замкнення перешкоди

навколо об'єкта захисту. Якщо ж t

ж

>t

п

, а Р

обх

=0, то

Р

сзі

=1–Р

под

, (6.2)

3

2

1

180

де Р

под

– ймовірність подолання пер е ш ко д и по р у ш н ик о м за термін ,

менший t

ж

.

Для реального випадку, коли t

ж

>t

п

і Р

обх

>0, стійкість зах исту можна подати

у вигляді

Р

сзі

=(1–Р

под

)(1–Р

обх

), (6.3)

де Р

под

=0, якщо t

ж

<t

п

і Р

под

>0, якщо t

ж

>t

п

.

Однак цей вираз є справедливим тільки для випадку, коли порушників

двоє, тобто коли один переборює перешкоду, а други й її обходить. Але у

вихідній моделі поведінки потенційного порушника слід припустити, що

розглядається один порушник і йому відома стійкість перешкоди та складність

шляхів її обходу. Оскільки одночасно двома шляхами долати перешкоду один

порушник не зможе, він вибере один з них – найпростіший, тобто за схемою

«або». Тоді формальний вираз стійкості захисту в цілому для даного випадку

матиме вигляд

Р

сзі

=(1–Р

под

)∪(1–Р

обх

), (6.4)

де знак ∪ означає «або».

Таким чином, стійкість перешкоди після визначення і порівняння величин

(1–Р

под

) і (1–Р

обх

) дорівнюватиме найме нш ом у зна чен ню одн ієї з них.

Прикладом первинного захисту, що обчислюється за формулою (6.4), м оже

бути криптографічний захист інформації, де величина Р

под

визначається

методом оцінки ймовірності підбору коду ключа, за допомогою якого можна

дешифрувати закриту даним способом інформацію. Цю величину знаходять з

такого виразу:

Р

под

=n/A

S

, (6.5)

де n – кількість спроб підбору коду; А – кількість символів (ключовий

простір) у вибраному алфавіті коду ключа; S – довжина коду ключа в кількості

символів.

Величина Р

обх

залежить від методу шифрування, способу застосув ання,

повноти перекриття змісту інформації, існуючих методів криптоаналізу, а

також способу зберігання дійсного значення коду ключа та періодичності його