Антонюк А.О. Теоретичні основи захисту інформації

Подождите немного. Документ загружается.

11

забезпечує безпеку інформації, яку вона обробляє, і при цьому підтримує свою

працездатність в умовах дії на неї заданої множини загроз.

Яким чином здійснюється захист – питання не принципове. Таким чином

це означен ня містить достатню умову безпеки, яка дозволяє назвати систему (у

даному випадку – ІТС) захищеною. К р ім того, з нього випливає, що

захищеність є лише якісною характеристикою систем и, її неможливо

вимірювати в яких-небудь одиницях. Б ільше того, неможливо навіть з

однозначним результатом порівнювати рівень захисту двох систем – по-перше,

абсолютно однакових систем не існує, а по-друге, одна і та сама система в

різних умовах по іншому забезпечуватиме безпеку інформації.

Замість терміну «захищена ІТС» часто використовуєься також термін

«критична система».

З наведеного означення також випливає, що захищена ІТС пови нна

володіти принаймні наступними властивостями:

• повинна здійснювати автоматизацію певного процесу обробки

інформації, включаю чи всі аспекти цього процесу, які пов’язані з

забезпеченням безпеки оброблюваної інформації;

• повинна успішно протистояти загрозам безпеки інформа ц ії, що діють в

певному середовищі;

• повинна відповідати вимогам і критеріям загальноприйнятих стандар тів

із захисту інформ а ц ії.

Означення. Безпека інформації (information security) – це стан інф ормац ії,

в якому забезпечується збереження визначених політикою безпеки

властивостей інформації [1-4].

Означення. Захист інформації в ІТС (information protection, information

security, computer system security) – діяльність, щ о спрямована на забезпечення

безпеки оброблюваної в ІТС інформації та ІТС в цілому , і дозволяє запоб ігти

або ускладнити мо жли вість реалізації загроз, а тако ж знизити величин у

потенційних збитків внаслідок реалізації загроз.

12

Як показує аналіз проблеми ЗІ, а також численних джерел з цієї проблеми,

при організації ЗІ в ІТС можна виділити наступні ключові питання:

• доступ до інформації;

• безпека інформації;

• комплексний контроль;

• інтеграція систем захисту інформ ації з іншими систем ами безпеки.

Роботи з організації захисту інформації, що обробляєть ся на об'єк та х ІТС,

зазвичай проводяться за трьома основними напрямами, що не виключають, а

доповнюють один одного:

• протидія несанкціонованому отриманню інформації за допомогою

технічних засобів розвідки (протидія технічній розвідці) (системи просторового

зашумлення, екранування технічних засобів ІТС і т.д.);

• вдосконалення організаційних і організаційно-технічних заходів

обробки важливої інформації (охорона об 'єк тів , ор га ніз ац ія збер іга нн я но сіїв

інформації і ін.);

• блокування НСД до інформації (розмежування доступу, системи

ідентифікації і авте нт и фік ац ії т а ін .).

Ці напрями реалізуються з урахуванням наступних основних груп

чинників, що впливають на захищеність інформації:

• людський;

• технічний;

• алгоритмічний.

Організація ефективної взаємодії всіх груп чинників є винятково

важливою і складною задачею, розв’язання якої неможливе без застосування

теорії.

1.2. Проблеми теорії захисту інформації

Незважаючи на те, що технології захисту інформаційних систем почала

розвиватися відносно недавно, сьогодні вже існує досить багато теоретичних

моделей, що дозволяють описувати практично всі аспекти безпеки і

13

забезпечувати засоби захисту формально підтвердженою алгоритмічною базою

[19,39,41,62].

Теорія захисту інформації (ТЗІ) – це наука про загальні принципи та

методи побудови захищених ІТС. Це природнича наука, яка має відповідні

аксіоматику, п онятійн ий та формальний апарат і використовує методи

системного аналізу для вивчення систем і теорії прийняття рішень для

розв’язання задач синтезу систем захисту інформації.

Слід зазначити, що зараз вона тільки оформлюється в якості самостійного

науково-практичного напрямку і поступово еволюціонує в напрямку

формалізації і математизації своїх положень, вироблення єдиних комплексних

підходів до розв'язку задач ЗІ. З іншого боку, теорія захисту інфор мації до

цього часу залишається відносно замкнутою науковою дисципліною у частині

розробки та впровадження формальних методів. Розвиток цих методів не

завжди є синхронізованим із досягненнями як класични х, так і сучасних наук.

З позицій розвитку методології можна розрізняти три періоди розвитку

теорії захисту інформації у комп’ютерних системах та мережах: емп іричний ,

концептуально – емпіричний, теоретико – концеп туальний .

Перший – емпіричний період р озвитку теорії захисту інф ормац ії відрізняє

використання неформальних (описових) методів для вирішення задач аналізу

СЗІ. Синтез систем захисту інформації при цьому здійснюється методом спроб

та помилок з використанням фун кциональн о-орієнтованих механізмів захисту.

Цей період розпочався з 60-70-х років минулого сторіччя.

Другий період розвитку теорії захисту інформації характеризується

використанням концептуально-емпіричного підходу. Цій підхід відрізняється

від емпіричного певним узагальненням неформальних підходів до аналізу

систем захисту інформації. Синтез систем захисту інфо рмац ії уже здійснюється

з використанням у ніфікован их та стандартних ріш ень із захисту. П очатко м

цього періоду можна визначити 80-90-і роки минулого сторіччя .

Третій – теоретико-концептуальний період розвитку теорії захисту

інформації характеризується використанням методів формальної теорії захисту

14

інформації для розв’язку задач аналізу. Зад ач і синтезу систем захисту

інформації п о чи н ають розв’язу в ат и ся з викори с тан н я м математично ї теорії

оптимізації, методів системного аналізу та прийняття рішень. Початком

теоретико-концептуального періоду розвитку теорії захисту інформації можна

визначити 90-і роки минуло го с то р ічч я.

Враховуючи багатоаспектність, масштабність та складність проблеми

аналізу та синтезу систем захисту інформації, на поточний час у теорії захи сту

інформації одночасно використов уються емпіричний, концептуально-

емпіричний та теоретико-концептуальний підходи.

Найбільш характерні особливості теорії захисту інформац ії на сьогодні

полягають у наступному:

• чітка практична спрямованість – в основному більшість положень,

принаймні поки-що, сп оч ат ку реалізуються у вигляді конкретних схем і

рекомендацій і тільки потім узагальнюються і фіксуються у вигляді

теоретичних положень чи методичних рекомендацій;

• сильна залежність теоретичних розр обок в ід конкретних способів

реалізації ІТС, що визначаються проектними програмними чи апаратними

рішеннями – конкретна реалізація тієї чи іншої ІТС визначає можливі види

атак, а, отже, і ті чи інші захисні заходи;

• багатоаспектність, тобто дослідження із широкого кола напрямків

(організаційні заходи, технічн ий захист, захист від не са нкц іонов ано го доступу і

т.д.);

• відсутність системонезалежних теоретичних положень, на основі яких

можлива реалізація різних проектів ІТС.

На даний момент можна констатувати, що процес становлення теорії

захисту інформації дуже далекий від завершення. Деякі підходи носять скоріше

характер опису застосовуваних методів і механізмів захисту і являють собою

їхнє м ех ан іч н е об'єднанн я . Крім того, у зв'яз ку з розвитком інформац ійн и х

технологій виникають нові задачі із забезпечення безпеки інформації, підходи

до рішення яких на початковому етапі майже завжди носять оп исовий характер.

15

Більше того, навіть уже на такому рівні виникають принципові питання,

вирішення яких не завжди є однозначним. Зокрема, при створенні захищ еної

системи, для початку необхідно точно визначити, що для конкретної системи

означає «бути захищеною». Надане вище означення захищеної ІТС має дуже

загальний характер і в конкретних випадках його іноді в ажко застосувати. Так,

в приватній компанії під безпекою може розумітися недоступ ність для

ознайомлення стороннім особам бухгалтерської інформації чи інших

комерційних таємниц ь, або збереження в таємниці персональних медичних

і/або особ ис ти х даних клієнтів. Я к щ о ж мо в а йде про державну або військову

безпеку, то безпека представляє собою захист класифікованої інформації, як

описано в різних інструкціях та наказах. Оскільки більшість цих інструкцій

розроблялося для забезпечення безпеки інформації, що зберігалася у вигляді

документів в негорючих сей фах, то безпосереднє їх засто суван ня при розробці

ІТС неможливе. Крім того, вони (інструкції) найчастіше носять описовий

характер, типу «захи ст повинен дозволяти виконувати всім співробітникам свої

обов’язки, забезпечуючи при цьому необхідний рівень безпеки», а не

передписовий, типу «система повинна задовольняти наступним

характеристикам…». Оскільки інструкції та нака зи повинні носити загальний

характер (для застосування в будь-яких умовах) – необхідно мати механізми та

підходи для опису вимог до безпеки для будь-якої конкретної системи.

В даний час виділяються два основних підходи до розгляду питань теорії

захисту інформації безп е ки : н еф о р ма л ьн и й (аб о о пи с ов и й ) і ч и сто ф о р м ал ьн и й .

Формальний підхід до рішення задач оцінки захищеності через труднощі,

пов'язані з формалізацією, ш ирокого практичного поширення поки не одержав.

Справа в тому, що на практиці далеко не завжди вдається скористатися

результатами цих досліджень, оскільки часто теорія захисту не узгоджується з

реальним життям. Теоретичні дослідження в області захисту інформаційни х

систем носять поки розрізнений характер і не складають загальної теорії

безпеки. Всі існуючі теоретичні розробки засновані на різних п ідходах до

проблеми, унаслідок чого пропоновані ними постановки задачі забезпечення

16

безпеки і методи її рішення істотно розрізняються. Суттєву роль тут відіграє

також фактична відсутність кваліфікованих фахівців із сумісних наукових

напрямків – моделювання та захисту інформації.

Найбільший розвиток одержали два формальних напрямки, кожний з яких

заснований на своєму баченні проблеми безпеки і націлений на р ішенн я певних

задач – це формальне моделювання безпеки і криптографія. П ричом у ці р ізні за

походженням і розв'язуваними задачами напрямки доповнюють один одного:

криптографія може запропонувати конкретні методи захисту інформації у виді

алгоритмів ідентифікації, автентифікацї, шифрування і контр олю цілісності, а

формальні моделі безпеки надають розроблювачам захищених систем основні

принципи, що лежать в основі архітектури захищеної ІТС і ви зн ач аю т ь

концепцію її побудови.

Модель безпеки чітко описує найважливіші аспекти захисту і її зв’язок з

функціонуванням системи. Основне призначення моделі – забезпечити

необхідний рівень розуміння проблеми захисту для успешної реалізації вимог

до безпеки системи. Одним з осно в них понять , на основі яких будуються

моделі, є політика захисту або безпеки. Нагадаємо [1-4], що під політикою

безпеки розуміється сукуп ність норм і правил, що регламентують процес

обробки інформації, виконання яких забезпечує захист від певної множини

загроз і скл адає необхідну (а іноді і достатню) умо ву безпеки системи.

Формальне вираження політики безпеки називають моделлю політики безпеки.

Воно відіграє найважливішу роль у визначенні змісту моделі безпе ки . Таким

чином, для успішної розробки хорошої моделі безпеки необхідна наявність

чітко визначеної політики безпеки. У випадку розробки строгої формальної

моделі безпеки створення політики повинно спиратися на найбільш придатні

математичні методи для опису і аналізу її змісту. Основна мета створення

політики безпеки інформаційної системи й опису її у вигляді формальної

моделі – це визначення умов, яким повинно підкорятис я пово дж е н ня системи ,

вироблення критерію безпеки і проведення формального доведення

відповідності системи цьому критерію при дотриманні встановлених правил і

17

обмежень. На практиці це означає, що тільки відповідним чином уповноважені

користувачі повинні одержувати доступ до інформації і здійснювати з нею

тільки санкціоновані дії.

Зазначимо, що складання формальних моделей вимагає істотних витрат і

залучення висококв аліфіковани х фахівців, вони важкі для розуміння і

вимагають певної інтерпретації для застосування в реальних системах. Проте

вони необхідні і використовую ться досить широко, тому що тільки за їх

допомогою можна довести безпеку системи, спираючись при цьому на

об'єктивні і незаперечні постулати м атематичної теорії. За своїм призначенням

вони аналогічні, на п ри к ла д, аеродинамічним моделям літаків чи моделям

плавучості кораблів: і ті й інші дозволяють обґрунтувати життєздатність

системи і визначають базові пр инци пи її архітектури і використовуван і при її

побудові технологічні рішення.

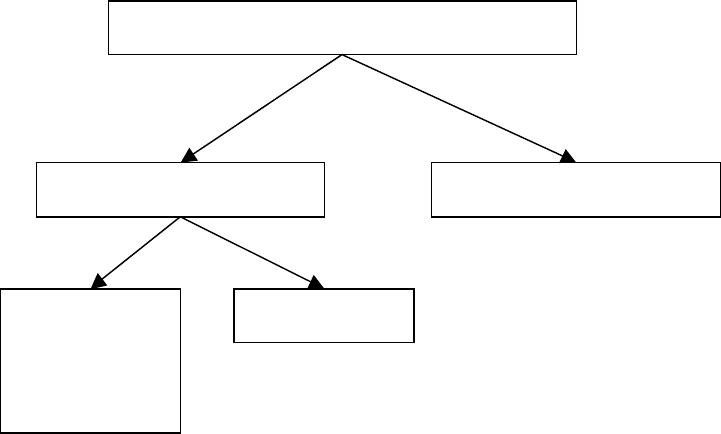

Зв’язок наведених напрямків теорії захисту інформаці можна представити у

вигляді наступної схеми (Рис. 1).

Рис. 1. Напрямки розвитку теорії захисту інформації

Формальні моделі безпеки дозволяють також вирішити цілий ряд інших

задач, що виникають у ході про ектуванн я, розробки і сертифікації захищ ени х

систем, тому їх використовують не тільки теоретики інформаційної безпеки,

але й інш і категорії фахівців, щ о беруть участь у процесі створення й

Теорія інформаційної безпеки

Формальний підхід

Неформальний підхід

Розробка

моделей

політики

безпеки

Криптографія

18

експлуатації захищ ених інформаційних си стем (виробники, спож ивачі,

експерти-кваліфікатори). Так, виробники захищених інформаційних систем

використовують моделі безпеки при складанні формальної специфікації

політики безпеки розроблювальної системи, при виборі та обґрунтуванні

базових принципів архітектури захищен ої системи, щ о визначають механізми

реалізації засобів захисту, у процесі аналізу безпеки системи як еталонну

модель, а також при підтвердженні властивостей розроблюваної системи

шляхом формального доведення дотримання вимог політики безпеки.

Споживачі шляхом складання формальних моделей безпеки одержують

можливості довести до відома виробників свої вимоги в чітко визначеній і

несуперечливій формі, а також оцінити відповідність захищених систем своїм

потребам. Експерти по кваліфікації в ході аналізу адекватності реалізації

політики безпеки в захищених системах використовують моделі безпеки як

еталони.

Однак слід зазначити, що зараз дуже розповсюджені ілюзії, що якісний

захист визначається тільки надійністю і кількістю механізмів захисту, а

формальний підхід мало що дає. Причому таке фактично негативне ставлення

до теорії захисту інформації зустрічається майже на всіх рівнях – від звичайних

користувачів до високих посадовців.

Проте неважко зрозуміти, що для кожної розробки важливою є не тільки

наявність надійних механізмів безпеки, але і можливість формально довести

захищеність системи, отж е, необхідна наявність формальних моделей безпеки,

щоб впевнити користувачів в захищеності системи. Побудувавши формальну

модель захисту і довівши, що вона є коректною, і сис те ми , що побудов а н і на її

основі, дійсно безпечні (відповідно до законів, стандартів, політики компанії і

т.д.), і, д ал і, п ро д ем о н стр у в ав ш и , щ о р еа ліз ац ія си сте м и під тр и м ує цю модель,

розробники можуть переконливо аргументувати захищеність системи.

Значною мірою наведена точка зору пояснюється тим, що формальному

підходу притаманний цілий ряд принципових труднощів:

19

• як правило математична модель політики безпеки розглядає систем у

захисту в деякому стаціонарному стані, коли діють захисн і механізми, а опис

дозволених чи недозволених дій не змінюється. У дійсності ж ІТС проходить

шлях від повної відсутності захисту до повного оснащення її захисними

механізмами; при цьому система ще і керується, тобто дозволені і недозволені

дії в ній динамічно змінюються, а це досить важко урахувати;

• відомі на даний час методики оцінки захищеності являють собою в

основному лише необхідні умови захищеності, а бажано б у л о б мати і достатні

умови;

• необхідні (а краще, достатні) умови поки не вдається сформулювати

не тільки у вигляді, який можна достатньо легко і просто перевірити та

виконати на практиці, але навіть у вигляді, добре зрозумілому будь-якому

користувачу, а не тільки висококваліфікованому фахівцеві;

• схеми інформаційних потоків і правила керування ними зазвичай є

неповними чи використовують концепції, що важко формалізуються. Це

ускладнює процесс створен ня моделей безпеки або навіть унеможливлює доказ

їхньої безпеки;

• як правило схеми інформаційних потоків носять статичний характер і

визначають поділ інформаційних потоків тільки в штатному режимі роботи.

Такі аспекти, як додавання компонентів у систему або їхн є видален н я, зазвичай

залишаються за рамками цих схем і правил, то му що ці операції складно

формалізувати. Відповідно, вони залишаються за рамками моделей безпеки і

порядок здійснення таких операцій визначається розробниками конкретних

систем у приватн ому порядку, що знову ж приводить до втрати доказовості і

неадекватної реалізації моделі безпеки;

• за результатами автоматизац ії в ІТС можуть з'являтися нові об'єкти,

що не відповідають вже введеним поняттям. Відповідно, вони не присутні в

схемах інформаційних потоків і не враховуються п равил ами керуван ня цими

потоками. Тим часом очевидно, що контроль доступу до подібних об'єктів

може мати ключове значення для безпеки всієї системи в цілому;

20

• у ході реалізації моделі безпеки можуть з'явитися неконтрольовані

потоки інформації, оскільки в ІТС користувачі не можуть маніпулювати

інформацією безп о се р ед нь о і вико ри с то в у ю ть про г ра м ні зас о би , що мо ж у ть

незалежно від їхньої волі створювати небажані неконтрольовані інформаційні

потоки;

• існуюча методологія проєктування захищених систем є ітеративним

процесом усунення знайдених слабкостей, некоректностей і несправностей.

Причому ряд злочинних дій не блокується принципово: протидія даним

загрозам про сто виводиться в обл асть організаційно-технічних заходів, що

фактично означає відмовлення (ігнорування) цілих класів загроз;

• має місце виняткове різноманіття систем, для яких необхідно

вирішувати задачу захисту інформації (операційні системи, С КБД , локальні чи

корпоративні мережі і т.д.);

• розробка та впровадження інформаційних технологій (зокрема, і

засобів захисту) зараз набуло вибухового характеру, внаслідок чого теорія

просто не встигає за практикою. Має місце парадоксальна ситуація: практика не

базується на теорії, а теорія вчасно не використовує досягнення практики;

• швидкість створення та розпов сюдж ення новітніх засобів захисту

створює чисто психологічну і небезпечну, проте дуж е розповсюджену, ілюзію –

навіщо ця теорія, коли все уже і так зроблено і добре працює.

В даний час майже всі моделі безпеки базуються на представленнях

об'єктно-суб'єктної моделі [19]. Існують і інші напрямки фор ма льн ого

моделювання, зв'язані з описом рівня захищеності [39], процесів захисту [41],

системи захисту [62] і ін.

Значно більш діючим і розповсюдженим поки виявилося використання

неформальних описових і класифікаційних підходів. Замість формальних

викладок тут використовується різноманітні прийоми категорію вання:

порушників (за цілями, кваліфікацією і доступними обчислювальними

ресурсами); інформації (за рівнями критичності і конфіденційності); загроз (за

способами р еалізації, місцями реалізації і т.д.), засо бів захисту (за