Вайнштейн Ю.В., Демин С.Л., Кирко И.Н. и др. Основы информационной безопасности

Подождите немного. Документ загружается.

ГЛАВА 5. ОБЕСПЕЧЕНИЕ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

ОБЪЕКТОВ ИНФОРМАЦИОННОЙ СФЕРЫ ГОСУДАРСТВА

В УСЛОВИЯХ ИНФОРМАЦИОННОЙ ВОЙНЫ

5.1. Основные направления обеспечения информационной безопасности

Коммуникационные сети, связывающие компьютеры и рабочие

станции, необходимы для получения максимальных преимуществ от

инвестиций в компьютерные ресурсы. Однако сети требуют строгого

информационного контроля и повышенной безопасности. Задача состоит в

широком распространении информации между теми, кто нуждается в ней, с

гарантией того, что информация сохраняет свойства надежности,

целостности и конфиденциальности на достаточно высоком уровне.

За последние годы компьютер принес серьезные изменения в

технологию работы с информацией в производственной среде. Большинство

организаций имеет несколько больших компьютеров, часто расположенных

на вычислительных центрах. Эти большие компьютеры, обеспечивающие

работу с базами данных, связаны между собой с помощью одной или

нескольких сетей, использующих те или другие доступные сетевые

технологии. Центральные процессоры могут относиться к разным машинным

архитектурам, приспособленным для оптимального выполнения конкретных

приложений. Сети, связывающие эту смесь машин, имеющих разные

операционные системы, позволяют отдельным сотрудникам совместно

использовать данные из информационных банков данных и выполнять

индивидуальные вычислительные процессы на персональных компьютерах

или рабочих станциях. Кроме того, локальные вычислительные сети (ЛВС)

объединяют рабочие станции и службы на производственных территориях,

внутри зданий и в функциональных подразделениях.

Возможны сотни рабочих станций или персональных компьютеров,

связанных друг с другом, а также с центральными процессорами и серверами

ЛВС. Если рассматривать вопросы безопасности, то пользователь,

соединившись с такой сетью, фактически становится администратором

данных. Можно выделить данные, обработать их при помощи своих не

тестированных прикладных программ и послать результат по любому

сетевому адресу. С помощью персонального компьютера пользователь может

61

изменить свои права доступа и преодолеть существующие процедуры

локального контроля.

5.2. Отличия сети от вычислительного центра

Вид, разнообразие и серьезность проблем, с которыми встречаются при

защите информации на сетевых микрокомпьютерах, заметно отличаются от

того, с чем имеют дело на вычислительных центрах или при работе

приложений в режиме разделения времени, где ряд терминальных устройств

присоединен к центральной машине. Важные отличия с точки зрения

безопасности показаны в табл. 2.

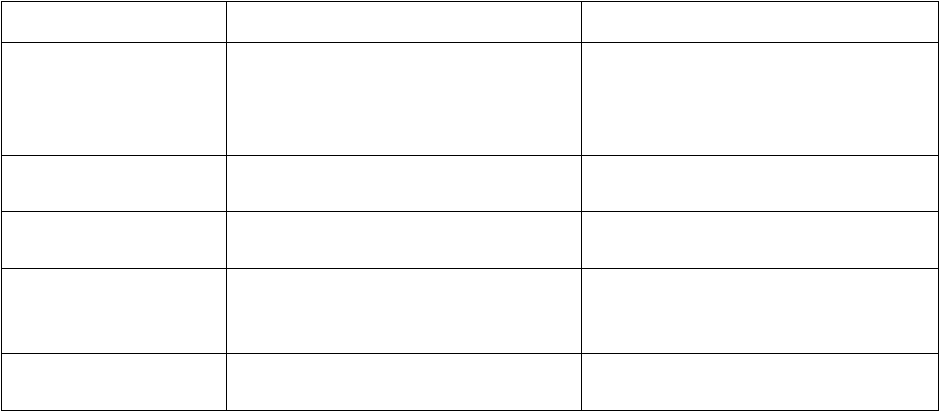

Таблица 2

Отличия сети от вычислительного центра с точки зрения безопасности

Объект Вычислительный центр Распределенная сеть

Среда

В пределах

идентифицированной группы

пользователей, работающих с

приложением

Потенциально открыта через

межсетевые соединения

Информационная

база

Определена и контролируема

Не определена: средства

контроля – у пользователя

Информационный

поток

Двусторонний Неограниченный

Физический

контроль доступа

Зависит от физической

структуры банка данных

Относительно менее важен,

поскольку данные

распределены

Логический

контроль доступа

Защищает файлы

Защищает файлы и целостность

сети

В отличие от средств физического и логического контроля,

сосредоточенных в одном месте, что типично для схемы безопасности

вычислительного центра, сеть требует следующих мер информационной

безопасности:

– контроль доступа ко всем информационным файлам, доступным по

внутренней сети и по внешним сетям;

62

– контроль работы авторизованного сотрудника с файлом, с которым ему

разрешено работать;

– контроль доступа к сетевому трафику;

– установление эффективных средств идентификации и аутентификации для

каждого участника, будь то физическое лицо или логический объект, а также

для каждого компонента сети;

– контроль доступа к сетевым ресурсам (включая центры регистрации и

учета, коммуникационные контроллеры, входные устройства и различные

серверы), физический и логический, как из центральных доменов, жестко

связанных или напрямую подключенных устройств, так из удаленных

пунктов, по телефону или через межсетевые соединения;

– контроль распространения информации с целью предотвращения ее

несанкционированного распределения или утечки к неавторизованным

сетевым станциям или пользователям.

К защищенным системам относятся такие аппаратные и программные

средства, которые разработаны с учетом требований безопасности обработки

информации, содержащихся в соответствующих государственных

документах и обладают проверенными в ходе сертификационных испытаний

ФСТЭК России защитными свойствами. Установлено девять классов

защищенности автоматизированных систем от НСД, распределенных по трем

группам.

В табл. 3 показаны возможные случаи риска, а также элементы

безопасности, применяющиеся по отношению к каждому случаю. Другие

вопросы безопасности отражены в таблицах 6-8 в приложении Б.

В модели сетевой безопасности связь между различными элементами

безопасности выражается математически:

2121

CCAPPfS

, (1)

где S – полная безопасность системы, P

1

– физическая безопасность, P

2

–

персональная безопасность (доверие и сознательность), A –

административный контроль, C

1

– безопасность при передаче данных, C

2

–

безопасность компьютерной обработки данных. Каждый элемент может

изменяться в интервале от 0 (потеря безопасности) до 1 (полная

безопасность). Использование формул «нечеткой логики» для вычисления

63

эффективности каждого элемента в производственной ситуации может

обеспечить форму оценки риска для сети. Очень хорошая защита находится в

интервале от 0,8 до 0,9, в то время как значение меньшее, чем 0,3, должно

внушать тревогу. Такая оценка может оказаться полезной в этом случае.

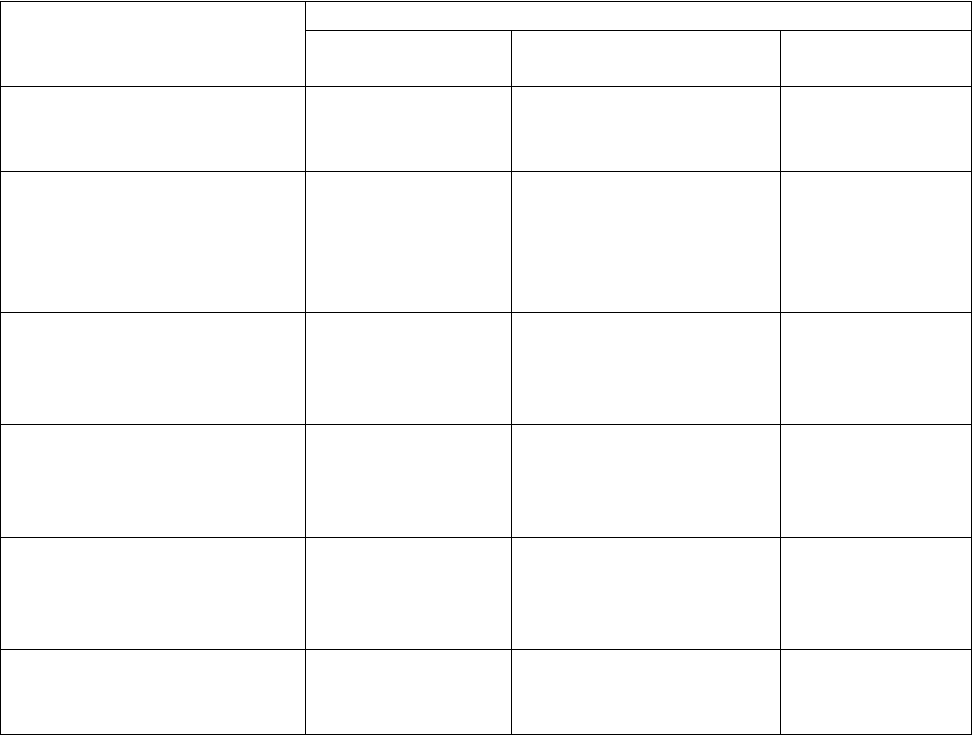

Таблица 3

Угрозы безопасности и меры, применяемые в каждом случае

Риск

Применяемые элементы безопасности

Физические Технические

Организацион

ные

Неавторизованный доступ к

информации на сетевых

файлах

Защищенные

файл-серверы

Система контроля

доступа; шифрование

входа в сеть

Процесс

авторизации

Прослушивание с помощью:

1) физического

подключения;

2) регистрации уровня

излучения

1)защищенные

файл-серверы

2)экранирование

терминальных

устройств

Шифрование

Работа с файлом:

1) неавторизованная;

2) авторизованная, но

недостаточно

1) контроль доступа к

файлу;

2) гранулированность

контроля входа в сеть

Несанкционированное

распределение

информации

Программные

ограничения,

связанные с метками

конфиденциальности

Административн

ый контроль за

использованием

списков рассылки

Несанкционированное

использование

привилегированного

доступа

Защищенные

сетевые

устройства

Гранулированность

контроля входа в сеть.

Ограничение

привилегий

Физическое нападение на

сетевые компоненты

Защищенные

сетевые

устройства

5.3. Детали реализации

5.3.1. Контролируемый доступ к информационным системам

В соответствии с Федеральным законом от 27 июля 2006 года № 149-

ФЗ «Об информации, информационных технологиях и защите информации»

64

информационная система – совокупность содержащейся в базах данных

информации и обеспечивающих ее обработку информационных технологий

и технических средств. Контроль доступа к информационным файлам

является центральной проблемой безопасности. Не следует всерьез

надеяться, что все нежелательные или неавторизованные лица будут

находиться за пределами инфраструктуры сети, хотя бы потому, что

существует слишком много соединений с неконтролируемыми средами

(такими как коммутаторы линий связи, другие сети и телефонные линии).

Существенной мерой безопасности является детальный контроль пункта, где

имеется информация. Контроль доступа к файлам означает, что система

безопасности способна аутентифицировать пользователей, после чего

определить, какие элементы информации каждый аутентифицированный

пользователь авторизован получить. Такая система предполагает, что

обладатель информации принял решение относительно ценности

информации и способен указать, кто может видеть информацию или

работать с ней. Здесь указано на то, что безопасность информации является

частью общего процесса, называемого управление информационными

ресурсами.

Доступ к файлам обычно контролируется через профиль пользователя,

который описывает индивидуального пользователя в терминах прав,

связанных с его работой. Когда пользователь подтверждает контролирующей

системе требуемую идентичность, используя опознавательный знак

(например, пароль или физический идентификатор, такой как отпечаток

пальца или пластиковую карту), система определяет права доступа

пользователя к информации, обращаясь к имеющейся таблице прав доступа.

Вторым способом является обеспечение каждого пользователя паролем или

другими средствами, позволяющими получить доступ к его файлу. Этот

подход имеет ряд недостатков и редко используется за пределами

персональных вычислительных систем, где отдельные лица могут иметь

пароли для защиты личных файлов.

В настоящее время ряд аутентификационных систем, разработанных

для сетевого применения, обеспечивает защищенный интерфейс для

универсальных компьютеров. В них пользователь обычно имеет

пластиковую карту или генератор сигнала, который подтверждает сигнал от

подключаемого процессора на центральном узле. Такие системы позволяют

65

координировать профиль пользователя на центральном процессоре с

процессом индивидуальной сетевой аутентификации.

Порядок действий:

1. Понимать процесс аутентификации пользователей, предлагаемый

изготовителем ЛВС, используемой на предприятии; большинство систем

безопасности позволяет иметь некоторую свободу применения. Выбрать

метод, который наилучшим образом подходит к деятельности предприятия и

ценности информации, но дает уверенность в наличии сетевого контроля.

2. Требовать от каждого пользователя наличия уникального персонального

идентификатора. Не позволять пользователям совместно использовать

аутентификационные знаки ни при каких обстоятельствах. Помните, это

важно для установления ответственности, если предприятие желает

сохранять контроль над сетевыми ресурсами (см. ниже: установление

эффективной идентификации и аутентификации).

5.3.2. Контролируемая активность на файловом уровне

После подключения пользователь может быть ограничен в своей

деятельности. Эти ограничения связаны с той работой, которая разрешена

пользователю. Например, инспектор отдела кадров может иметь доступ к

ведомости по зарплате в определенном узле сети, но не может изменять

значений выплат. Этот вид контроля основывается на правах, таких, как

только чтение, перемещение, изменение и так далее, обычно

устанавливаемых как часть файлового контроля и включаемых

персональным идентификатором пользователя.

По сравнению с работой пользователя за одним компьютером, такие

ограничения деятельности в среде ЛВС приобретают критическое значение,

так как существует большая потенциальная возможность того, что

неавторизованная сторона окажется способной найти путь к файлу.

Порядок действий:

1. Убедиться, что владелец данных для каждого файла установил права

деятельности каждого пользователя или класса пользователей, имеющих

авторизованный доступ. Это особенно важно, если информация имеет

большую ценность.

66

2. Убедиться, что привилегии авторизованной деятельности соответствуют

текущим производственным потребностям. Одним из способов является

периодическое получение от владельца данных сигнала об окончании

привилегий. Это следует делать, по меньшей мере, один раз в год для

каждого файл-сервера ЛВС.

5.3.3. Контролируемая активность на уровне записей

Внутри файла, записанного на диске файл-сервера ЛВС, можно найти

различные наборы записей. Запись – совокупность данных. Обычно записи

хранятся как базы или документы. Базовая запись – документ, который

связан с бумажным документом. Она может иметь одну или несколько

страниц данных, размещаемых как текст, таблицы, графика или их

комбинация. Один или большее количество документов могут быть

сохранены в файле базы данных.

Для минимальных целей защиты следует ограничить доступ к секциям

файла, подобно тому, как это делается в физическом процессе работы над

письменным документом. Желательно, с учетом компьютерной мощности,

чтобы можно было также определять разрешение при обращении к

вложенным разделам и записям. Таким образом, логический носитель

файлов мог бы быть открытым для общего доступа, но, устанавливая

ограничения, основанные на аутентификации пользователя, можно было бы

отвергать доступ к отдельным записям или документам. Во многих случаях

это весьма желательно. Рассмотрим случай юридической фирмы или отдела

кадров, где предполагается, что только специальные люди видят конкретные

документы. Способность ограничивать доступ на уровне, более низком, чем

файл – дополнительная защита.

5.3.4. Контролируемый доступ к сетевому трафику

Для очень важной или секретной информации, необходимо, чтобы

случайные наблюдатели или подключающиеся нарушители не были бы

способны наблюдать сетевой трафик. В некоторых случаях, информационная

секретность может быть нарушена с помощью анализа сетевого трафика.

Характер потока сообщений в сети может открыть объем производственных

67

операций между отдельными пользователями, часы пиковой нагрузки,

переводы платежей и т.д. без фактического знания содержания сообщений.

Когда информация с высоким значением передается по сети, наблюдатель

может получать важные данные, только контролируя трафик передачи.

В случаях, когда сетевой трафик должен быть защищен, шифрование

является единственным эффективным средством защиты. Шифрованная

информация – поток данных, который кодируется посредством прохождения

через сложный алгоритм, производящий неповторяющийся шифр.

Шифрование обычно выполняется автоматически компьютерными

аппаратными процессами. В некоторых случаях, шифрование может

вызываться как поставляемая сервисная программа.

Сегодня ряд систем шифрования основан на алгоритме шифрования

данных AES (Rijndael). Более перспективная методика для сетевых

приложений - система шифрования с открытыми ключами. Криптосистема с

открытым ключом использует свойства больших простых чисел, чтобы

позволить каждому пользователю ввести ключ, затем расшифровать или

декодировать входящие сообщения, используя второй, секретный ключ.

Среди преимуществ такой системы – способность подписать сообщение (т.е.

доказать идентичность автора или подлинность текста) и устранение

обременительных требований по распределению ключей.

Порядок действий:

1. Понимать процесс шифрования, доступный на вашей локальной

вычислительной сети, или установить программное обеспечение или

оборудование для шифрования.

2. Определить важные/рискованные операции сетей предприятия. Экономно

применять шифрование в нужном случае. Случайное важное

производственное сообщение может считаться в безопасности, если оно

смешано с другим трафиком, но если важные сообщения часто встречаются в

данном звене сети, то шифруют это звено.

5.3.5. Установление эффективной идентификации и аутентификации

68

Эффективное управление информацией требует, чтобы можно было бы

идентифицировать каждый сетевой объект, к которому можно обращаться

или на котором можно обрабатывать информацию. Объекты могут быть

людьми или сетевыми средствами, такими как файл-серверы, принтеры и

центральные процессоры. Идентификация состоит из уникального имени или

кода для каждого объекта. Для людей это могло бы быть реальным именем,

псевдонимом, табельным номером сотрудника или любой другой уникальной

формой. Для других объектов, идентификатор может быть назначенным

именем или кодом. Важное требование, чтобы каждый идентификатор был

уникальным. Это создает проблемы в большом производстве с сотнями

соединенных рабочих станций и десятками серверов баз данных. Многие

реальные или назначенные имена или коды оказываются слишком

избыточными. Должен быть другой способ.

Решение заключается в использовании идентификаторов, в которых

применяется иерархический подход, и которые связаны с конкретным

подразделением. Рассмотрим сетевое имя, которое состоит из трех частей:

объект, подразделение (или другой организационный уровень) и страна. Имя

пользователя могло бы быть следующим "Иван

Кузнецов/Производство/Россия". Конечно, части можно сократить:

ИКузнецов/Произв/Ро, при отсутствии дублирования сокращения для

другого подразделения или страны. Следует обратить внимание, что данная

проблема является более сложной, чем традиционный идентификатор,

используемый для доступа к одиночному, автономному компьютеру. С

потенциалом для 10000 имен и 1000 положений, и с возможным наличием

нескольких И. Кузнецовых, гарантия уникальных идентификаторов требует

планирования. Тот же самый подход может использоваться для других

объектов – например, при использовании той же самой организации и

страны: "Принт-сервер_2/Производство/Россия" или, ПС2/Произв/Ро. Этот

тип идентификатора напоминает схему адресации в сети и позволяет

провести быстрый, эффективный поиск и идентификацию.

Аутентификация относится к доказательству требуемого тождества.

Хотя пароль – наиболее типичный опознавательный знак, он имеет много

слабостей. Более достоверная аутентификация включает использование

физических характеристик или биометрических данных, таких как отпечатки

пальцев, голос, сканирование сетчатки – которые не могут быть изменены и,

69

с достоверностью, уникальны. Лучшими являются также системы «запрос-

ответ», которые основаны на знании пользователем процедуры доступа, и

физические опознавательные знаки, такие как карманные генераторы кода,

которые скоординированы с центром безопасности сети.

Использование знаков аутентификации (токенов), отличных от паролей

или в добавление к ним, вовлекает дополнительные компоненты системы,

обычно сочетающие программное обеспечение и аппаратные средства, чтобы

обеспечить взаимодействие опознавательного средства и системы. Генератор

паролей отвечает на сигнал от терминального устройства, генерируемый

центральным процессором, и обеспечивает доступ к клавиатуре. Очевидно,

что система должна использовать команды или дополнительные схемы для

обеспечения необходимого сервиса. Из-за стоимости (и потому что

производители до сих пор не обеспечивают встроенную безопасность)

большинство сетевых систем продолжают использовать парольную

аутентификацию.

При использовании паролей, следует убедить пользователей хорошо

соблюдать дисциплину. Сегодня почти все неавторизованные проникновения

в сетевые компьютерные системы происходят от небрежности в

проектировании или реализации системы, включая ошибки пользователей

или пренебрежение парольной дисциплиной. Для разумной эффективности,

пароли должны состоять не менее чем из шести символов, не быть легко

угадываемыми, но относящимися к пользователю, и изменяться не реже, чем

каждые 90 дней. Чем длиннее пароль, тем больше сложностей

предполагаемый злоумышленник имеет при его получении с помощью

угадывания или вычисления.

Конструкция пароля оказывает прямое воздействие на безопасное

время, или время, в течение которого пользователь может ощущать

безопасность от перехватчика, который пытается угадать (или вычислить

пароль). В качестве примера можно утверждать, что увеличение длины

пароля только на один символ заметно увеличивает безопасное время: если

ожидаемое безопасное время для трехсимвольного пароля составляет около

трех месяцев, безопасное время для пароля из четырех символов составляет

семьдесят восемь месяцев.

Так же важна форма пароля. Пользователь должен быть в состоянии с

определенностью его помнить (и не испытывать неудобств, вынуждающих

70