Симонович С.В. (ред.) Информатика для юристов и экономистов

Подождите немного. Документ загружается.

между текстовой, графической и мультимедийной частью содержания — оно

также зависит от числа клиентов, производительности оборудования и

пропускной способности каналов связи.

Обратите внимание на то, что поиск оптимума между текстовым, графическим и мультимедийным

содержанием далеко не тривиальная задача. Простейших рекомендаций в этом вопросе быть не может.

По-настоящему квалифицированно найти нужное соотношение может только Web-мастер, обладающий

одновременно навыками дизайнера, программиста, инженера, редактора и психолога. При отсутствии таких

специалистов используют метод проб и ошибок, хотя примеры ошибок, к сожалению, в Сети найти проще, чем

примеры достижений.

Динамичность Web-страниц. Динамичность Web-страниц также имеет

двойной смысл. Ее можно рассматривать как динамичность оформления и как

динамичность содержания. Динамичность содержания еще характеризуют

термином обновляе-мость.

С динамичностью содержания все просто: чем она выше, тем лучше, но,

как мы уже говорили, обеспечение содержательности — наиболее трудоемкий

процесс. Обновляемое содержание можно создавать — это требует наличия

подготовленных авторов и редакторов, или приобретать — это требует системы

поставки и штата референтов. Динамичность оформления часто путают с

динамичностью содержания и пытаются статичное содержание «оживить»

приемами динамического оформления. Динамичность оформления дает эффект,

если не снижает уровень доступности и сочетается с динамичностью

содержания. В противном случае она позволяет ненадолго задержать

случайного посетителя, но не повышает коэффициент возврата. Решающую

роль всегда играет содержательность, а остальные факторы находятся в тонком

динамическом балансе.

Интерактивность Web-страницы опять-таки связана с ее

содержательной ценностью, поскольку для клиента интерактивность

воспринимается как возможность управления порядком просмотра содержания.

В отдельных случаях при недостатке содержания создают развлекательную

интерактивность, например дают клиенту возможность сыграть с сервером в

незамысловатую игру, но самую высокую ценность имеет интерактивность

содержательная. Возможность подробно ознакомиться с товарами и

рассмотреть их с разных сторон, интерактивно сравнить цены на

представленные товары с ценами других участников рынка, наглядно увидеть

рекламируемые свойства товаров в действии и управлять этим действием —

вот наиболее успешные примеры содержательной интерактивности в

электронной коммерции.

Привлекательность Web-страниц также имеет важную, хотя и не

решающую роль. Широко известны примеры, когда ведущие корпорации мира

расходуют очень большие средства (до сотен тысяч долларов США) на

разработку дизайна своих Web-узлов. Это надо понимать так, что проблемы

содержательной ценности для них уже решены и оформление имеет характер

заключительного штриха в цельной картине фирменного стиля.

Крупные корпорации не скрывают повышенных затрат на дизайн своих

Web-узлов, а наоборот широко о них заявляют. Эти заявления имеют

381

рекламный характер — их можно рассматривать как попытку массового

привлечения посетителей. Поэтому на современном рынке Web-услуг

сложилось преувеличенное представление о стоимости Web-дизайна и

целесообразности вложений в него. Вместе с тем, преувеличенная

сосредоточенность на вопросах оформления Web-страниц не всегда имеет

коммерческое обоснование. Первоклассный дизайн может заслуживать высокие

оценки как от клиентов, так и от коллег, и эти оценки могут вызывать

кратковременный приток новых клиентов, но к повышению коэффициента

возврата дизайн имеет опосредованное отношение. Ведущую роль в данном

случае, как всегда, имеет предоставляемое содержание или сервис.

Виртуальные платежные эрзац-средства. Успешная коммерческая

деятельность в Интернете требует затрат. Прежде чем удастся достичь высоких

показателей коэффициента возврата клиентов, приходится вкладывать средства

в авторов и редакторов (фактор содержания), в инженеров (фактор

доступности), в программистов (факторы динамичности и интерактивности) и в

дизайнеров (фактор привлекательности). Необходимо также приобрести

аппаратные и программные средства для реализации избранных технологий.

Если же достаточных средств нет, ищут другие решения, например не в

стремлении увеличить коэффициент возврата старых клиентов, а в попытке

увеличить приток новых клиентов — сетевые формы маркетинга позволяют это

сделать. Для баннерных и рейтинговых систем рекламы предложены методы

увеличения относительной популярности Web-ресурсов за счет более частой

инициализации рекламных баннеров компаний или их ссылок на Web-

страницах рейтинговых систем.

Инициализацию рекламных баннеров и рейтинговых ссылок клиенты

выполняют щелчком левой кнопки мыши. Щелчок по-английски — click

(«клик»). Поскольку серии щелчков («кликов»), сделанные в нужное время и в

нужном месте, могут приводить к эффектам роста популярности Web-узлов без

капиталовложений в их содержание, оформление и обновление, то «клики»

приобретают коммерческую ценность и становятся виртуальным эрзац-

средством для внутренних расчетов в Интернете. Сообщают примерную оценку

стоимости «клика» — от 7 до 12 долларов США за тысячу щелчков.

Деятельность исполнителей щелчков в Интернете координируют

неформальные иерархические структуры, занимающиеся приемом заказов на

проведение «рекламных кампаний» и распределением средств, поступающих от

заказчиков, между непосредственными исполнителями. Очень часто расчеты с

исполнителями производятся не в денежной, а в натуральной форме

предоставления сетевых услуг — чем больше заработал исполнитель, тем

больший объем услуг он получает. На этом, в частности, была основана

маркетинговая кампания, получившая в 1999 г. широкую популярность в США,

когда клиентам бесплатно устанавливались домашние компьютеры в обмен на

обязательство ежедневно в течение определенного времени заниматься

активизацией и просмотром баннерной рекламы.

В связи с развитием таких нетрадиционных подходов к маркетингу, в

настоящее время возникла модель бесплатной поставки программного

382

обеспечения в обмен на демонстрацию баннерной рекламы. Эта модель

называется bannerware. Работа полученной из Сети программы сопровождается

постоянным отображением рекламы. Рекламные баннеры сохраняются на

жестком диске клиента и могут отображаться даже во время автономной

работы (в отключенном от Сети состоянии).

В минуты существования соединения с Интернетом программа

подгружает из Сети новые баннеры и отправляет своим владельцам «отчет о

проделанной работе».

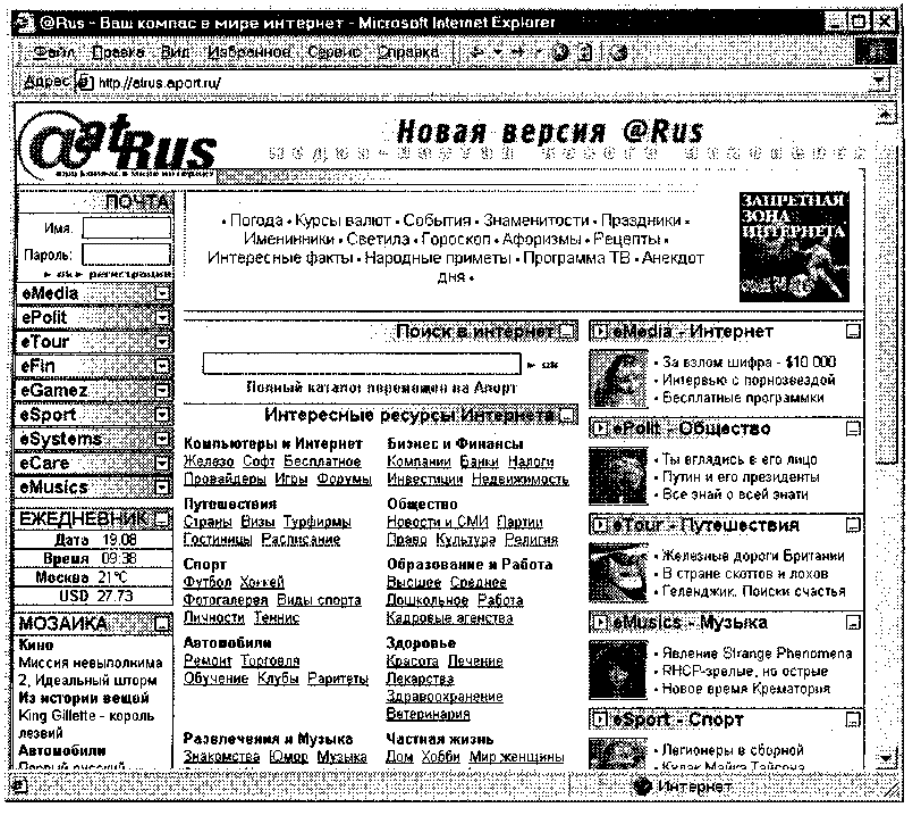

От поисковых систем к Web-порталам. Если поставить задачу найти

Web-сервисы или Web-узлы, обладающие наиболее высоким коэффициентом

возврата клиентов, то нетрудно догадаться, что это поисковые системы. Их

услугами пользуются сотни миллионов клиентов Интернета, причем

большинство пользуется одними и теми же поисковыми системами регулярно.

Годовой цикл работы рядового пользователя составляет тысячи возвратов к

одной и той же Web-странице поисковой системы. Некоторые из крупнейших

поисковых систем обслуживают за год десятки миллиардов обращений. Даже

при том, что их услуги для клиентов бесплатны, это рекламный ресурс

огромной силы. Именно поэтому акционерный капитал крупнейших поисковых

систем оценивается миллиардами долларов США.

Конкуренция на рынке поисковых услуг — Мероприятие крайне дорогое.

В качестве примера сообщим, что поисковая система Inktomi содержит четыре

вычислительных центра, в каждом из которых работает от 100 до 166

высокопроизводительных рабочих станций. Обслуживанием системы

занимаются более 200 высококвалифицированных специалистов, из которых

более 20 докторов наук. Поисковый каталог Yahoo, например, содержит в своем

штате около 150 высококвалифицированных редакторов, круглосуточно

просматривающих World Wide Web, отбирающих и реферирующих наиболее

интересные ресурсы. Без внушительного капитала и серьезной кадровой

структуры сегодня очень трудно выступить с новыми инициативами на рынке

поисковых систем.

Вместе с тем, поиски приемов эффективного увеличения коэффициента

возврата не прекращаются. Одной из наиболее доступных и эффективных стала

концепция Web-порталов. В ее основе лежит простое положение о том, что

каждый пользователь, подключившийся к Интернету, начинает свою

навигацию в Сети с какой-то Web-страницы (она называется начальной и

задается при настройке броузера). Предприниматель, предложивший

пользователям в качестве начальной свою Web-страницу, получает заведомое

преимущество перед другими за счет гарантированно высокого коэффициента

возврата, поскольку каждое подключение пользователей к Сети

сопровождается демонстрацией его страницы.

Интересно отметить, что владелец Web-портала может не вкладывать

средства в разработку уникального обновляемого содержания. Вместо этого он

может сосредоточиться на таком простейшем сервисе, как концентрация

ссылок для быстрого обращения к поисковым системам и серверам,

поставляющим прогнозы погоды, курсы валют, биржевые котировки,

383

последние известия, результаты спортивных состязаний, новости Сети, обзоры

культуры и т. п. (рис. 10.16).

Первые Web-порталы, появившиеся в Интернете в 1996—1997 гг., были

статичными и выполняли в основном диспетчерские функции. Начав свою

работу в Сети с начальной страницы Web-портала, пользователь долго на ней

не задерживался, а переходил к тем серверам, которые ему в данный момент

необходимы. В последующие годы появление технологий создания

динамических Web-страниц сказалось и на концепции Web-порталов. Сегодня

передовые Web-порталы имеют функции настройки на интересы пользователя.

Он может сам выбрать, какие именно темы представляют для него наибольший

интерес, и его начальная страница формируется индивидуально, так что разные

пользователи Web-порталов, загружающие одну и ту же начальную Web-

страницу, наблюдают на экране совершенно разные Web-документы, то есть,

получают разную информацию.

Рис. 10.16. Поисковый каталог @Rus одновременно выполняет

функции удобного Web-портала. Сегодня по этому пути

развития идут большинство больших и малых поисковых систем

384

Концепция Web-порталов сегодня очень популярна среди предприятий

электронной коммерции. Независимо от своего основного вида деятельности

они наполняют Web-порталы универсальным и разнообразным содержанием.

Электронная коммерция и электронная почта

Возможности электронной почты в электронной коммерции значительно

меньше, чем World Wide Web. Тем не менее, эта служба активно развивается и

в ближайшие несколько лет ожидается десятикратный рост услуг электронной

почты, связанный с ее слиянием с технологиями мобильной связи.

Электронная почта Web-Mail. Рассказывая об электронной почте в

главе 8, мы уже упомянули о том, что сегодня происходит слияние электронной

почты и World Wide Web. Многочисленные Web-серверы предлагают своим

клиентам бесплатно создать у них учетные записи (открыть «почтовые

ящики»). Смысл такой бесплатной услуги становится понятен, если учесть то,

что выше было сказано о решающей роли коэффициента возврата в

электронной торговле. Как и Web-порталы, серверы Web-Mail обеспечивают

многократное обращение одних и тех же клиентов к одним и тем же Web-

адресам.

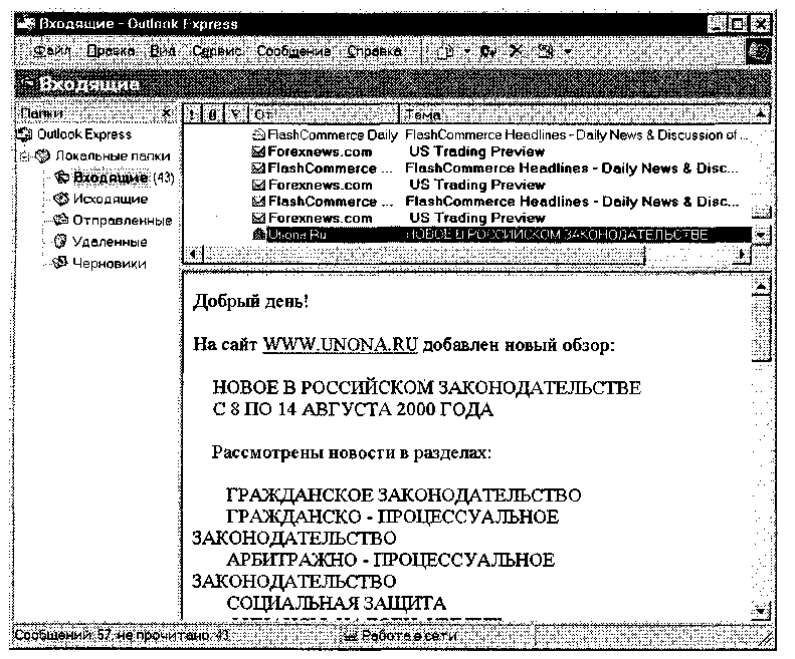

Списки почтовой рассылки. Рассмотренные выше Web-форумы —

прекрасное средство для обеспечения обратной связи с клиентурой и

повышения коэффициента возврата. Однако у них есть один недостаток,

связанный с тем, что инициализацию соединения осуществляет клиент.

Средствами электронной почты предприниматель может сам инициировать

информационный обмен.

Списки почтовой рассылки — это автоматизированные системы,

основанные на службе электронной почты и работающие как информационные

центры. Они принимают сообщения, поступающие в их адрес, составляют из

них информационные дайджесты, после чего рассылают их циркулярно всем

участникам списка. Включение новых подписчиков и исключение клиентов,

пожелавших отказаться от подписки, также происходит автоматически — для

этого клиент должен записать в поле темы сообщения определенное ключевое

слово.

С точки зрения клиента, списки почтовой рассылки представляются как

электронное средство массовой информации, регулярно доставляемое в

«почтовый ящик» электронной почты (рис. 10.17). Несмотря на ограниченные

возможности оформления, содержательная ценность сообщений может быть

очень высокой. С точки зрения предпринимателя, занимающегося электронной

коммерцией, списки почтовой рассылки — это самые экономичные средства

доведения до постоянных клиентов целесообразной информации, а если учесть

бурное развитие технологий взаимодействия электронной почты и услуг

мобильной связи, это средство имеет прекрасные перспективы на ближайшие

годы.

Списки почтовой рассылки не следует путать со средствами массовой

рассылки. Средства массовой рассылки — это специальные программы,

385

предназначенные для быстрой рассылки больших объемов корреспонденции

(при этом сведения об адресатах тоже, как правило, хранятся в виде текстового

списка или базы данных). Использование средств массовой рассылки

скомпрометировано практикой распространения незатребованной информации,

например рекламы, и ассоциируется в сознании клиентов с нарушением

сетевого этикета. Использование подобных средств считается

предосудительным и обычно пресекается сервис-провайдерами,

предоставляющими услуги связи с Интернетом. Поэтому средства массовой

рассылки реализуют специальные механизмы для отправки электронной почты

в обход 5МГР-сервера провайдера, предоставляющего услуги электронной

почты.

Ни одно уважающее себя предприятие электронной коммерции никогда

не будет использовать электронную почту для отправки незатребованной

рекламы. Интернет-сообщество высоко информатизировано, и сведения о

неблаговидных приемах немедленно становятся известны широкой

общественности. С точки зрения информированного клиента, получение

незатребованного рекламного сообщения однозначно указывает на то, что с его

отправителем ни в коем случае нельзя иметь дело.

Рис. 10.17. Список рассылки Unona.Ru занимается оповещением

заинтересованных специалистов обо всех изменениях

в отечественном законодательстве

386

Правовой режим списков почтовой рассылки — совершенно иной.

Клиенты не включаются в них иначе, как по личному заявлению. При этом в

каждом сообщении, направляемом клиенту, должен быть пункт, в котором

четко указывается последовательность действий при желании отказаться от

подписки.

Обычно списки почтовой рассылки используют для поддержки и

сопровождения товаров и услуг, предоставляемых предпринимателем.

Теоретически, рассылаемые сообщения могут содержать рекламу, но она

должна быть четко объявлена. Более корректный прием — публикация в

рассылаемых сообщениях гиперссылок на адреса URL, по которым клиенты

могут получить дополнительную информацию, если она им необходима.

Есть практика использования сообщений списков рассылки для

проведения маркетинговых исследований путем опроса клиентов. Обращаться

к ним с просьбой заполнить анкету или прислать сообщение — достаточно

некорректное и неэффективное мероприятие, поэтому используют более

простой прием. В сообщении формулируют вопрос, дают фиксированные

варианты ответа и приводят две или более гиперссылок на адреса URL.

Клиенты, избравшие тот или иной вариант ответа, инициализируют

соответствующую гиперссылку. На Web-странице, к которой ведет

гиперссылка, работает счетчик поступивших ответов. Эта технология не

перегружает клиентов и действительно дает хороший процент откликов.

Защищенная электронная почта. С помощью средств электронной

почты можно обмениваться защищенными сообщениями. Эта возможность

редко используется в модели В2С, но в договорных отношениях между

предпринимателями по модели В2В необходимость в защищенной связи очень

актуальна. Она возникает даже не потому, что им есть, что скрывать от

правительства или конкурентов. Защищенная связь нужна предпринимателям

прежде всего для идентификации друг друга и для аутентификации

целостности и неизменности сообщения. Это необходимое условие для того,

чтобы заочно заключенный договор имел юридическую силу и не возникало

предпосылок для отказа (repudiation) от взятых обязательств.

С технической точки зрения, обмен защищенными сообщениями

основывается на использовании механизма несимметричной криптографии и

средств электронной цифровой подписи. Обменявшись открытыми ключами

(по любому, даже и незащищенному каналу связи), стороны далее используют

открытые ключи партнеров для шифрования текстов сообщений, а свои

закрытые ключи для шифрования сведений о себе. Если в государстве пока нет

законодательства об электронной цифровой подписи и не действует

инфраструктура электронной цифровой подписи (нет системы сертификации

открытых ключей), то правовой режим используемых ими средств

определяется специальными положениями двустороннего договора. Здесь

важно отметить только, что эти положения не должны противоречить

законодательству в части использования нелицензированных средств ЭЦП.

Использование прочих служб Интернета в электронной коммерции

387

World Wide Web и электронная почта — это две основные службы

Интернета, на которых основывается электронная коммерция. Использование

прочих служб носит вспомогательный характер.

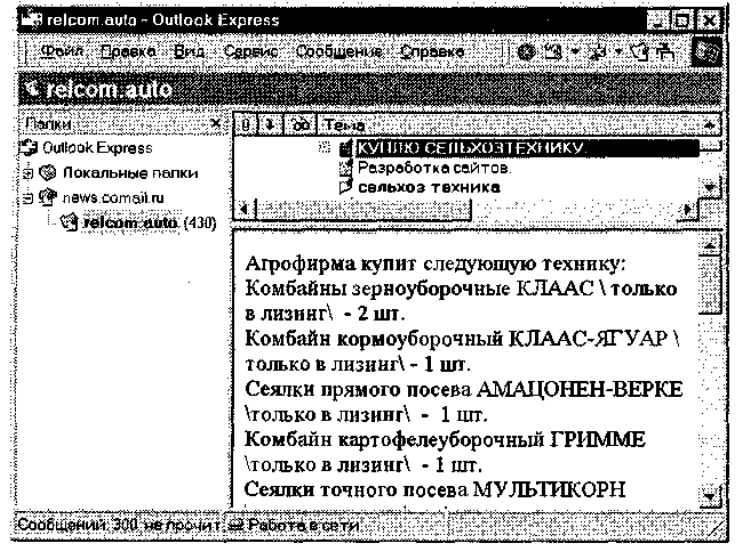

Служба телеконференций (групп новостей) обычно используется как

средство наблюдения за состоянием рынка. Предприниматели, оказывающие

услуги электронной коммерции, очень хорошо знают те группы новостей,

которым отдают предпочтение их клиенты, и регулярно просматривают ход

развивающихся там дискуссий. Это позволяет выявить круг основных

потребностей клиентов, оптимизировать свойства товаров и услуг, получить от

клиентов информацию о политике конкурентов, проверить эффективность

своих коммерческих решений, сделать прогнозы развития рынка (рис. 10.18).

В прошлые годы производители и продавцы товаров несли значительные

расходы на организацию потребительских конференций или на организацию

кампаний в печатной прессе. Сегодня не меньший объем данных для анализа

можно получить практически бесплатно, регулярно контролируя содержание

телеконференций.

Рис. 10.18. Пример сообщения телеконференции, посвященной

механическим транспортным средствам

Теоретически, систему телеконференций можно использовать для

рекламы или пропаганды товаров и услуг, но здесь важно учесть ряд тонких

моментов. Большинство групп новостей не поощряют публикацию сообщений

рекламного характера. Поэтому этими средствами надо пользоваться предельно

аккуратно и только на ранних этапах представления Web-сервера молодой

388

компании.

В последнее время сложилась практика использования в электронной

коммерции чат-форумов. Сами по себе чат-форумы имеют весьма далекое

отношение к электронной коммерции, поскольку подавляющее большинство их

пользователей не ставит перед собой потребительских задач, а решает текущие

проблемы общения и развлечения. Тем не менее, многие компании используют

это коммуникационное средство для общего повышения коэффициента

возврата, а о его благоприятной роли на электронную коммерцию мы уже

говорили.

Службу ГГР используют предприятия электронной коммерции,

занимающиеся предоставлением информационных услуг. Протокол FTP

позволяет проводить авторизацию клиентов и предоставлять им доступ к

информационным ресурсам по ее результатам. С использованием средств FTP

осуществляется поставка программных средств, платной технической

документации, художественных произведений, графических, аудио- и

видеоматериалов, информационных электронных архивов и других объектов

интеллектуальной собственности, защищенных законами об авторском праве.

Для внутренних сервисов предприятия электронной коммерции могут

применять Telnet-системы. В частности, с их помощью можно обеспечить

визуальный мониторинг деятельности складских, торговых и транспортных

служб предприятия. Особенно широко Telnet-системы используют для

управления автоматизированными торговыми сетями, например автоматами по

продаже табачных изделий, прохладительных напитков и т. п.

10.3. ТЕХНОЛОГИИ ЗАЩИЩЕННОЙ СВЯЗИ

Необходимость в защищенной связи

В электронной коммерции очень трудно обойтись без специальных

средств обеспечения защищенной связи. Защита данных нужна обеим

сторонам, особенно на этапе совершения сделки и использования платежных

средств.

При покупке товаров в Интернете с помощью платежных карт клиент

должен убедиться в том, что он имеет дело именно с продавцом, а не с лицом,

выдающим себя за него, и быть уверен, что переданные им данные не станут

доступны никому, кроме партнера, которому они адресованы. Со своей

стороны поставщик электронных услуг должен быть уверен, что он поставляет

их именно тому лицу, которое их оплатило.

Особую роль система защищенной связи играет во взаимоотношении

клиентов и банков. Клиент должен быть уверен в том, что он имеет дело с

банком, а банк должен быть уверен в том, что он получает указания на

управление счетом от лица, правомочного им распоряжаться.

Технологии защиты данных на путях транспортировки

Сегодня в Интернете и World Wide Web обычно используют две

389

технологии защищенной связи: SHTTP (Secure HTTP) и SSL (Secured Socket

Layer), — обе закреплены стандартами. Это не альтернативные технологии —

они действуют на разных уровнях и даже могут применяться совместно

(SHTTP поверх SSL).

Протокол SSL — это сеансовый протокол, он занимает промежуточное

место между прикладными протоколами (HTTP, FTP, SMTP и другими) и

транспортным протоколом TCP. Это означает, что с его помощью создается

защищенный канал связи (туннель), внутри которого можно работать с любой

службой Интернета: WWW, службой передачи файлов, электронной почтой и

другими.

Протокол SHTTP - это расширение прикладного протокола HTTP. Это

означает, что им пользуются только для защищенной связи в WWW при

взаимодействии Web-сервера и броузера. В двух словах разницу между SHTTP

и SSL можно сформулировать так: с помощью SHTTP можно отправить одно

защищенное сообщение (серверу или клиенту), а с помощью SSL можно

создать защищенный сеанс, в рамках которого можно обмениваться

многократными сообщениями. Есть еще такой подход: если нужно отправить

защищенное сообщение от клиента к серверу, например при заполнении Web-

формы или вводе пароля, то можно ограничиться протоколом SHTTP, а если

есть необходимость в двустороннем обмене данными, например при

взаимодействии с банком или электронной платежной системой, то используют

SSL.

В электронной коммерции наиболее широко применяется протокол SSL.

Программные средства, реализующие его, основаны на криптографии, как и

средства ЭЦП, однако сама криптографическая система, лежащая в основе 551,

является гибридной — в ней сочетаются несимметричные и симметричные

алгоритмы шифрования, причем сами алгоритмы могут быть любыми — это

зависит от конкретных программных средств. Простейшая модель работы 551-

соединения такова: сначала стороны обмениваются своими открытыми

ключами, затем, используя открытые , ключи партнеров, приступают к

созданию закрытого канала связи и совместно вырабатывают общий

симметричный ключ шифрования, с помощью которого в дальнейшем

обмениваются данными. Этот симметричный ключ одноразовый и называется

сеансовым ключом. Теоретически, партнеры, конечно, могли бы и не создавать

совместный симметричный ключ и ограничиться только несимметричными

методами криптографии, но они очень медленны. Их хорошо использовать для

однократной операции, например для проверки ЭЦП партнера и целостности

сообщения, но для двусторонней связи симметричные ключи удобнее, к тому

же их криптостойкость намного выше. Одноразовость же сеансового ключа

необходима, чтобы промежуточные серверы, участвующие в сеансе, не имели

достаточного времени для его компрометации. В следующем сеансе связи

сеансовый ключ неизбежно будет новым.

Протокол SSL в электронных банковских технологиях

Основная потребность в защищенной связи возникает при проведении

390