Власова Л.А. Защита информации

Подождите немного. Документ загружается.

решаются средствами разграничения доступа (блокировка возможности доступа,

запрет на изменение, мониторинг использования файлов). К сожалению,

средствами операционной системы Windows XP невозможно защитить файлы от

удаления. Windows XP позволяет устанавливать атрибут файла «только для

чтения», «скрытый» и делать файлы невидимыми в окне Проводника. Это может

служить определённой защитой от ошибочных действий пользователя. Однако и

эти файлы могут быть удалены (например, при удалении содержащей их папки).

Как сохранность данных, так и надёжная работа программного обеспечения

невозможны без решения задачи их защиты от разрушающих воздействий

компьютерных вирусов. Немаловажную роль при этом играет знание путей

попадания вируса в компьютерную систему и соблюдение мер

предосторожности при выполнении потенциально опасных действий (или отказ

от их выполнения). Вместе с тем надёжная защита от вирусов может быть

обеспечена только с использованием специальных антивирусных программных

средств.

3.3. Средства и методы обеспечения конфиденциальности

информации

В рамках направления защиты конфиденциальной информации необходимы:

организация контроля доступа к информации, защита информации от действий

нелегальных пользователей и от несанкционированных действии легальных

пользователей. Если речь идёт об авторских программных системах, важным

вопросом является защита данных от копирования.

Наиболее распространёнными мероприятиями защиты конфиденциальной

информации являются:

- разграничение доступа к данным;

- парольная защита;

- шифрование;

- скрытие данных;

- уничтожение остаточных данных;

- защита от копирования программных систем.

Большинство сетевых операционных систем располагают развитыми

средствами разграничения доступа и защиты от несанкционированного доступа

(НСД). Для скрытия и шифрования данных могут использоваться специальные

утилиты.

21

Проблема остаточных данных вызвана типичной схемой удаления файлов:

запись о файле удаляется из специальной базы данных ОС – таблицы

размещения файлов (FАТ), а занимаемое им место на диске помечается как

свободное. Таким образом, производится логическое, но не физическое удаление

файла. Незащищённая конфиденциальная информация может быть прочитана из

остаточных данных с помощью специальных утилит.

Уничтожение остаточных данных подразумевает возможность полного

удаления файлов на физическом уровне, очистку свободного дискового

пространства, включая данные из хвостовых частей последних кластеров

файлов. Эти возможности должны обеспечиваться средствами защищённой

операционной системы, Windows XP не выполняет подобных функций.

MS Office располагает собственными средствами защиты документов. Для

документов MS Office имеются возможности: ограничить доступ к документу

(парольная защита открытия документа, шифрование), установить запрет на

изменение документа или его частей, скрыть часть документа (MS Exсel). Кроме

того, приложение MS Access позволяет установить защиту на уровне

пользователя. Этот способ защиты реализует контроль доступа к объектам базы

данных и подобен методам разграничения доступа, используемым в

большинстве сетевых систем.

Можно выделить несколько обобщенных категорий методов защиты от

НСД, в частности:

• организационные;

• технологические;

• правовые.

К первой категории относятся меры и мероприятия, регламентируемые

внутренними инструкциями организации, эксплуатирующей информационную

систему. Например, присвоение грифов секретности документам и материалам,

хранящимся в отдельном помещении, и контроль доступа к ним сотрудников.

Вторую категорию составляют механизмы защиты, реализуемые на базе

программно-аппаратных средств, например, систем идентификации и

аутентификации или охранной сигнализации.

Последняя категория включает меры контроля за исполнением нормативных

актов общегосударственного значения, механизмы разработки и

совершенствования нормативной базы, регулирующей вопросы защиты

информации. Реализуемые на практике методы, как правило, сочетают в себе

элементы нескольких из перечисленных категорий.

22

Идентификация и аутентификация – взаимосвязанные методы защиты от

НСД, при их реализации часто используется криптографическое

преобразование информации (шифрование).

Идентификация – это присвоение пользователям идентификатора и

проверка предъявляемых идентификаторов по списку присвоенных.

Аутентификация – это проверка принадлежности пользователю

предъявленного им идентификатора (подтверждение или проверка

подлинности).

Под безопасностью (стойкостью) системы идентификации и аутентификации

понимается степень обеспечиваемых ею гарантий того, что злоумышленник не

способен пройти аутентификацию от имени другого пользователя.

Система идентификации и аутентификации является одним из ключевых

элементов инфраструктуры защиты от НСД любой информационной системы.

Различают три группы методов аутентификации, основанных на наличии у

каждого пользователя:

- индивидуального объекта заданного типа;

- знаний некоторой известной только ему и проверяющей стороне

информации;

- индивидуальных биометрических характеристик.

К первой группе относятся методы аутентификации, использующие

удостоверения, пропуска, магнитные карты и другие носимые устройства,

которые широко применяются для контроля доступа в помещения, а также

входят в состав программно-аппаратных комплексов защиты от НСД к

средствам вычислительной техники.

Во вторую группу входят методы аутентификации, использующие пароли.

По экономическим причинам они включаются в качестве базовых средств

защиты во многие программно-аппаратные комплексы защиты информации. Все

современные операционные системы и многие приложения имеют встроенные

механизмы парольной защиты.

Применение методов аутентификации, основанных на измерении и

сравнении с эталоном заданных индивидуальных характеристик пользователя:

тембра голоса, отпечатков пальцев, структуры радужной оболочки глаза,

сдерживается высокой стоимостью необходимого оборудования.

Если в процедуре аутентификации участвуют только две стороны,

устанавливающие подлинность друг друга, то такая процедура называется

23

непосредственной аутентификацией. Если же в процессе аутентификации

участвуют не только эти стороны, но и другие, вспомогательные, говорят об

аутентификации с участием доверенной стороны. При этом третью сторону

называют сервером аутентификации или арбитром.

Требования по работе с конфиденциальной информацией

Уровень конфиденциальности информации является одной из самых важных

категорий, принимаемых в рассмотрение при создании определённой политики

безопасности.

Классификация по степени конфиденциальности – одна из основных и

наиболее старых классификаций данных. Она применялась ещё задолго до

появления вычислительной техники и с тех пор изменилась незначительно.

Например, коммерческую информацию можно условно разбить на 4 класса по

уровню её конфиденциальности в соответствии со следующей схемой (табл. 1).

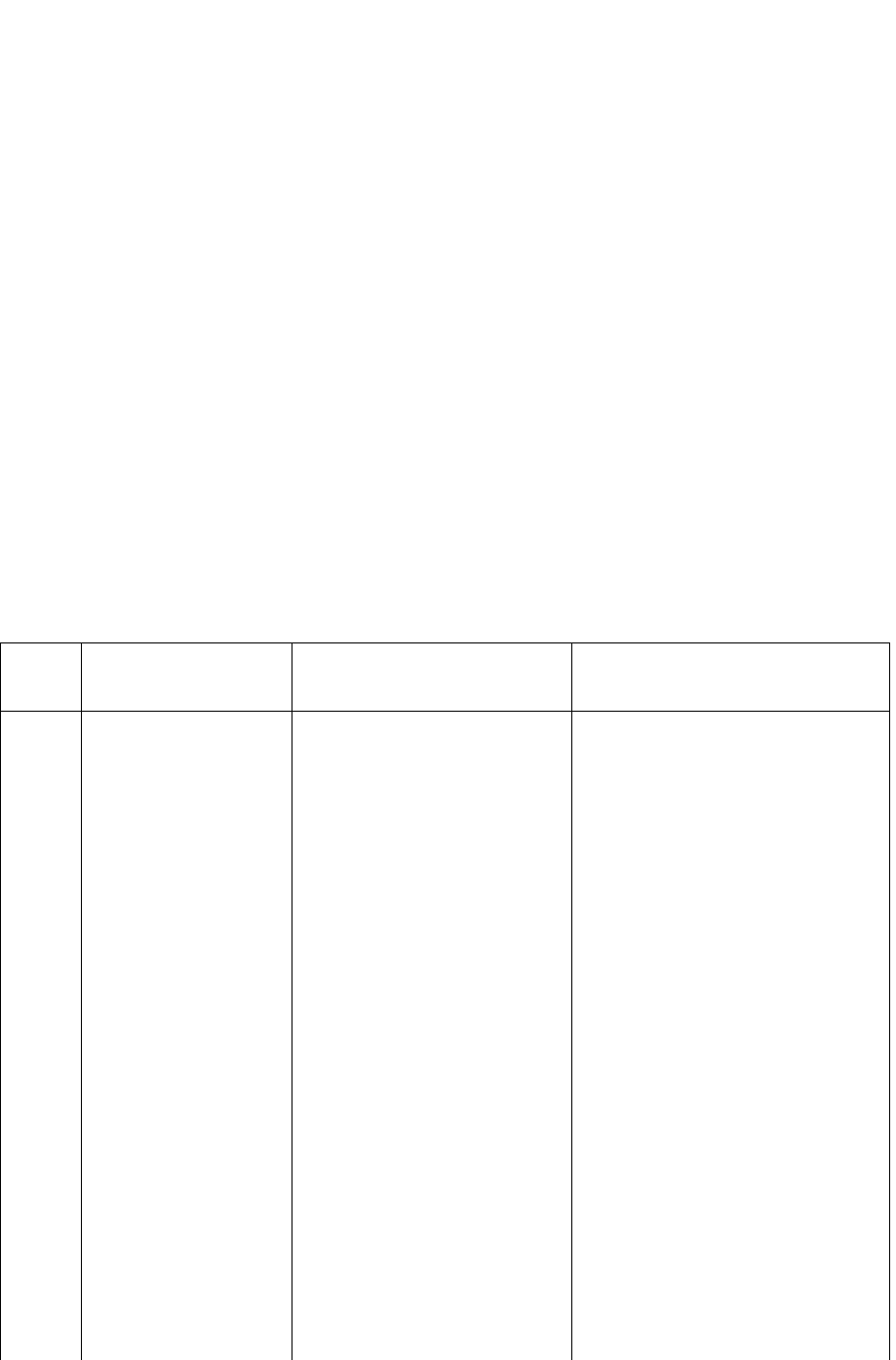

Таблица 1

Классификация конфиденциальной информации

Класс Тип

информации

Описание Примеры

0 Открытая

информация

Общедоступная

информация

Информационные

брошюры, сведения,

публиковавшиеся в СМИ

1 Внутренняя

информация

Информация,

недоступная в

открытом виде, но не

несущая никакой

опасности при её

раскрытии

Финансовые отчёты и

тестовая информация за

давно прошедшие

периоды, отчеты об

обычных заседаниях и

встречах, внутренний

телефонный справочник

фирмы

2 Конфиденцальна

я информация

Раскрытие информации

ведёт к значительным

потерям на рынке

Реальные финансовые

данные, планы, проекты,

полный набор сведений о

клиентах, информация о

бывших и нынешних

проектах с нарушениями

24

этических норм

3 Секретная

информация

Раскрытие информации

ведёт к финансовой

гибели компании

(Зависит от ситуации)

Различные классы конфиденциальной информации необходимо снабжать

различными по уровню безопасности системами технических и

административных мер.

При работе с информацией 1-го класса конфиденциальности рекомендуется

выполнение следующих требований:

- осведомление сотрудников о закрытости данной информации;

- общее ознакомление сотрудников с основными возможными методами

атак на информацию;

- ограничение физического доступа;

- полный набор документации по правилам выполнения операций с

данной информацией

При работе с информацией 2-го класса конфиденциальности к

перечисленным выше требованиям добавляются следующие:

- расчёт рисков атак на информацию;

- поддержание списка лиц, имеющих доступ к данной информации;

- по возможности выдача подобной информации под расписку (в том

числе электронную);

- автоматическая система проверки целостности системы и её средств

безопасности;

- надёжные схемы физической транспортировки;

- обязательное шифрование при передаче по линиям связи;

- схема бесперебойного питания ЭВМ.

При работе с информацией 3-го класса конфиденциальности ко всем

перечисленным выше требованиям добавляются следующие:

- детальный план спасения либо надежного уничтожения информации в

аварийных ситуациях (пожар, наводнение, взрыв);

- защита ЭВМ либо носителей информации от повреждения водой и

высокой температурой;

- криптографическая проверка целостности информации.

25

3.4. Оценка рисков и политика безопасности

Методика создания политики безопасности учреждения, организации или

предприятия состоит из учёта основных (наиболее опасных) рисков

информационных атак, современной ситуации, факторов непреодолимой силы и

стоимости программы обеспечения безопасности.

Политика безопасности – это комплекс превентивных мер по защите

конфиденциальных данных и информационных процессов на предприятии.

Политика безопасности включает в себя требования в адрес персонала,

менеджеров и технических служб. Основные направления разработки политики

безопасности:

- определение, какие данные и насколько серьёзно необходимо защищать;

- определение, кто и какой ущерб может нанести фирме в

информационном аспекте;

- вычисление рисков и определение схемы уменьшения их до приемлемой

величины.

Существуют две системы исследования ситуации в области

информационной безопасности на предприятии: методы «снизу вверх» и «сверху

вниз». Первый метод достаточно прост, требует намного меньших капитальных

вложений, но и обладает меньшими возможностями. Он основан на схеме: «Вы –

злоумышленник. Ваши действия?». То есть служба информационном

безопасности, основываясь на данных о всех известных видах атак, пытается

применить их на практике с целью проверки, возможна ли такая атака со

стороны реального злоумышленника.

Метод «сверху вниз» представляет собой, наоборот, летальный анализ всей

существующей схемы хранения и обработки информации. Первым этапом этого

метода является определение, какие информационные объекты и потоки

необходимо защищать. Далее следует изучение текущего состоянии системы

информационной безопасности с целью определении, какие из классических

методик защиты информации уже реализованы, в каком объёме и на каком

уровне. На третьем этапе производится классификация всех информационных

объектов в соответствии с их конфиденциальностью, требованиями к

доступности и целостности (неизменности).

Далее следует выяснение, насколько серьёзный ущерб может принести

фирме раскрытие или иная атака на каждый конкретный информационный

объект. Этот этап носит название вычисление рисков. Согласно одной из самых

26

простых схем вычисления рисков риском называется произведение возможного

ущерба от атаки на вероятность такой атаки.

Необходимо отметить, что классификацию ущерба, наносимого атакой,

должен оценивать владелец информации или работающий с нею персонал.

Каковы возможные последствия атак на информации? В первую очередь,

конечно, интерес представляют экономические эффекты.

1. Раскрытие коммерческой информации может привести к серьёзным

прямым убыткам на рынке.

2. Известие о краже большого объёма информации обычно серьёзно влияет

на репутацию фирмы, приводя косвенно к потерям в объёмах торговых

операций.

3. Фирмы-конкуренты могут воспользоваться кражей информации, если та

осталась незамеченной, для того чтобы полностью разорить фирму, навязывая ей

фиктивные либо заведомо убыточные сделки.

4. Подмена информации как на этапе передачи, так и на этапе хранения в

фирме может привести к серьёзным убыткам.

5. Многократные успешные атаки на фирму, представляющую какой-либо

вид информационных услуг, снижают доверие к фирме у клиентов, что

сказывается на объёме доходов.

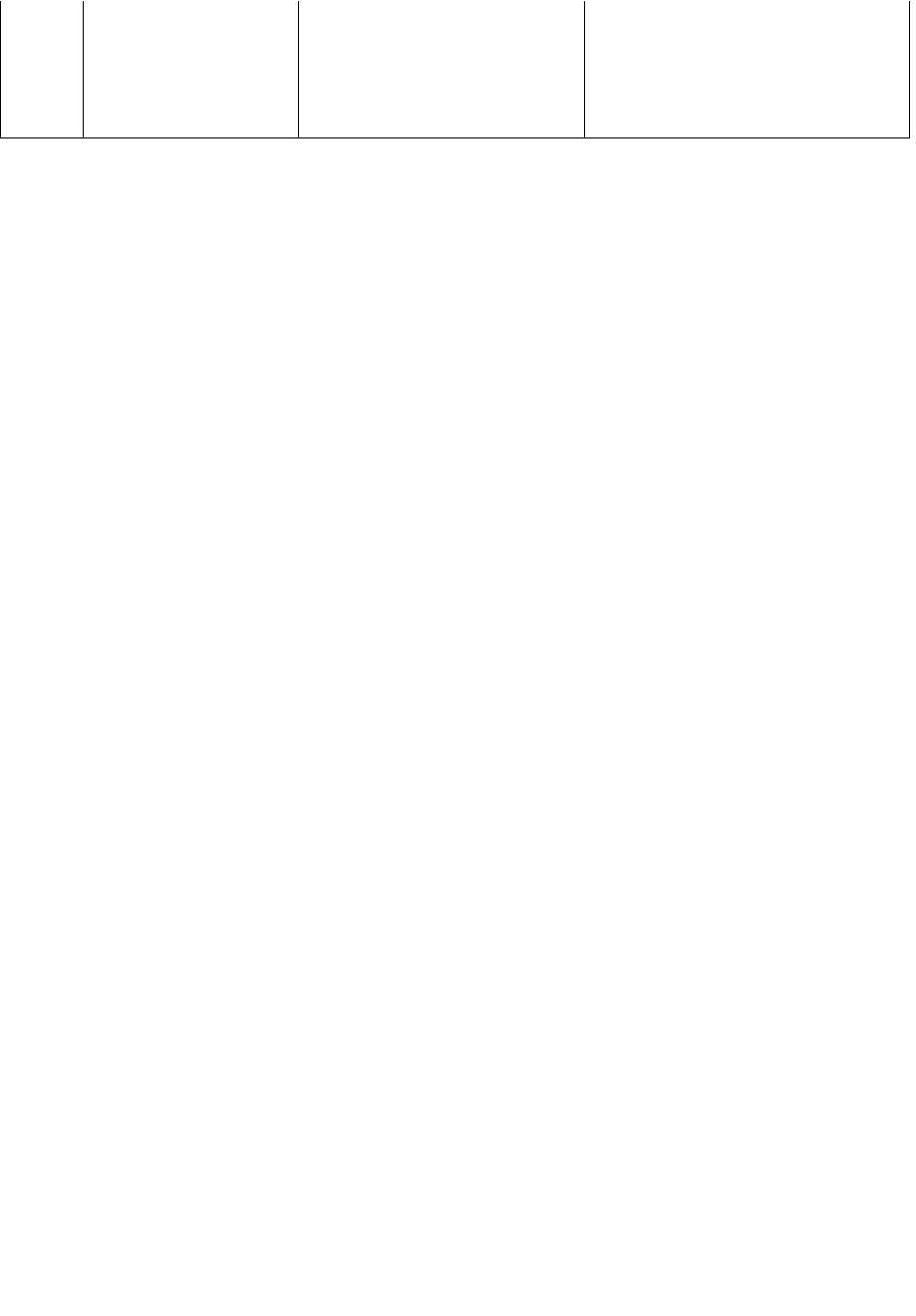

Таблица 2

Оценка ущерба от атаки

Величина

ущерба

Описание

0

Раскрытие информации принесет ничтожный моральный и

финансовый ущерб фирме.

1 Ущерб от атаки есть, но он незначителен, основные финансовые

операции и положение фирмы на рынке не затронуты.

2 Финансовые операции не ведутся в течение некоторого времени,

за это время фирма терпит убытки, но ее положение на рынке и

количество клиентов изменяются минимально.

3 Значительные потери на рынке и в прибыли. От фирмы уходит

ощутимая часть клиентов.

4 Потери очень значительны, фирма на период до года теряет

положение на рынке. Для восстановления положения требуются

крупные финансовые займы.

27

5 Фирма прекращает существование.

Ущерб от совершенной атаки может выражаться в форме:

прямых финансовых потерь, упущенной выгоды, морального ущерба.

Ущерб от атаки может быть вычислен количественно или оценен на

качественном уровне с последующим присвоением каждому уровню некоторой

количественной характеристики. Во втором случае величина ущерба

оценивается неотрицательном числом, например, следующим образом (табл. 2).

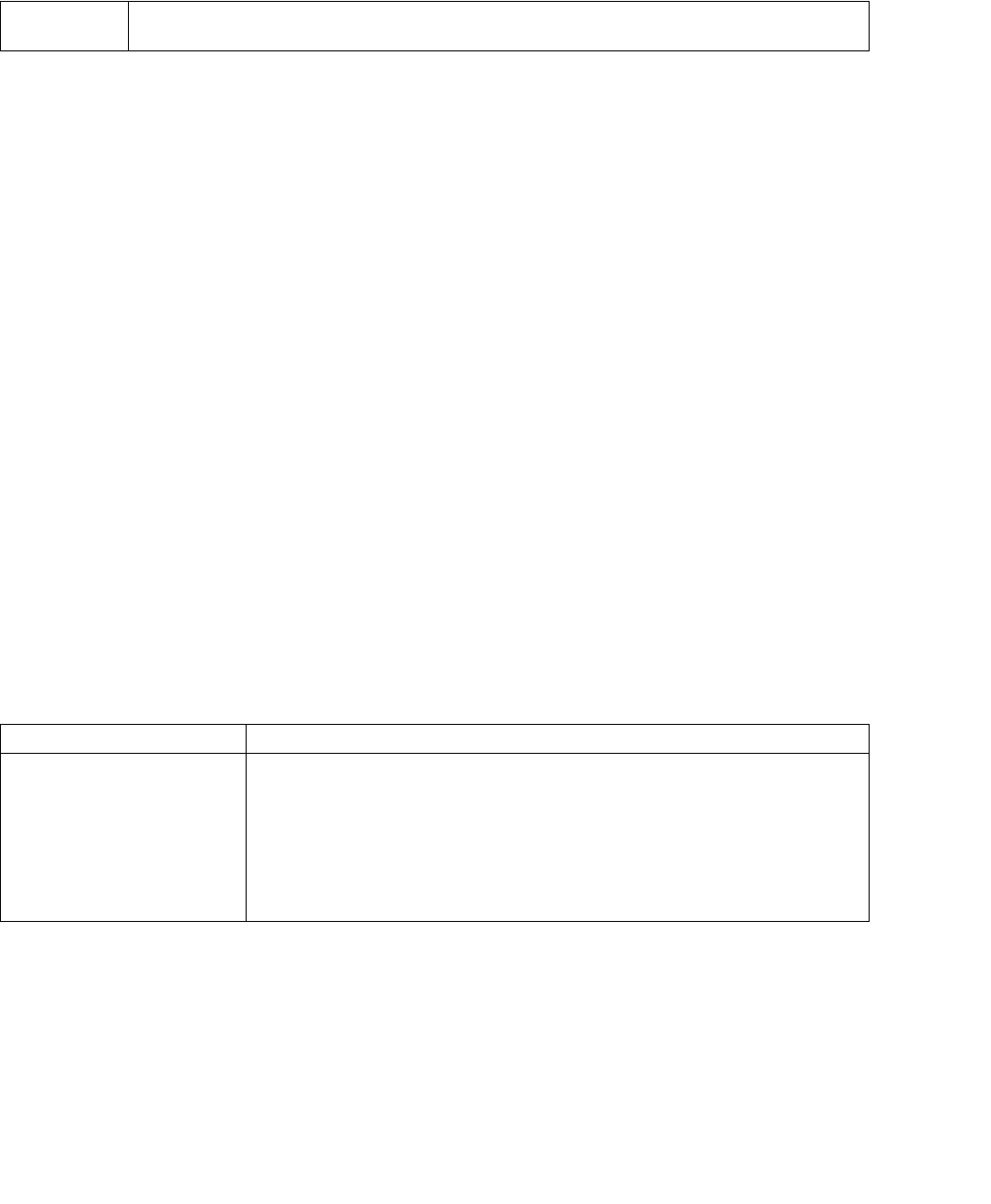

Вероятность атаки также представляется неотрицательным числом,

например, в соответствии с табл. 3.

Таблица 3

Оценка вероятности атаки

Вероятность Средняя частота появления

0 Данный вид атаки отсутствует

1 Реже, чем 1 раз в год

2 Около 1 раза в год

3 Около 1 раза в месяц

4 Около 1 раза в неделю

5 Практически ежедневно

Оценку вероятности появления атаки лучше доверять техническим

сотрудникам фирмы.

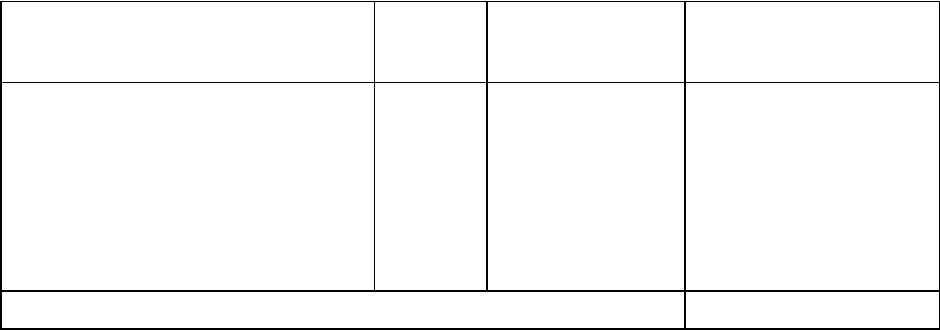

На следующем этапе составляется таблица рисков предприятия (табл.4).

Таблица 4

Оценка рисков предприятия

1'9

28

Описание атаки Ущерб Вероятность Риск (Ущерб *

Вероятность)

Спам переполнение

почтового ящика)

Копирование жёсткого

диска из центрального офиса

…

1

3

…

4

1

…

4

3

2

Итого 9

29

На этапе анализа таблицы рисков задаются некоторым максимально

допустимым риском, например, значением 7.

Сначала проверяется каждая строка таблицы на непревышение риска этого

значения. Если такое превышение имеет место, значит, данная строка – это одна

из первоочередных целей разработки политики безопасности.

Затем производится сравнение удвоенного значения (7 х 2 = 14) с

интегральным риском (ячейка «Итого»). Если интегральный риск превышает

допустимое значение, значит, в системе имеется множество мелких

недостатков в системе безопасности, которые в сумме не дадут предприятию

эффективно работать. В этом случае из строк таблицы рисков выбираются

те, которые дают самый значительный вклад в значение интегральною риска, и

производится попытка их уменьшить или устранить полностью.

На самом ответственном этапе производится собственно разработка

политики безопасности предприятия, которая обеспечит надлежащие уровни как

отдельных рисков, так и интегрального риска. При её разработке необходимо,

однако, учитывать объективные проблемы, которые могут встать на пути

реализации политики безопасности. Такими проблемами могут стать законы

страны и международного сообщества, внутренние требования корпорации,

этические нормы общества.

После описания всех технических и административных мер, планируемых к

реализации, производится расчёт экономической стоимости данной программы.

В том случае, когда финансовые вложения в программу безопасности являются

неприемлемыми или просто экономически невыгодными по сравнению с

потенциальным ущербом от атак, производится возврат на уровень, где

задавалось значение максимально допустимого риска (7 в нашем примере) и

увеличение его на один или два пункта.

В целом выбор мероприятий защиты информации производится исходя из

желаемого выполнения двух условий:

- с одной стороны, затраты на проведение мероприятий защиты

информации не должны превышать ценности защищаемой информации для

предприятия (ущерба от её раскрытия, потери);

- с другой стороны, затраты на проведение успешной атаки на

информацию должны превышать ценность этой информации для

злоумышленника.

Завершается разработка политики безопасности её утверждением у