Тимошенко А.А. Защита информации в специализированных информационно-телекоммуникационных системах

Подождите немного. Документ загружается.

51

- свойства информации, к нарушению которых может привести угроза (нарушение

конфиденциальности информации; нарушение целостности информации; нарушение

доступности информации).

2.3.3 Модель потенциального нарушителя в ИТС

Угрозы информации в ИТС реализуются нарушителями с использованием различных

уязвимостей системы.

Уязвимость системы - неспособность системы противостоять попыткам реализации

определенной угрозы или совокупности угроз (атакам).

Для ограничения множества потенциально возможных угроз и способов их реализации

(выбора тех из них, которые могут быть реализованы в условиях конкретной ИТС) важно

корректно определить модель потенциального нарушителя.

Модель нарушителя — абстрактное формализованное или неформализованное описание

нарушителя.

При определении модели нарушителя необходимо классифицировать всех потенциальных

нарушителей в ИТС на категории по их возможностям доступа к системе и, следовательно, по

возможностям использования тех или иных уязвимостей системы и наносимому ущербу.

В действующих НД ТЗИ в качестве нарушителя рассматривается лицо, которое может

получить доступ к работе со всеми включенными в состав ИТС средствами. Нарушители

классифицируются по уровню возможностей, предоставляемых им штатными средствами ИТС.

Выделяется четыре уровня этих возможностей. Классификация является иерархической, т.е.

каждый последующий уровень включает в себя функциональные возможности предыдущего:

- первый уровень определяет самый низкий уровень возможностей ведения диалога в ИТС —

возможность запуска фиксированного набора задач (программ), реализующих заранее

предусмотренные функции по обработке информации;

- второй уровень определяется возможностью создания и запуска собственных программ с

новыми функциями по обработке информации;

- третий уровень определяется возможностью управления функционированием ИТС, т.е.

воздействием на базовое программное обеспечение системы, а также на состав и

конфигурацию ее оборудования;

- четвертый уровень определяется всем объемом возможностей лиц, осуществляющих

проектирование, реализацию и ремонт аппаратных компонентов ИТС, вплоть до включения в

состав ИТС собственных средств с новыми функциями по обработке информации.

Предполагается, что в своем уровне нарушитель — это специалист высшей квалификации,

имеющий полную информацию об ИТС и КСЗ.

52

Такая классификация нарушителей является полезной для использования в процессе

оценки рисков, анализа уязвимости системы, эффективности существующих и планируемых мер

защиты. На ее основе можно (при необходимости, с уточнениями, учитывающими специфику

конкретной ИТС) ограничить круг потенциальных нарушителей и их возможностей.

2.3.4 Характеристика основных способов реализации угроз информации в

современных ИТС

Попытка реализации угрозы информации тем или иным способом называется атакой.

Известны следующие основные классификационные признаки способов реализации угроз

информации (атак):

- цель воздействия на информацию (нарушение конфиденциальности информации; нарушение

целостности информации; нарушение доступности информации);

- характер воздействия на ИТС (активное воздействие; пассивное воздействие);

- причина появления в ИТС используемой уязвимости (неадекватность реализуемой политики

безопасности особенностям реальной ИТС; ошибки административного управления; ошибки,

допущенные на этапе проектирования; ошибки, допущенные на этапе реализации);

- способ воздействия на объект атаки (с непосредственным воздействием на объект атаки; с

воздействием на систему прав доступа; с опосредованным воздействием);

- используемый для атаки компонент ИТС;

- используемые средства атаки (стандартное программное обеспечение или технические

средства; специально разработанное программное обеспечение или технические средства);

- состояние объекта атаки (объект атаки, находящийся в состоянии хранения; объект атаки,

находящийся в состоянии передачи; объект атаки, находящийся в состоянии обработки);

- уровень стека протоколов, на котором осуществляется воздействие (физический; канальный;

сетевой; транспортный; сеансовый; представления данных; прикладной).

2.3.5 Характеристика наиболее распространенных способов реализации угроз

информации, обрабатываемой в ИТС

2.3.5.1 Несанкционированный доступ

Несанкционированный доступ (НСД, unauthorized access) - наиболее распространенный

способ реализации угроз информации в ИТС. Он заключается в получении пользователем такого

вида доступа к объекту, на который у него нет разрешения в соответствии с принятой в

организации политикой безопасности.

53

Методика реализации НСД в значительной мере зависит от организации обработки

информации в ИТС, принятой политики безопасности, возможностей используемых средств

защиты, а также добросовестности администраторов и пользователей.

В подавляющем большинстве случаев НСД становится возможным из-за непродуманного

выбора средств защиты, их некорректной установки и настройки, контроля их функционирования,

а также при небрежном отношении к защите своих собственных данных.

По характеру воздействия НСД является активным воздействием, использующим любую

ошибку в системе. НСД относится обычно непосредственно к требуемому информационному

объекту, либо воздействует на информацию о санкционированном доступе с целью легализации

НСД.

НСД может быть осуществлен как стандартными, так и специально разработанными

программными средствами и к информационным объектам в любом состоянии.

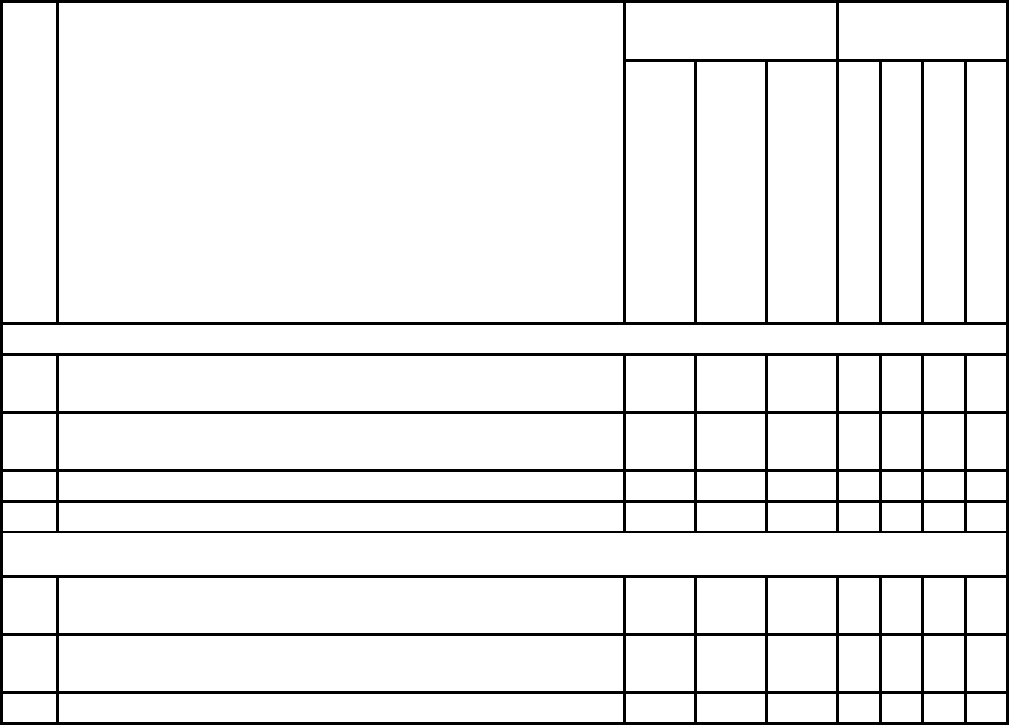

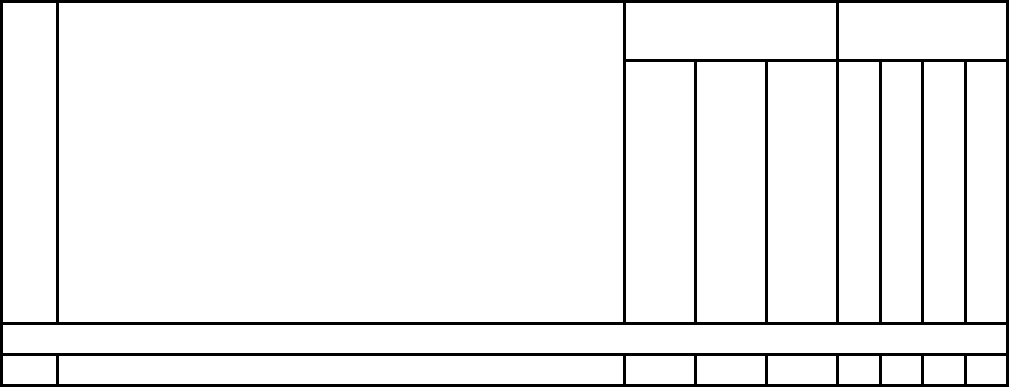

В таблице 2.1 приведена классификация атак с использованием НСД по следующим

классификационным признакам: цель воздействия на информацию; компонент ИТС, уязвимости

которого используются для атаки; уровень стека протоколов, на котором осуществляется атака.

Таблица 2.1. Классификация атак с использованием НСД

Цель

воздействия

Уровень

стека TCP/IP

№ Способ реализации угрозы (атаки)

Нарушение

конфиденциальности

Нарушение

целостности

Нарушение

доступности

Канальный

Сетевой

Транспортный

Прикладной

ФС ЛВС

1 Несанкционированный доступ к данным с целью их

просмотра/ модификации/ удаления

+ + +

2 Несанкционированный доступ к программному

обеспечению с целью его хищения/ разрушения

+ + +

3 Несанкционированный запуск программных средств

+ + + +

4 Несанкционированное получение прав доступа. + + + +

РС ЛВС

5 Несанкционированный доступ к данным с целью их

просмотра/ модификации/ удаления

+ + +

6 Несанкционированный доступ к программному

обеспечению с целью его хищения/ разрушения

+ + +

7 Несанкционированный запуск программных средств + + + +

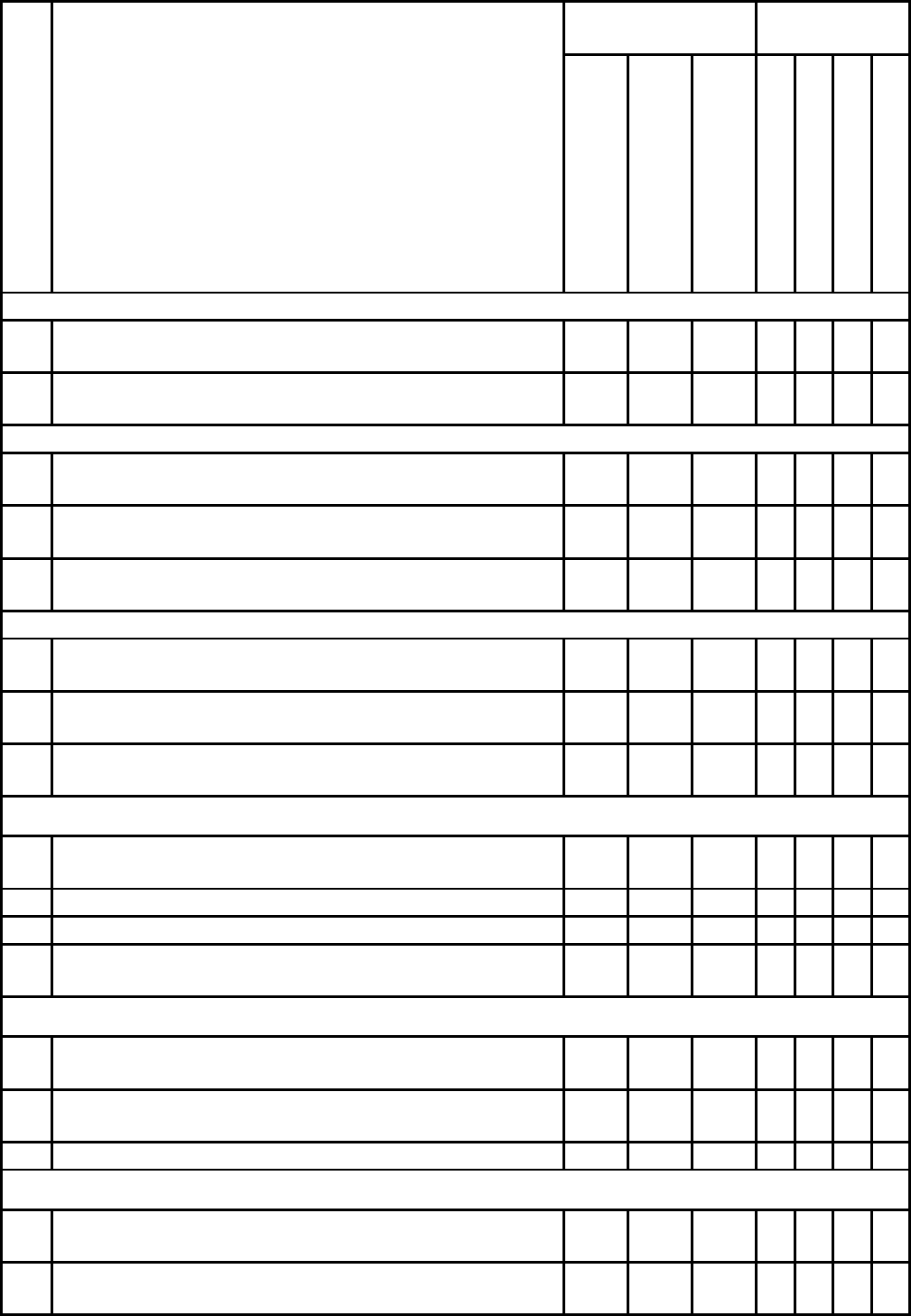

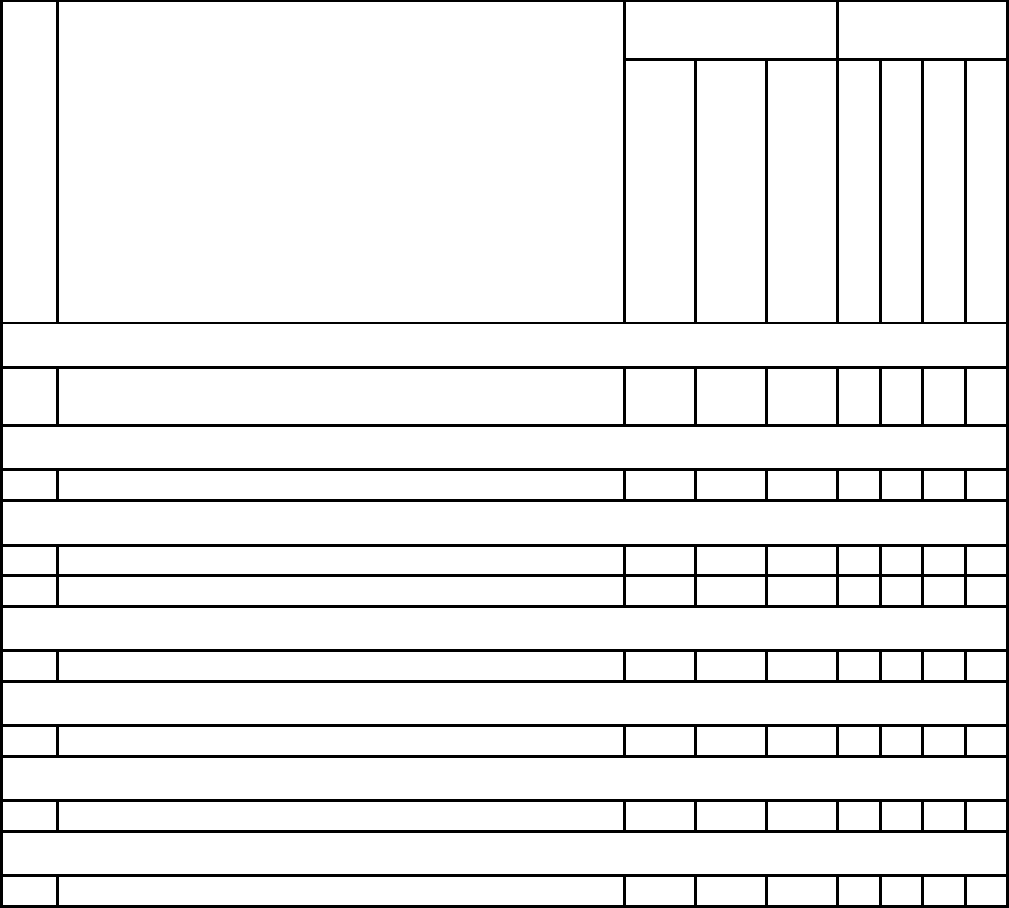

54

Цель

воздействия

Уровень

стека TCP/IP

№ Способ реализации угрозы (атаки)

Нарушение

конфиденциальности

Нарушение

целостности

Нарушение

доступности

Канальный

Сетевой

Транспортный

Прикладной

Сервер системы ЭП

8 Несанкционированный доступ к данным с целью их

просмотра/ модификации/ удаления

+ + +

9 Несанкционированный доступ к программному

обеспечению с целью его хищения/ разрушения

+ + +

Клиент системы ЭП

10 Несанкционированный доступ к данным с целью их

просмотра/ модификации/ удаления

+ + +

11 Несанкционированный доступ к программному

обеспечению с целью его хищения/ разрушения

+ + +

12 Несанкционированное использование средств

электронной почты

+ + + +

Сервер СУБД

13 Несанкционированное использование ресурсов базы

данных.

+ + + + +

14 Несанкционированное манипулирование данными в

базе данных

+ + +

15 Несанкционированное манипулирование

программами в базе данных

+ + +

Клиент СУБД

16 Несанкционированное использование ресурсов базы

данных.

+ + + +

17 Несанкционированная модификация записи БД + +

18 Несанкционированное уничтожение записи БД + +

19 Несанкционированное изменение программного

обеспечения

+ + +

Сервер приложений

20 Несанкционированный доступ к данным с целью их

просмотра/ модификации/ удаления

+ + +

21 Несанкционированный доступ к программному

обеспечению с целью его хищения/ разрушения

+ + +

22 Несанкционированное получение прав доступа. + + + +

Клиент сервера приложений

23 Несанкционированный доступ к данным с целью их

просмотра/ модификации/ удаления

+ + +

24 Несанкционированный доступ к программному

обеспечению с целью его хищения/ разрушения

+ + +

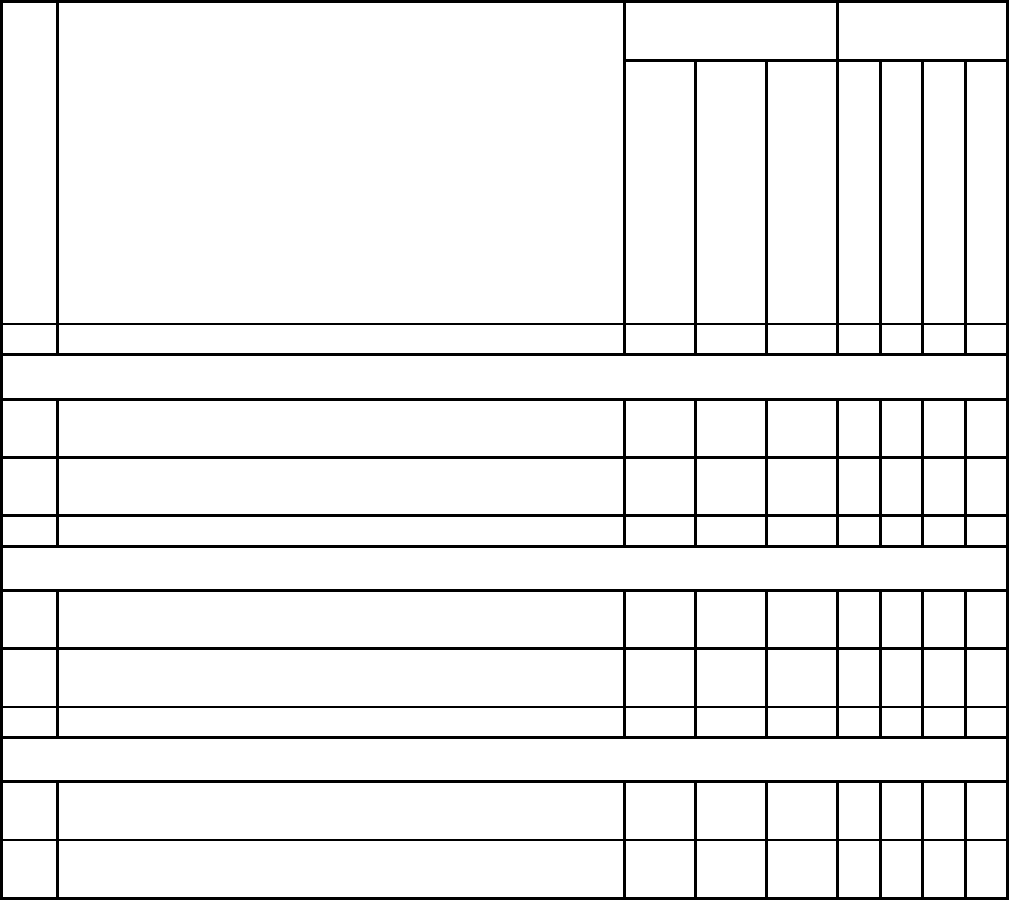

55

Цель

воздействия

Уровень

стека TCP/IP

№ Способ реализации угрозы (атаки)

Нарушение

конфиденциальности

Нарушение

целостности

Нарушение

доступности

Канальный

Сетевой

Транспортный

Прикладной

25 Несанкционированное получение прав доступа + + + +

Web-сервер

26 Несанкционированный доступ к данным с целью их

просмотра/ модификации/ удаления

+ + +

27 Несанкционированный доступ к программному

обеспечению с целью его хищения/ разрушения

+ + +

28 Несанкционированное получение прав доступа. + + + +

Web-клиент

29 Несанкционированный доступ к данным с целью их

просмотра/ модификации/ удаления

+ + +

30 Несанкционированный доступ к программному

обеспечению с целью его хищения/ разрушения

+ + +

31 Несанкционированное получение прав доступа. + + + +

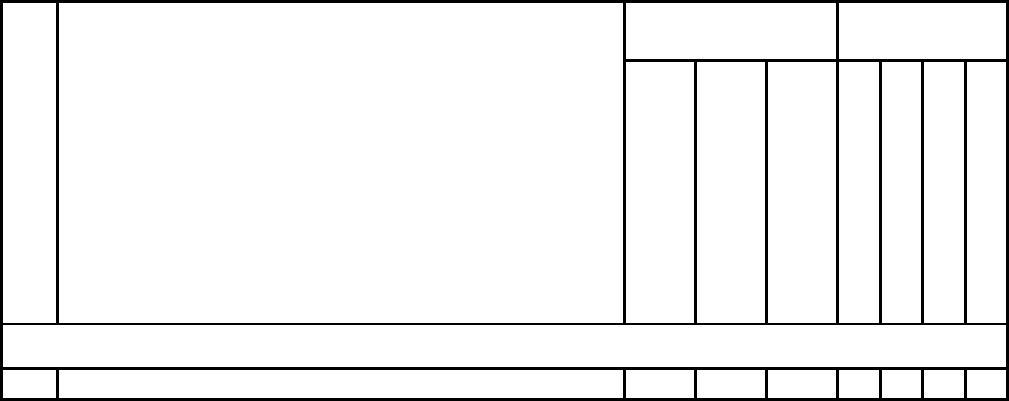

Средства маршрутизации пакетов сетевых протоколов

32 Несанкционированный доступ к данным с целью их

просмотра/ модификации/ удаления

+ + + +

33 Несанкционированный доступ к программному

обеспечению с целью его хищения/ разрушения

+ + +

2.3.5.2 Незаконное использование привилегий

Практически любая защищенная система содержит средства, используемые в

чрезвычайных ситуациях, или средства, которые способны функционировать с нарушением

существующей политики безопасности. В некоторых случаях пользователь должен иметь

возможность доступа ко всем наборам данных системы (например, при необходимости

выполнения резервного копирования). Такие средства необходимы, но они могут быть

чрезвычайно опасными. Обычно эти средства используются администраторами, операторами,

системными программистами и другими пользователями, выполняющими специальные функции.

Для того, чтобы уменьшить риск от применения таких средств, большинство систем

защиты реализует указанные функции с использованием специальных атрибутов доступа

(привилегий) - для выполнения определенной функции требуется определенная привилегия. В

этом случае каждый пользователь получает свой набор привилегий, обычные пользователи -

56

минимальный, администраторы - максимальный (в соответствии с принципом минимума

привилегий). Таким образом, незаконный захват и использование привилегий могут привести к

возможности несанкционированного выполнения определенной функции. Это может быть НСД

(частный случай), запуск определенных программ и даже реконфигурация системы.

Незаконный захват и использование привилегий возможны либо при наличии ошибок в

самой системе защиты (что, например, оказалось возможным в одной из версий UNIX), либо в

случае халатности при управлении системой и привилегиями в частности (например, при

назначении расширенного набора привилегий всем пользователям).

Нарушения, совершаемые путем незаконного использования привилегий, являются

активным воздействием, использующим любую ошибку, совершаемым с целью доступа к какому-

либо пассивному объекту, процессу или системе в целом.

В таблице 2.2 приведена классификация атак с использованием незаконного использования

привилегий по следующим классификационным признакам: цель воздействия на информацию;

компонент ИТС, уязвимости которого используются для атаки; уровень стека протоколов, на

котором осуществляется атака.

Таблица 2.2. Классификация атак с помощью незаконного использования привилегий

Цель

воздействия

Уровень

стека TCP/IP

№ Способ реализации угрозы (атаки)

Нарушение

конфиденциальности

Нарушение

целостности

Нарушение

доступности

Канальный

Сетевой

Транспортный

Прикладной

ФС ЛВС

1 Незаконное использование административных

привилегий

+ + + +

Сервер приложений

2 Незаконное использование административных

привилегий

+ + + +

Web-сервер

3 Незаконное использование административных

привилегий

+ + + +

Сервер СУБД

4 Незаконное использование административных

привилегий

+ + + +

57

2.3.5.3 Атаки "салями"

Атаки "салями" более всего характерны для систем, обрабатывающих данные о состоянии

финансовых счетов и, следовательно, наибольшую опасность такие нарушения представляют для

ИТС банковских учреждений. Принцип атак "салями" построен на том факте, что при обработке

данных о состоянии счетов используются целые единицы (центы, рубли, копейки), а при

исчислении процентов нередко получаются дробные суммы.

Причинами атак "салями" являются, во-первых, погрешности вычислений, позволяющие

трактовать правила округления в ту или иную сторону, а во-вторых, огромные объемы

вычислений, необходимые для обработки данных о состоянии счетов.

Атака "салями" – активное воздействие, с опосредованным воздействием на объект атаки,

использует ошибки, допущенные на этапе реализации системы, специально разработанное

программное обеспечение.

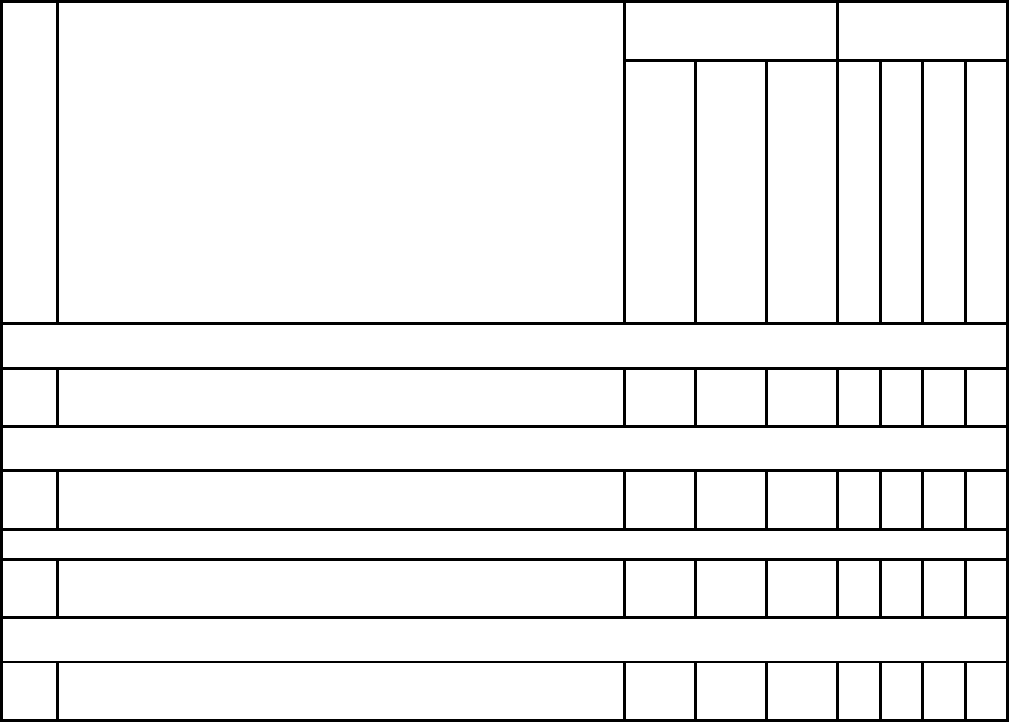

В таблице 2.3 приведена классификация атаки "салями" по следующим

классификационным признакам: цель воздействия на информацию; компонент ИТС, уязвимости

которого используются для атаки; уровень стека протоколов, на котором осуществляется атака.

Таблица 2.3. Классификация атаки "салями"

Цель

воздействия

Уровень

стека TCP/IP

№ Способ реализации угрозы (атаки)

Нарушение

конфиденциальности

Нарушение

целостности

Нарушение

доступности

Канальный

Сетевой

Транспортный

Прикладной

Сервер СУБД

1 Атака "салями" + +

2.3.5.4 Использование "Скрытых каналов"

"Скрытые каналы" - способ получения информации за счет использования средств

передачи или обработки информации, существующих в ИТС, но не управляемых КСЗ, или

наблюдения за существующими потоками информации. Например, в ИТС с реализованным

разграничением доступа к информации пользователь, не имея прав на получение интересующих

его данных, может использовать для этого обходные пути. Практически любое действие в системе

58

каким-то образом затрагивает другие ее элементы, которые при этом могут изменять свое

состояние. При знании этих связей можно хотя бы частично восстановить первопричину события.

Атаки с использованием скрытых каналов по характеру воздействия являются пассивными:

нарушение состоит только в доступе к передаваемой или обрабатываемой информации. Для

организации "скрытых каналов" может использоваться как штатное программное обеспечение, так

и специально разработанные программы. Атака обычно производится программным способом.

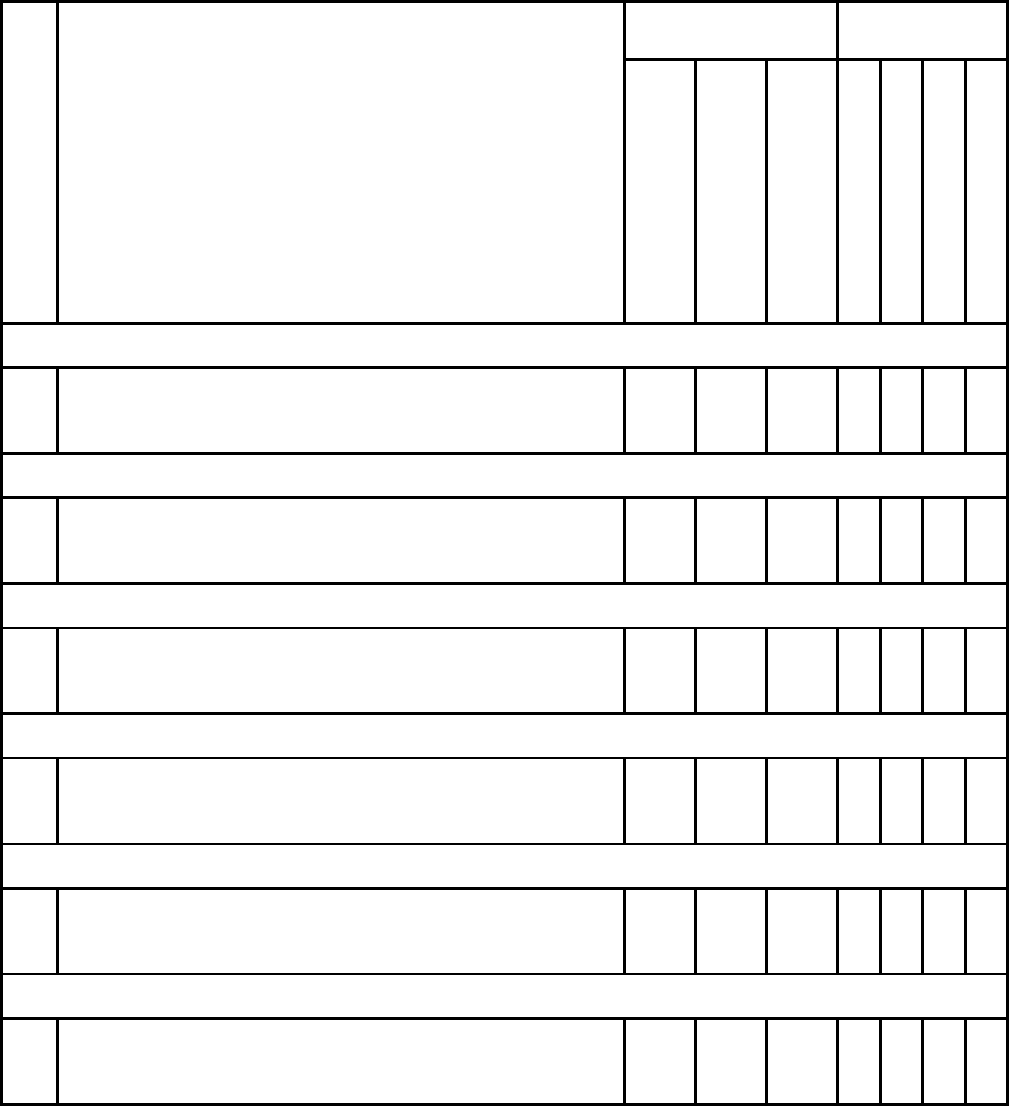

В таблице 2.4 приведена классификация атак с использованием "скрытых каналов" по

следующим классификационным признакам: цель воздействия на информацию; компонент ИТС,

уязвимости которого используются для атаки; уровень стека протоколов, на котором

осуществляется атака.

Таблица 2.4. Классификация атак с использованием "скрытых каналов"

Цель

воздействия

Уровень

стека TCP/IP

№ Способ реализации угрозы (атаки)

Нарушение

конфиденциальности

Нарушение

целостности

Нарушение

доступности

Канальный

Сетевой

Транспортный

Прикладной

ФС ЛВС

1 Анализ потока сообщений (трафика) при обмене с

РС- клиентами

+ + +

Сервер системы ЭП

2 Анализ потока сообщений (трафика) + + + +

Сервер СУБД

3 Анализ потока сообщений (трафика) + + +

4 Статистическая идентификация записи + +

Сервер приложений

5 Анализ потока сообщений (трафика) + + +

Web-сервер

6 Анализ потока сообщений (трафика) + + +

Средства маршрутизации пакетов сетевых протоколов

7 Анализ потока сообщений (трафика) + + +

Средства коммутации пакетов

8 Анализ трафика + +

59

Цель

воздействия

Уровень

стека TCP/IP

№ Способ реализации угрозы (атаки)

Нарушение

конфиденциальности

Нарушение

целостности

Нарушение

доступности

Канальный

Сетевой

Транспортный

Прикладной

Канал передачи данных

9 Анализ трафика + +

2.3.5.5 "Маскарад"

Под "маскарадом" (masquerade) понимается выполнение каких-либо действий одним

пользователем ИТС от имени другого пользователя. При этом такие действия другому

пользователю могут быть разрешены. Нарушение заключается в присвоении прав и привилегий.

Цель "маскарада" - скрытие каких-либо действий за именем другого пользователя или присвоение

прав и привилегий другого пользователя для доступа к его наборам данных или использования его

привилегий.

Примером "маскарада" может служить вход в систему под именем и паролем другого

пользователя, при этом система не сможет распознать нарушение. В этом случае "маскараду"

обычно предшествует взлом системы или перехват пароля (см. ниже).

Другой пример "маскарада" - присвоение идентификатора другого пользователя в процессе

работы. Это может быть сделано с помощью средств операционной системы (некоторые

операционные системы позволяют изменять идентификатор пользователя в процессе работы) или

с помощью программы, которая в определенном месте может изменить определенные данные, в

результате чего пользователь получит другой идентификатор. В этом случае "маскараду" может

предшествовать захват привилегий, или он может быть осуществлен с использованием какой-либо

ошибки в системе.

"Маскарадом" также называют передачу сообщений в сети от имени другого пользователя.

Способы замены идентификатора могут быть разные, обычно они определяются ошибками и

особенностями сетевых протоколов. Тем не менее, на приемной стороне такое сообщение будет

воспринято как корректное, что может привести к серьезным нарушениям в работы системы.

Особенно это касается управляющих сообщений, изменяющих конфигурацию сети, или

сообщений, ведущих к выполнению привилегированных операций.

60

"Маскарад" - это способ активного нарушения защиты системы, он является

опосредованным воздействием, то есть воздействием, совершенным с использованием

возможностей других пользователей.

В таблице 2.5 приведена классификация атак с использованием "маскарада" по следующим

классификационным признакам: цель воздействия на информацию; компонент ИТС, уязвимости

которого используются для атаки; уровень стека протоколов, на котором осуществляется атака.

Таблица 2.5. Классификация атак с использованием "маскарада"

Цель

воздействия

Уровень

стека TCP/IP

№ Способ реализации угрозы (атаки)

Нарушение

конфиденциальности

Нарушение

целостности

Нарушение

доступности

Канальный

Сетевой

Транспортный

Прикладной

ФС ЛВС

1 Маскарад (выдача себя за другого пользователя с

целью снятия с себя ответственности или же

использования его полномочий)

+ + + +

Сервер системы ЭП

2 Маскарад (выдача себя за другого пользователя с

целью снятия с себя ответственности или же

использования его полномочий)

+ + + +

Клиент системы ЭП

3 Маскарад (выдача себя за другого пользователя с

целью снятия с себя ответственности или же

использования его полномочий)

+ + + +

Сервер СУБД

4 Маскарад (выдача себя за другого пользователя с

целью снятия с себя ответственности или же

использования его полномочий)

+ + + +

Сервер приложений

5 Маскарад (выдача себя за другого пользователя с

целью снятия с себя ответственности или же

использования его полномочий)

+ + + +

Web-сервер

6 Маскарад (выдача себя за другого пользователя с

целью снятия с себя ответственности или же

использования его полномочий)

+ + + +