Филиппович Ю.Н.(сост.) Интеллектуальные технологии и системы

Подождите немного. Документ загружается.

Анна Филиппович

291

азбук Московской синодальной типографии.

М. 1807

Образцы…, 1808 Образцы литер российских, французских, не-

мецких, греческих, еврейских и арабских и

прочего, находящегося в типографии Москов-

ского университета. М. 1808

Образцы…, 1815 Образцы литер российских, французских, не-

мецких, греческих, еврейских и арабских и

прочего, находящегося в типографии Москов-

ского университета. М. 1815

Образцы…, 1826 Образцы шрифтов типографии Московского

университета. М. 1826.

Показание, 1788 Показание вновь сделанных сего 1788 года

при Императорской Академии Наук и в книж-

ной ея типографии имеющихся разных рос-

сийских и иностранных письмян.

Привилегия…, 1765 Привилегия и устав императорской Академии

трех знатнейших художеств. 1765

Пробная книга…, 1748 Пробная книга всем азбукам, знакам и типо-

графским украшениям, которые при импера-

торской типографии

Академии наук находят-

ся. СПб, 1748

САР, 1789-1794 Словарь Академїи Россїйской. Т. 1-6. – СПб.

1789-1794.

САР, 1806-1822 Словарь Академии Российской, по азбучно-

му порядку расположеный: в 6 ч. СПб, 1806-

1822.

Шицгал, 1959 Шицгал А.Г. Русский гражданский шрифт

1708-1958. – М. 1959

Шицгал, 1974 Шицгал А.Г. Русский типографский шрифт.

Вопросы истории и практика применения. –

М. 1974.

Шицгал, 1985 Шицгал А.Г. Русский

типографский шрифт.

Вопросы истории и практика применения. –

М. Изд-во «Книга», 1985.

Методические работы

С.А.Кесель

АУТЕНТИФИКАЦИЯ ПОЛЬЗОВАТЕЛЕЙ

С ИСПОЛЬЗОВАНИЕМ ОТР-ТОКЕНОВ

КОМПАНИИ VASCO

Методические указания к лабораторной работе

по дисциплине «Защита информации в АСОИУ»

Цель работы.

Ознакомиться с принципами аутентификации пользователей в сис-

темах обработки информации на основе одноразовых паролей с исполь-

зование OTP-токенов компании Vasco.

Порядок выполнения работы.

1. Изучить теоретическую часть.

2. Последовательно выполнить все задания к лабораторной работе.

3. Проверить правильность выполнения заданий.

4. Оформить отчет по лабораторной работе.

Задания к лабораторной работе.

1. Ознакомиться

с техническими характеристиками ОТР-токенов

DigipassGO3 и Digipass 250 .

2. Зайдите на демонстрационную часть сайта компании Vasco

http://www.vasco.com/products/applicationguide.html.

3. Запустите тест аутентификационных методов «только ответ» и

«запрос-ответ с использованием моделей токенов DigipassGO3 и

Digipass 250.

Содержание отчета.

1. Название и цель работы.

2. Задание.

3. Краткое описание моделей токенов и задачи аутентификации

пользователей.

4. Протоколы проведенных тестов.

Методические работы

293

Теоретическая часть

1. Аутентификация с использованием одноразовых паролей

В основе всех методов аутентификации с использованием пароля

лежит предположение о том, что только законный пользователь знает

свой пароль. При этом идентификатор пользователя злоумышленник

зачастую может легко узнать — особенно, если в качестве идентифика-

тора пользователя используется не назначаемый пользователю ID (слу-

чайная строка символов, состоящая из

букв и цифр), а так называемое

"имя пользователя". Так как обычно "имя-пользователя" — это различ-

ные варианты комбинации имени и фамилии пользователя, то опреде-

лить его не составляет большого труда. Соответственно, если злоумыш-

леннику удастся узнать еще и пароль пользователя, то ему будет легко

представиться этим пользователем.

Недостатки

использования многоразовых паролей. Насколько бы

не был пароль засекреченным, узнать его иногда не слишком трудно.

Злоумышленник может сделать это, используя различные способы атак,

основные из которых приведены ниже:

1. Кража парольного файла. Злоумышленник может прочитать па-

роли пользователя из парольного файла или резервной копии.

2. Атака со словарем. Злоумышленник, перебирая пароли

, произво-

дит в (копии) файле паролей поиск, используя слова из большого зара-

нее подготовленного им словаря. Злоумышленник зашифровывает каж-

дое пробное значение с помощью того же алгоритма, что и программа

регистрации.

3. Угадываение пароля. Исходя из знаний личных данных жертвы,

злоумышленник пытается войти в систему с помощью имени пользова-

теля

жертвы и одного или нескольких паролей, которые она могла бы

использовать

4. Социотехника. Объектами этой атаки могут быть пользователи

или администраторы. В первом случае злоумышленник представляется

администратором и вынуждает пользователя или открыть свой пароль,

или сменить его на указанный им пароль. Во втором случае злоумыш-

ленник представляется законным пользователем и просит

администра-

тора заменить пароль для данного пользователя.

5. Принуждение. Для того чтобы заставить пользователя открыть

свой пароль, злоумышленник использует угрозы или физическое при-

нуждение.

6. Подглядывание из-за плеча. Расположенный рядом злоумышлен-

ник смотрит за тем, как пользователь вводит свой пароль.

Методические работы

294

7. Троянский конь. Злоумышленник скрытно устанавливает про-

граммное обеспечение, имитирующее обычную регистрационную про-

грамму, но собирающее имена пользователей и пароли при попытках

пользователей войти в систему. Также злоумышленник может скрытно

установить на компьютер пользователя аппаратное средство — sniffer

клавиатуры, собирающее информацию, которую вводит пользователь

при входе в систему.

8. Трассировка памяти. Злоумышленник

использует программу для

копирования пароля пользователя из буфера клавиатуры.

9. Отслеживание нажатия клавиш. Для предотвращения использо-

вания компьютеров не по назначению некоторые организации исполь-

зуют программное обеспечение, следящее за нажатием клавиш. Зло-

умышленник может для получения паролей просматривать журналы

соответствующей программы.

10. Регистрация излучения. Существуют методы, с помощью кото-

рых

злоумышленник может перехватывать информацию с монитора

путём регистрации излучения, исходящего от электронно-лучевой труб-

ки. Кроме того, существуют способы регистрации не только видеосиг-

налов.

11. Анализ сетевого трафика. Злоумышленник анализирует сетевой

трафик, передаваемый от клиента к серверу, для извлечения из него

имен пользователей и их паролей.

12. Атака на "золотой пароль".

Злоумышленник ищет пароли поль-

зователя, используемые им в различных системах — домашняя почта,

игровые сервера и т.п. Есть большая вероятность того, что пользователь

использует один и тот же пароль во всех системах Для каждой из этих

атак есть методы защиты. Но большинство из этих защит обладают раз-

личными недостатками — некоторые

виды защит достаточно дороги (к

примеру, борьба с побочным электромагнитным излучением и наводка-

ми оборудования), другие создают неудобства для пользователей (пра-

вила формирования пароля, использование длинного пароля). Один из

вариантов защит от различных атак на аутентификацию по паролю —

это переход на аутентификацию с использованием одноразовых паро-

лей.

Идея использования одноразовых паролей

. Идея применения схем

одноразовых паролей явилась заметным шагом вперед по сравнению с

использованием фиксированных паролей. При фиксированном пароле

узнавший его злоумышленник может повторно его использовать с це-

лью выдачи себя за легального пользователя. Частным решением этой

Методические работы

295

проблемы как раз и является применение одноразовых паролей: каждый

пароль в данном случае используется только один раз.

Одноразовые пароли (One-Time Passwords, OTP) — динамическая

аутентификационная информация, генерируемая для единичного ис-

пользования с помощью аутентификационных OTP-токенов (программ-

ных или аппаратных). OTP неуязвим для атаки сетевого анализа паке-

тов, что является значительным преимуществом перед запоминаемыми

паролями.

Несмотря на то, что злоумышленник может перехватить па-

роль методом анализа сетевого трафика, поскольку пароль действителен

лишь один раз и в течение ограниченного промежутка времени, у зло-

умышленника в лучшем случае есть весьма ограниченная возможность

представиться пользователем посредством перехваченной информации.

Для того чтобы сгенерировать одноразовый пароль, необходимо иметь

OTP-токен.

OTP-токен

— мобильное персональное устройство, принадлежащее

определённому пользователю, генерирующее одноразовые пароли, ис-

пользуемые для аутентификации данного пользователя. Другим важным

преимуществом применения аутентификационных устройств (OTP-

токенов) является то, что многие из них требуют от пользователя введе-

ния PIN-кода. Введение PIN-кода может потребоваться:

− для активации OTP-токена;

− в качестве дополнительной информации, используемой при гене

-

рации OTP;

− для предъявления серверу аутентификации вместе с OTP.

В случае, когда дополнительно используется еще и PIN-код, в мето-

де аутентификации используются два типа аутентификационных факто-

ра (на основе "обладания чем-либо" и на основе "знания чего-либо"). В

этом случае данный метод будет относиться к двухфакторной аутенти-

фикации.

Варианты реализации

одноразовых паролей. Существует два ос-

новных варианта реализации схемы одноразовых паролей: использова-

ние разделяемого списка и вычисление OTP на стороне клиента.

Разделяемый список является простейшей схемой применения одно-

разовых паролей. В этом случае пользователь и проверяющий исполь-

зуют последовательность секретных паролей, где каждый пароль ис-

пользуется только один раз. Естественно, данный список

заранее рас-

пределяется между сторонами аутентификационного обмена. Модифи-

кацией этого метода является использование таблицы вопросов и отве-

тов, содержащей вопросы и ответы, использующиеся сторонами для

проведения аутентификации, причем каждая пара должна применяться

Методические работы

296

один раз. Существенным недостатком этой схемы является необходи-

мость предварительного распределения аутентифицирующей информа-

ции, а после того как выданные пароли закончатся, пользователю необ-

ходимо получать новый список. Такое решение, во-первых, не удовле-

творяет современным представлениям об информационной безопасно-

сти, поскольку злоумышленник может просто-напросто украсть или

скопировать список паролей

пользователя, после чего легко им вос-

пользоваться. Ну а во-вторых, постоянно ездить за новыми списками

паролей вряд ли кому-либо понравится. Вместе с тем, в настоящее вре-

мя разработано несколько методов реализации технологии одноразовых

паролей, исключающих указанные недостатки. В их основе лежит вы-

числение OTP на стороне клиента и использование

различных крипто-

графических алгоритмов.

Суть метода вычисления OTP на стороне клиента состоит в сле-

дующем:

1. Клиент и сервер имеют разделяемый "секрет".

2. В процессе аутентификации клиент "доказывает" обладание "сек-

ретом", не разглашая его.

При аутентификации используются криптографические алгоритмы:

Функции хэширования. Симметричные алгоритмы (криптография с

одним ключом) — в этом случае пользователь и

сервер аутентификации

используют один и тот же секретный ключ.

Асимметричные алгоритмы (криптография с открытым ключом) —

в этом случае в устройстве хранится закрытый ключ, а сервер аутенти-

фикации использует соответствующий открытый ключ. Обычно в ау-

тентификационных токенах используются симметричные алгоритмы.

Устройство каждого пользователя содержит уникальный персональный

секретный ключ, используемый для шифрования некоторых

данных (в

зависимости от реализации метода) для генерации OTP. Этот же ключ

хранится на аутентификационном сервере, который производит аутен-

тификацию данного пользователя. Сервер шифрует те же данные и

сравнивает два результата шифрования: полученный им и присланный

от клиента. Если результаты совпадают, то пользователь проходит про-

цедуру аутентификации.

Аутентификационные токены, использующие симметричную

крип-

тографию, могут работать в асинхронном или синхронном режиме. Со-

ответственно методы, используемые аутентификационными токенами,

можно разделить на две группы. Асинхронный режим — метод "запрос-

ответ". Синхронный режим: метод "только ответ"; метод "синхрониза-

ция по времени"; метод "синхронизация по событию".

Методические работы

297

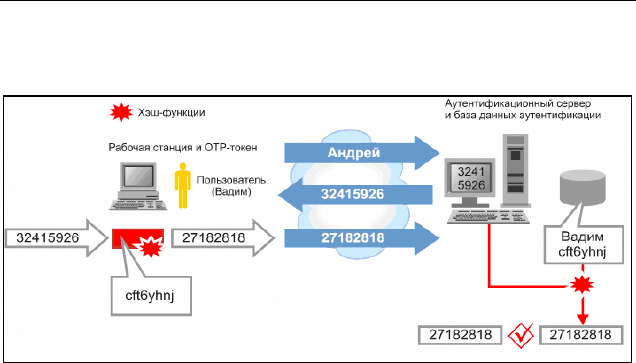

Метод "запрос-ответ". В методе "запрос-ответ" OTP является отве-

том пользователя на случайный запрос от аутентификационного сервера

(рис. 1).

Рис. 1. Метод "запрос-ответ"

Пример прохождения пользователем процедуры аутентификация

при использовании аутентификационным токеном метода "запрос-

ответ":

1. Пользователь (Вадим) вводит своё имя пользователя на рабочей

станции.

2. Имя пользователя передаётся по сети в открытом виде.

3. Сервер аутентификации генерирует случайный запрос

("32415926").

4. Запрос передаётся по сети в открытом виде.

5. Вадим вводит

запрос в свой OTP-токен.

6. Аутентификационный токен шифрует запрос с помощью секрет-

ного ключа Вадима, в результате получается ответ ("27182818"), и он

отображается на экране.

7. Вадим вводит этот ответ на рабочей станции.

8. Ответ передаётся по сети в открытом виде.

9. Аутентификационный сервер находит запись пользователя (Вади-

ма) в аутентификационной базе данных

и с использованием хранимого

им секретного ключа пользователя зашифровывает тот же запрос.

10. Сервер сравнивает представленный ответ от пользователя

("27182818") с вычисленным им самим ответом ("27182818"). В случае

совпадения значений аутентификация считается успешной.

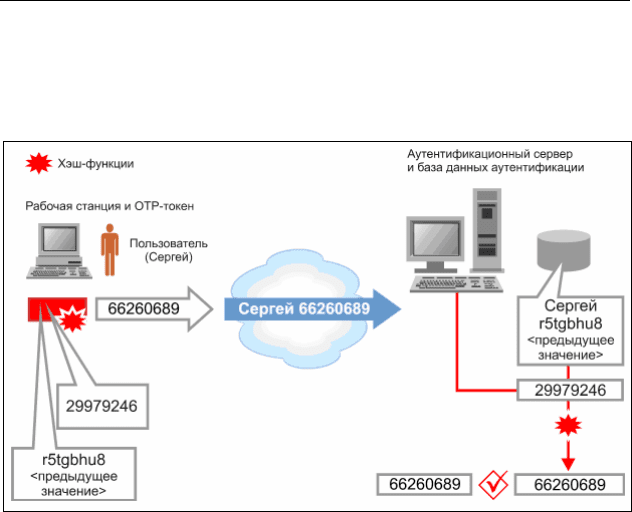

Метод "только ответ". В методе "только ответ" аутентификацион-

ное устройство и сервер аутентификации генерируют "скрытый" запрос,

Методические работы

298

используя значения предыдущего запроса. Для начальной инициализа-

ции данного процесса используется уникальное случайное начальное

значение, генерируемое при инициализации аутентификационного то-

кена. Схема прохождения пользователем процедуры аутентификации

приведена на рис. 2

Рис. 2. Метод "только ответ"

Пример прохождения пользователем процедуры аутентификация

при использовании аутентификационным токеном метода "только от-

вет":

1. Пользователь (Сергей) активизирует свой OTP-токен, который

вычисляет и отображает ответ на«скрытый» запрос.

2. Пользователь (Сергей) вводит своё «имя пользователя» и этот от-

вет ("66260689") на рабочей станции.

3. Имя пользователя (Сергей) и ответ ("66260689")

передаются по се-

ти в открытом виде.

4. Сервер находит запись пользователя (Сергея), генерирует такой

же скрытый запрос и шифрует его с использованием секретного ключа

Сергея, получая ответ на свой запрос.

5. Сервер сравнивает представленный ответ от пользователя

("66260689") с вычисленным им самим ответом ("66260689").

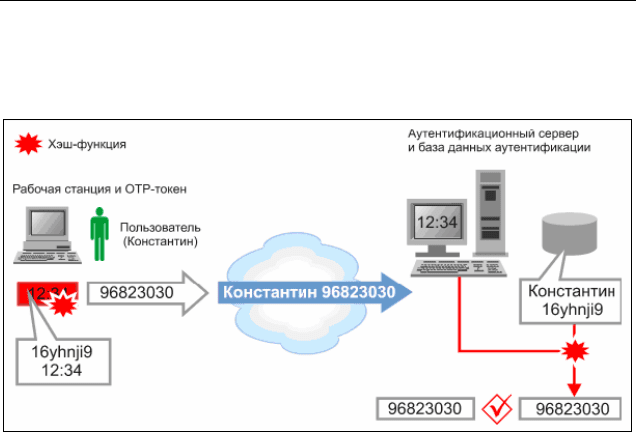

Метод "синхронизация по времени". В методе "синхронизация по

времени" аутентификационное устройство и аутентификационный сер-

вер генерируют OTP на основе значения внутренних часов. Аутентифи-

Методические работы

299

кационный токен может использовать не стандартные интервалы вре-

мени, измеряемые в минутах, а в специальном длинном интервале вре-

мени, обычно он равняется 30 секундам. Процедура аутентификации

показана на рис. 3.

Рис. 3. Метод "синхронизация по времени"

Пример прохождения пользователем процедуры аутентификация

при использовании

аутентификационным токеном метода "синхронизация по времени":

1. Пользователь (Константин) активизирует свой OTP-токен, кото-

рый генерирует OTP ("96823030"), зашифровывая показания часов с

помощью своего секретного ключа.

2. Пользователь (Константин) вводит своё имя пользователя и этот

OTP на рабочей станции.

3. Имя пользователя и

OTP передаются по сети в открытом виде.

4. Аутентификационный сервер находит запись пользователя (Кон-

стантина) и шифрует показание своих часов с использованием хранимо-

го им секретного ключа пользователя, получая в результате OTP.

5. Сервер сравнивает OTP, представленный пользователем, и OTP,

вычисленный им самим.

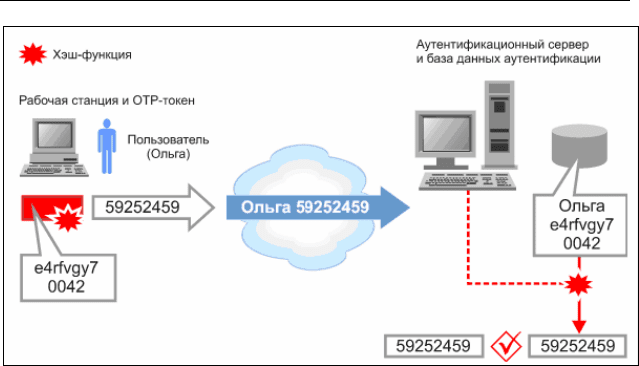

Метод "синхронизация по событию". В методе "синхронизация по

событию" аутентификационный токен и

аутентификационный сервер

ведут учет количества раз прохождения процедуры аутентификации

данным пользователем, и на основе этого числа генерируют OTP

(рис.4).

Методические работы

300

Рис. 4. Метод "синхронизация по событию"

Пример прохождения пользователем процедуры аутентификация

при использовании аутентификационным токеном метода "синхрониза-

ция по событию":

1. Пользователь (Ольга) активизирует свой OTP-токен, который ге-

нерирует OTP ("59252459"), зашифровывая значения количества раз

прохождения процедуры аутентификации данным пользователем, с по-

мощью своего секретного ключа.

2. Пользователь (Ольга) вводит своё имя пользователя

и этот OTP на

рабочей станции.

3. Имя пользователя и OTP передаются по сети в открытом виде.

4. Аутентификационный сервер находит запись пользователя (Оль-

ги) и шифрует значение количества раз прохождения процедуры аутен-

тификации данным пользователем с использованием хранимого им сек-

ретного ключа пользователя, получая в результате OTP.

5. Сервер сравнивает OTP, представленный пользователем, и OTP,

вычисленный

им самим.

Группа OATH и система HOTP. Система одноразовых паролей

HOTP (HMAC-based One-Time Password System) была разработана в

2005 году в рамках инициативы группы открытой аутентификации

OATH (Open AuTHentification) и описана в документе RFC 4226. Данная

система основана на концепции OTP-аутентификации с синхронизацией

по событию (см. п. "Метод "синхронизация по событию"). Для генера-