Щеглов А.Ю. Защита компьютерной информации от несанкционированного доступа

Подождите немного. Документ загружается.

Глава

21.

Технология программно-аппаратной защиты

перевода системы безопасности в пассивное состояние. Однако использо-

вание аппаратной компоненты приводит к дополнительному увеличению

стоимости системы защиты (дополнительная компонента должна устанав-

ливаться на каждый защищаемый объект, соответственно, на наиболее кри-

тичные объекты). Рассмотрим, можно ли осуществлять мониторинг актив-

ности системы защиты без применения аппаратной компоненты и каковы

ограничения на эффективность использования данного подхода.

Как отмечалось ранее осуществлять мониторинг активности одной про-

граммы другой программой, установленной на том же компьютере, не

имеет смысла. Остается единственная возможность осуществления мони-

торинга без применения аппаратной компоненты защиты -- осуществ-

лять его удаленно из сети: с рабочего места (выделенного компьютера)

сервера безопасности.

• 11>шд|а!м;1!гд

При защите компьютеров в составе ЛВС, как правило, используются сетевые

системы защиты, в состав которых, помимо клиентской части, устанавлива-

емой на защищаемый объект и реализующей собственно механизмы защи-

ты, включается серверная часть — выделенный компьютер администратора

безопасности, либо сервер безопасности.

Различаемые состояния защищаемого объекта и их выявление

В задачи сервера безопасности, как удаленного интерфейсного модуля

системы защиты, входят: удаленная настройка механизмов защиты, уда-

ленная обработка журналов аудита и удаленный контроль действий

пользователя на защищаемом объекте. В соответсвии с рассматриваемым

подходом сервер безопасности решает задачу удаленного мониторинга ак-

тивности системы защиты.

Основу подобного мониторинга составляет возможность различать три

состояния защищаемого объекта:

» штатный режим функционирования: защищаемый объект включен по

питанию, находится в сети, и на нем активна система защиты;

» режим отключения объекта: объект отключен либо по питанию, либо

находится не в сети (например, отсоединен сетевой кабель);

» опасный режим функционирования: объект включен, находится в сети,

но на нем система защиты переведена в пассивное состояние.

Выявление опасного режима крайне важно, т.к. при этом фиксируется

возможность удаленной атаки на сетевые объекты (компьютер не защи-

щен) [10, 16].

Очевидно, что при использовании подобной модели контроля активности

системы защиты (без применения аппаратной компоненты) должна исполь-

зоваться технология хранения и обработки данных на файл-серверах. Соот-

351

Час:ть VI. Применение средств аппаратной защиты

ветственно, данная технология может эффективно использоваться в системах

обработки баз данных, например, с использованием СУБД, реализующей

централизованное хранение и обработку баз данных на сервере.

Выявление опасного режима функционирования компьютера означает, что

на данном компьютере пассивна система защиты. С учетом этого реакци-

ей администратора безопасности может служить только противодействие

доступа с этого компьютера к другим защищаемым объектам. Для этого

администратор должен воспользоваться настройками системы защиты,

установленной на сервере, и запретить удаленный доступ к ней с незащи-

щенной рабочей станции. При этом какие-либо действия с рабочей стан-

цией, на которой система защиты переведена в пассивное состояние, ад-

министратор безопасности удаленно совершить не может, так как удален

соответствующий инструментарий

--

клиентская часть системы защиты.

Способ реализации удаленного мониторинга системы защиты

Метод удаленного мониторинга активности системы защиты с целью раз-

личия трех состояний защищаемого объекта состоит в следующем. После

установления соединения клиентской части системы защиты с сервером

безопасности, сервер безопасности находится в режиме установленного

соединения с клиентской частью. Соединение клиентской части с сервер-

ной реализуется по защищенному протоколу (как правило, поверх стека

протоколов TCP/IP) с сеансовой авторизацией и шифрованием трафика.

При разрыве соединения сервер безопасности осуществляет попытку

установить тестовое соединение с клиентской частью с использованием

какого-либо открытого протокола или команды, например, ping, реали-

зуемых на уровне ядра ОС. Если активность рабочей станции подтверж-

дена, то делается вывод, что она находится в опасном режиме — вклю-

чена по питанию, в сети (т.к. отвечает на стандартный запрос), но на

ней отсутсвует система защиты (т.к. не устанавливается клиент-сервер-

ное соединение системы защиты).

Зафиксировав данный режим функционирования рабочей станции, ад-

министратор безопасности с сервера безопасности средствами удаленной

настройки механизмов защиты клиентской части может осуществить ло-

гическое отключение серверов от опасной рабочей станции. Для опера-

тивности реакции данная процедура может быть частично либо полнос-

тью автоматизирована.

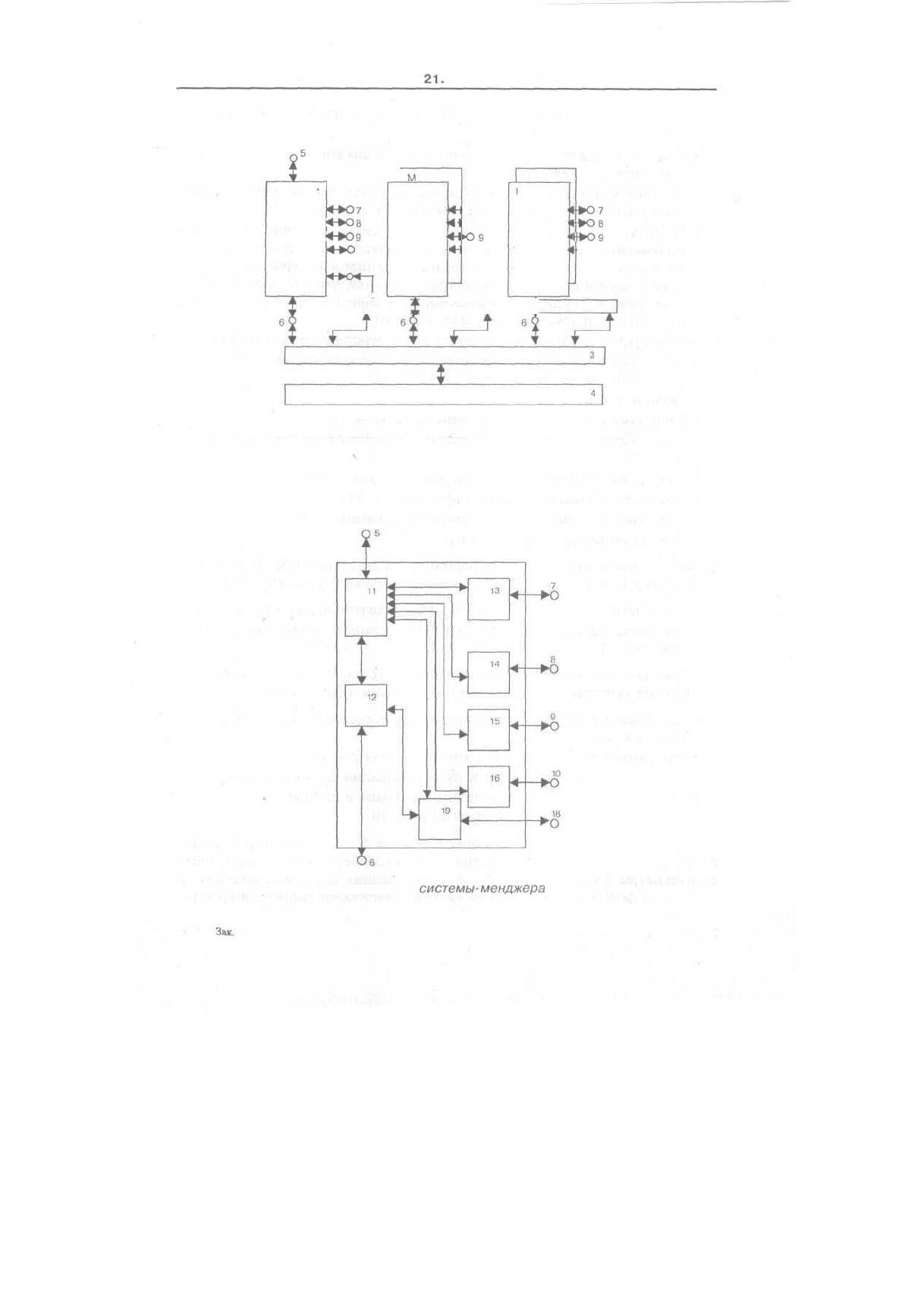

Функциональная схема системы удаленного

мониторинга активности системы

Пример реализации схемы удаленного мониторинга активности системы

защиты [26], использованной автором в

КСЗИ

«Панцирь», приведен на

рис. 21.4. Пример реализации

системы-менджера

защиты информации, ус-

танавливаемой на выделенный сервер безопасности, приведен на рис. 21.5.

352

Глава

21.

Технология программно-аппаратной защиты

J-

'

1

4ХЭ7

4-ХЭ8

4ЧЮ9

мню

ю

18

1 '

\

М

1

•41

+

1

44

•41

•

Ю 7

Ю 8

Ю9

ю ю

N

•

•

•

•

Ю7

Ю8

1Ю9

Ю ю

17

I

1

4

Рис. 21.4. Пример реализации схемы

удаленного мониторинга активности системы защиты

Рис. 21.5. Пример реализации

системы-менджера

защиты информации,

устанавливаемой на выделенный сервер безопасности

12

Зак.

369

353

Часть VI. Применение средств аппаратной защиты

На схемах, приведенных на рис. 21.4 и рис. 21.5, использованы следую-

щие обозначения:

•

система-менджер

защиты информации, устанавливаемая на выделен-

ный сервер безопасности -- 1;

»

М

систем-агентов (клиентских частей системы защиты) защиты

информации,

устанавливаемых на рабочие станции — 2;

• N систем-агентов (клиентских частей системы защиты) защиты

информации, устанавливаемых на информационные серверы — 2 (си-

стемы-агенты рабочих станций и информационных серверов в общем

случае идентичны, могут отличаться

лишь

настройкой параметров -

содержимым баз данных безопасности, в зависимости от реализуемой

политики информационной безопасности);

»

блок открытого интерфейса сетевого взаимодействия низкого уровня — 3;

« блок открытого интерфейса сетевого взаимодействия высокого уров-

ня — 17;

» связной ресурс — 4;

• блок администрирования системы защиты — 11;

» блок закрытого интерфейса сетевого взаимодействия высокого уров-

ня -- 12;

•

блок разграничения и контроля прав доступа -- 13;

» блок идентификации и аутентификации -- 14;

» блок контроля целостности программ и

данных—

15;

« блок криптографической защиты -- 16.

В системе менеджер-защиты информации, устанавливаемой на выделен-

ный сервер безопасности

1,использованы

следующие обозначения:

» вход/выход администрирования 5 распределенной системы защиты;

» вход/выход анализа активности рабочих станций и информационных

серверов 18.

В N системах-агентах защиты информации, устанавливаемых на инфор-

мационные серверы 2, использованы следующие обозначения:

» вход/выход подключения распределенной системы защиты 6 к связ-

ному ресурсу;

» вход/выход разграничения и контроля прав доступа 7;

» вход/выход идентификации и аутентификации пользователя 8;

•

вход/выход контроля целостности программ и данных 9;

» вход/выход криптографической защиты 10.

Работает схема следующим образом. Со входа 5 администратор безопас-

ности в соответствии с реализуемой политикой безопасности настраива-

ет параметры блоков 13, 14, 15, 16, реализующих известные механизмы

защиты информации, собственно системы-менеджера защиты информа-

354

Глава

21.

Технология программно-аппаратной защиты

ции, устанавливаемой на выделенный сервер безопасности 1, а через

блоки 12, 3, посредством связного ресурса 4 настраивает параметры бло-

ков 13, 14, 15, 16 всех

М

систем-агентов защиты информации, устанав-

ливаемых на рабочие станции 2; и всех N систем-агентов защиты инфор-

мации, устанавливаемых на информационные серверы 2.

Со входов 7, 8, 9, 10 системы защиты 1 и 2 реализуют принципы локаль-

ной защиты сервера безопасности, рабочих станций и информационных

серверов. Адаптивно к обнаруженным попыткам несанкционированного

доступа к информации на отдельных рабочих станциях и информацион-

ных серверах администратор безопасности со входа 5 системы защиты 1

имеет возможность осуществить перенастройку параметров отдельных

блоков (13, 14, 15, 16) отдельных систем защиты 2, чем достигается про-

тиводействие угрозам (причем изменяющимся во времени) информаци-

онной безопасности вычислительной системе или сети.

В случае, если блоком 19

системы-менеджера

1 фиксируется невозмож-

ность взаимодействия менеджера с каким-либо агентом (рабочей станци-

ей, либо информационным сервером) с использованием закрытого прото-

кола распределенной системы защиты, данный блок запускает команду

обращения менеджера системы защиты к рассматриваемому агенту с ис-

пользованием открытого сетевого протокола высокого уровня — запуска-

ется взаимодействие через блок 19 (например, запускается команда Ping).

Отметим, что блок 19 входит в состав ядра операционной системы.

Если блок 19 агента, к которому осуществляется обращение, отвечает,

это означает, что на тестируемой рабочей станции отсутствует агент си-

стемы защиты, в противном случае — рабочая станция 19 отключена от

питания либо от сети.

Без блока 19, реализующего открытый интерфейс сетевого взаимодействия

высокого уровня, для данной рабочей станции невозможно взаимодействие

\

с другими рабочими станциями и информационными серверами, т.е. забло-

кирован доступ к информационным серверам.

Таким образом, обеспечивается возможность разделения двух событий — со-

бытие «рабочая станция отключена» и событие «на рабочей станции удален

агент системы защиты». Дальнейшие действия администратора безопаснос-

ти должны быть определены политикой информационной безопасности

предприятия. В частности, в

случае

обнаружения факта удаления агента

системы защиты на рабочей станции (фиксируется попытка несанкциони-

рованного доступа к информации), администратору безопасности через вход

5 системы 1 целесообразно изменить

параметры

блока 13 информационных

серверов (систем 2), в части запрета доступа к ним с рабочей станции, на

которой зафиксирована попытка несанкционированного доступа. Затем уже

могут быть приняты соответствующие организационные мероприятия по

восстановлению агента системы защиты и поиска злоумышленника.

355

Часть VI. Применение средств аппаратной защиты

Выводы по использованию метода удаленного мониторинга:

Итак, в рамках изложенного выше можно сделать следующие выводы:

1. В качестве альтернативы использования аппаратной компоненты

для реализации контроля (мониторинга) активности системы защи-

ты может использоваться метод сетевого контроля. При этом не

требуется установка аппартной компоненты, а контроль осуществ-

ляется с сервера безопасности.

2. Условиями возможного использования сетевого метода контроля

являются:

• централизованный характер обработки и хранения данных в ЛВС

(файл-серверы, технологии, использующие СУБД и т.д.) — защи-

щаемые данные не хранятся и не обрабатываются на рабочих

станциях в составе ЛВС;

• возможность удаленного разграничения доступа к серверам (уста-

новленными на них механизмами управления доступом), обраба-

тывающим и хранящим защищаемые данные, для администрато-

ра безопасности. Эта возможность должна быть реализована для

осуществления реакции на обнаружение удаления системы защи-

ты на рабочей станции, которая при этом становится незащи-

щенным инструментарием несанкционированного доступа по сети

к защищаемым данным.

356

глава 22

Метод контроля

вскрытия аппаратуры

22.1.

Общий подход

к контролю вскрытия аппаратуры

техническими средствами защиты

Выше был рассмотрен метод мониторинга и противодействия переводу

системы защиты (реализуемой программно) в пассивное состояние, при

котором объект становится незащищенным. Показано, что наиболее эф-

фективная реализация данного механизма защиты достигается с приме-

нением аппаратной компоненты

При этом, чтобы удалить (модифицировать) программную компоненту

(собственно, реализующую все механизмы разграничительной политики

доступа пользователей к защищаемым ресурсам), предварительно необ-

ходимо удалить из защищаемого компьютера плату системы защиты. А

это можно сделать, только сняв предварительно крышку корпуса с сис-

темного блока компьютера.

Противодействие таким действиям может быть реализовано с использо-

ванием организационных мер:

» опечатывание корпуса;

» реализация объектовой защиты — пропускной режим и т.д.

Конечно, применение организационных мероприятий существенно по-

высит защищенность объекта. Однако противодействовать появляющей-

ся с применением аппаратной компоненты системы защиты угрозе не-

санкционированного вскрытия аппаратуры с целью удаления платы

защиты можно и техническими средствами. В составе ЛВС данную фун-

кцию можно возложить на администратора безопасности.

Рассмотрим метод защиты от несанкционированного вскрытия аппаратуры,

основанный на использовании в качестве дополнительного средства защи-

ты системы контроля вскрытия аппаратуры

(СКВА),

предназначенной тех-

ническими

средствами

противодействовать несанкционированному вскры-

тию аппаратуры, в том числе, корпусов защищаемых компьютеров.

357

Часть VI. Применение средств аппаратной защиты

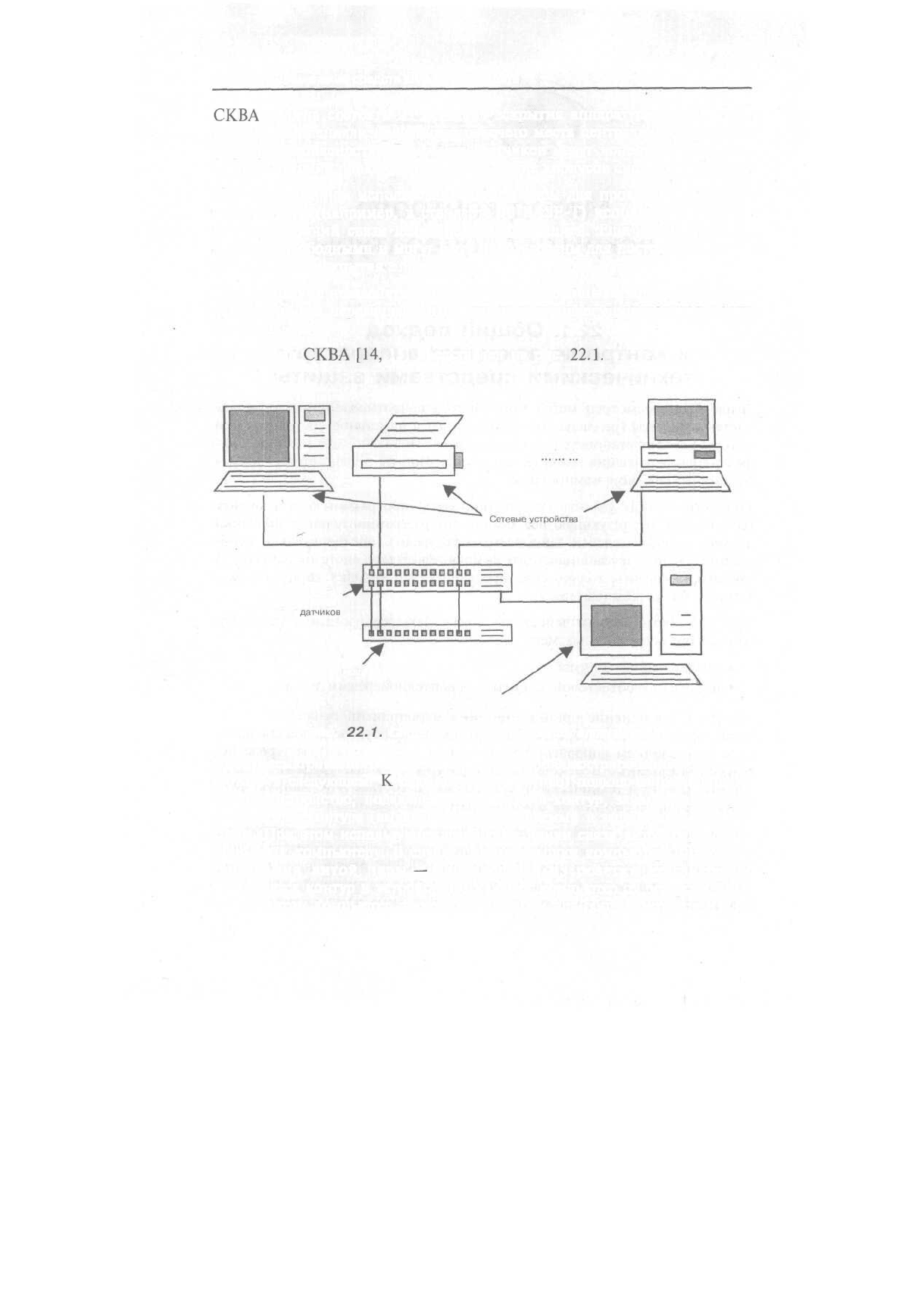

СК.ВА

должна состоять из датчиков вскрытия аппаратуры, цепи сбора

сигналов и специализированного рабочего места центрального контроля

(сервера безопасности). В качестве датчиков могут использоваться кон-

тактные датчики, фиксирующие открывание корпусов системных блоков.

Известно, что при использовании витой пары для прокладки вычисли-

тельной сети (например, в стандарте 10 BASE-T) используются четыре

из восьми линий связи для обмена информацией. Еще четыре провода

остаются свободными и могут быть использованы для построения систе-

мы контроля вскрытия аппаратуры.

Использование незадействованных в передаче данных проводов также не

создает помехи передачи данных, что не уменьшает производительности

сети в целом.

Общий вид

СКВА

[14,

15] представлен на рис.

22.1.

Устройство сбора

сигналов с

датчиков

HUB

Сервер

администратора

безопасности

Рис.

22.1.

Система контроля вскрытия аппаратуры

Идея рассматриваемого механизма защиты, проиллюстрированная рис. 22.1,

состоит в следующем.

К.

связному ресурсу (hub) подключается дополни-

тельное устройство, подающее напряжение в контур, замыкаемый через

размыкатель контура (выключатель), помещаемый в защищаемом компь-

ютере. При этом используются свободные линии связи витой пары, под-

водимой к компьютеру. В случае снятии крышки компьютера (либо вы-

дергивании витой пары

--

канала связи из розетки компьютера)

размыкается контур и устройство отключает компьютер от ресурсов ЛВС,

т.к. при этом компьютер становится опасным для общих ресурсов ЛВС.

358

Глава 22. Метод контроля вскрытия аппаратуры

Может быть реализована дополнительная защита контура, если подавать в

него не просто напряжение, а некую последовательность сигналов, однако

при этом датчик должен быть активен и обладать способностью преобразо-

вывать полученный сигнал каким-либо образом (возможны и иные подходы).

22.2. Реализация системы контроля

вскрытия аппаратуры

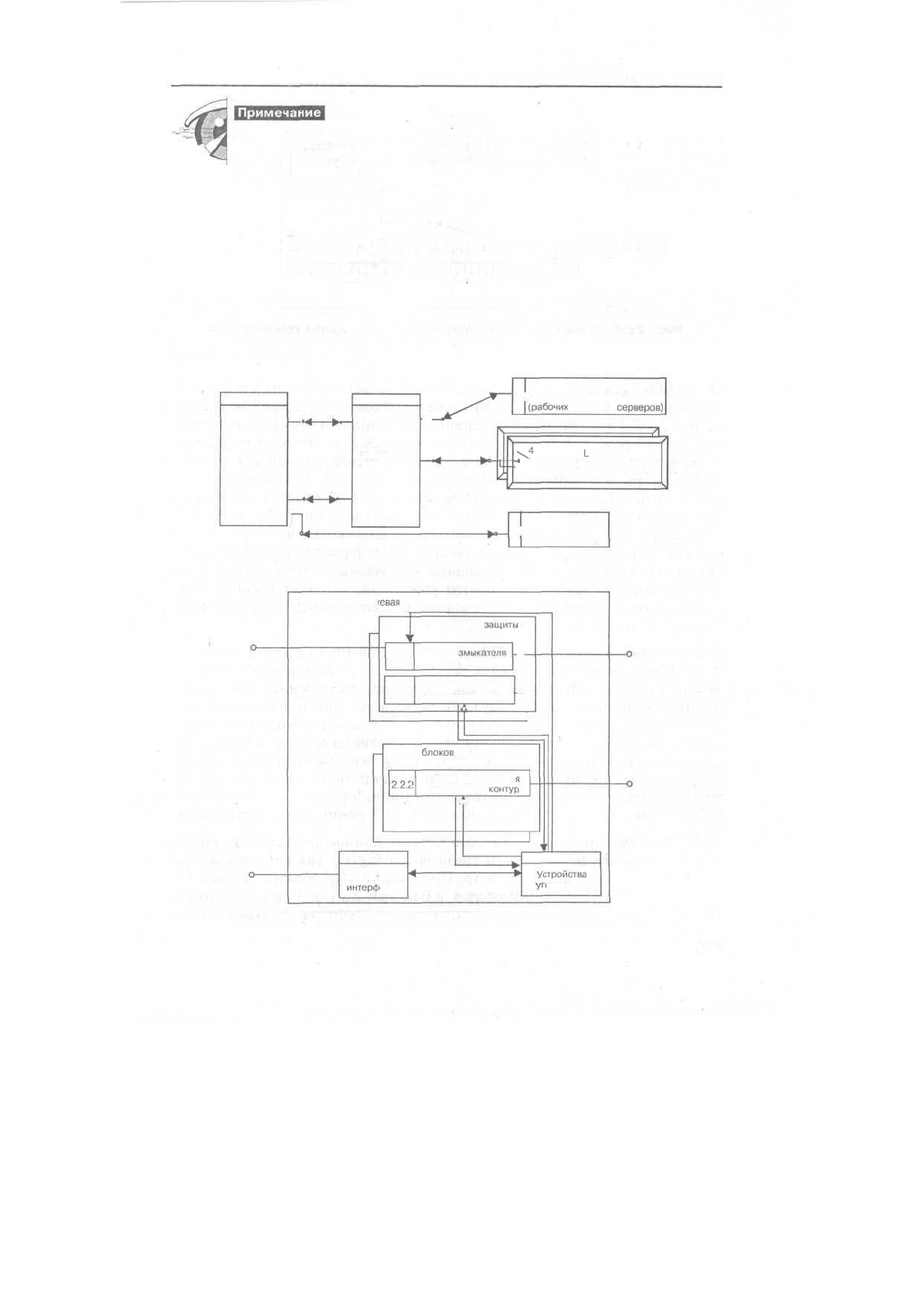

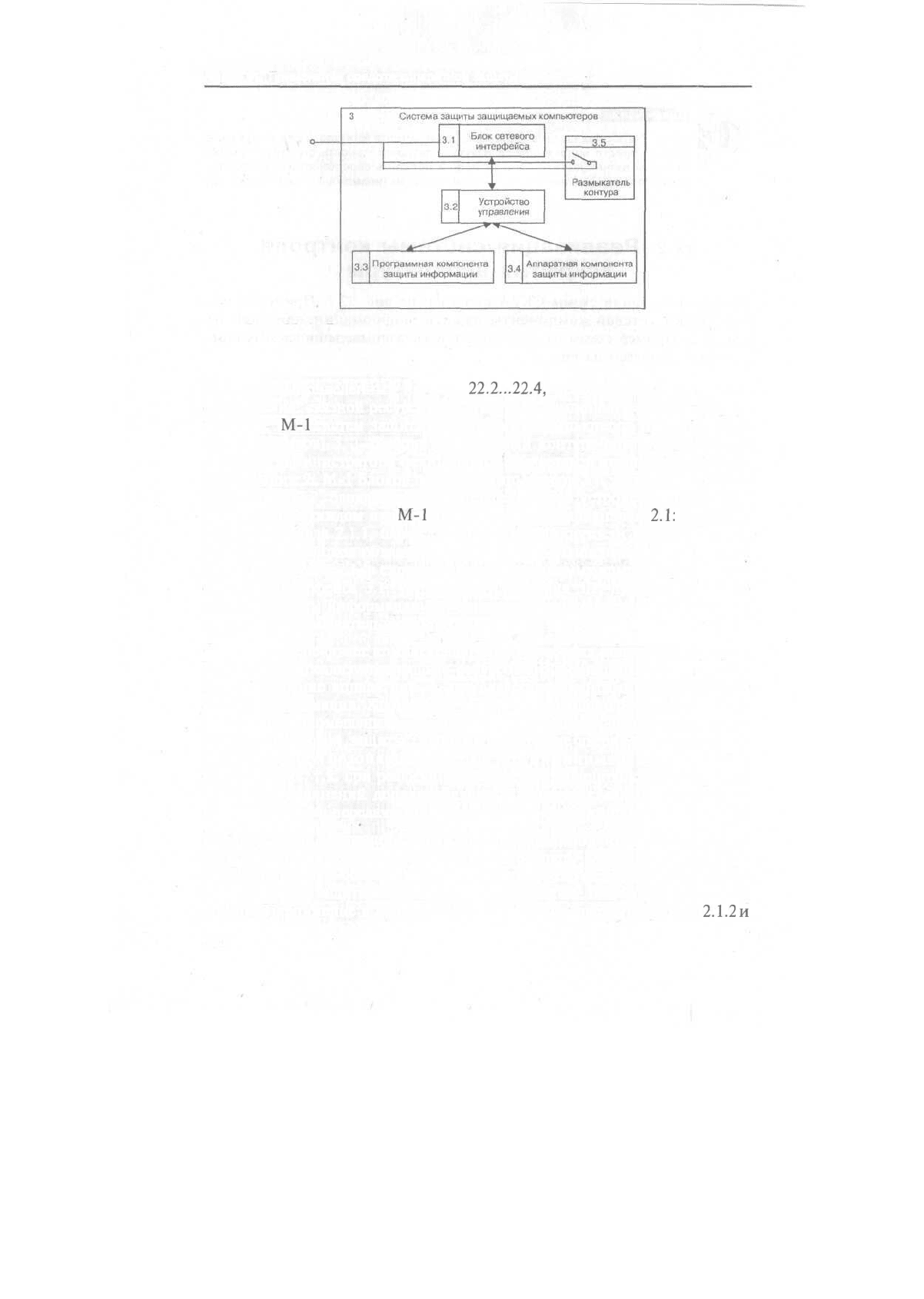

Пример реализации схемы СКВА приведен на рис. 22.2. Пример схемы

реализации сетевой компоненты защиты информации приведен на

рис. 22.3. Пример схемы реализации системы защиты защищаемых ком-

пьютеров приведен на рис. 22.4.

1

Связной

ресурс

(hub)

1,

2

Сетевая

компонента

защиты

информации

^

4

I'

М-1 систем защиты

3 защищаемых компьютеров

(рабочих

станций и

серверов)

\5

L

блоков

"*

г размыкателей контура

объектовой защиты

Сервер

5 администратора

безопасности

Рис. 22.2* Пример схемы реализации СКВА

2

Се-

евая

компонента защиты информации

2.1

•ч

2.1.1

2.1.2

М-1 блоков

защить

г

компьютеров

Блок ра

ка

нала

Блок тестирования

замкнутости контура

^

,

\

I

L блоков 2 2

объектовой защиты

22.

£

Блок тестировани

замкнутости

контур

2.3

Блок се

интерс^

гевого

ейса

-i

а

i L

i

i

2.4

УГ

лройства

равления

Рис. 22.3. Пример схемы реализации сетевой компоненты защиты информации

359

Часть VI. Применение средств аппаратной защиты

Рис. 22.4. Пример схемы реализации системы защиты компьютеров

На схемах, приведенных на рис.

22.2...22.4,

использованы следующие

обозначения: связной ресурс (hub) 1, сетевая компонента защиты инфор-

мации 2,

М-1

систем защиты защищаемых компьютеров (рабочих стан-

ций и серверов) 3, L блоков размыкателей контура объектовой защиты

4, сервер администратора безопасности 5, в сетевой компоненте защиты

информации 2: М-1 блоков защиты компьютеров 2.1, L блоков объекто-

вой защиты 2.2, блока сетевого интерфейса 2.3 и устройства управления

2.4, причем в каждом из

М-1

блоков защиты компьютеров

2.1:

блок раз-

мыкателя канала 2.1.1, блока тестирования замкнутости контура 2.1.2, в

каждом из L блоков объектовой защиты 2.2 — блок тестирования замк-

нутости контура 2.2.1, в системе защиты защищаемых компьютеров 3: блок

сетевого интерфейса 3.1, устройство управления 3.2, программная ком-

понента защиты информации 3.3, аппаратная компонента защиты инфор-

мации 3.4, размыкатель контура 3.5.

Система обеспечивает комплексную защиту рабочих станций и серверов.

В частности, реализуется защита ресурсов ЛВС от компьютера, где воз-

можно удаление аппаратной и, как следствие, программной компонент

защиты информации. Кроме того, обеспечивается дополнительная объек-

товая защита помещений, сейфов и т.д. с выводом информации о нару-

шении объектовой защиты (например, открытие двери) на монитор ад-

министратору безопасности. При этом минимизируется объем

оборудования, т.к. при реализации комплексной защиты компьютеров не

требуется соединений дополнительными линиями связи -- используют-

ся свободные от передачи информации 4 из 8 линий связи витой пары.

Работает схема следующим образом. Сетевая компонента защиты инфор-

мации 2 по свободным линиям связи витой пары в каждом компьютере

и объекте защиты образует контур. При этом контур образуется блоками

2.1.2 и 3.5 при защите компьютеров, а блоками 2.2.1. и 4 при объектовой

защите. Нарпяжение в контур, соответственно, подается блоками

2.1.2

и

360