Хамухин А.А. Введение в информатику для инженеров нефтегазового дела:

Подождите немного. Документ загружается.

технически невозможно, а потому, что это осуждается и/или наказывается

обществом, потому, что так поступать не принято. В разных странах мира

предусмотрены различные меры ответственности за те или иные нарушения

информационной безопасности от штрафов до длительного тюремного заключения,

например, в УК РФ имеются статьи 273–274 главы 28 «Преступление в сфере

компьютерной информации», предусматривающие тюремное заключение на срок до

7 лет.

Под административно-организационным уровнем понимается комплекс

распоряжений и приказов предприятия, регулирующих регламент информационного

взаимодействия работников предприятия для обеспечения его информационной

безопасности.

Технический уровень информационной безопасности обеспечивает применение

соответствующей аппаратуры для физической защиты от несанкционированного

доступа, защиты информации от потери энергопитания и других форс-мажорных

событий. Аппаратная защита часто применяется совместно с программной,

обеспечивая такую наиважнейшую процедуру, как аутентификация (с помощью

логинов, паролей, смарт-карт или биометрического сканирования отпечатков

пальцев).

Программный уровень информационной безопасности представлен наиболее

широко. Это и антивирусное программное обеспечение, и программы защиты от

«троянских», «шпионских» и прочих сетевых «червей», и межсетевые экраны,

защищающие IP-адреса, и программные средства управления доступом к

информационным ресурсам, и программное управления резервированием и

восстановлением информации после сбоев и программное обеспечение электронной

цифровой подписи, и многое другое. Сюда же относятся и средства защиты,

встроенные в саму операционную систему.

Криптографическим уровнем информационной безопасности условно называют

применение тех или иных методов шифрования самой информации как с помощью

программных, так и с помощью аппаратных средств. При этом различают

симметричное шифрование – когда шифрование у отправителя и дешифрование у

получателя производится одним ключом, который необходимо хранить в строгом

секрете, и асимметричное шифрование. В последнем случае для шифрования и

дешифрования используются два разных ключа, называемые открытым и закрытым

ключами, причем, зная один из ключей, вычислить другой невозможно.

Асимметричная криптография обычно реализуется с помощью односторонних

функций. В математических терминах это функции, которые очень легко вычислять

в одном направлении, но очень сложно – в обратном. Именно это позволяет

публиковать открытые ключи, которые являются производными от секретных

ключей. Очень трудно выполнить обратное преобразование и определить секретный

ключ. На сегодняшний день наиболее употребительной односторонней функцией

является перемножение больших простых чисел. Очень легко перемножить два

больших простых числа и получить произведение, но определение того, каким из

множества возможных способов это произведение раскладывается на два

множителя, является одной из трудных математических задач.

Более подробные материалы на эту тему можно найти в курсах ИНТУИТа:

«Основы информационной безопасности» и «Стандарты информационной

безопасности» Галатенко В.А., «Криптографические основы безопасности» и

«Протоколы безопасного сетевого взаимодействия» Лапонина О.Р., «Безопасность

31

сетей» Мэйволд Э., «Инструменты безопасности с открытым исходным кодом»

Хаулет Т.

1.5. Введение в анализ данных

Как следует из сказанного во введении, конечной целью информатики является

извлечение информации из данных. Можно досконально изучить все процессы

обработки данных, применяя при этом самые современные информационные

технологии, но если не знать этого завершающего этапа – методов извлечения

информации из данных, – вся предыдущая работа окажется бесполезной и никакой

суперкомпьютер в этом не поможет. Раздел информатики, посвященный этому,

называется анализ данных (Data Mining).

Существует широко распространенное мнение, что для применения Data Mining

требуется сложное и дорогостоящее программное обеспечение и глубокое знание

математической статистики и других математических методов уровня

искусственного интеллекта. Это действительно так, но в применении к сложным

профессиональным задачам. Возможности же анализа данных можно

продемонстрировать и понять на простых примерах с помощью приложения Excel.

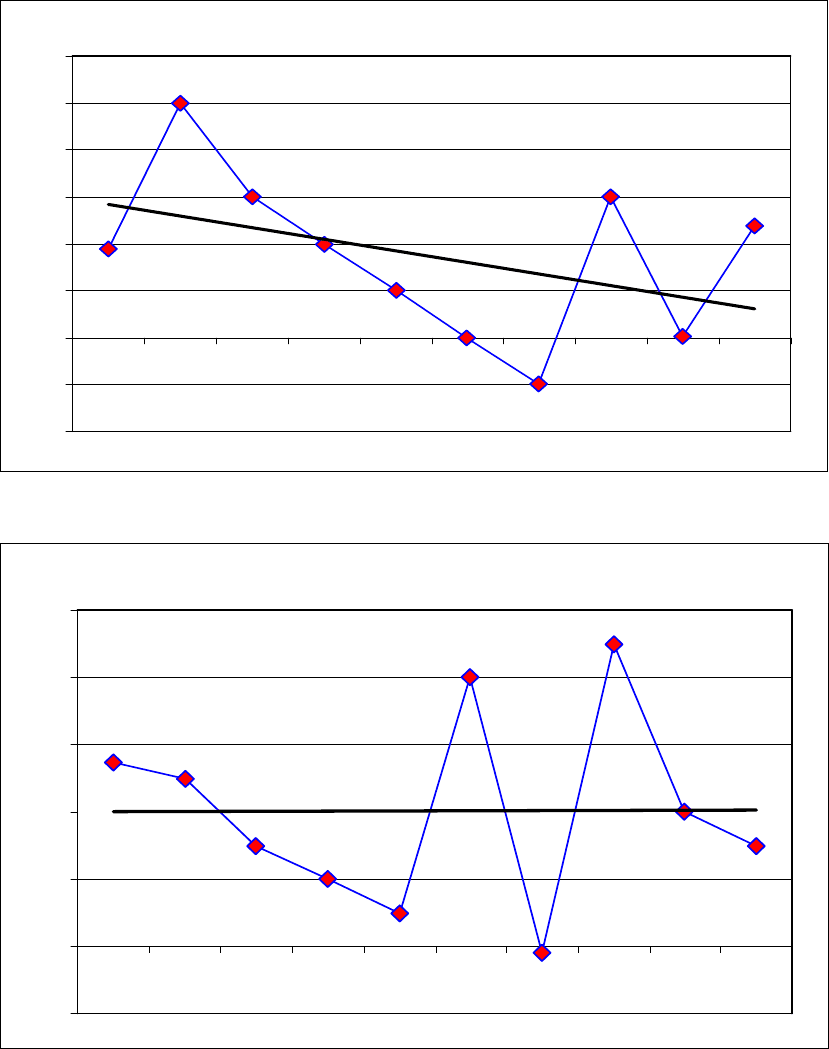

Например, записывайте уличную температуру в течение 10 дней в одно и то же

время суток и занесите эти данные в столбец Excel. Для наглядности можно вывести

эти данные на диаграмму. Одна из первых задач анализа данных – это выявить

тенденцию (тренд) изменения данных. В нашем примере, это означает ответить на

вопрос: что происходит – потепление, похолодание или в среднем температура

неизменна за наблюдаемый период. Такая тенденция называется линейной и для ее

выявления существует линия тренда, которую можно вывести на диаграмме Excel

(рис. 1.7, а-в).

График температуры в городе Томске

-2

0

2

4

6

8

10

12345678910

Дни

градусы

а

32

График температуры в городе Стрежевом

-2

-1

0

1

2

3

4

5

6

12345678910

Дни

градусы

б

График температуры в городе Иркутске

-2

0

2

4

6

8

10

12345678910

Дни

градусы

в

Рис. 1.7. Графики изменения температуры (с маркером) и линии тренда (без маркера): а –

тенденция возрастания, б – тенденция убывания, в – тенденция постоянного среднего

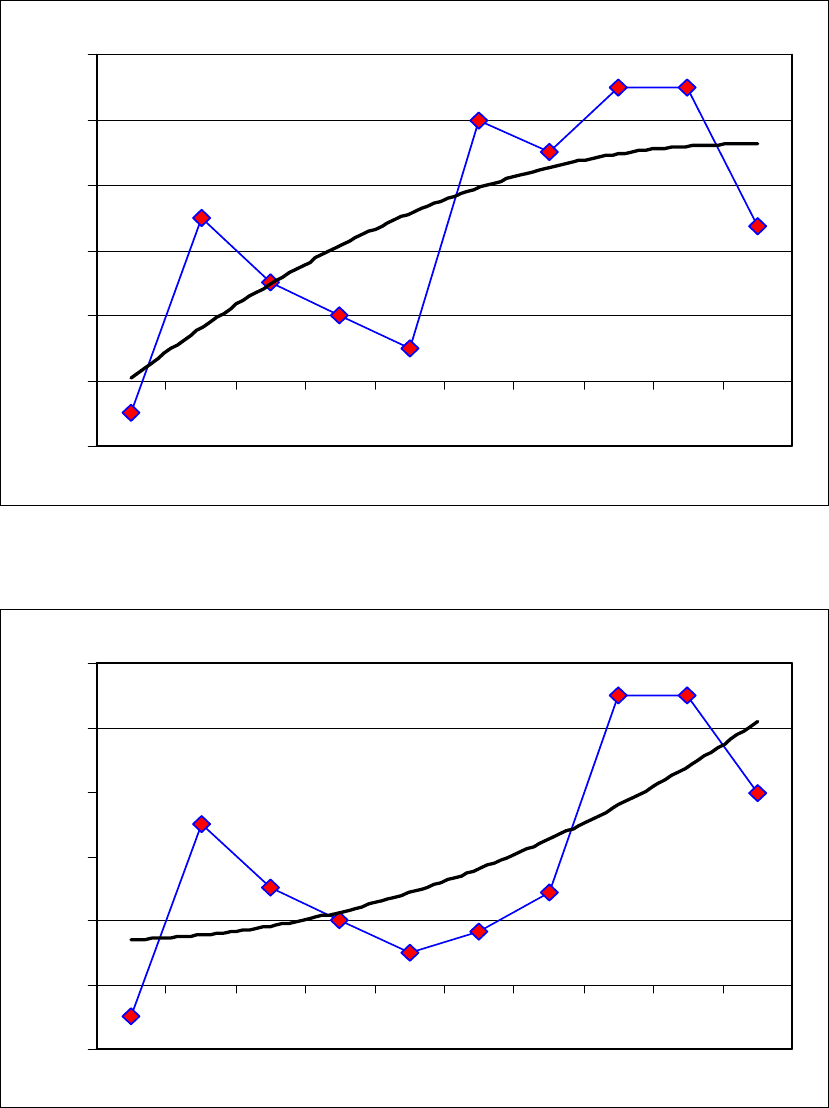

Для выявления более точных тенденций применяют линию тренда второго

порядка. При этом можно выявить следующие тенденции: с ускорением или

замедлением протекает возрастание и убывание данных (рис.1.8, 1.9).

33

График температуры в городе Томске

y = -0,0933x

2

+ 1,8232x - 1,6643

-2

0

2

4

6

8

10

12345678910

Дни

градусы

а

График температуры в городе Томске

y = 0,0775x

2

- 0,1023x + 1,4262

-2

0

2

4

6

8

10

12345678910

Дни

градусы

б

Рис. 1.8. Графики изменения температуры (с маркером) и линии тренда второго порядка (без

маркера): а – тенденция возрастания с замедлением, б – тенденция возрастания с

ускорением

34

График температуры в городе Стрежевом

y = 0,0397x

2

- 0,7925x + 4,3567

-2

-1

0

1

2

3

4

5

6

12345678910

Дни

градусы

а

График температуры в городе Стрежевом

y = -0,0465x

2

+ 0,1322x + 6,1227

0

1

2

3

4

5

6

7

8

12345678910

Дни

градусы

б

Рис. 1.9. Графики изменения температуры (с маркером) и линии тренда второго порядка (без

маркера): а – тенденция убывания с замедлением, б – тенденция убывания с

ускорением

35

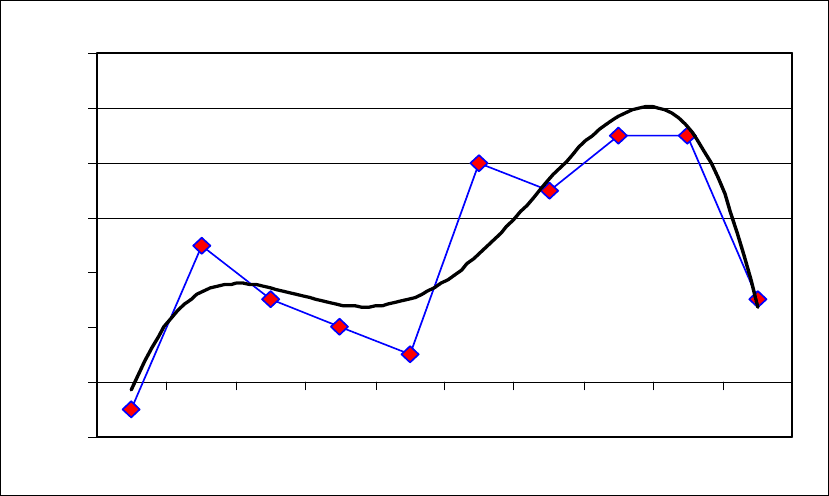

Для повышения точности описания наблюдаемых данных в качестве линий

тренда можно применять и более сложные уравнения (рис.1.10).

График температуры в городе Томске

y = -0,0418x

4

+ 0,8544x

3

- 5,7842x

2

+ 15,577x - 10,917

-2

0

2

4

6

8

10

12

12345678910

Дни

градусы

Рис. 1.10. График изменения температуры (с маркером) и линия тренда (без маркера),

описываемая полиномиальным уравнением четвертого порядка

Линию тренда можно продолжить на графике за пределы измеренных данных.

Такая задача анализа данных является самой важной в Data Mining и называется

прогнозом.

Конечно, в реальных ситуациях задачу прогноза необходимо решать с учетом

множества факторов, оказывающих то или иное влияние на наблюдаемую величину.

Однако продемонстрировать значимость выбора той или иной прогнозирующей

функции можно уже на одной переменной.

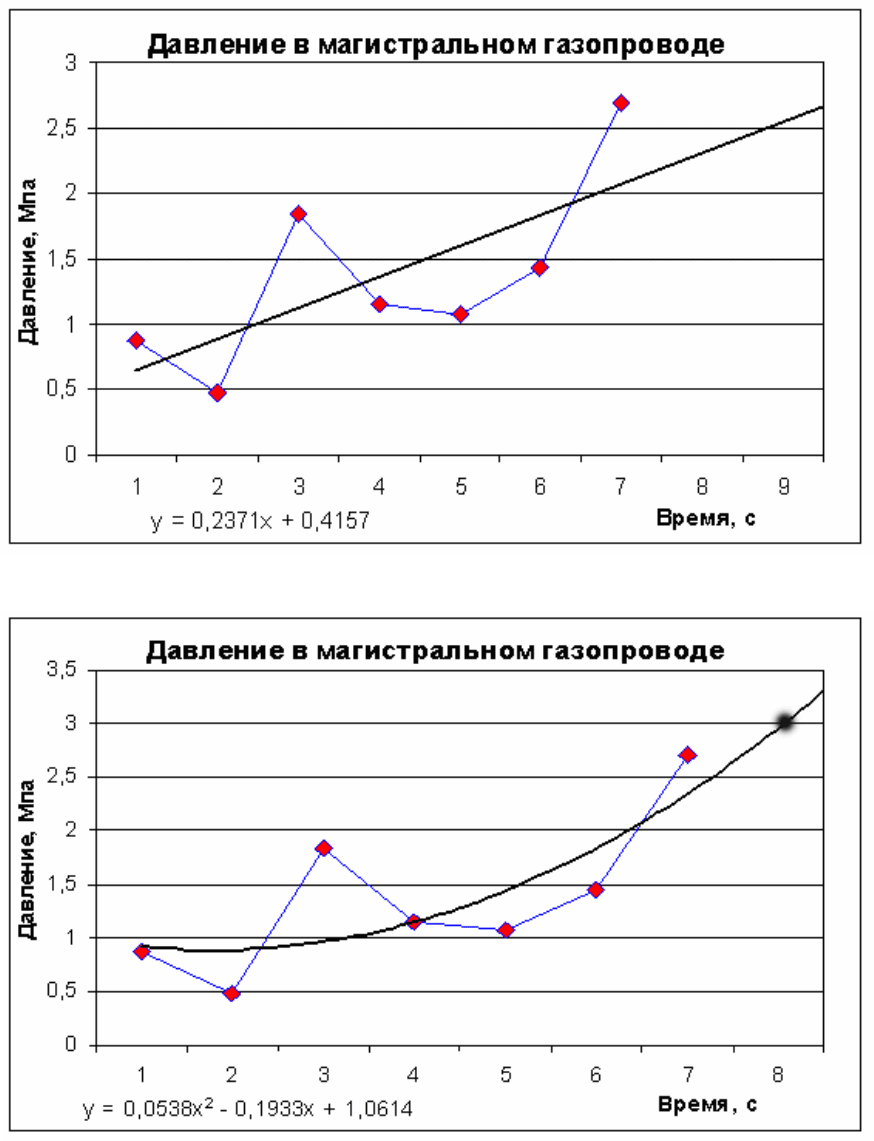

На рис. 1.11 показано два варианта прогноза изменения давления в

магистральном газопроводе: с помощью линейной (а) и с помощью квадратичной

(б) линии тренда.

Если, например, критическое давление, которое допускать нельзя по регламенту

равно 3 МПа, то линейный прогноз (рис. 1.11, а) покажет оператору, что у него еще

сеть запас времени для принятия мер. Более точный прогноз – квадратичный, –

показывает (рис. 1.11, б), что уже через секунду будет достигнуто критичное

давление, после которого возможен разрыв трубопровода и взрыв газа, что нередко

и бывает в реальных условиях эксплуатации.

На этом примере хорошо видно, как важно инженеру нефтегазового дела,

обслуживающему сложное взрывоопасное оборудование, уметь правильно

определять тенденцию изменения данных.

Более подробно эту тему можно изучить в курсе ИНТУИТа «Data Mining»

Чубукова И.А.

36

а

б

Рис. 1.11. Прогноз изменения давления (график с маркером) в магистральном газопроводе с

помощью линейной (а) и квадратичной (б ) линии тренда.

37

1.6. Перспективные исследования в информатике и

применение их в нефтегазовом деле

1.6.1. Нанотехнологии

Современная технология изготовления кремниевых микросхем почти исчерпала

свои возможности по плотности размещения элементов. Если в 2004г. микросхемы

изготавливались по технологии 0,13 мкм, в 2005 – по технологии 90 нм, то в 2006г

начат переход на технологию 65 нанометров. Для кремниевых микросхем предел

дальнейшего повышения плотности размещения транзисторов уже почти достигнут.

Однако применение в качестве активных элементов микросхем углеродных

нанотрубок, размер которых может достигать 2–3 нанометра приведет к новой

технической революции. Комплекс наук, занимающихся совершенствованием и

разработкой углеродных нанотрубок в различных сферах деятельности, называется

нанотехнологиями.

Нанотехнологии имеют множество направлений исследований – от создания

ультра дисперсного порошка для копировальных аппаратов до высокоемких

энергонезависимых микросхем на нанотрубках, которые дадут очередной скачок в

поколениях компьютеров, позволив увеличить на порядок и производительность и

объемы памяти. Это, в свою очередь, приведет к созданию более мощных

суперкомпьютеров, что повысит производительность и снизит себестоимость

расчетов, в том числе и для нефтегазовой отрасли.

Более подробно с достижениями в этой области можно ознакомиться на сайте

«Нанотехнологии для всех» http://www.nanonewsnet.ru/

1.6.2. Суперкластеры и параллельные вычисления

Нефтегазовая отрасль экономики является одним из основных потребителей,

стимулирующих разработку все более мощных суперкомпьютеров и суперкластеров

с параллельной обработкой информации. Это связано с большой вычислительной

сложностью некоторых задач, например, таких, как: обработка геофизической

информации, получаемой при сейсморазведке. Например, с сейсмодатчиков,

установленных на поверхности площадью 200 кв.км при регистрации только одного

отраженного от специального взрыва сигнала, получается до 80 Гбайт данных на

«простой» местности и в 2–3 раза больше на «сложной». Все эти данные

необходимо не просто зарегистрировать и передать в центр, и решить множество

нелинейных интегро-дифференциальных уравнений, чтобы установить

месторасположение и геометрию нефтегазовых пластов, если таковые имеются на

исследуемой площади.

Аналогичные по сложности задачи решаются и в процессе добычи нефти, они

позволяют моделировать движение флюидов в пласте для выбора нагнетательных

скважин, проведения гидроразрыва пласта и, в конечном итоге, – повышения

нефтеотдачи.

Подобные задачи требуют больших вычислительных мощностей и главным

направлением в этом является разработка параллельных вычислителей, поскольку

38

процессоры с последовательным кодом практически исчерпали возможности для

увеличения производительности. Причем создаются не только суперкомпьютеры,

но и микропроцессоры с кластерной архитектурой. Например, фирма Intel объявила

о создание 80-ядерного микропроцессора TRC.

Наиболее перспективным в этом плане является квантовый процессор,

предложенный американским физиком, Нобелевским лауреатом Ричардом

Фейнманом. Основная идея квантового вычисления состоит в том, чтобы хранить

данные в ядрах атомов, изменяя их ориентацию в пространстве. Элементарная

ячейка такого компьютера получила название квантовый бит (quantum bit = кубит).

В отличие от привычной нам единицы информации – бита (binary digits = bits),

которая может принимать только два значения или «0» или «1», квантовый бит в

соответствии с принципом неопределенности, постулируемым квантовой

механикой, может находиться одновременно в состоянии и «0», и «1». Таким

образом, если классическое вычислительное устройство, состоящее из L

вычислительных ячеек способно выполнять одновременно L операций, то для

квантового устройства размером L кубит количество выполняемых параллельно

операций будет равно 2 в степени L. Опытные образцы квантовых процессоров уже

создаются и исследуются (в фирме IBM), главной проблемой которых является

организация взаимодействия с ядрами атомов.

Более подробные учебные материалы на тему параллельных вычислений можно

найти в курсах ИНТУИТа: «Архитектура параллельных вычислительных систем»

Барский А.Б. и «Архитектуры и топологии многопроцессорных вычислительных

систем» Богданов А.В. и др.

1.6.3. Нейронные сети и генетические алгоритмы

Это одно из направлений в области создания искусственного интеллекта.

Нейронные сети моделируют работу человеческого мозга, а генетические

алгоритмы моделируют природный естественный отбор и генетическую

наследственность, позволяющие выживать сильнейшим. Методы, основанные на

этих природных механизмах, предназначены для решения многих задач, в том числе

задачи моделирования сложных систем и нелинейного анализа данных, которые

наиболее актуальны в нефтегазовом деле (анализ геофизических данных,

моделирование гидроразрыва пласта и др.).

Основные достоинства методик: слабая чувствительность к помехам и

пропускам в данных, возможность параллельной обработки данных высокой

размерности, использование обучения сетей вместо трудоемкой алгоритмизации

задачи. Наибольшее распространение получил пакет для работы с нейросетями

«STATISTICA Neural Networks».

Более подробные учебные материалы на эту тему можно найти в курсе

ИНТУИТа «Нейрокомпьютерные системы» Тарков М.А.

1.6.4. Системы управления знаниями

Огромное и увеличивающиеся экспоненциально количество доступной

информации в глобальной сети Интернет усложняет и затрудняет ее использование

в профессиональной деятельности. Разнообразие и несогласованность форматов,

39

отсутствие структурированности, «лоскутная» автоматизация – все это становится

тормозом в дальнейшем применении информационных технологий. Одно из

направлений решения этой проблемы – это создание интегрированных систем

управления корпоративными знаниями.

В качестве первого этапа этих систем можно рассматривать современные

системы управления предприятиями (ERP-системы), системы управления

человеческими ресурсами (HRM-системы). Системы управления знаниями сочетают

в себе человеческий интеллект и высокую производительность компьютерных

систем, что позволяет использовать их в виде экспертных систем реального

времени. Перспективным направлением является создание распределенных систем

управления знаниями на базе языка XML, функционирующих в сети Интернет.

В нефтегазовой отрасли наибольшее распространение находят решения на базе

программных продуктов фирмы Microsoft SQL и ORACLE.

Более подробные учебные материалы на эту тему можно найти в курсах

ИНТУИТа: «Введение в анализ, синтез и моделирование систем» Казиев В.М., «SQL

server 2000».

1.7. Правовые аспекты в информатике

Информатика имеет дело не только с материальными, но и с нематериальными

объектами, такими, как информация, программы, базы данных и т.п. Практически во

всех развитых странах мира существует законодательная охрана авторского права

на объекты интеллектуальной собственности, к которым относятся и результаты

труда в сфере информатики. Для произведений литературы и искусства система

охраны имеет фактологический характер, то есть для наступления авторского

права это произведение достаточно «обнародовать», или сделать доступным для

ознакомления.

Для инженерных, материальных объектов система охраны, называемая

патентным правом, носит регистрационный характер, то есть автор заявляет в

специальный государственный орган о своем изобретении, представляет его

описание, доказывающее отличие от всех известных аналогов и получает взамен

акт, подтверждающий приоритет автора. В дальнейшем он вправе распоряжаться

своим изобретением, как с любым объектом собственности – вплоть до продажи.

Нематериальные объекты, например, – программы для ЭВМ, отличаются от

материальных в первую очередь легкостью несанкционированного распространения

– копирования. Поэтому их защита с помощью авторского права затруднена. Тем не

менее, в некоторых странах они приравниваются к изобретениям и подлежат защите

с помощью патентного права. В России система охраны авторского права в области

информатики носит промежуточный, или «факторегистрационный» характер.

Процедура регистрации для программ и баз данных предусмотрена и есть орган ее

осуществляющий (РосАПО), но она является факультативной, или необязательной.

Тем не менее, авторское право в информационной сфере в России охраняется

законом «О правовой охране программ для электронных вычислительных машин и

баз данных» от 1992г. Кроме этого, Россия является участником системы

Международных договоров, согласно которой, объект авторского права одной

страны-участницы автоматически становится таковым и во всех других странах,

подписавших данный договор.

40